不要插入! 如何防止 USB 攻击

已发表: 2022-01-29在基于电子邮件的网络攻击时代,很容易忘记黑客也可以通过物理组件(尤其是 USB 设备)侵入大大小小的系统。

根据 Honeywell Forge 的一份报告,79% 的 USB 网络攻击能够破坏操作技术,例如工厂的日常功能。 其中 51% 可以让攻击者远程访问。 但不只是大行业应该防范这些威胁; 个人也应该警惕它们。 在这里,我们将解释什么是 USB 攻击,以及如何避免成为攻击的受害者。

什么是 USB 攻击?

USB 攻击几乎如其所言:它使用 USB 连接设备(如拇指驱动器或硬盘驱动器)将恶意软件导入计算机或其他 USB 连接设备(如智能手机)。 坏的 USB 设备也可以通过传输电荷来损坏或毁坏计算机。

USB 攻击最令人担忧的方面之一是它们能够让黑客远程控制系统。 例如,2010 年发现的 Stuxnet 攻击以感染伊朗核开发基地而闻名。 相同类型的漏洞可用于渗透连接到电网、石油生产和其他物联网网络的设施。

网络攻击者可以通过多种方式使用 USB 驱动器在您的计算机上安装漏洞利用程序。 最常见的两种是通过拇指驱动器设备和公共 USB 充电端口,这种做法被称为榨汁机。

USB 设备攻击分为三大类,具体取决于它们连接到您的设备后会做什么。 带有重新编程的内部微控制器的设备看起来就像普通的拇指驱动器,但一旦插入,它们就会执行另一个功能,例如像键盘一样工作并键入某些键击。 例子包括橡皮鸭攻击。

具有重新编程内部固件的 USB 设备会被更改,以便其固件在连接后自动执行特定功能,例如安装恶意软件或窃取数据。 这方面的一个例子是 iSeeYou 攻击,它对特定类别的 Apple 网络摄像头进行了重新编程,因此攻击者可以在不知情的情况下录制视频。

USB 攻击还可以利用计算机和 USB 设备交互方式中的现有缺陷。 这种攻击的一个常见示例是设备固件升级 (DFU) 攻击,它使用 USB 设备将合法固件重新编程为更具恶意的东西。

甚至还有像 USB 杀手这样的攻击,其中连接的 USB 设备存储来自计算机 USB 电源线的电力,直到达到一定水平,然后主动放电并炸毁连接的计算机。

如何避免 USB 攻击

虽然这些攻击听起来很可怕,但有一些方法可以防止它们。

不要插入未知驱动器

很多 USB 威胁归结为社会工程,或者是让人们连接坏设备的心理技巧和策略。 这几乎存在于每种类型的网络攻击和诈骗中,重要的是不要上当。

如果您看到不认识的 USB 驱动器掉在某个地方(例如停车场) ,请不要将其连接到您的计算机。 不良行为者依靠人类的好奇心来帮助他们感染您的设备。 他们会把它放在公共场所,比如医院,然后等待有人插上电源。这称为掉落攻击。

另一种常见的策略是通过邮件向人们发送 USB 驱动器,让它们看起来像百思买等大型科技商店的促销优惠。 底线:警惕您发现或免费收到的任何 USB 驱动器,无论它来自您认识或不认识的公司。

工作与生活的平衡

如果您使用 USB 驱动器工作,请将其与任何个人物品分开,以避免将恶意软件从您的家庭计算机传输到您的专业网络。 您还可以使用防病毒和/或反恶意软件程序定期扫描您的 USB 设备,而加密软件可能会阻止攻击者在发生违规时访问您的数据。 如果您认为自己可能已将受感染的设备插入计算机,请立即断开互联网连接并重新启动计算机。

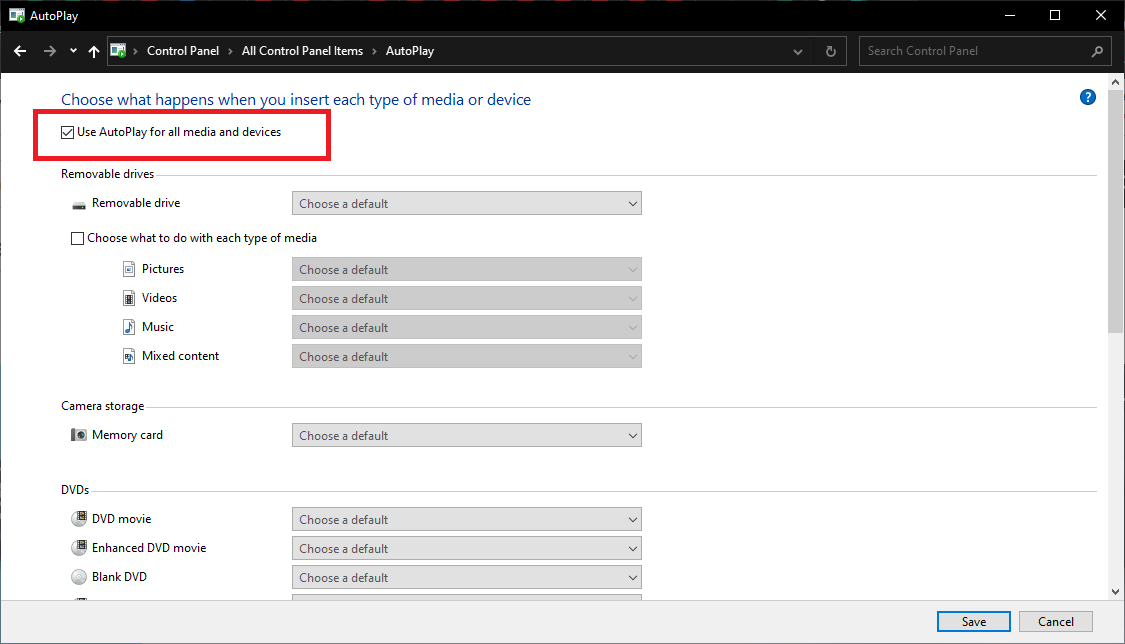

禁用自动运行

在您的设备上禁用自动运行功能将有助于防止恶意代码在您插入驱动器时自动执行。 在 Windows 上,打开控制面板并找到自动播放设置。 取消选中对所有媒体和设备使用自动播放,以防止未知设备在不提醒您或请求许可的情况下启动。

脱离电网

如果您绝对需要找出不熟悉的闪存驱动器上的内容,您可以尝试使用“气隙”的计算机,这意味着它没有连接到互联网或其他网络。

气隙计算机并不意味着气密安全。 在 Stuxnet 攻击中受到破坏的伊朗核开发设施使用了一个气隙网络,并被一个坏的 USB 破坏。 连接驱动器后,恶意软件就会被释放。 因此,如果您在气隙计算机上测试可疑驱动器,那是您应该使用该计算机的唯一用途,并且可疑 USB 驱动器不应连接到网络中的任何其他计算机。

虚拟化

如果您更精通技术,请尝试下载虚拟化软件,例如 Oracle 的免费 VirtualBox。 它允许您在计算机上创建一个虚拟环境,该环境在您的计算机内运行您的计算机的模拟实例。 您可以插入驱动器并在虚拟环境中打开它,而不会影响您的文件或网络。 Windows 沙盒也是 Windows 用户的内置选项。

不要忽略更新

保持系统更新,尤其是在运行 Windows 时。 许多攻击者利用了人们经常延迟更新他们的系统的事实,即使他们包含严重错误的补丁。

保持警惕

没有一种网络安全方法是万无一失的,其中包括为防止 USB 攻击而采取的措施。 然而,这里描述的方法比插入一个你找到的奇怪的 USB 驱动器并希望最好的方法要好得多。

切记永远不要信任不熟悉的驱动器,扫描您经常使用的驱动器,并利用密码、PIN 密钥和数据加密等安全选项。 希望了解网络攻击者使用的策略以及可靠的硬件和软件安全性将帮助您远离任何令人讨厌的数字感染。