Uyarı: Play Store'u Windows 11'e Yüklediniz mi? Şimdi Okuyun

Yayınlanan: 2022-06-28

Mart 2022'de Windows 11'de Google Play mağazasını yükleme talimatlarını yayınladık. Yöntem, GitHub'dan açık kaynaklı bir projeyi içeriyordu. Ne yazık ki, kötü amaçlı yazılım içeriyordu. İşte nasıl düzeltileceği.

Önemli kısımla devam edelim:

Bu noktada, hassas bilgilerinizin herhangi birinin güvenliğinin ihlal edildiğine inanmak için bir nedenimiz yok.

İşte olanlar

Senaryonun Yaptığı

Nasıl Düzeltilir

Elle Temizleme

Komut Dosyası İle Temizlemek

ne yapıyoruz

İşte olanlar

Windows 11, Android uygulamalarını yükleme özelliğini tanıttı, ancak Google Play Store aracılığıyla değil. Doğal olarak, insanlar bunu aşmanın yollarını aramaya başladılar. Yayınladığımız eğitim, bir üçüncü taraf web sitesinden bir komut dosyası indirmek için talimatlar içeriyordu. Hafta sonu, komut dosyasıyla çalışan bir grup, kötü amaçlı yazılım içerdiğini keşfetti.

Not: Diğer bazı web siteleri de bu komut dosyasını önerdi. Başka bir web sitesinin öğreticisini izlemiş olsanız bile, kötü amaçlı yazılımı içeren komut dosyasını indirmiş olabilirsiniz.

Senaryonun Yaptığı

Komut dosyası, Google Play mağazasını Windows 11 cihazınıza yükleme özelliği içeren bir araç - Windows Araç Kutusu - indirdi. Ne yazık ki, Windows Araç Kutusu'nu indiren komut dosyası, reklamını yaptığından daha fazlasını yaptı. Ayrıca, bir dizi zamanlanmış görev ayarlayacak ve Chromium tabanlı tarayıcıları (Google Chrome, Microsoft Edge ve Brave) hedefleyen bir tarayıcı uzantısı oluşturacak, karmaşık kodlar içeriyordu. Yalnızca dilleri İngilizce olarak ayarlanmış Windows PC'ler hedeflendi.

Tarayıcı uzantısı daha sonra arka planda "başsız" bir tarayıcı penceresinde çalıştırılarak kullanıcıdan etkin bir şekilde gizlendi. Şu anda, kötü amaçlı yazılımı keşfeden grup, uzantının asıl amacının daha kötü bir şey değil, reklam sahtekarlığı olduğunu düşünüyor.

Zamanlanmış görevler ayrıca birkaç farklı amaca hizmet eden bir avuç başka komut dosyası çalıştırdı. Örneğin, bir bilgisayardaki etkin görevler izlenir ve Görev Yöneticisi her açıldığında reklam sahtekarlığı için kullanılan tarayıcı ve uzantı kapatılır. Sisteminizin biraz gecikmeli davrandığını fark etseniz ve bir sorun olup olmadığını kontrol etmeye gitseniz bile, bir tane bulamazsınız. Her 9 dakikada bir çalışacak şekilde ayarlanmış ayrı bir zamanlanmış görev, tarayıcıyı ve uzantıyı yeniden başlatır.

Oluşturulan en ilgili ikili görevler, kötü amaçlı komut dosyasını teslim eden orijinal web sitesinden dosyaları indirmek için curl kullanır ve ardından indirilenleri yürütür. Görevler, bir kullanıcı hesabına giriş yaptıktan sonra her 9 dakikada bir çalışacak şekilde ayarlandı. Teoride bu, mevcut kötü amaçlı yazılıma işlevsellik eklemek için kötü amaçlı koda güncellemeler sağlamak, tamamen ayrı kötü amaçlı yazılımlar veya yazarın istediği herhangi bir şey sunmak için kullanılabilirdi.

Neyse ki, saldırının arkasında kim varsa oraya ulaşmadı - bildiğimiz kadarıyla, curl görevi hiçbir zaman hiçbir şey yapmayan “asd” adlı bir testi indirmekten başka bir şey için kullanılmadı. Curl görevinin dosya indirdiği alan, CloudFlare'in hızlı eylemi sayesinde kaldırıldı. Bu, kötü amaçlı yazılım hala makinenizde çalışıyor olsa bile başka bir şey indiremeyeceği anlamına gelir. Sadece onu kaldırmanız gerekiyor ve gitmeye hazırsınız.

Not: Tekrarlamak gerekirse: Cloudflare etki alanını kaldırdığından, kötü amaçlı yazılım herhangi bir ek yazılım indiremez veya herhangi bir komut alamaz.

Kötü amaçlı yazılım dağıtımının nasıl düzenlendiğine ve her bir görevin ne yaptığına ilişkin ayrıntılı bir dökümü okumak istiyorsanız GitHub'da bulabilirsiniz.

Nasıl Düzeltilir

Düzeltmek için şu anda iki seçenek var. İlki, etkilenen tüm dosyaları ve zamanlanmış görevleri kendiniz manuel olarak silmektir. İkincisi, kötü amaçlı yazılımı ilk etapta keşfeden kişiler tarafından yazılmış bir komut dosyası kullanmaktır.

Not: Şu anda, makinenizde çalışıyorsa hiçbir virüsten koruma yazılımı bu kötü amaçlı yazılımı algılamaz veya kaldırmaz.

Elle Temizleme

Tüm kötü amaçlı görevleri silerek başlayacağız ve ardından oluşturduğu tüm dosya ve klasörleri sileceğiz.

Kötü Amaçlı Görevleri Kaldırma

Oluşturulan görevlerin tümü, Görev Zamanlayıcı'da Microsoft > Windows görevleri altında gömülüdür. Bunları nasıl bulacağınız ve kaldıracağınız aşağıda açıklanmıştır.

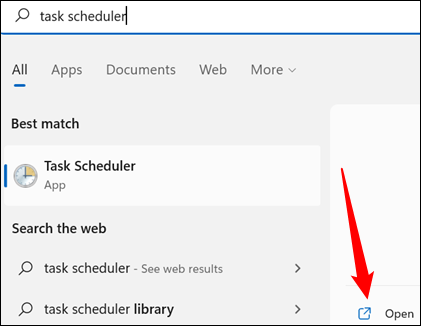

Başlat'a tıklayın, ardından arama çubuğuna "Görev Zamanlayıcı" yazın ve Enter'a basın veya "Aç"a tıklayın.

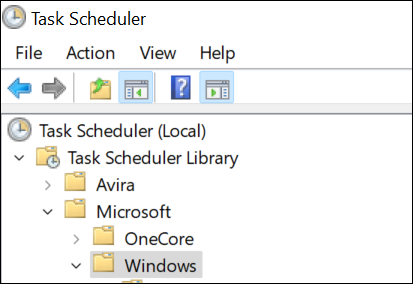

Microsoft > Windows görevlerine gitmeniz gerekir. Tek yapmanız gereken bu sırayla “Görev Zamanlayıcı Kitaplığı”, “Microsoft” ve ardından “Windows” a çift tıklamak. Bu, aşağıda listelenen görevlerden herhangi birini açmak için de geçerlidir.

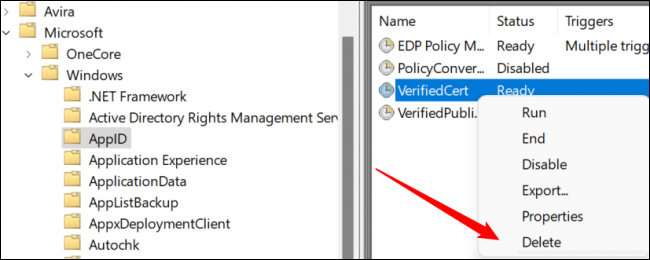

Orada olduğunuzda, görevleri silmeye başlamaya hazırsınız. Kötü amaçlı yazılım 8 adede kadar görev oluşturur.

Not: Kötü amaçlı yazılımın çalışma şekli nedeniyle, listelenen hizmetlerin tümüne sahip olmayabilirsiniz.

Mevcut olanlardan herhangi birini silmeniz gerekir:

- AppID > VerifiedCert

- Uygulama Deneyimi > Bakım

- Hizmetler > CertPathCheck

- Hizmetler > CertPathw

- Servis > Bileşen Temizleme

- Servis > Servis Temizleme

- Kabuk > NesneGörevi

- Klip > Servis Temizleme

Görev Zamanlayıcı'da kötü amaçlı bir hizmet belirledikten sonra, sağ tıklayın ve ardından "Sil" düğmesine basın.

Uyarı: Yukarıda bahsettiğimiz kesin görevler dışında hiçbir görevi silmeyin. Buradaki görevlerin çoğu, Windows'un kendisi veya yasal üçüncü taraf uygulamalar tarafından oluşturulur.

Yukarıdaki listeden bulabileceğiniz tüm görevleri silin ve ardından bir sonraki adıma geçmeye hazırsınız.

Kötü Amaçlı Dosyaları ve Klasörleri Kaldırma

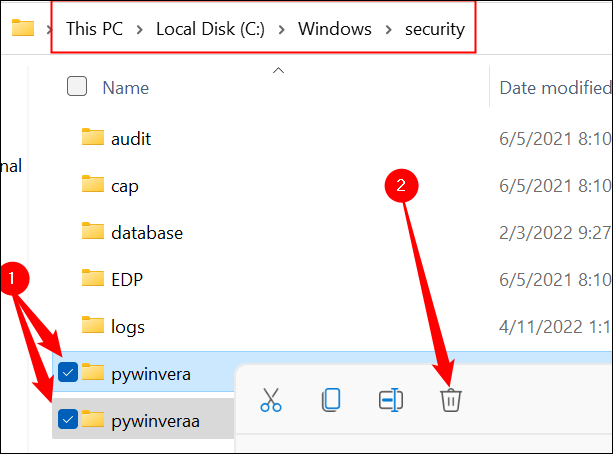

Kötü amaçlı yazılım yalnızca bir avuç dosya oluşturur ve neyse ki bunlar yalnızca üç klasörde bulunur:

- C:\sistem dosyası

- C:\Windows\security\pywinvera

- C:\Windows\security\pywinveraa

İlk önce Dosya Gezgini'ni açın. Dosya Gezgini'nin üst kısmında, "Görüntüle"ye tıklayın, "Göster"e gidin ve ardından "Gizli Öğeler"in işaretli olduğundan emin olun.

“systemfile” adlı biraz şeffaf bir klasör arayın. Oradaysa, sağ tıklayın ve “Sil” e basın.

Güncelleme: "Gizli Klasörleri Görüntüle" etkinleştirilse bile sistem dosyası klasörünün görünmez kalacağına dair bazı raporlar var. Bu davranışı tekrarlayamayız, ancak yine de çok dikkatli bir şekilde kendiniz kontrol etmelisiniz. Dosya Gezgini'nin adres çubuğuna “C:\systemfile” yolunu girin ve ardından Enter'a basın. Yolu manuel olarak girerek klasörü açabiliyorsanız ancak Dosya Gezgini'nde görüntüleyemiyorsanız, klasörün ve tüm içeriğinin silindiğinden emin olmak için eklediğimiz komut dosyasını kullanmalısınız.

Uyarı: Silmek üzere olduğumuz klasörleri doğru tanımladığınızdan emin olun. Gerçek Windows klasörlerini yanlışlıkla silmek sorunlara neden olabilir. Bunu yaparsanız, onları mümkün olan en kısa sürede Geri Dönüşüm Kutusu'ndan geri yükleyin.

“Sistem dosyaları” klasörünü sildikten sonra, Windows klasörüne çift tıklayın ve ardından “Güvenlik” klasörünü bulana kadar kaydırın. İki klasör arıyorsunuz: birinin adı “pywinvera” ve diğerinin adı “pywinveraa”. Her birine sağ tıklayın ve ardından “Sil” seçeneğine tıklayın.

Not: Windows klasöründeki dosya ve klasörlerin silinmesi, muhtemelen yönetici ayrıcalıklarına ihtiyaç duyulduğuna dair bir uyarıyı tetikleyecektir. İstenirse, devam edin ve izin verin. (Yalnızca burada bahsettiğimiz dosya ve klasörleri sildiğinizden emin olun.)

İşiniz bitti - can sıkıcı olsa da, bu belirli kötü amaçlı yazılım parçası kendini korumak için fazla bir şey yapmadı.

Komut Dosyası İle Temizlemek

Kötü amaçlı yazılımı ilk başta tespit eden aynı kartal gözlü kişiler, hafta sonunu kötü amaçlı kodu inceleyerek, nasıl çalıştığını belirleyerek ve nihayetinde onu kaldırmak için bir komut dosyası yazarak geçirdi. Emekleri için ekibe bir not vermek istiyoruz.

Buraya nasıl geldiğimizi göz önünde bulundurarak GitHub'dan başka bir yardımcı programa güvenme konusunda temkinli olmakta haklısınız. Ancak şartlar biraz farklı. Kötü amaçlı kodun teslim edilmesiyle ilgili komut dosyasının aksine, kaldırma komut dosyası kısadır ve her satırı manuel olarak denetledik. Ayrıca, güvenli olduğunu bize manuel olarak doğrulama fırsatı vermeden güncellenemeyeceğinden emin olmak için dosyayı kendimiz de barındırıyoruz. Etkili olduğundan emin olmak için bu komut dosyasını birden fazla makinede test ettik.

Öncelikle, sıkıştırılmış komut dosyasını web sitemizden indirin ve ardından komut dosyasını istediğiniz yere çıkarın.

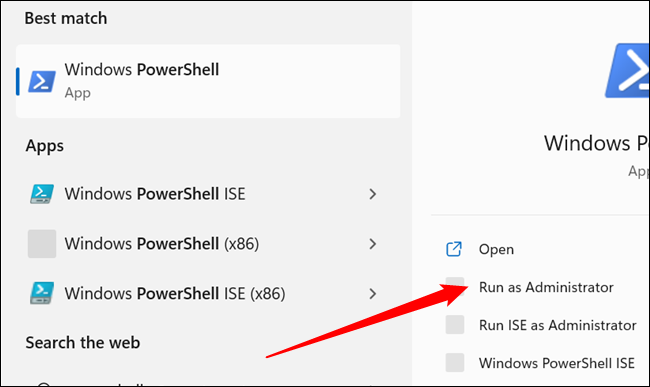

Ardından, komut dosyalarını etkinleştirmeniz gerekir. Başlat düğmesine tıklayın, arama çubuğuna “PowerShell” yazın ve “Yönetici Olarak Çalıştır”a tıklayın.

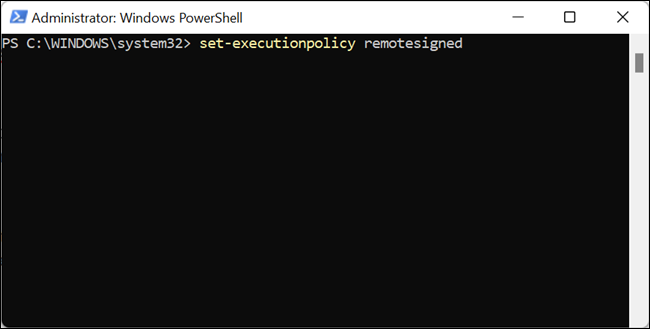

Ardından PowerShell penceresine set-executionpolicy remotesigned yazın veya yapıştırın ve Y tuşuna basın. Ardından PowerShell penceresini kapatabilirsiniz.

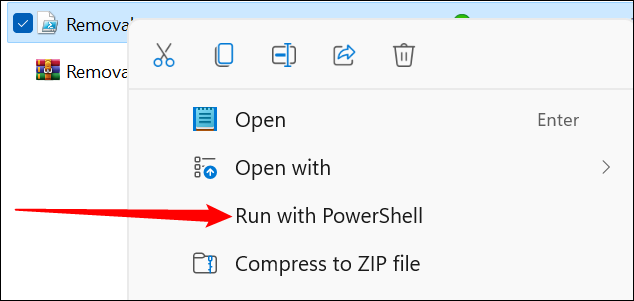

İndirilenler klasörünüze gidin, Removal.ps1'e sağ tıklayın ve “PowerShell ile Çalıştır”a tıklayın. Komut dosyası, sisteminizdeki kötü amaçlı görevleri, klasörleri ve dosyaları kontrol edecektir.

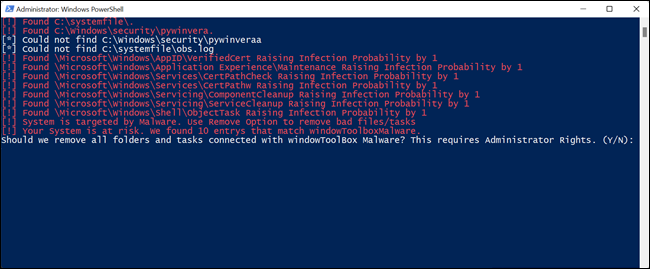

Varsa, bunları silme seçeneği sunulur. PowerShell penceresine “Y” veya “y” yazın ve ardından Enter tuşuna basın.

Komut dosyası daha sonra kötü amaçlı yazılım tarafından oluşturulan tüm gereksiz dosyaları siler.

Kaldırma komut dosyasını çalıştırdıktan sonra komut dosyası yürütme ilkenizi varsayılan ayara döndürün. PowerShell'i yönetici olarak açın, set-executionpolicy default girin ve Y'ye basın. Ardından PowerShell penceresini kapatın.

ne yapıyoruz

Durum gelişiyor ve olayları olduğu gibi izliyoruz. Hâlâ yanıtlanmamış bazı sorular var - bazı kişilerin neden açıklanamayan bir OpenSSH Sunucusunun kurulduğunu bildirdiği gibi. Herhangi bir önemli yeni bilgi ortaya çıkarsa, sizi güncel tutacağımızdan emin olabilirsiniz.

Ayrıca, hassas bilgilerinizin güvenliğinin ihlal edildiğine dair hiçbir kanıt olmadığını bir kez daha vurgulamak isteriz. Kötü amaçlı yazılımın bağlı olduğu alan artık kaldırıldı ve yaratıcıları artık onu kontrol edemiyor.

Yine, kötü amaçlı yazılımın nasıl çalıştığını çözen ve onu otomatik olarak kaldırmak için bir komut dosyası oluşturan kişilere özel bir teşekkür sunmak istiyoruz. Belirli bir sırada değil:

- pabumake

- BlockyTheDev

- blubbablasen

- Kay

- Limn0

- LinuxKullanıcıGD

- Mikasa

- OpsiyonelM

- Sonnenlaufer

- zergo0

- Zuescho

- sirno

- Harromann

- Janmm14

- luzeadev

- XplLiciT

- zeriter