ทักษะ 10 อันดับแรกที่จำเป็นสำหรับการเป็นแฮ็กเกอร์ที่มีจริยธรรม

เผยแพร่แล้ว: 2022-10-14

หลายคนยังคงรู้สึกขยะแขยงเมื่อมีการกล่าวถึงคำศัพท์ต่างๆ เช่น แฮ็กเกอร์และการแฮ็ก ซึ่งส่วนใหญ่เกี่ยวข้องกับโดเมนดิจิทัล แม้ว่าเวลาจะเปลี่ยนไปและผู้คนก็เริ่มสำรวจและขยายขอบเขตความคิดไปสู่อาชีพอื่น ๆ ทั้งหมดรวมถึงสิ่งนี้ การแฮ็กอย่างมีจริยธรรมเป็นทักษะที่ผ่านการรับรองเพื่อให้บรรลุเป้าหมายผ่านทักษะบางอย่างที่ผู้คนพัฒนาโดยการศึกษาอย่างถี่ถ้วนในภาคไอที หากคุณเป็นคนที่กำลังมองหาอาชีพในการแฮ็กข้อมูลอย่างมีจริยธรรมและรู้สึกงงงวยกับทักษะเฉพาะที่จำเป็นในการเป็นแฮ็กเกอร์หมวกขาว บทความของวันนี้จะช่วยให้คุณเข้าใจถึงเหตุผลและตำแหน่งของทักษะทั้งหมดที่จำเป็นในการเป็น แฮ็กเกอร์ที่มีจริยธรรม แต่ก่อนที่จะย้ายไปใช้ทักษะโดยตรง เรามาทำความเข้าใจบทบาทและความรับผิดชอบของแฮ็กเกอร์ที่มีจริยธรรมก่อน

สารบัญ

- รายการทักษะที่จำเป็นในการเป็นแฮ็กเกอร์ที่มีจริยธรรม

- ทักษะที่จำเป็นในการเป็นแฮ็กเกอร์หมวกขาวคืออะไร?

- 1. ทักษะการเขียนโปรแกรม

- 2. ทักษะด้านเครือข่ายคอมพิวเตอร์

- 3. ทักษะลินุกซ์

- 4. ความรู้พื้นฐานเกี่ยวกับฮาร์ดแวร์

- 5. ทักษะฐานข้อมูล

- 6. ทักษะการใช้คอมพิวเตอร์

- 7. ความรู้ด้านวิศวกรรมย้อนกลับ

- 8. ทักษะ SQL เพิ่มเติม

- 9. ทักษะการเข้ารหัส

- 10. ทักษะการแก้ปัญหา

รายการทักษะที่จำเป็นในการเป็นแฮ็กเกอร์ที่มีจริยธรรม

เราได้แสดงคู่มือฉบับสมบูรณ์เกี่ยวกับทักษะที่จำเป็นในการเป็นแฮ็กเกอร์ที่มีจริยธรรม รวมถึงบทบาทและความรับผิดชอบโดยละเอียด

ทักษะที่จำเป็นในการเป็นแฮ็กเกอร์หมวกขาวคืออะไร?

แฮ็กเกอร์หมวกขาวและแฮ็กเกอร์หมวกดำต่างกันมากในแรงจูงใจ แฮกเกอร์หมวกขาวช่วยบริษัทในการระบุข้อบกพร่องของระบบและดำเนินการแก้ไขที่จำเป็น ตรงข้ามกับแฮ็กเกอร์แบล็กแฮตที่ผิดกฎหมาย มุ่งร้าย และบ่อยครั้งเพื่อเข้าถึงระบบแฮ็คเพื่อการเข้าถึงส่วนบุคคล แฮ็กเกอร์หมวกสีเทาตกอยู่ในระหว่างสองขั้ว แฮกเกอร์หมวกสีเทาใช้กลยุทธ์หมวกดำและหมวกขาวร่วมกัน โดยปราศจากความรู้หรือความยินยอมจากเจ้าของ แฮ็กเกอร์หมวกสีเทามักจะสแกนระบบเพื่อหาจุดอ่อน หากพบปัญหา จะแจ้งให้เจ้าของทราบและอาจขอค่าใช้จ่ายเล็กน้อยเพื่อแก้ไขปัญหาดังกล่าวเป็นครั้งคราว โดยการเจาะเข้าไปในเว็บไซต์และเครือข่ายขององค์กรโดยไม่ได้รับอนุญาต แฮ็กเกอร์ grey-hat บางคนชอบที่จะคิดว่าพวกเขาเป็นประโยชน์ต่อบริษัทในทางใดทางหนึ่ง เพื่อป้องกันการละเมิดข้อมูล ธุรกิจมักจะจ้างแฮ็กเกอร์ที่มีจริยธรรมเพื่อทำการทดสอบการเจาะระบบบนฮาร์ดแวร์และซอฟต์แวร์ของตน นอกเหนือจากการทดสอบแล้ว แฮ็กเกอร์ที่มีจริยธรรมยังมีตำแหน่งการรักษาความปลอดภัยในโลกไซเบอร์ภายในบริษัท เช่น:

- นักวิเคราะห์ความปลอดภัยทางไซเบอร์

- นักวิเคราะห์ความปลอดภัยข้อมูล

- นักวิเคราะห์การตรวจจับการบุกรุก

- วิศวกรความปลอดภัยไอที

- ผู้ดูแลระบบความปลอดภัยไอที

- นักวิเคราะห์ความปลอดภัยเครือข่าย

- เครื่องทดสอบการรุก

เมื่อพูดถึงเกณฑ์คุณสมบัติแล้ว มีใบรับรองที่มีชื่อเสียงมากมายสำหรับแฮ็กเกอร์ที่มีจริยธรรม เช่น EC-Council และอื่นๆ อีกมากมาย ซึ่งคุณสามารถให้คะแนนได้โดยใช้เครื่องมือและข้อมูลเดียวกันกับแฮ็กเกอร์ที่มุ่งร้ายเพื่อวิเคราะห์ท่าทางความปลอดภัยของระบบเป้าหมายในขณะที่ กระทำการโดยชอบด้วยกฎหมายและชอบด้วยกฎหมาย ซึ่งเกี่ยวข้องกับการแสดงความเข้าใจเกี่ยวกับความปลอดภัยของระบบคอมพิวเตอร์และการค้นหาช่องโหว่และช่องโหว่ในระบบเป้าหมาย การรับรองที่คล้ายคลึงกันเช่น EC-Council มีให้โดยการรับรองที่ได้รับอนุญาตดังต่อไปนี้:

- ความปลอดภัย CompTIA+

- CCNA Security ของซิสโก้

- การรับรองมืออาชีพที่ผ่านการรับรองด้านความปลอดภัยที่น่ารังเกียจ (OSCP)

- SANS GIAC

ตอนนี้เรามาดูชุดทักษะที่จำเป็นในการเป็นแฮ็กเกอร์ที่มีจริยธรรมอย่างละเอียด

1. ทักษะการเขียนโปรแกรม

หนึ่งในทักษะหลักที่จำเป็นสำหรับแฮ็กเกอร์หมวกขาวคือความรู้ด้านการเขียนโปรแกรม การเขียนโค้ดที่อุปกรณ์คำนวณสามารถเข้าใจและใช้เพื่อดำเนินการคำสั่งต่างๆ ได้นั้นเป็นสิ่งที่โปรแกรมมิ่งหมายความถึง ด้วยเหตุนี้ การทำความเข้าใจภาษาการเขียนโปรแกรมจำนวนมากที่แฮ็กเกอร์ใช้รวมถึงภาษาที่จำเป็นสำหรับการแฮ็กจึงเป็นสิ่งจำเป็น หากคุณต้องการเป็นแฮ็กเกอร์ที่มีจริยธรรม มีภาษาโปรแกรมหลายภาษา อย่างไรก็ตาม ไม่ใช่ทุกภาษาที่ใช้สำหรับการแฮ็ก ภาษาการเขียนโปรแกรมที่แฮ็กเกอร์มีจริยธรรมใช้มีดังต่อไปนี้:

- Javascript – เป็นภาษาสคริปต์ฝั่งไคลเอ็นต์ที่ทำงานบนทุกแพลตฟอร์ม การเรียกดูของไคลเอ็นต์ทำให้เกิดการเรียกใช้โค้ด JavaScript ใช้สำหรับการเขียนสคริปต์ข้ามไซต์ การอ่านคุกกี้ที่จัดเก็บไว้ และวัตถุประสงค์อื่นๆ

- HTML – หน้าเว็บเขียนด้วย HTML ซึ่งเป็นภาษาข้ามแพลตฟอร์ม แบบฟอร์ม HTML ใช้เพื่อรวบรวมข้อมูลในรูปแบบการเข้าสู่ระบบและกระบวนการป้อนข้อมูลออนไลน์อื่นๆ คุณสามารถค้นหาและใช้ประโยชน์จากข้อบกพร่องในโค้ดได้อย่างง่ายดาย หากคุณรู้วิธีเขียนและแยกวิเคราะห์ HTML

- C & C++ – C และ C++ เป็นภาษาข้ามแพลตฟอร์มที่นำเสนอการเขียนโปรแกรมระดับต่ำ เมื่อสร้างรูทคิท การหาประโยชน์ รหัสเชลล์ หรือทำความเข้าใจและปรับปรุงจากที่มีอยู่แล้ว สิ่งเหล่านี้มีประโยชน์มาก

- SQL – ภาษาอื่นที่อาจใช้ข้ามแพลตฟอร์มเพื่อเชื่อมต่อกับฐานข้อมูลคือ SQL การใช้การฉีด SQL อาจหลีกเลี่ยงเทคนิคการเข้าสู่ระบบเว็บแอปพลิเคชันที่อ่อนแอ ข้อมูลฐานข้อมูลสามารถลบได้ เป็นต้น

- Python, Ruby, Bash, Perl - ภาษาการเขียนโปรแกรมข้ามแพลตฟอร์มระดับสูงเช่น Perl, Ruby, Bash และ Python ก็มีให้เช่นกัน มีประโยชน์เมื่อสร้างเครื่องมือและสคริปต์อัตโนมัติ ข้อมูลที่เรียนรู้อาจถูกนำไปใช้เพื่อทำความเข้าใจและปรับแต่งเครื่องมือที่มีอยู่ในปัจจุบัน

- PHP – PHP เป็นภาษาโปรแกรมฝั่งเซิร์ฟเวอร์ที่เป็นข้ามแพลตฟอร์มเช่นกัน นอกจากการประมวลผลแบบฟอร์ม HTML แล้ว ยังทำหน้าที่เฉพาะอื่นๆ ให้สมบูรณ์อีกด้วย อาจมีการสร้างแอปพลิเคชัน PHP แบบกำหนดเองเพื่อแก้ไขการตั้งค่าเว็บเซิร์ฟเวอร์และทำให้ระบบได้รับภัยคุกคาม

- Python – การพัฒนาเครื่องมือเครือข่ายทำได้ง่ายด้วยแพ็คเกจ Python ที่มีประโยชน์ เช่น Pulsar, NAPALM, NetworkX เป็นต้น ในฐานะที่เป็นภาษาสคริปต์ Python ให้ประสิทธิภาพที่น่าทึ่งสำหรับแอปพลิเคชันขนาดเล็ก ซึ่งเป็นอีกเหตุผลหนึ่งที่แฮ็กเกอร์ที่มีจริยธรรมมักสร้างสคริปต์สั้นๆ เนื่องจากชุมชนขนาดใหญ่ที่อยู่รายล้อม Python คำถามใดๆ เกี่ยวกับการเขียนโปรแกรมจะได้รับคำตอบทันที นอกจากนี้ การเรียนรู้ Python ยังช่วยให้คุณเลือกงานได้หลากหลาย

- Java, CSharp, Visual Basic, VBScript – ตามสถานการณ์และความจำเป็น ภาษาต่างๆ เช่น Java, CSharp, Visual Basic และ VBScript อาจเป็นประโยชน์ นอกจากนี้ Java และ C# เป็นภาษาข้ามแพลตฟอร์ม แต่ Visual Basic และ VBScript เข้ากันได้กับ Windows OS เท่านั้น

2. ทักษะด้านเครือข่ายคอมพิวเตอร์

การเป็นเครือข่ายแฮ็กเกอร์ที่มีจริยธรรมเป็นทักษะที่สำคัญ เครือข่ายคอมพิวเตอร์เป็นการเชื่อมต่อระหว่างฮาร์ดแวร์ต่างๆ บางครั้งเรียกว่าโฮสต์พวกเขาจะเชื่อมต่อผ่านช่องทางต่างๆเพื่อส่งหรือรับข้อมูลหรือสื่อ

- การทำความเข้าใจเครือข่าย เช่น Subnetting, Suoernetting, DHCP และอื่นๆ เป็นองค์ประกอบที่จำเป็นของความเชี่ยวชาญด้านเครือข่ายสำหรับแฮกเกอร์

- การสำรวจเครื่องที่เชื่อมต่อกันจำนวนมากในเครือข่ายและอันตรายด้านความปลอดภัยที่อาจเกิดขึ้นซึ่งอาจทำให้เกิดการแฮ็กอย่างมีจริยธรรม แฮ็กเกอร์ที่มีจริยธรรมซึ่งเชี่ยวชาญด้านเครือข่ายจะสามารถจัดการกับอันตรายเหล่านี้ได้

- การรู้จักโมเดลเครือข่าย โปรโตคอลอินเทอร์เน็ต และที่อยู่ IP สามารถช่วยให้คุณพัฒนาความสามารถในการแฮ็กอย่างมีจริยธรรมและกลายเป็นแฮ็กเกอร์ที่มีความสามารถ

- นอกจากนี้ คุณต้องมีความรู้เกี่ยวกับการ์ดอินเทอร์เฟซเครือข่าย เซิร์ฟเวอร์ ไคลเอนต์ จุดเข้าใช้งาน สื่อส่ง และเราเตอร์

อ่านเพิ่มเติม: แก้ไขคอมพิวเตอร์ไม่แสดงบนเครือข่ายใน Windows 10

3. ทักษะลินุกซ์

ลินุกซ์เป็นระบบปฏิบัติการโอเพ่นซอร์สฟรีโดยอิงจากเคอร์เนลของลินุกซ์ ภายใต้เงื่อนไขของสัญญาอนุญาตสาธารณะทั่วไปของ GNU ทุกคนสามารถแก้ไขและแจกจ่ายซอร์สโค้ดของ Linux เพื่อวัตถุประสงค์ทางการค้าหรือไม่ใช่เชิงพาณิชย์ได้

- สำหรับแฮ็กเกอร์ที่มีจริยธรรม ความปลอดภัยของลินุกซ์เป็นข้อดีหลักของการเรียนรู้ระบบปฏิบัติการ

- เมื่อเทียบกับระบบปฏิบัติการอื่น Linux นั้นปลอดภัยที่สุด

- Linux มีไวรัสบางตัว ทำให้มีความเสี่ยงน้อยกว่าระบบปฏิบัติการอื่น แม้ว่าจะไม่รับประกันความปลอดภัย 100% ก็ตาม

- นอกจากนี้ ไม่จำเป็นต้องใช้ซอฟต์แวร์ป้องกันไวรัส ดังนั้น ความรู้เกี่ยวกับ Linux จึงเป็นสิ่งจำเป็นสำหรับการแฮ็ก

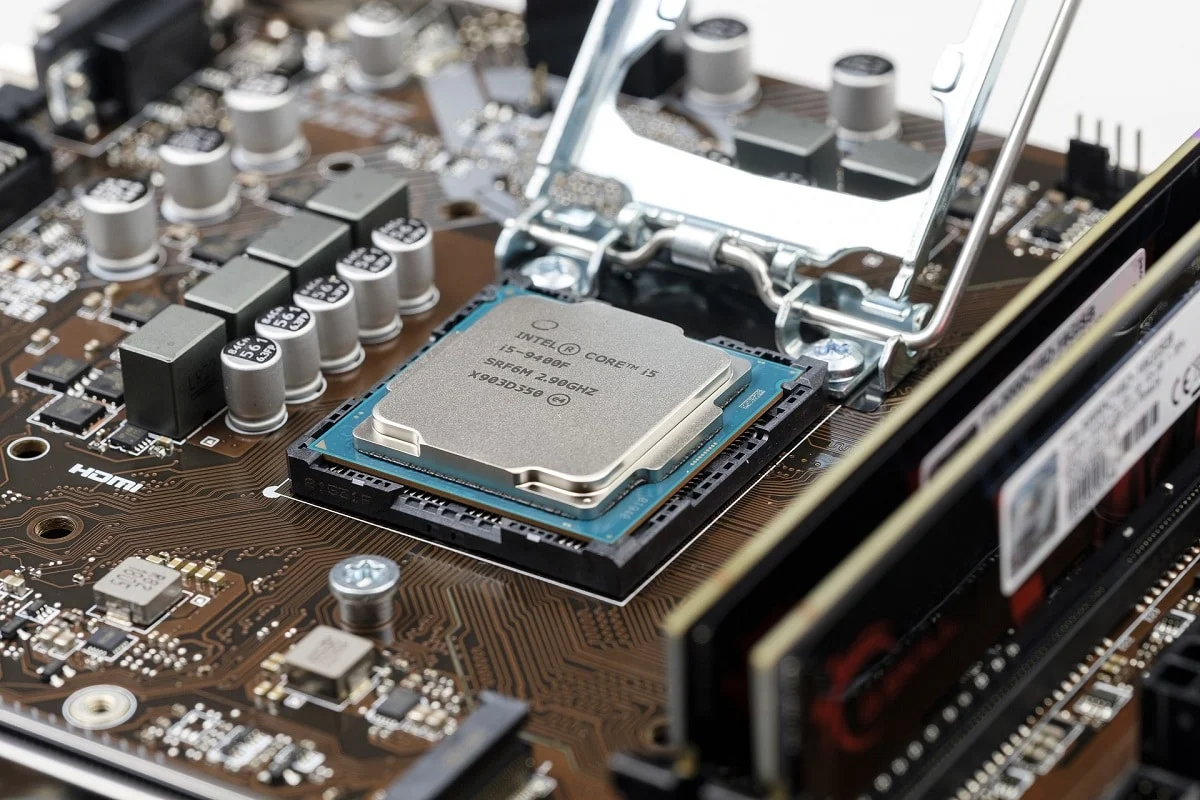

4. ความรู้พื้นฐานเกี่ยวกับฮาร์ดแวร์

สำหรับการแฮ็กอย่างมีจริยธรรม บุคคลต้องเข้าใจพื้นฐานของฮาร์ดแวร์คอมพิวเตอร์ ส่วนประกอบที่แท้จริงของคอมพิวเตอร์ เช่น เมนบอร์ด เมาส์ แป้นพิมพ์ กราฟิกการ์ด การ์ดเสียง ลำโพง และหน่วยประมวลผลกลาง (CPU) จะเรียกว่าฮาร์ดแวร์คอมพิวเตอร์ ในทางกลับกัน ซอฟต์แวร์คือชุดคำสั่งที่อาจจัดเก็บและดำเนินการโดยฮาร์ดแวร์

ด้วยเหตุนี้ เพื่อที่จะแฮ็คเครื่องที่ดำเนินการโดยคอมพิวเตอร์ บุคคลนั้นจะต้องคุ้นเคยกับเครื่องหรือวิธีการทำงานของเครื่อง เขาหรือเธอต้องเข้าถึงคอมพิวเตอร์ที่ใช้เครื่อง ดังนั้น ขั้นตอนแรกในการเป็นแฮ็กเกอร์ที่มีจริยธรรมคือการมีความเข้าใจพื้นฐานเกี่ยวกับฮาร์ดแวร์ มีความเข้าใจพื้นฐานเกี่ยวกับฮาร์ดแวร์เพื่อทำความเข้าใจว่าเมนบอร์ดทำงานอย่างไร ข้อมูลถูกส่งผ่าน USB อย่างไร และ CMOS หรือ BIOS โต้ตอบกันอย่างไร

อ่านเพิ่มเติม: 7 วิธีในการแก้ไขพัดลม CPU ไม่หมุน

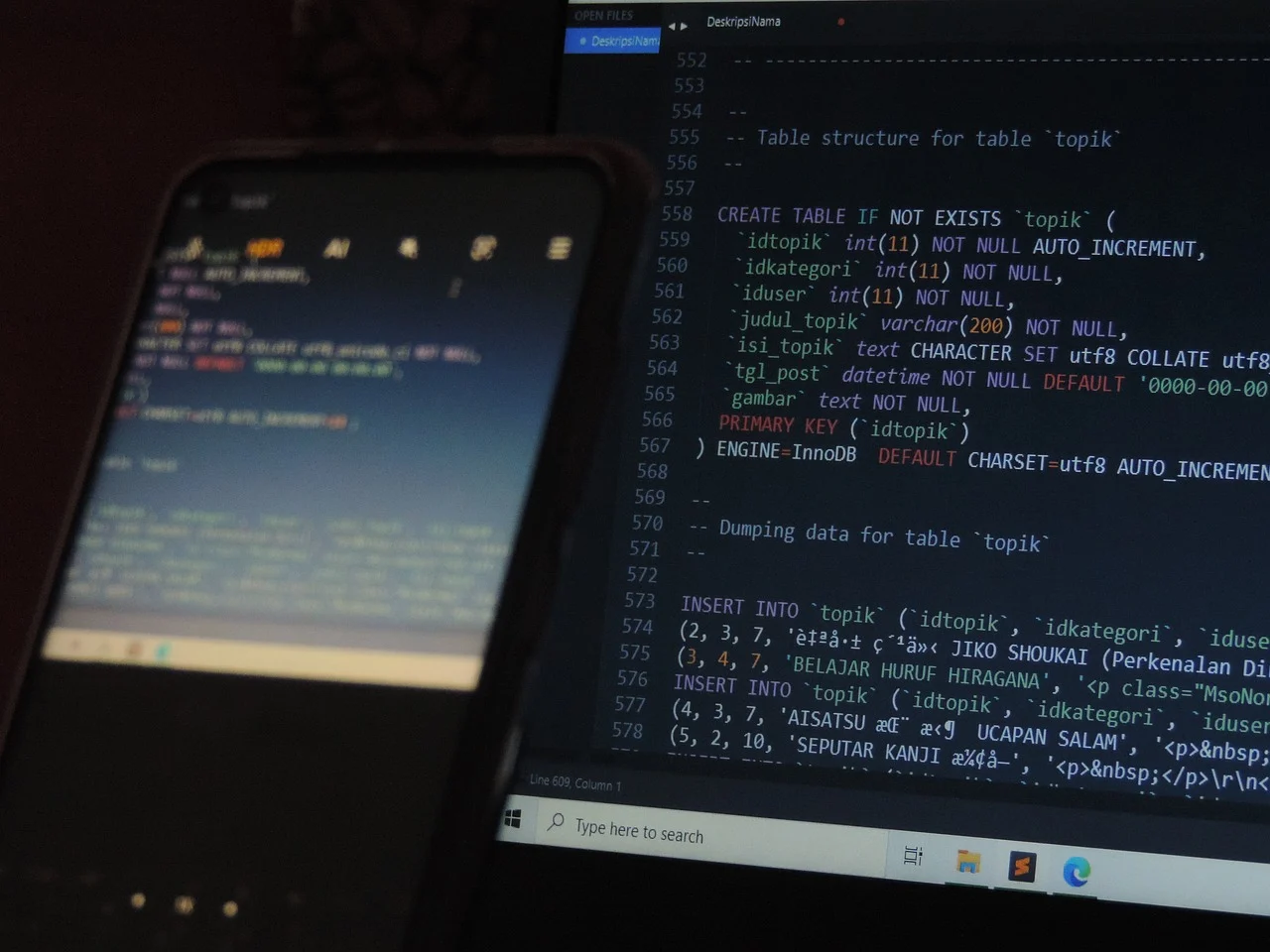

5. ทักษะฐานข้อมูล

ทักษะที่จำเป็นอีกประการหนึ่งที่จำเป็นสำหรับแฮ็กเกอร์หมวกขาวคือทักษะด้านฐานข้อมูล ฐานข้อมูลทั้งหมดสร้างและจัดการโดยระบบจัดการฐานข้อมูลหรือ DBMS

- แม้จะมียูทิลิตี้ที่เหนือกว่าของระบบฐานข้อมูลเช่น Microsoft SQL Server, MySQL และ Oracle ข้อบกพร่องด้านความปลอดภัยของพวกเขาก็ยังปรากฏให้เห็น

- จำเป็นอย่างยิ่งที่จะต้องตรวจสอบให้แน่ใจว่าแอปพลิเคชันนี้ป้องกันการแฮ็กได้ เนื่องจากการเข้าถึงฐานข้อมูลที่เก็บข้อมูลทั้งหมดไว้จะทำให้บริษัทตกอยู่ในอันตรายอย่างใหญ่หลวง

- แฮ็กเกอร์ที่มีจริยธรรมต้องการความเข้าใจอย่างถี่ถ้วนเกี่ยวกับฐานข้อมูล เอ็นจิ้นฐานข้อมูลต่างๆ และโครงร่างข้อมูล เพื่อช่วยองค์กรในการพัฒนา DBMS ที่แข็งแกร่ง

6. ทักษะการใช้คอมพิวเตอร์

เพื่อระบุอันตรายที่อาจเกิดขึ้น แฮกเกอร์โจมตีระบบคอมพิวเตอร์ ดังนั้น หนึ่งในความสามารถที่จำเป็นสำหรับการแฮ็กข้อมูลอย่างมีจริยธรรมคือการมีความเข้าใจอย่างถ่องแท้เกี่ยวกับคอมพิวเตอร์ ความเชี่ยวชาญด้านระบบคอมพิวเตอร์เป็นสิ่งจำเป็นสำหรับแฮ็กเกอร์ที่มีจริยธรรม การใช้คอมพิวเตอร์และเทคโนโลยีคอมพิวเตอร์ต้องใช้ความเชี่ยวชาญในการแฮ็กคอมพิวเตอร์ คุณต้องมีความเข้าใจในการทำงานเกี่ยวกับการแฮ็กเพื่อที่จะเป็นแฮ็กเกอร์ที่มีจริยธรรม แฮ็กเกอร์ที่มีจริยธรรมที่มีศักยภาพสามารถประสบความสำเร็จได้หากพวกเขามีความรู้คอมพิวเตอร์ขั้นต่ำ

- การประมวลผลข้อมูล การจัดการไฟล์ดิจิทัล และการนำเสนอ ล้วนเป็นตัวอย่างของความสามารถขั้นพื้นฐานของคอมพิวเตอร์

- การเขียนโปรแกรม การจัดการฐานข้อมูล และการคำนวณสเปรดชีตเป็นตัวอย่างของความสามารถขั้นสูงของคอมพิวเตอร์

- MS Office ที่มีผลิตภัณฑ์ สเปรดชีต อีเมล การจัดการฐานข้อมูล โซเชียลมีเดีย เว็บ และโปรแกรมคอมพิวเตอร์อื่นๆ ทั้งหมดเป็นความสามารถพื้นฐานในการคำนวณ

อ่านเพิ่มเติม: วิธียกเลิกการสมัครสมาชิก Chegg Study

7. ความรู้ด้านวิศวกรรมย้อนกลับ

วิศวกรรมย้อนกลับเป็นกระบวนการในการได้มาซึ่งผ่านการตรวจสอบรหัสของผลิตภัณฑ์ ข้อมูลเกี่ยวกับเลย์เอาต์ ข้อกำหนดในการใช้งาน และคุณลักษณะ ข้อมูลถูกผลิตขึ้นจากฐานข้อมูลซอฟต์แวร์ที่สร้างขึ้น

- เป้าหมายของวิศวกรรมย้อนกลับคือการทำให้ระบบเข้าใจง่ายขึ้น และสร้างเอกสารที่จำเป็นสำหรับระบบเดิมเพื่อเร่งงานบำรุงรักษา

- วิศวกรรมย้อนกลับเป็นวิธีปฏิบัติทั่วไปในการรักษาความปลอดภัยซอฟต์แวร์เพื่อตรวจสอบว่าระบบไม่มีช่องโหว่หรือช่องโหว่ด้านความปลอดภัยที่สำคัญ

- ระบบมีความยืดหยุ่นมากขึ้นและได้รับการป้องกันจากมัลแวร์และแฮกเกอร์ในเวลาต่อมา นักพัฒนาบางคนใช้เทคนิคที่เรียกว่าการแฮ็กอย่างมีจริยธรรมจนถึงขั้นที่พวกเขาแฮ็คระบบของตนเองเพื่อค้นหาข้อบกพร่อง

8. ทักษะ SQL เพิ่มเติม

เพื่อให้แฮ็กเกอร์ที่มีจริยธรรมประสบความสำเร็จ ความรู้เกี่ยวกับ SQL เป็นสิ่งสำคัญ ภาษาโปรแกรมจำเป็นสำหรับการแฮ็ก และ SQL ก็เป็นหนึ่งในนั้น นอกจากนี้ การแฮ็กเว็บข้ามแพลตฟอร์มยังใช้ SQL เป็นภาษาสำหรับการสื่อสารฐานข้อมูล การข้ามมาตรการรักษาความปลอดภัยในการเข้าสู่ระบบที่หละหลวม การลบข้อมูลออกจากฐานข้อมูล และการดำเนินการอื่นๆ สามารถทำได้โดยใช้การฉีด SQL การทำความเข้าใจ SQL เป็นสิ่งจำเป็นสำหรับแฮ็กเกอร์ที่มีจริยธรรมเพื่อ:

- เรียนรู้การดำเนินการฉีด SQL กับการเข้าสู่ระบบ

- ค้นพบวิธีเพิ่มข้อมูลเมตาไปยังเอาต์พุตของการฉีด SQL

- เรียนรู้ว่าการฉีด SQL แบบอิงข้อผิดพลาดมีไว้ทำอะไร

- สร้างไวยากรณ์ที่พร้อมสำหรับการฉีด SQL เพื่อโหลดไฟล์ลงในหน้าเว็บ

- ยกตัวอย่างการใช้การฉีด SQL เพื่อเขียนไปยังไฟล์

- ค้นหาเครื่องมือสำหรับการโจมตีแบบฉีด SQL โดยอัตโนมัติ

อ่านเพิ่มเติม: 4 วิธีในการแยกสตริงโดยตัวคั่นในSQL

9. ทักษะการเข้ารหัส

การศึกษาและการใช้วิธีการเพื่อการสื่อสารที่ปลอดภัยเมื่อมีบุคคลภายนอกอยู่ด้วย หรือที่เรียกว่าเป็นปฏิปักษ์นั้นเรียกว่าการเข้ารหัส มันเกี่ยวข้องกับการสร้างและประเมินขั้นตอนที่หยุดบุคคลที่สามที่ชั่วร้ายจากการได้รับข้อมูลที่แลกเปลี่ยนระหว่างสอง บริษัท และดังนั้นจึงสังเกตแง่มุมต่าง ๆ ของการรักษาความปลอดภัยข้อมูล

ในการทำให้การสื่อสารไม่สามารถอ่านได้สำหรับแฮ็กเกอร์ การเข้ารหัสเกี่ยวข้องกับการเปลี่ยนข้อความธรรมดาให้เป็นข้อความเข้ารหัส ซึ่งเป็นรูปแบบที่อ่านไม่ได้ในระหว่างการส่ง เป็นความรับผิดชอบของแฮ็กเกอร์ที่มีจริยธรรมเพื่อให้แน่ใจว่าไม่มีข้อมูลรั่วไหลในหมู่พนักงานภายใน

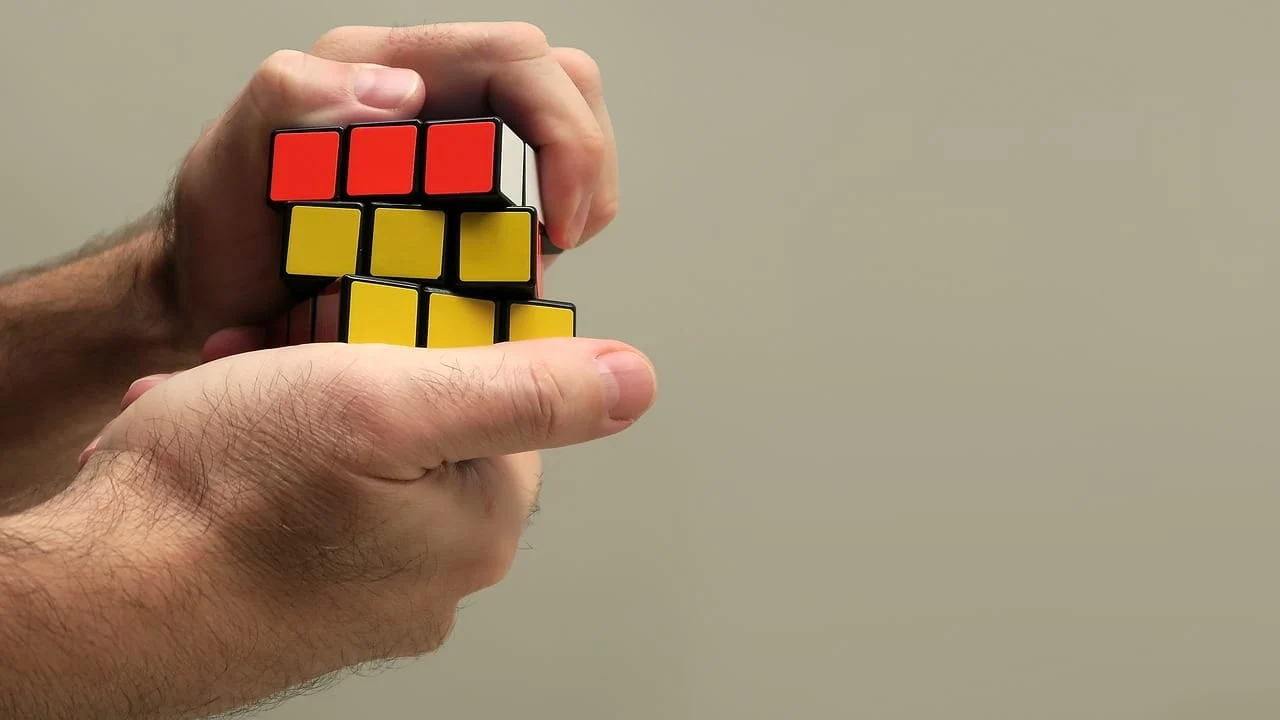

10. ทักษะการแก้ปัญหา

การเป็นนักคิดเชิงกลยุทธ์และนักแก้ปัญหาเชิงนวัตกรรมเป็นคุณลักษณะที่จำเป็นสำหรับแฮ็กเกอร์ที่มีจริยธรรม นอกจากความสามารถทางเทคโนโลยีที่กล่าวถึงข้างต้นแล้ว ความสามารถในการแก้ปัญหายังช่วยให้ระบุต้นตอของปัญหาและค้นพบวิธีแก้ไขปัญหาที่เหมาะสมได้ การใช้เทคนิคการแฮ็กอย่างมีจริยธรรมทำให้สามารถหยุดการโจมตีทางไซเบอร์ที่ซับซ้อนยิ่งขึ้นได้

แฮ็กเกอร์ที่มีจริยธรรมต้องมีทักษะการคิดอย่างมีวิจารณญาณและความสามารถในการแก้ปัญหา ผู้สมัครอาจจำเป็นต้องได้รับเทคนิคใหม่ ๆ เพื่อให้แน่ใจว่ามีการประเมินการละเมิดด้านความปลอดภัยอย่างเหมาะสมในทักษะการแก้ปัญหาสำหรับหลักสูตรการแฮ็กข้อมูลอย่างมีจริยธรรม จำเป็นต้องมีการทดสอบจำนวนมาก เช่นเดียวกับความคิดสร้างสรรค์ในการหาแนวทางใหม่ๆ ในการแก้ปัญหา

ดังนั้น ทักษะเหล่านี้จึงเป็นทักษะเฉพาะที่จำเป็นสำหรับแฮ็กเกอร์หมวกขาว

ที่แนะนำ:

- Wyze Error Code 90: แก้ไขในไม่กี่วินาที

- 17 แอพที่ดีที่สุดสำหรับการแฮ็ก WhatsApp

- วิธีแฮ็กรหัสผ่าน WiFi

- 18 เครื่องมือที่ดีที่สุดสำหรับการแฮ็ก

ข้างต้นคือรายการ ทักษะที่จำเป็นในการเป็นแฮ็กเกอร์ที่มีจริยธรรม โดยใช้คอมพิวเตอร์ประเภทที่รู้ทุกอย่าง การแฮ็กเป็นหลักสูตรที่ต้องใช้ทักษะและความหลงใหลอย่างมาก และมีเพียงการทำงานเบื้องหลังบนไดรฟ์และเซิร์ฟเวอร์ขององค์กรของเราอย่างราบรื่นโดยไม่ต้องกังวลใดๆ ทั้งสิ้น ทั้งหมดนี้เกิดขึ้นได้เนื่องจากการแฮ็กอย่างมีจริยธรรม เราไม่ส่งเสริมการแฮ็กที่ผิดจรรยาบรรณผ่านบทความของเรา ดังนั้นบทความดังกล่าวทั้งหมดจึงควรนำไปใช้เพื่อการศึกษาเท่านั้น แบ่งปันความคิดเห็นอันมีค่าของคุณเกี่ยวกับข้อมูลที่เราได้กล่าวถึงและแบ่งปันประสบการณ์ของคุณเกี่ยวกับทักษะเหล่านี้ที่คุณมีในฐานะโปรแกรมเมอร์ หรือสิ่งนี้ช่วยให้คุณได้รู้เกี่ยวกับความสนใจในอาชีพการเป็นแฮ็กเกอร์แม้แต่นิดเดียว อ่านต่อไปแล้วพบกันใหม่ในบทความอื่นที่มีหัวข้ออื่น