ТЕХНОЛОГИЯ БЕЗОПАСНОГО ШИФРОВАНИЯ ЗА SSL: ВСЕ, ЧТО ВАМ НУЖНО ЗНАТЬ!

Опубликовано: 2021-04-03Все, что вы должны знать о методах шифрования SSL

Проникновение в Интернет также привело к увеличению числа случаев утечки данных. Утечка данных может привести к серьезным последствиям для бизнеса. Могут быть серьезные штрафы со стороны правительств, судебные иски и потеря доверия клиентов. В отчете IBM говорится, что средняя стоимость утечки данных в 2020 году составляет около 3,86 миллиона долларов США.

В свете этого для предприятий становится необходимым иметь надлежащие системы, чтобы предотвратить это. Шифрование является важнейшим элементом обеспечения безопасности сетей и веб-сайта. Это помогает компаниям предотвратить утечку данных. В этой статье будут обсуждаться различные методы шифрования SSL и то, как они помогают предприятиям предотвращать утечку данных.

Основная концепция SSL и SSL-сертификатов

Одним из автоматических вариантов для предприятий при работе с шифрованием является установка SSL-сертификата. Но давайте сначала узнаем больше о технологии SSL. Уровень безопасных сокетов позволяет веб-серверам и веб-клиентам безопасно обмениваться данными. Это помогает создавать соединения, которые не могут быть легко нарушены третьей стороной.

В настоящее время SSL-сертификаты используют технологию безопасности транспортного уровня (TLS), а связь шифруется, поэтому ее может прочитать только нужный получатель. Сертификаты также аутентифицируют получателя информации и гарантируют, что вы не взаимодействуете с самозванцем. Предприятия могут иметь надежный процесс безопасности, если они выбирают SSL-сертификат от подлинных поставщиков SSL, таких как ClickSSL, потому что они не только предоставляют доверенные сертификаты SSL, но также предоставляют вам огромное количество гарантий CA в качестве безопасности.

SSL-сертификаты также вызывают у посетителей сайта чувство доверия, проверяя наличие знака замка в адресной строке. Кроме того, сайты электронной коммерции должны соответствовать нормам PCI-DSS, требующим установки SSL-сертификата. Это также может предотвратить фишинговые атаки, поскольку преступникам будет сложно получить сертификат с помощью поддельных учетных данных.

Основы шифрования с помощью типов

Алгоритмы, используемые в процессе шифрования, также используют криптографические ключи, которые обеспечивают завершение процесса. Существует два основных типа шифрования, а именно. симметричное и асимметричное шифрование. Они используют разные алгоритмы для шифрования данных.

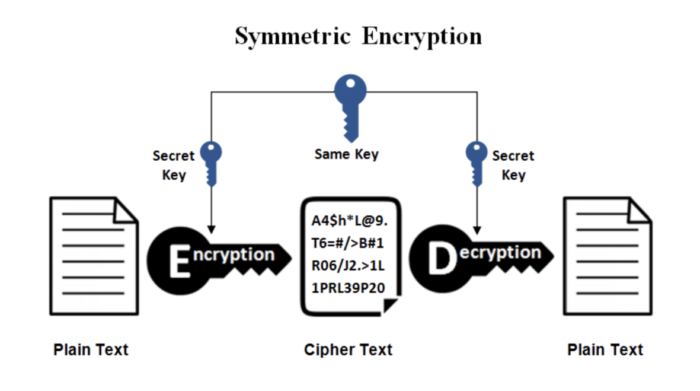

1: Симметричное шифрование

Эта форма шифрования использует один и тот же ключ для шифрования и расшифровки данных. Это более простой процесс шифрования. Одной из его важнейших особенностей является простота, но данные не могут быть поняты тем, у кого нет ключа дешифрования. Это может быть пароль или строка букв, созданная с помощью генератора чисел.

Они быстрее, чем асимметричное шифрование, требуют меньшей вычислительной мощности и не снижают скорость интернета. Существует несколько методов симметричного шифрования, но мы обсудим некоторые из них.

2: Алгоритм шифрования DES

Этот метод шифрования использовал 56-битный ключ шифрования и использовался в версиях TLS 1.0 и 1.1. Алгоритм преобразует 64 бита данных, разделяя их на два блока по 32 бита в каждом. Затем процесс шифрования выполняется индивидуально.

Существует 16 раундов процессов, таких как перестановка, расширение, замена или XOR, а также раундовый ключ. Длина ключа шифрования была небольшой, что позволяло атаковать его сети методом грубой силы. Алгоритм DES был рискованным и был взломан несколькими организациями. В настоящее время он не используется.

3: Алгоритм шифрования 3DES

Он официально известен как тройной алгоритм шифрования данных и обычно известен как 3DES. 3DES — это обновленная версия DES, в которой алгоритм DES используется трижды для каждого блока данных. Этот алгоритм также нашел применение в различных криптографических протоколах, таких как IPsec, TLS, OpenVPN и SSH.

Алгоритм использовался в различных приложениях, включая платежную систему EMV, Firefox и Microsoft Office. Уязвимость Sweet32 была критической, и Национальный институт стандартов и технологий (NIST) объявил о прекращении использования алгоритма после 2023 года.

4: Алгоритм шифрования AES

NIST одобрил стандарт шифрования в 2001 году. Он получил широкое распространение и работает быстрее, чем метод DES. Некоторыми важными особенностями этого алгоритма являются использование 128-битных данных и 128/192/256-битных ключей. Он имеет ряд связанных операций и основан на подстановке и перестановке.

В этом процессе данные преобразуются в блоки, а затем для шифрования данных используется ключ шифрования. Несколько подпроцессов включают подбайты, сдвиг строк, смешивание столбцов и добавление ключей раунда. Расшифровка зашифрованного текста включает эти действия в обратном порядке. AES имеет несколько применений, включая безопасность процессора, безопасность беспроводной сети, шифрование мобильных приложений, VPN, безопасность Wi-Fi и т. д.

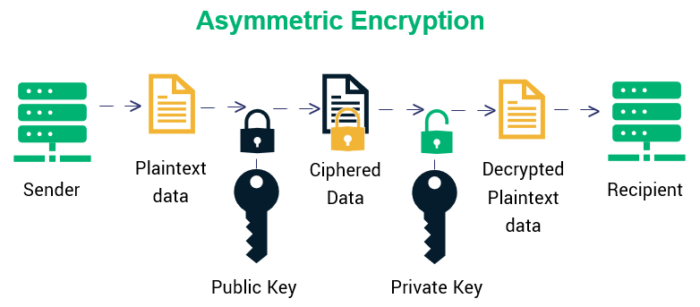

5: Асимметричное шифрование

В методе асимметричного шифрования используются два разных, но связанных ключа. Открытый ключ используется для шифрования, а закрытый ключ используется для расшифровки. Закрытый ключ хранится в секрете, и только назначенный получатель может использовать его для расшифровки сообщения.

Ваши данные защищены от любых атак «человек посередине» и позволяют вам создать безопасное соединение без необходимости предварительного обмена ключами между объектами. Алгоритм использует протокол генерации ключей, который генерирует пару ключей. Функция шифрования помогает шифровать данные, а функция расшифровки позволяет расшифровывать данные предполагаемому получателю данных.

6: Алгоритм шифрования RSA

Алгоритм RSA является одним из наиболее широко используемых асимметричных алгоритмов и использует метод простой факторизации. В методе используются два больших простых числа, которые затем умножаются на более значимое число. Два исходных числа должны быть определены из этого огромного числа. Взломать его непросто, и исследования показывают, что на это могут уйти годы.

RSA обеспечивает масштабируемость и доступен с различной разрядностью, а именно. 768-битный, 1024-битный, 2048-битный, 4096-битный и т. д. он использует простой подход, который упрощает его использование в PKI. Этот метод шифрования широко используется в технологии SSL.

7: Алгоритм шифрования ECC

Этот метод шифрования использует эллиптическую кривую, а набор точек удовлетворяет математическому уравнению (y 2 = x 3 + ax + b). Это сложный алгоритм, и он необратим, что означает, что его трудно обратить вспять и вернуться в исходную точку. Становится сложно найти новую точку, даже если исходная точка известна.

Поскольку этот метод более сложен, он обеспечивает более высокий уровень защиты. Более короткие ключи позволяют алгоритму работать быстрее и требуют меньшей вычислительной мощности. Если он используется в SSL-сертификатах, сайт загружается быстрее. Этот метод используется для применения цифровых подписей и в генераторах псевдослучайных чисел.

Как работают SSL-сертификаты

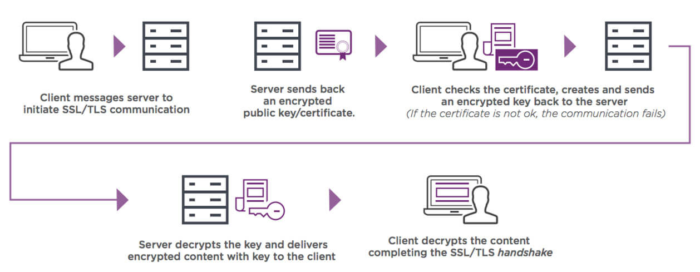

Когда браузер пытается подключиться к веб-сайту, он запрашивает у веб-сайта идентификацию. Веб-сервер отправляет копию SSL-сертификата. Проверяется, можно ли доверять сертификату. Если оно исходит от доверенного ЦС, сообщение отправляется обратно на сервер. Сервер возвращается с подтверждением с цифровой подписью, и зашифрованные данные могут быть переданы между веб-сервером и браузером.

Существуют различные типы сертификатов, и вы можете выбрать тот, который соответствует вашим требованиям. Блоги и небольшие веб-сайты могут выбрать SSL-сертификат с одним доменом. Если вы хотите защитить несколько доменов и несколько поддоменов вместе, один из многодоменных SSL-сертификатов может помочь, а один подстановочный SSL-сертификат является идеальным решением, когда интернет-магазин занят поддоменами и хочет зашифровать всю информацию, которая передается по основному домену и связанным с ним поддоменам.

Вывод

Увеличение числа успешных утечек данных заставило предприятия обезопасить свои внутренние процессы. Один из лучших способов — использовать шифрование SSL, чтобы обеспечить безопасность связи между сервером и клиентами браузера. Это предотвратит несанкционированный доступ третьих лиц к информации.