Как обнаружить и избежать скиммеров и мерцающих кредитных карт

Опубликовано: 2022-01-29Я отчетливо помню тот момент, когда понял, насколько ненадежны кредитные и дебетовые карты. Я наблюдал, как кто-то взял готовый USB-ридер магнитных полос и подключил его к компьютеру, который распознал его как клавиатуру. Они открыли текстовый редактор и взяли карту. В текстовом файле послушно появился ряд цифр. Вот и все: информация с карты была украдена.

Та же самая технология созрела и миниатюризировалась. Крошечные «скиммеры» могут быть прикреплены к банкоматам и платежным терминалам, чтобы снимать ваши данные с магнитной полосы карты (называемой «магнитной полосой»). Еще более мелкие «шиммеры» вставляются в считыватели карт, чтобы атаковать чипы на новых картах. Теперь есть и цифровая версия, называемая электронным скиммингом для кражи данных с платежных сайтов. К счастью, есть много способов защитить себя от этих атак.

Что такое скиммеры?

Скиммеры — это крошечные вредоносные считыватели карт, спрятанные в законных считывателях карт, которые собирают данные о каждом человеке, проводящем считывание карт. Позволив аппаратному обеспечению получать данные в течение некоторого времени, вор остановится у скомпрометированной машины, чтобы забрать файл, содержащий все украденные данные. Обладая этой информацией, он может создавать клонированные карты или просто совершать мошенничество. Возможно, самое страшное заключается в том, что скиммеры часто не мешают нормальному функционированию банкомата или считывателя кредитных карт, что затрудняет их обнаружение.

Попасть внутрь банкомата сложно, поэтому скиммеры банкоматов иногда надеваются на существующие устройства чтения карт. В большинстве случаев злоумышленники также размещают скрытую камеру где-то поблизости, чтобы записывать личные идентификационные номера или PIN-коды, используемые для доступа к учетным записям. Камера может находиться в кард-ридере, в верхней части банкомата или даже в потолке. Некоторые преступники доходят до того, что устанавливают поддельные PIN-коды поверх настоящих клавиатур, чтобы напрямую захватить PIN-код, минуя необходимость в камере.

На этой картинке показан реальный скиммер, используемый в банкомате. Видите этот странный, громоздкий желтый кусок? Это скиммер. Его легко заметить, потому что он имеет другой цвет и материал, чем остальная часть машины, но есть и другие контрольные признаки. Под слотом, в который вы вставляете карту, на пластиковом корпусе машины расположены выпуклые стрелки. Вы можете видеть, как серые стрелки находятся очень близко к желтому корпусу считывателя, практически перекрывая друг друга. Это признак того, что скиммер был установлен поверх существующего считывателя, так как у настоящего кард-ридера между слотом для карты и стрелками должно быть некоторое пространство.

Производители банкоматов не мирятся с подобным мошенничеством. Новые банкоматы могут похвастаться надежной защитой от несанкционированного доступа, иногда включая радарные системы, предназначенные для обнаружения объектов, вставленных или прикрепленных к банкомату. Тем не менее, один исследователь на конференции по безопасности Black Hat смог использовать встроенный радар банкомата для захвата PIN-кодов в рамках тщательно продуманной аферы.

Скиммеры все еще представляют угрозу?

Пока мы искали обновление для этой статьи, мы связались с «Лабораторией Касперского», и представители компании сообщили нам удивительную вещь: скимминговые атаки пошли на убыль. «Скимминг был и остается редкостью», — сказал представитель «Лаборатории Касперского».

Представитель «Лаборатории Касперского» сослался на статистику ЕС от Европейской ассоциации безопасных транзакций (EAST), которая свидетельствует о более широкой тенденции. EAST сообщил о рекордно низком уровне атак скиммеров: с 1496 инцидентов в апреле 2020 года до 321 инцидента в октябре того же года. Влияние COVID-19 может иметь какое-то отношение к этому падению, но, тем не менее, оно драматично.

Это, конечно, не означает, что скимминг исчез. Совсем недавно, в январе 2021 года, в Нью-Джерси была раскрыта крупная скимминговая афера. Речь идет о нападениях на более чем 1000 клиентов банков, при этом преступники пытались украсть более 1,5 миллиона долларов.

От скиммеров к шиммерам

Когда американские банки, наконец , догнали остальной мир и начали выпускать карты с чипом, это стало большим благом для потребителей. Эти чип-карты, или карты EMV, обеспечивают более надежную защиту, чем до боли простые магнитные полосы старых платежных карт. Но воры быстро учатся, и у них были годы, чтобы отточить атаки в Европе и Канаде, нацеленные на карты с чипом.

Вместо скиммеров, которые располагаются поверх считывателей магнитных полос, внутри считывателей карт находятся шиммеры. Это очень, очень тонкие устройства, и снаружи их не видно. Когда вы вставляете карту, шиммер считывает данные с чипа на вашей карте, почти так же, как скиммер считывает данные с магнитной полосы вашей карты.

Однако есть несколько ключевых отличий. Во-первых, встроенная защита, которая поставляется с EMV, означает, что злоумышленники могут получить только ту же информацию, что и от скиммера. В своем блоге исследователь безопасности Брайан Кребс объясняет: «Хотя данные, которые обычно хранятся на магнитной полосе карты, реплицируются внутри чипа на картах с чипом, чип содержит дополнительные компоненты безопасности, которых нет на магнитной полосе». Это означает, что воры не могли дублировать чип EMV, но они могли использовать данные чипа для клонирования магнитной полосы или использовать ее информацию для какого-либо другого мошенничества.

Представитель «Лаборатории Касперского», с которым мы разговаривали, недвусмысленно заявил о своей уверенности в чип-картах. «EMV все еще не взломан», — сказал Касперский PCMag. «Единственные успешные взломы EMV происходят в лабораторных условиях».

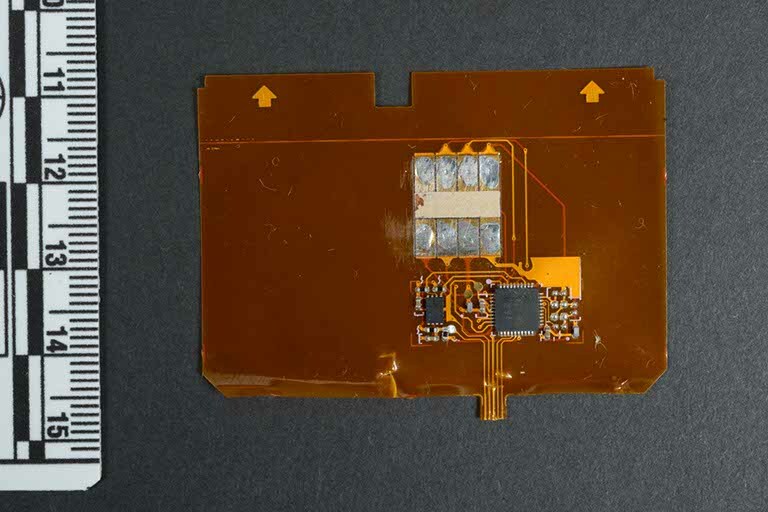

Настоящая проблема в том, что шиммеры спрятаны внутри машин-жертв. Мерцание, изображенное ниже, было найдено в Канаде и передано в RCMP (ссылка на Интернет-архив). Это не более чем интегральная схема, напечатанная на тонком пластиковом листе.

Проверить на подделку

Проверка устройства в точке продажи на предмет несанкционированного доступа может быть затруднена. Большинство из нас не стоят в очереди в продуктовом магазине достаточно долго, чтобы дать читателю хороший обзор. Ворам также сложнее атаковать эти машины, так как они не остаются без присмотра. С другой стороны, банкоматы часто остаются без присмотра в вестибюлях или даже на улице, что делает их более легкой мишенью.

Хотя большая часть этой статьи посвящена банкоматам, имейте в виду, что заправочные станции, станции оплаты общественного транспорта и другие оставленные без присмотра машины также готовы к атаке. Наш совет применим и в этих обстоятельствах.

Подойдя к банкомату, проверьте наличие очевидных признаков взлома в верхней части банкомата, рядом с динамиками, сбоку экрана, в самом устройстве для чтения карт и на клавиатуре. Если что-то выглядит иначе, например, другой цвет или материал, графика, которая не выровнена должным образом, или что-то еще, что выглядит неправильно, не используйте этот банкомат.

Если вы находитесь в банке, рекомендуется быстро взглянуть на банкомат рядом с вашим и сравнить их. Если есть какие-либо очевидные различия, не используйте ни один из них — вместо этого сообщите о подозрительном взломе в свой банк. Например, если в одном банкомате есть мигающая запись для карты, показывающая, куда вы должны вставить карту банкомата, а в другом банкомате есть обычный слот, вы знаете, что что-то не так. Большинство скиммеров приклеиваются поверх существующего считывателя и скрывают мигающий индикатор.

Если клавиатура не кажется правильной — возможно, слишком толстой или смещенной от центра — тогда может быть наложение для захвата PIN-кода. Не используйте его. Ищите другие признаки вмешательства, такие как отверстия, которые могут скрывать камеру, или пузыри клея от поспешных машинных операций.

Даже если вы не видите никаких визуальных различий, нажимайте на все подряд. Банкоматы имеют прочную конструкцию и, как правило, не имеют незакрепленных частей. Считыватели кредитных карт имеют больше вариаций, но все же: потяните за выступающие части, такие как устройство для чтения карт. Посмотрите, надежно ли закреплена клавиатура и всего одна деталь. Если что-то движется, когда вы нажимаете на него, будьте обеспокоены.

Продумайте свою транзакцию

Всякий раз, когда вы вводите PIN-код дебетовой карты, предполагайте, что кто-то смотрит. Может через плечо или через скрытую камеру. Даже если в остальном банкомат или платежная машина кажутся исправными, прикрывайте руку при вводе PIN-кода. Получение PIN-кода имеет важное значение. Без него преступники ограничены в том, что они могут делать с украденными данными.

Преступники часто устанавливают скиммеры на банкоматы, расположенные в не слишком оживленных местах, поскольку они не хотят, чтобы их видели при установке вредоносного оборудования или сборе собранных данных (хотя всегда есть исключения). Внутренние банкоматы, как правило, безопаснее использовать, чем наружные, поскольку злоумышленники могут незаметно получить доступ к внешним устройствам. Остановитесь и подумайте о безопасности банкомата, прежде чем использовать его.

По возможности не используйте магнитную полосу вашей карты для выполнения транзакции. Большинство платежных терминалов теперь используют магнитную полосу в качестве запасного варианта и предложат вам вставить чип вместо считывания карты. Если терминал кредитной карты принимает транзакции NFC, рассмотрите возможность использования Apple Pay, Samsung Pay или Android Pay.

Эти сервисы бесконтактных платежей токенизируют информацию о вашей кредитной карте, поэтому ваши настоящие данные никогда не раскрываются. Если преступник каким-то образом перехватит транзакцию, он получит только бесполезный номер виртуальной кредитной карты. Некоторые устройства Samsung могут эмулировать транзакцию с магнитной полосой через телефон. Эта технология называется MST, но сейчас она снята с производства.

Один из сценариев, который часто требует использования вашей магнитной полосы, — это оплата топлива на бензоколонке. Они изобилуют атаками, потому что многие еще не поддерживают транзакции EMV или NFC, а также потому, что злоумышленники могут получить доступ к насосам, не будучи замеченными. Гораздо безопаснее зайти внутрь и заплатить кассиру. Если дежурного кассира нет, воспользуйтесь теми же советами, что и при использовании банкоматов, и изучите устройство чтения карт, прежде чем использовать его.

Рекомендовано нашими редакторами

От скиммеров до шиммеров и электронных скиммеров

Неудивительно, что существует цифровой эквивалент, называемый электронным скиммингом. Взлом British Airways в 2018 году, по-видимому, в значительной степени основывался на такой тактике.

Как объяснил Богдан Ботезату, директор по исследованию угроз и отчетности в Bitdefender, электронный скимминг — это когда злоумышленник вставляет вредоносный код на платежный веб-сайт, который похищает информацию о вашей карте.

«Эти электронные скиммеры добавляются либо путем компрометации учетных данных администратора интернет-магазина, сервера веб-хостинга магазина, либо путем прямой компрометации [поставщика платежной платформы], чтобы они распространяли зараженные копии своего программного обеспечения», — пояснил Ботезату. Это похоже на фишинговую страницу, за исключением того, что страница является подлинной — код на странице был только что подделан.

«Атаки с помощью электронного скимминга все чаще ускользают от обнаружения», — сказал Ботезату. «Чем больше времени злоумышленник удерживает этот плацдарм, тем больше кредитных карт он может собрать».

Борьба с этим типом атак в конечном итоге зависит от компаний, которые управляют этими магазинами. Однако есть несколько вещей, которые потребители могут сделать, чтобы защитить себя. Ботезату предложил потребителям использовать на своих компьютерах программное обеспечение для обеспечения безопасности, которое, по его словам, может обнаруживать вредоносный код и предотвращать ввод вашей информации.

Кроме того, вы можете не вводить информацию о своей кредитной карте вместе с виртуальными кредитными картами. Это фиктивные номера кредитных карт, которые связаны с вашей реальной учетной записью кредитной карты. Если одна из них скомпрометирована, вам не нужно будет получать новую кредитную карту, просто сгенерируйте новый виртуальный номер. Некоторые банки, такие как Citi, предлагают эту функцию, поэтому спросите у своего, доступна ли она. Если вы не можете получить виртуальную карту в банке, Abine Blur предлагает подписчикам замаскированные кредитные карты, которые работают аналогичным образом. Apple Pay и Google Pay также принимаются на некоторых веб-сайтах.

Другой вариант — зарегистрироваться в карточных оповещениях. Некоторые банки будут отправлять push-уведомления на ваш телефон каждый раз, когда используется ваша дебетовая карта. Это удобно, так как можно сразу выявить фиктивные покупки. Если ваш банк предоставляет аналогичную опцию, попробуйте включить ее. Приложения для личных финансов, такие как Mint.com, могут помочь упростить задачу сортировки всех ваших транзакций.

Будьте в курсе

Даже если вы все сделаете правильно и проверите каждый дюйм каждого платежного автомата, с которым столкнетесь (к большому огорчению людей, стоящих за вами в очереди), вы можете стать мишенью мошенников. Но будьте мужественны: если вы как можно скорее сообщите о краже эмитенту вашей карты (для кредитных карт) или банку (где у вас есть счет), вы не будете нести ответственность. Ваши деньги будут возвращены. Бизнес-клиенты, с другой стороны, не имеют такой же правовой защиты, и им может быть труднее вернуть свои деньги.

Кроме того, попробуйте использовать кредитную карту, если это имеет смысл для вас. Дебетовая транзакция представляет собой немедленный денежный перевод, и иногда ее исправление может занять больше времени. Транзакции по кредитным картам могут быть остановлены и отменены в любое время. Это заставляет продавцов лучше защищать свои банкоматы и торговые терминалы. Однако чрезмерное использование кредита имеет свои подводные камни, поэтому будьте осторожны.

Наконец, обратите внимание на свой телефон. Банки и компании-эмитенты кредитных карт, как правило, имеют очень активную политику обнаружения мошенничества и немедленно свяжутся с вами, обычно по телефону или с помощью SMS, если заметят что-то подозрительное. Быстрое реагирование может означать прекращение атак до того, как они затронут вас, поэтому держите телефон под рукой.

Просто помните: если что-то не так с банкоматом или устройством для чтения кредитных карт, не используйте его. По возможности используйте чип вместо полоски на вашей карте. Ваш банковский счет скажет вам спасибо.

Фахмида Ю. Рашид внесла свой вклад в эту историю.