Transformați-vă fluxul de lucru Wireshark cu Brim pe Linux

Publicat: 2022-01-29

Wireshark este standardul de facto pentru analiza traficului de rețea. Din păcate, devine din ce în ce mai întârziat pe măsură ce captura pachetului crește. Brim rezolvă această problemă atât de bine, încât îți va schimba fluxul de lucru Wireshark.

Wireshark este grozav, dar. . .

Wireshark este o bucată minunată de software open-source. Este folosit de amatori și profesioniști din întreaga lume pentru a investiga problemele legate de rețele. Captează pachetele de date care călătoresc prin fire sau prin eterul rețelei tale. Odată ce v-ați capturat traficul, Wireshark vă permite să filtrați și să căutați prin date, să urmăriți conversațiile dintre dispozitivele din rețea și multe altele.

Pe cât de grozav este Wireshark, totuși, are o problemă. Fișierele de captare a datelor din rețea (numite urme de rețea sau capturi de pachete) pot deveni foarte mari, foarte repede. Acest lucru este valabil mai ales dacă problema pe care încercați să o investigați este complexă sau sporadică sau dacă rețeaua este mare și ocupată.

Cu cât captura de pachet (sau PCAP) este mai mare, cu atât Wireshark devine mai întârziat. Doar deschiderea și încărcarea unei urme foarte mari (orice peste 1 GB) poate dura atât de mult, ai crede că Wireshark s-a oprit și a renunțat la fantomă.

Lucrul cu fișiere de această dimensiune este o adevărată durere. De fiecare dată când efectuați o căutare sau schimbați un filtru, trebuie să așteptați ca efectele să fie aplicate datelor și actualizate pe ecran. Fiecare întârziere vă perturbă concentrarea, ceea ce vă poate împiedica progresul.

Brim este remediul pentru aceste necazuri. Acesta acționează ca un preprocesor interactiv și front-end pentru Wireshark. Când doriți să vedeți nivelul granular pe care Wireshark îl poate oferi, Brim îl deschide instantaneu pentru dvs. exact pe acele pachete.

Dacă faceți multe capturi de rețea și analize de pachete, Brim vă va revoluționa fluxul de lucru.

LEGATE: Cum să utilizați filtrele Wireshark pe Linux

Instalarea Brim

Brim este foarte nou, așa că încă nu și-a făcut loc în depozitele de software ale distribuțiilor Linux. Cu toate acestea, pe pagina de descărcare Brim, veți găsi fișiere de pachete DEB și RPM, așa că instalarea acestuia pe Ubuntu sau Fedora este destul de simplă.

Dacă utilizați o altă distribuție, puteți descărca codul sursă de pe GitHub și puteți construi singur aplicația.

Brim folosește zq , un instrument de linie de comandă pentru jurnalele Zeek, așa că va trebui, de asemenea, să descărcați un fișier ZIP care conține binarele zq .

Instalarea Brim pe Ubuntu

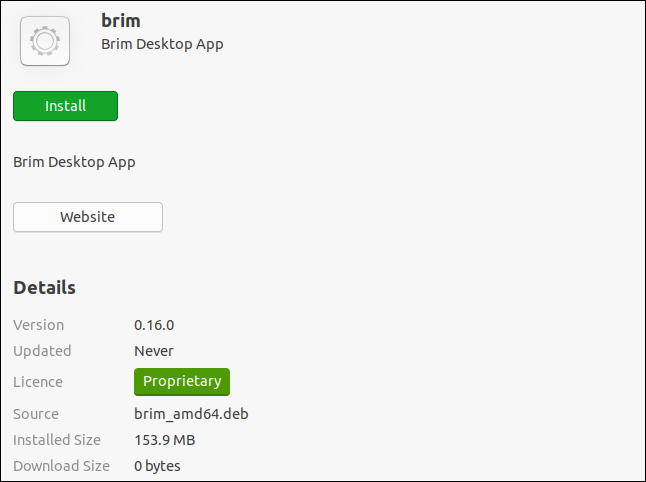

Dacă utilizați Ubuntu, va trebui să descărcați fișierul pachetului DEB și fișierul zq Linux ZIP. Faceți dublu clic pe fișierul pachetului DEB descărcat și se va deschide aplicația Ubuntu Software. Licența Brim este înscrisă în mod eronat ca „Proprietar” – folosește Licența BSD cu 3 clauze.

Faceți clic pe „Instalare”.

Când instalarea este finalizată, faceți dublu clic pe fișierul zq ZIP pentru a lansa aplicația Archive Manager. Fișierul ZIP va conține un singur director; trageți și plasați-l din „Manager de arhive” într-o locație de pe computer, cum ar fi directorul „Descărcări”.

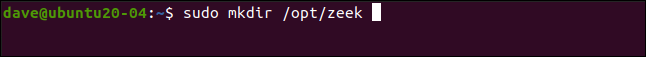

Introducem următoarele pentru a crea o locație pentru binarele zq :

sudo mkdir /opt/zeek

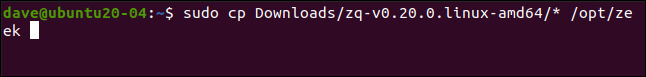

Trebuie să copiem binarele din directorul extras în locația pe care tocmai am creat-o. Înlocuiți calea și numele directorului extras de pe mașina dvs. în următoarea comandă:

sudo cp Downloads/zq-v0.20.0.linux-amd64/* /opt/Zeek

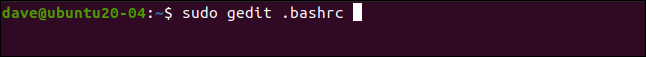

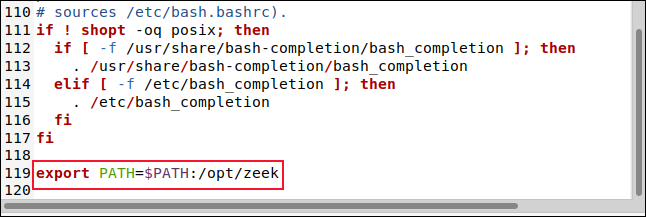

Trebuie să adăugăm acea locație la cale, așa că vom edita fișierul BASHRC:

sudo gedit .bashrc

Se va deschide editorul gedit. Derulați până în partea de jos a fișierului, apoi introduceți această linie:

export PATH=$PATH:/opt/zeek

Salvați modificările și închideți editorul.

Instalarea Brim pe Fedora

Pentru a instala Brim pe Fedora, descărcați fișierul pachetului RPM (în loc de DEB), apoi urmați aceiași pași pe care i-am descris mai sus pentru instalarea Ubuntu.

Interesant este că atunci când fișierul RPM se deschide în Fedora, este identificat corect ca având o licență open-source, mai degrabă decât una proprietară.

Lansarea Brim

Faceți clic pe „Afișați aplicațiile” în dock sau apăsați Super+A. Tastați „brim” în caseta de căutare, apoi faceți clic pe „Brim” când apare.

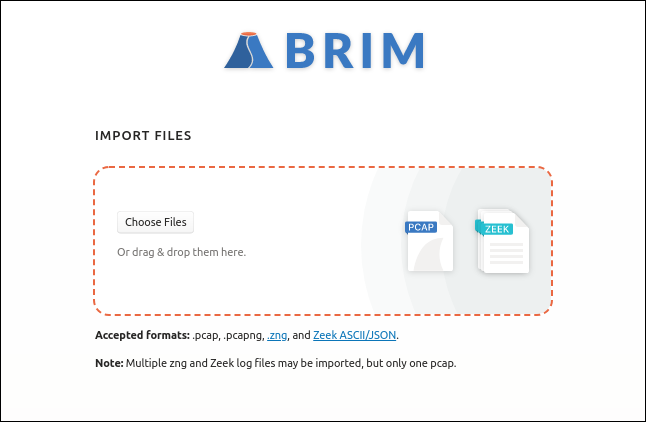

Brim se lansează și își afișează fereastra principală. Puteți face clic pe „Alegeți fișiere” pentru a deschide un browser de fișiere sau puteți trage și plasa un fișier PCAP în zona înconjurată de dreptunghi roșu.

Brim folosește un afișaj cu file și puteți avea mai multe file deschise simultan. Pentru a deschide o filă nouă, faceți clic pe semnul plus (+) din partea de sus, apoi selectați un alt PCAP.

Bazele Brim

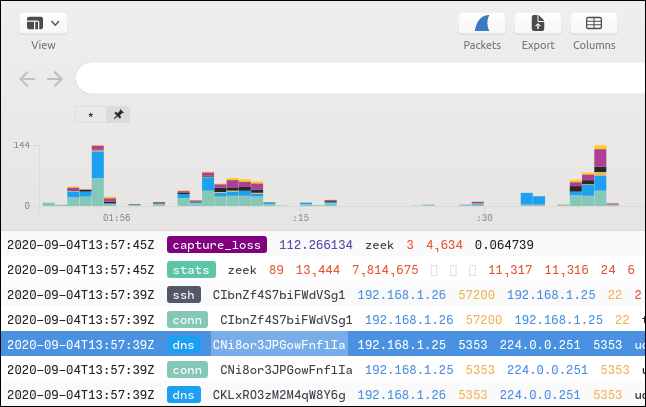

Brim încarcă și indexează fișierul selectat. Indicele este unul dintre motivele pentru care Brim este atât de rapid. Fereastra principală conține o histogramă a volumelor de pachete de-a lungul timpului și o listă de „fluxuri” de rețea.

Un fișier PCAP deține un flux ordonat în timp de pachete de rețea pentru multe conexiuni de rețea. Pachetele de date pentru diferitele conexiuni sunt amestecate deoarece unele dintre ele vor fi deschise concomitent. Pachetele pentru fiecare „conversație” de rețea sunt intercalate cu pachetele altor conversații.

Wireshark afișează fluxul de rețea pachet cu pachet, în timp ce Brim folosește un concept numit „fluxuri”. Un flux este un schimb complet de rețea (sau conversație) între două dispozitive. Fiecare tip de flux este clasificat, codificat cu culori și etichetat după tipul de flux. Veți vedea fluxuri etichetate „dns”, „ssh”, „https”, „ssl” și multe altele.

Dacă derulați afișarea rezumatului fluxului la stânga sau la dreapta, vor fi afișate multe alte coloane. De asemenea, puteți ajusta perioada de timp pentru a afișa subsetul de informații pe care doriți să-l vedeți. Mai jos sunt câteva moduri prin care puteți vizualiza datele:

- Faceți clic pe o bară din histogramă pentru a mări activitatea de rețea din cadrul acesteia.

- Faceți clic și trageți pentru a evidenția o gamă a afișajului histogramei și măriți. Brim va afișa apoi datele din secțiunea evidențiată.

- De asemenea, puteți specifica perioade exacte în câmpurile „Dată” și „Ora”.

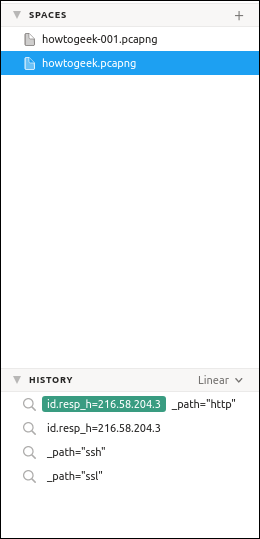

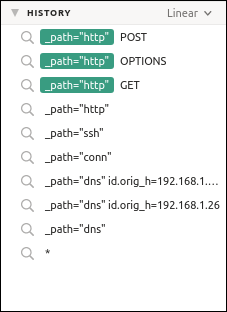

Brim poate afișa două panouri laterale: unul în stânga și unul în dreapta. Acestea pot fi ascunse sau pot rămâne vizibile. Panoul din stânga arată un istoric de căutare și o listă de PCAP-uri deschise, numite spații. Apăsați Ctrl+[ pentru a activa sau dezactiva panoul din stânga.

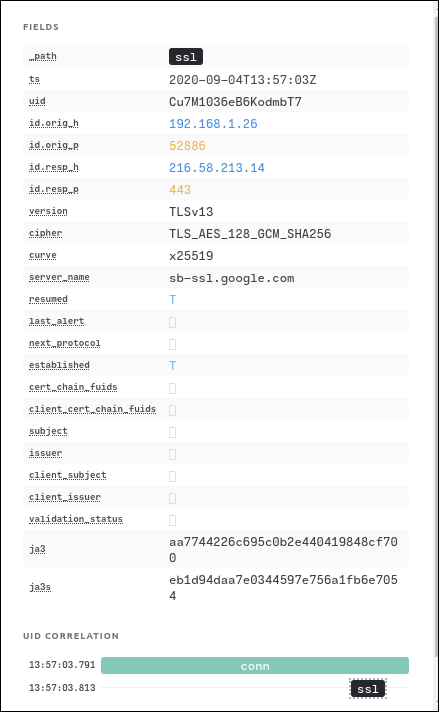

Panoul din dreapta conține informații detaliate despre fluxul evidențiat. Apăsați Ctrl+] pentru a activa sau dezactiva panoul din dreapta.

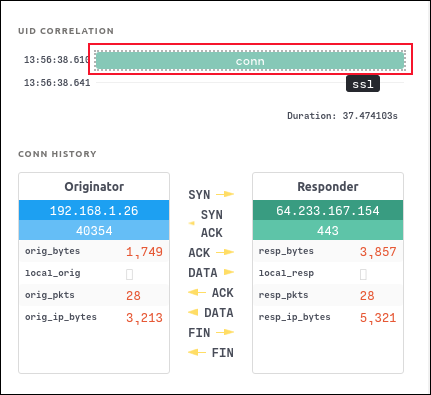

Faceți clic pe „Conn” în lista „UID Corelation” pentru a deschide o diagramă de conexiune pentru fluxul evidențiat.

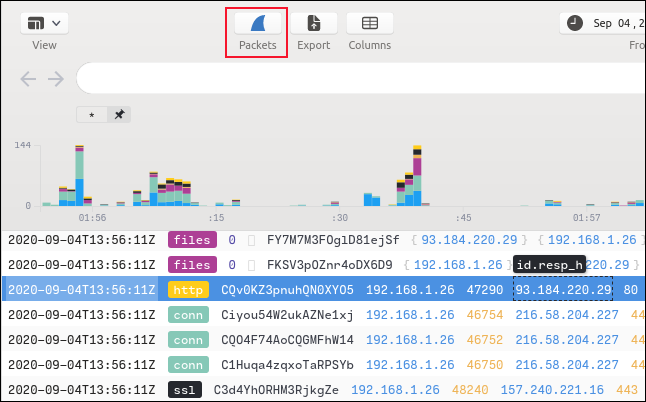

În fereastra principală, puteți, de asemenea, evidenția un flux, apoi faceți clic pe pictograma Wireshark. Aceasta lansează Wireshark cu pachetele pentru fluxul evidențiat afișate.

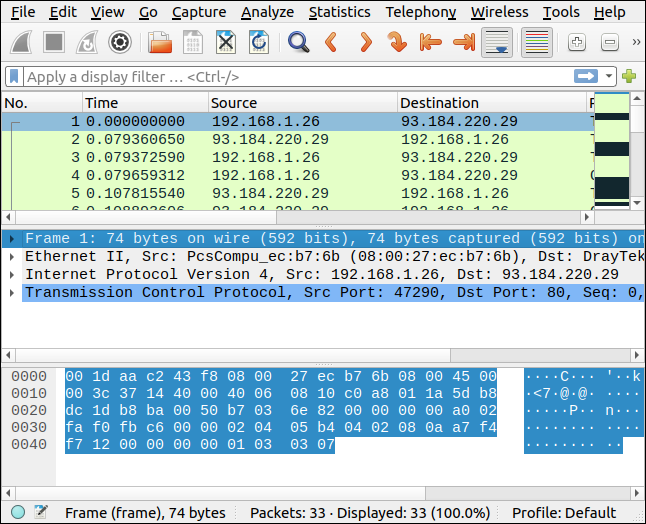

Wireshark se deschide, afișând pachetele de interes.

Filtrarea în Brim

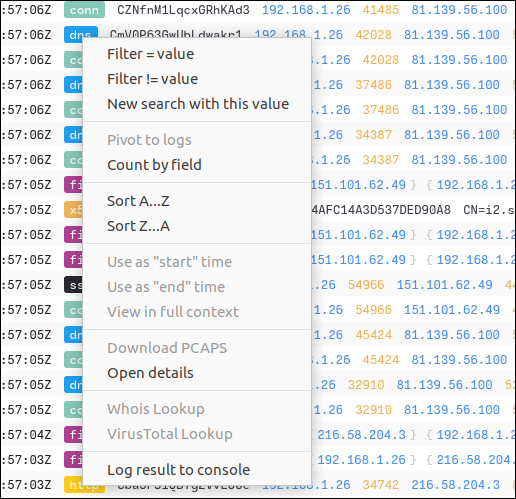

Căutarea și filtrarea în Brim sunt flexibile și cuprinzătoare, dar nu trebuie să înveți un nou limbaj de filtrare dacă nu vrei. Puteți construi un filtru corect sintactic în Brim făcând clic pe câmpurile din fereastra de rezumat și apoi selectând opțiunile dintr-un meniu.

De exemplu, în imaginea de mai jos, am făcut clic dreapta pe un câmp „dns”. Apoi vom selecta „Filtru = Valoare” din meniul contextual.

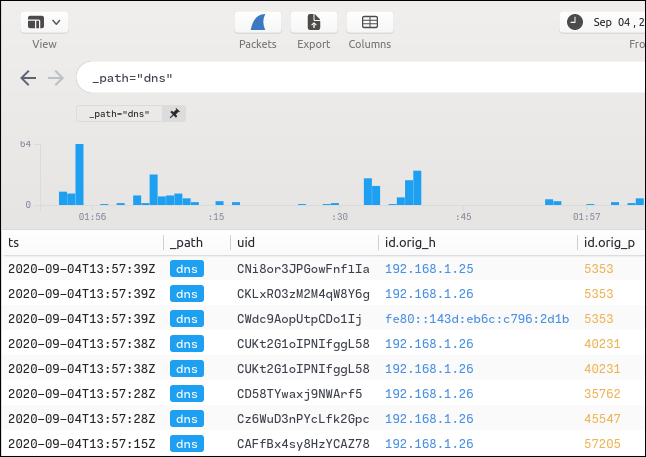

Apoi apar următoarele lucruri:

- Textul

_path = "dns"este adăugat la bara de căutare. - Acest filtru este aplicat fișierului PCAP, așa că va afișa numai fluxuri care sunt fluxuri DNS (Domain Name Service).

- Textul filtrului este adăugat și la istoricul căutărilor din panoul din stânga.

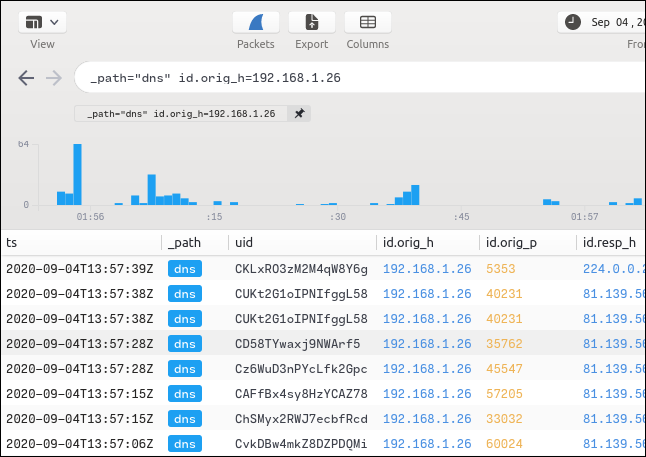

Putem adăuga mai multe clauze la termenul de căutare folosind aceeași tehnică. Vom face clic dreapta pe câmpul de adresă IP (conținând „192.168.1.26”) în coloana „Id.orig_h”, apoi selectăm „Filter = Value” din meniul contextual.

Aceasta adaugă clauza suplimentară ca clauză AND. Afișajul este acum filtrat pentru a afișa fluxurile DNS care au provenit de la acea adresă IP (192.168.1.26).

Noul termen de filtru este adăugat la istoricul căutărilor din panoul din stânga. Puteți sări între căutări făcând clic pe elementele din lista istoricului căutărilor.

Adresa IP de destinație pentru majoritatea datelor noastre filtrate este 81.139.56.100. Pentru a vedea ce fluxuri DNS au fost trimise la diferite adrese IP, facem clic dreapta pe „81.139.56.100” în coloana „Id_resp_h”, apoi selectăm „Filter != Value” din meniul contextual.

Un singur flux DNS care a provenit de la 192.168.1.26 nu a fost trimis la 81.139.56.100 și l-am localizat fără a fi nevoie să tastați nimic pentru a crea filtrul nostru.

Fixarea clauzelor de filtrare

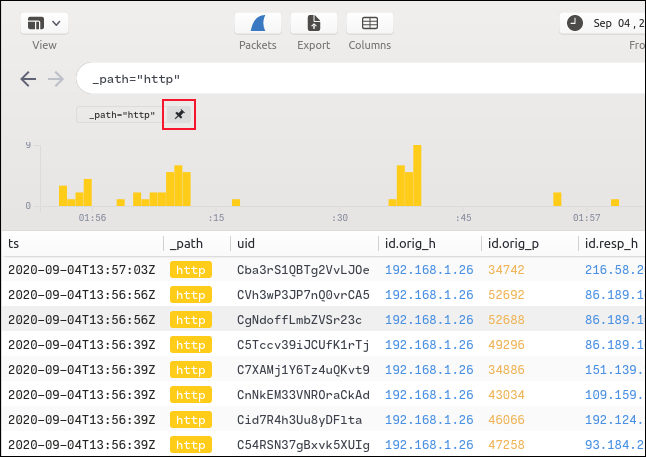

Când facem clic dreapta pe un flux „HTTP” și selectăm „Filter = Value” din meniul contextual, panoul rezumat va afișa numai fluxuri HTTP. Apoi putem face clic pe pictograma Pin de lângă clauza de filtru HTTP.

Clauza HTTP este acum fixată, iar orice alte filtre sau termeni de căutare pe care le folosim vor fi executate cu clauza HTTP adăugată.

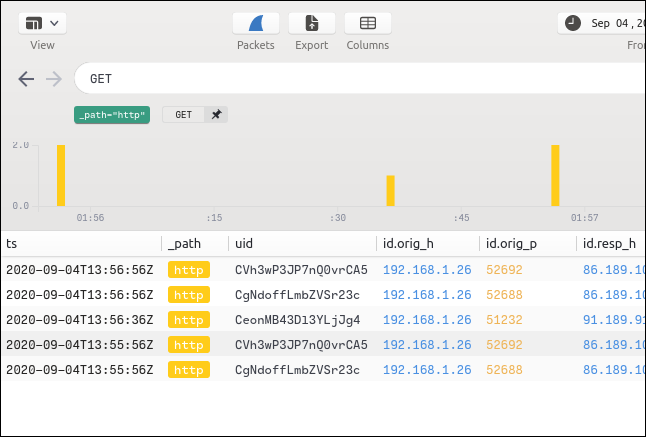

Dacă introducem „GET” în bara de căutare, căutarea va fi restricționată la fluxurile care au fost deja filtrate de clauza fixată. Puteți fixa câte clauze de filtrare este necesar.

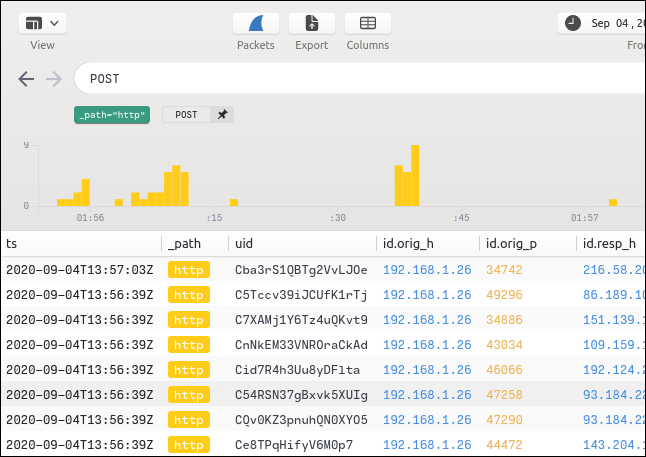

Pentru a căuta pachete POST în fluxurile HTTP, pur și simplu ștergem bara de căutare, tastați „POST” și apoi apăsăm Enter.

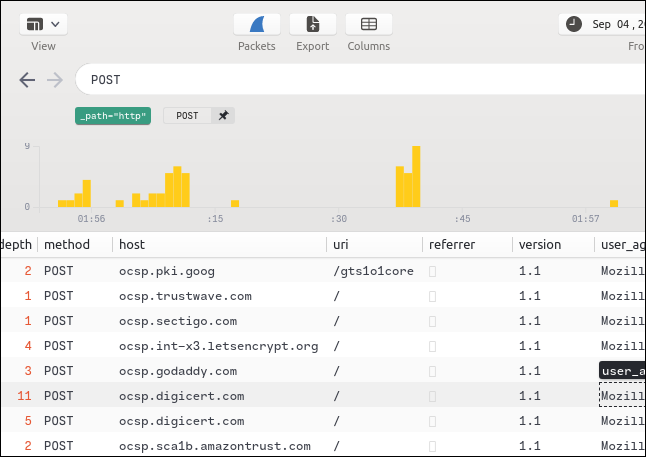

Derularea laterală dezvăluie ID-ul gazdei de la distanță.

Toți termenii de căutare și de filtrare sunt adăugați la lista „Istoric”. Pentru a reaplica orice filtru, faceți clic pe el.

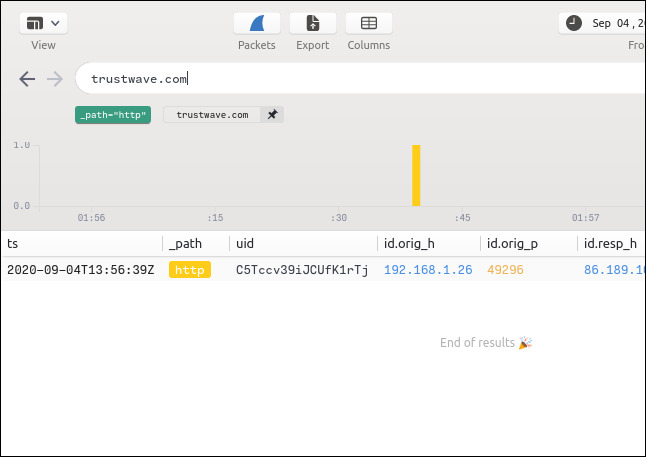

De asemenea, puteți căuta o gazdă la distanță după nume.

Editarea termenilor de căutare

Dacă doriți să căutați ceva, dar nu vedeți un flux de acest tip, puteți face clic pe orice flux și puteți edita intrarea în bara de căutare.

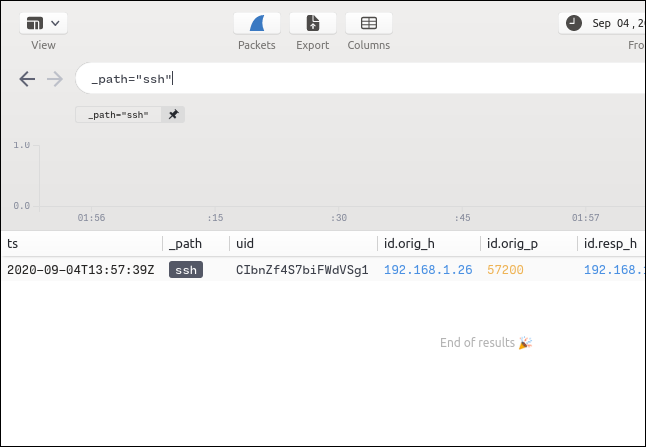

De exemplu, știm că trebuie să existe cel puțin un flux SSH în fișierul PCAP, deoarece am folosit rsync pentru a trimite unele fișiere către alt computer, dar nu îl putem vedea.

Deci, vom face clic dreapta pe alt flux, vom selecta „Filtru = Valoare” din meniul contextual, apoi vom edita bara de căutare pentru a spune „ssh” în loc de „dns”.

Apăsăm Enter pentru a căuta fluxuri SSH și găsim că există doar unul.

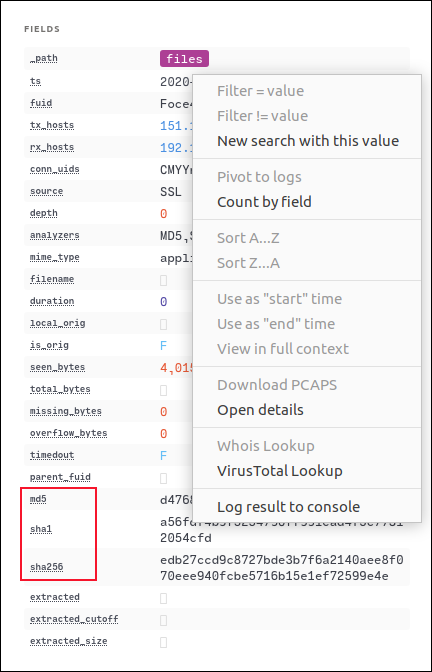

Apăsând Ctrl+] se deschide panoul din dreapta, care arată detaliile acestui flux. Dacă un fișier a fost transferat în timpul unui flux, apar hashurile MD5, SHA1 și SHA256.

Faceți clic dreapta pe oricare dintre acestea, apoi selectați „VirusTotal Lookup” din meniul contextual pentru a deschide browserul pe site-ul web VirusTotal și introduceți hash-ul pentru verificare.

VirusTotal stochează fișierele hash ale programelor malware cunoscute și ale altor fișiere rău intenționate. Dacă nu sunteți sigur dacă un fișier este sigur, aceasta este o modalitate ușoară de a verifica, chiar dacă nu mai aveți acces la fișier.

Dacă fișierul este benign, veți vedea ecranul afișat în imaginea de mai jos.

Complementul perfect pentru Wireshark

Brim face lucrul cu Wireshark și mai rapid și mai ușor, permițându-vă să lucrați cu fișiere de captare a pachetelor foarte mari. Fă-i un test azi!