TECNOLOGIA DE CRIPTOGRAFIA SEGURA POR TRÁS DO SSL: TUDO O QUE VOCÊ PRECISA SABER!

Publicados: 2021-04-03Tudo o que você precisa saber sobre técnicas de criptografia SSL

A penetração da internet também levou a um aumento no número de incidentes de violação de dados. As violações de dados podem levar a graves repercussões para as empresas. Pode haver penalidades severas de governos, ações judiciais e perda de confiança do cliente. Um relatório da IBM afirma que o custo médio de uma violação de dados é de cerca de US$ 3,86 milhões em 2020.

Diante disso, torna-se necessário que as empresas tenham sistemas adequados para evitar que isso aconteça. A criptografia é um elemento crucial para garantir a segurança das redes e do site. Ele ajuda as empresas a impedir violações de dados. Este artigo discutirá várias técnicas de criptografia SSL e como isso ajuda as empresas, evitando violações de dados.

O Conceito Básico de Certificados SSL e SSL

Uma das escolhas automáticas para as empresas ao lidar com criptografia é a instalação de um certificado SSL. Mas vamos primeiro entender mais sobre a tecnologia SSL. A camada de soquete seguro permite que servidores web e clientes web se comuniquem com segurança. Ajuda a criar conexões que não podem ser facilmente quebradas por terceiros.

Atualmente, os certificados SSL usam a tecnologia Transport Layer Security (TLS) e a comunicação é criptografada para que possa ser lida apenas pelo destinatário desejado. Os certificados também autenticam o destinatário das informações e garantem que você não está interagindo com um impostor. As empresas podem ter um processo de segurança robusto se escolherem um certificado SSL de provedores de SSL genuínos, como ClickSSL , porque eles não apenas fornecem certificados SSL confiáveis, mas também fornecem uma enorme quantidade de garantia da CA como segurança.

Os certificados SSL também geram uma sensação de confiança na mente dos visitantes do site, verificando a presença do sinal do cadeado na barra de endereços. Além disso, os sites de comércio eletrônico devem seguir as normas PCI-DSS que exigem a instalação de um certificado SSL. Ele também pode impedir ataques de phishing, pois os criminosos terão dificuldade em obter o certificado por meio de credenciais falsas.

Noções básicas de criptografia com tipos

Os algoritmos usados no processo de criptografia também usam chaves criptográficas que garantem que o processo seja concluído. Existem dois tipos principais de criptografia, viz. criptografia simétrica e assimétrica. Eles usam algoritmos diferentes para criptografar dados.

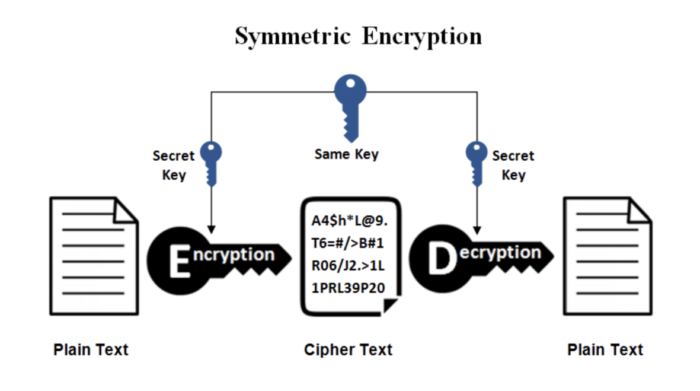

1: Criptografia simétrica

Essa forma de criptografia usa a mesma chave para criptografar e descriptografar dados. É mais um processo simples de criptografia. Uma de suas características críticas é a simplicidade, mas os dados não podem ser compreendidos por quem não possui a chave de descriptografia. Pode ser uma senha ou uma sequência de letras que foi criada por meio de um gerador de números.

Eles são mais rápidos que a criptografia assimétrica e exigem menor poder computacional, além de não reduzirem a velocidade da internet. Existem várias técnicas de criptografia simétrica em vigor, mas discutiremos algumas das mais comuns.

2: Algoritmo de Criptografia DES

Esse método de criptografia usou uma chave de criptografia de 56 bits e foi usado nas versões TLS 1.0 e 1.1. O algoritmo converte 64 bits de dados dividindo-os em dois blocos, cada um de 32 bits. O processo de criptografia é então feito individualmente.

Existem 16 rodadas de processos como permutação, expansão, substituição ou XOR, juntamente com uma chave de rodada. O comprimento da chave de criptografia era baixo, o que permitia ataques de força bruta contra suas redes. O algoritmo DES era arriscado e havia sido violado por várias entidades. Atualmente não está em uso.

3 :3DES Algoritmo de Criptografia

É oficialmente conhecido como o algoritmo de criptografia de dados triplo e geralmente é conhecido como 3DES. 3DES é uma versão atualizada do DES e usa o algoritmo DES três vezes para cada bloco de dados. Esse algoritmo também encontrou uso em vários protocolos criptográficos como IPsec, TLS, OpenVPN e SSH.

O algoritmo foi usado em várias aplicações, incluindo o sistema de pagamento EMV, Firefox e Microsoft Office. A vulnerabilidade Sweet32 era crítica, e o Instituto Nacional de Padrões e Tecnologia (NIST) anunciou orientações que descontinuaram o uso do algoritmo após 2023.

4: Algoritmo de Criptografia AES

O NIST aprovou o padrão de criptografia em 2001. É amplamente adotado e é mais rápido que a técnica DES. Alguns dos recursos críticos desse algoritmo são o uso de dados de 128 bits e chaves de 128/192/256 bits. Possui uma série de operações vinculadas e é baseada em substituição e permutação.

Nesse processo, os dados são transformados em blocos e, em seguida, uma chave de criptografia é usada para criptografar os dados. Vários subprocessos envolvem subbytes, linhas de deslocamento, colunas de mistura e adicionam chaves redondas. A descriptografia do texto cifrado envolve essas atividades na ordem inversa. O AES tem vários usos, incluindo segurança do processador, segurança sem fio, criptografia de aplicativos móveis, VPNs, segurança wi-fi, etc.

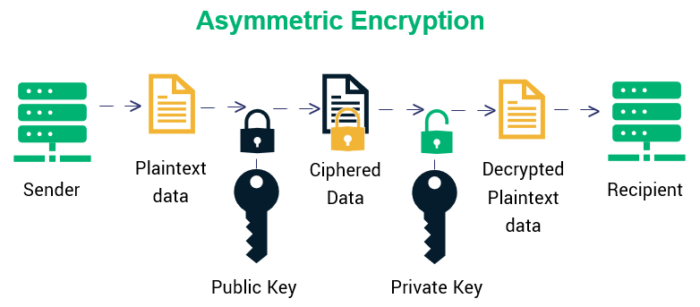

5: Criptografia Assimétrica

O método de criptografia assimétrica usa duas chaves distintas, mas relacionadas. A chave pública é usada para criptografia, enquanto a chave privada é usada para descriptografia. A chave privada é mantida em segredo, com apenas o destinatário designado podendo usá-la para descriptografar a mensagem.

Seus dados estão protegidos contra qualquer ataque man-in-the-middle e permitem que você crie uma conexão segura sem que as entidades precisem trocar chaves antecipadamente. O algoritmo usa um protocolo de geração de chaves que gera um par de chaves. Uma função de criptografia ajuda a criptografar os dados e a função de descriptografia permite a descriptografia dos dados pelo destinatário pretendido dos dados.

6 : Algoritmo de Criptografia RSA

O algoritmo RSA está entre os algoritmos assimétricos mais utilizados e usa o método de fatoração de primos. O método usa dois grandes números primos que são então multiplicados por um número mais significativo. Os dois números originais devem ser determinados a partir desse número enorme. Quebrá-lo não é fácil, e estudos mostram que isso pode levar anos.

O RSA fornece escalabilidade e está disponível em vários comprimentos de bits, viz. 768 bits, 1024 bits, 2048 bits, 4096 bits, etc. ele usa uma abordagem simples que facilita seu uso em PKI. Este método de criptografia é amplamente utilizado na tecnologia SSL.

7: Algoritmo de Criptografia ECC

Esse método de criptografia envolve uma curva elíptica e o conjunto de pontos satisfaz uma equação matemática (y 2 = x 3 + ax + b). É um algoritmo complexo e irreversível, o que significa que é difícil ser revertido e voltar ao ponto original. Torna-se um desafio encontrar um novo ponto, mesmo que o ponto original seja conhecido.

Por ser mais complexo, este método oferece maiores níveis de proteção. As teclas mais curtas permitem que o algoritmo seja executado mais rapidamente e exijam menos poder de computação. Se for usado em certificados SSL, o site carrega mais rápido. Este método é usado para aplicar assinaturas digitais e em geradores pseudo-aleatórios.

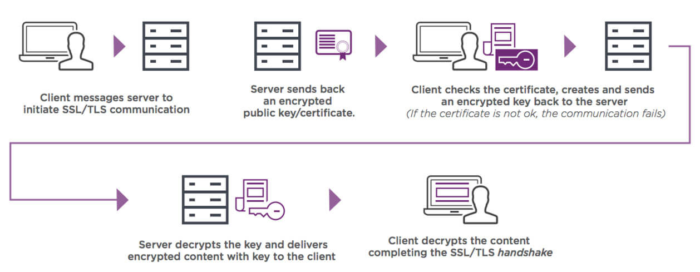

Como funcionam os certificados SSL

Quando um navegador tenta se conectar a um site, ele solicita a identificação do site. O servidor web envia uma cópia do certificado SSL. É verificado se o certificado pode ser confiável. Se for de uma CA confiável, uma mensagem será enviada de volta ao servidor. O servidor é revertido com uma confirmação assinada digitalmente e os dados criptografados podem ser compartilhados entre o servidor da Web e o navegador.

Existem vários tipos de certificados, e você pode escolher um com base em sua necessidade. Blogs e sites menores podem escolher um certificado SSL de domínio único. Se você deseja proteger vários domínios e vários subdomínios juntos, um dos certificados SSL Multi Domain pode ajudar e um único certificado SSL Wildcard é a solução perfeita onde a loja da web está ocupada com subdomínios e deseja criptografar todas as informações que são transmitido pelo domínio principal e seus subdomínios relacionados.

Conclusão

O aumento no número de violações de dados bem-sucedidas levou as empresas a proteger seus processos internos. Uma das melhores maneiras é usar a criptografia SSL para garantir que a comunicação entre o servidor e os clientes do navegador seja segura. Isso impedirá que terceiros não autorizados acessem as informações.