Co to jest Nmap Scan Port UDP?

Opublikowany: 2022-12-24

Nmap, znany również jako Network Mapper, to narzędzie służące do sprawdzania skanowania portów. Oprócz tego to bezpłatne oprogramowanie o otwartym kodzie źródłowym wykonuje również mapowanie sieci i sprawdzanie luk w zabezpieczeniach. Narzędzie skanuje adresy IP i wykrywa zainstalowane aplikacje. Pomaga także administratorom sieci dowiedzieć się, które urządzenia działają w ich sieci. Jak już wspomniano, skanowanie portów jest jedną z podstawowych funkcji Nmapa, dlatego dzisiejszy temat opiera się na skanowaniu portów UDP przez Nmapa. W dokumencie zapoznasz się ze sposobem przeprowadzania procesu sprawdzania portu UDP przez Nmapa oraz ze wszystkimi potrzebnymi informacjami na temat skanowania portów, w tym szczegółowo z zakresem skanowania portów Nmap UDP.

Zawartość

- Co to jest Nmap Scan Port UDP?

- Jaki jest zakres skanowania portów Nmap UDP?

- Nmap Skanuj wszystkie procesy portów UDP

- 1. Jak skanować najlepsze porty

- 2. Jak skanować określone porty

- 3. Jak skanować porty według protokołu

- 4. Jak skanować porty według nazwy

- 5. Jak szybko skanować flagę

- Co to jest skanowanie portów?

- Jak zidentyfikować wspólne porty?

Co to jest Nmap Scan Port UDP?

- Nmap to narzędzie szeroko stosowane do skanowania portów UDP .

- Testowanie podatności jest wymagane do zabezpieczenia sieci.

- Wiąże się to z infiltracją sieci i odkrywaniem słabych punktów w tym samym, co osoba atakująca.

- Aby przeskanować port UDP, możesz pobrać Nmap na maszynę z Debianem lub Ubuntu .

- Skanowanie Nmap jest korzystne ze względu na ulepszony plik mapowania portów .

- Zapewnia szerokie powiązania pomiędzy portami i usługami .

- Nmap musi być używany do skanowania portów serwerów , które są Twoją własnością .

Kontynuuj czytanie, aby dowiedzieć się, jak Nmap sprawdza port UDP.

Jaki jest zakres skanowania portów Nmap UDP?

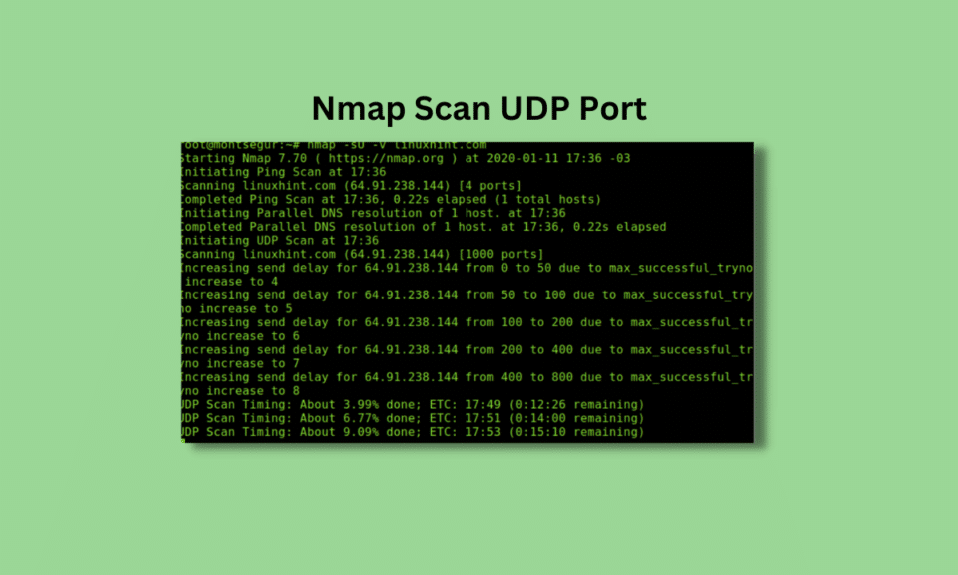

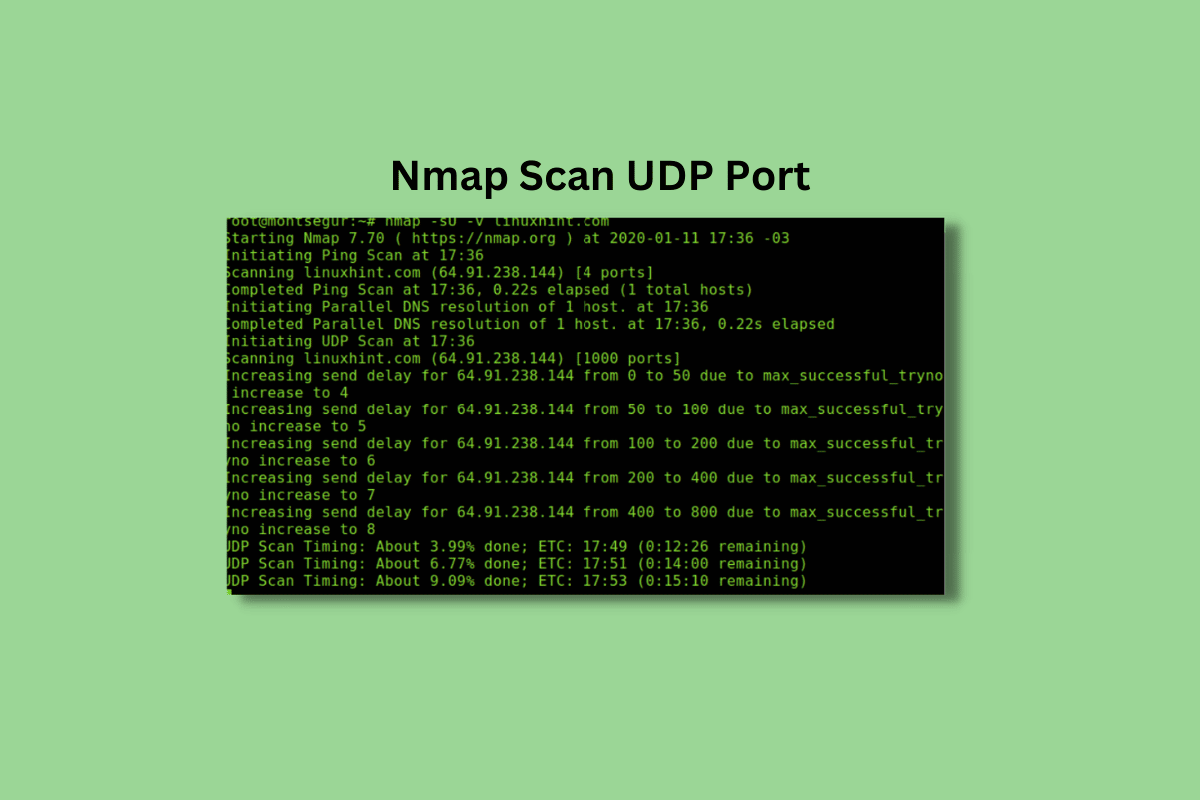

W komputerze jest łącznie 131 070 portów, z których 65 535 to UDP , a 65 535 to TCP . Nmap został zaprojektowany tak, aby domyślnie skanował tylko powszechnie używane porty 1000 , aby zaoszczędzić czas. Dla wszystkich portów skanowanie Nmap wygeneruje skanowanie dla wszystkich 65 535 portów UDP i TCP na komputerze docelowym.

Przeczytaj także:

Nmap Skanuj wszystkie procesy portów UDP

Uwaga : Aby uniknąć błędów składniowych, upewnij się, że Twoja instrukcja wieloznaczna [*] jest ujęta w cudzysłowy (“ ”) .

Jeśli chcesz przeskanować wszystkie porty UDP za pomocą Nmapa, narzędzie wykona skanowanie w poszukiwaniu 65 535 portów UDP i TCP. Skanowanie zostanie przeprowadzone na komputerze docelowym i wyświetli listę otwartych portów, a także usługi działające na tym konkretnym porcie.

1. Jak skanować najlepsze porty

Flaga : -top-ports [liczba]

Składnia polecenia: nmap –top-ports [liczba] [cel]

Opis: Wykonaj skanowanie Nmap, podając określoną liczbę najwyżej ocenianych portów do przeskanowania

Skanuj flagę najlepszych portów za pomocą narzędzia Nmap przetwarza tylko skanowanie o najwyższej randze. Obejmuje to skanowanie najczęściej używanych 50 portów. Polecenie z wyjściem, które jest używane w skanowaniu UDP Nmap dla najczęściej używanych portów to:

nmap – górne porty 50 172.16.121.134

Uwaga : Zastąp adres IP podany w powyższym poleceniu docelowym adresem IP.

Możesz także wykonać skanowanie w poszukiwaniu 10000 powszechnie używanych portów za pomocą polecenia Nmap podanego poniżej na komputerze docelowym:

nmap – najlepsze porty 10000 172.16.121.134

Uwaga : 10000 nie odnosi się do zakresu portów od 1 do 10000.

2. Jak skanować określone porty

Flaga: -str

Składnia polecenia: nmap –p [Port] [Cel]

Opis: Wykonaj skanowanie Nmap dla wielu lub jednego portu

Nmap sprawdza port UDP można również wykonać za pomocą flagi Skanuj określone porty, w ramach której można przeprowadzić skanowanie pojedynczego portu lub wielu portów, które można oddzielić przecinkiem i bez spacji. Aby przeskanować pojedynczy port, na przykład port 80, użyj poniższego polecenia:

nmap -p 80 172.16.121.134

Teraz, aby przeskanować wiele portów, na przykład porty 25, 53, 80-500, możesz wykonać poniższe polecenie:

nmap -p 25,53,80-500 172.16.121.134

Przeczytaj także: Różnica między portami USB 2.0, USB 3.0, eSATA, Thunderbolt i FireWire

3. Jak skanować porty według protokołu

Flaga: -str

Dodatkowe flagi: U:[porty UDP],T:[porty TCP]

Składnia polecenia: nmap -p U:[porty UDP],T:[porty TCP] [cel]

Opis: Wykonaj skanowanie Nmap w poszukiwaniu portów według protokołu lub kombinacji portów

Skanowanie UDP Nmap można również wykonać przy użyciu określonej kombinacji protokołów lub portów. Skanowanie według protokołu używa opcji –p, po której następują flagi T: i U:. Skanowanie zostanie wykonane dla określonego portu UDP i TCP na komputerze docelowym. Spójrzmy na poniższe polecenie dla portu UDP 53 [DNS] i portu TCP 25 [SMTP]:

nmap -sU -sT -p U:53,T:25 172.16.121.134

Uwaga: Nmap domyślnie skanuje tylko porty TCP, dlatego musisz dodać flagi –sU i –sT w poleceniu.

4. Jak skanować porty według nazwy

Flaga: -str

Składnia polecenia: nmap –p [Nazwy portów] [Cel]

Opis: Wykonaj skanowanie Nmap dla portu według nazwy

Zakres skanowania portów Nmap UDP można również wykonać dla określonego portu według nazwy [http,ftp,smtp]. Musisz upewnić się, że nazwa portu jest dokładna i zgodna z nazwą określoną w pliku nmap-service. Dostęp do pliku usługi Nmap mogą uzyskać użytkownicy systemu Windows w folderze c:\Program Files\Nmap\ . W poniższym poleceniu wykonano skanowanie portów FTP [21] i HTTP [80]:

nmap -p ftp, http 172.16.121.134

Uwaga: W przypadku wielu portów oddziel nazwę przecinkiem, a nie spacją.

Ta flaga polecenia obsługuje również znaki wieloznaczne, dlatego można ją przetworzyć jako dane wyjściowe:

nmap -p ftp* 172.16.121.134

5. Jak szybko skanować flagę

Flaga : -F

Składnia polecenia: nmap -F[Cel]

Opis: Wykonaj skanowanie Nmap dla 100 najczęściej używanych portów

Nmap skanuje port UDP domyślnie dla 1000 portów. Jednak dzięki opcji Fast Scan Flag możesz zredukować tę liczbę do 100 najczęściej używanych portów. Dostarczy to cennych informacji na temat otwartych portów w kolejności numerycznej, jednocześnie skracając czas skanowania. Możesz także użyć dodatkowej flagi, -v , która jest trybem pełnym, i dodać sekwencyjne skanowanie portów w czasie rzeczywistym.

Co to jest skanowanie portów?

Wiedząc o zakresie skanowania portów Nmap UDP, konieczna jest wiedza o skanowaniu portów. Skanowanie portów to proces, który pomaga połączyć się z wieloma kolejnymi portami, aby uzyskać informacje o tym, które porty są otwarte oraz jakie usługi i systemy operacyjne są za tymi portami. Porty to ponumerowane adresy przypisywane w systemie operacyjnym, które rozróżniają ruch dla różnych usług lub aplikacji. Istnieją różne rodzaje usług, które domyślnie korzystają z różnych portów. Na przykład poczta e-mail POP3 korzysta z portu 110, a zwykły ruch internetowy korzysta z portu 80.

Przeczytaj także: Nie ma już dostępnych punktów końcowych z mapowania punktów końcowych [ROZWIĄZANE]

Jak zidentyfikować wspólne porty?

Nmap może wykonać skanowanie portu UDP, jeśli znasz niektóre popularne porty. Niektóre porty warto znać w puli ogromnej liczby portów. Sprawdź poniższą listę usług powszechnie związanych z portami. Możesz także znaleźć odpowiednie porty dla aplikacji, które próbujesz skonfigurować, w ich odpowiedniej dokumentacji. Aby sprawdzić port UDP Nmap, spójrz na poniższą listę:

- 20: Dane FTP

- 21: Port kontrolny FTP

- 22: SSH

- 23: Telnet (niezabezpieczony i nie jest zalecany do większości zastosowań)

- 25: SMTP

- 43: Protokół WHOIS

- 53: Usługi DNS

- 67: port serwera DHCP

- 68: port klienta DHCP

- 80: HTTP — nieszyfrowany ruch sieciowy

- 110: Port pocztowy POP3

- 113: Usługi uwierzytelniania tożsamości w sieciach IRC

- 143: Port poczty IMAP

- 161: SNMP

- 194: IRC

- 389: port LDAP

- 443: HTTPS – Bezpieczny ruch internetowy

- 587: SMTP – port przesyłania wiadomości

- 631: Port demona drukowania CUPS

- 666: DOOM – Starsza gra ma specjalny port

- 993: IMAPS (bezpieczna skrzynka e-mail)

- 995: POP3 (bezpieczna skrzynka e-mail)

Często zadawane pytania (FAQ)

Q1. Czy Nmap może skanować wszystkie porty UDP?

Odp. Tak , Nmap jest zaprojektowany w taki sposób, że może skanować wszystkie porty UDP.

Q2. Które polecenie w Nmap skanuje porty UDP w miejscu docelowym?

Odp. Polecenie nmap –sU pomaga w wykonaniu skanowania UDP. Dzięki temu skanowaniu Nmap wysyła 0-bajtowe pakiety UDP do każdego portu w systemie docelowym.

Q3. Skąd mam wiedzieć, czy mój port UDP jest otwarty?

Odp. Aby dowiedzieć się, czy twój port UDP jest otwarty, czy nie, możesz użyć polecenia nmap –sU –p port ip , jeśli wynik się otworzy, oznacza to, że port UDP jest otwarty. Jeśli wynik jest otwarty lub niefiltrowany, oznacza to, że port UPD jest zamknięty lub filtrowany.

Q4. Co to jest skanowanie portów?

Odp. Skanowanie portów jest wykonywane w celu skonfigurowania, które porty w sieci są otwarte .

Pytanie 5. Czy skanowanie portów jest legalne?

Odp. Jeśli skanowanie portów jest przeprowadzane przez osoby nieupoważnione, jest to surowo zabronione .

Zalecana:

- Jak uzyskać bezpłatny kod próbny Cox WiFi Hotspot

- Napraw przepięcie zasilania na porcie USB w systemie Windows 10

- Jak sprawdzić, czy Twój telefon obsługuje 4G Volte?

- Porty USB nie działają w systemie Windows 10 [ROZWIĄZANE]

Mamy nadzieję, że nasz przewodnik na temat skanowania portu UDP Nmapa pomógł ci dowiedzieć się o skanowaniu Nmapa, porcie UDP oraz o tym, jak skanować różne porty UDP za pomocą tego narzędzia. Zostaw swoje sugestie i zapytania w sekcji komentarzy poniżej.