Jak pozbyć się ransomware MHCADD na komputerze z systemem Windows 10?

Opublikowany: 2021-05-17Niektórzy użytkownicy systemu Windows skarżyli się ostatnio na znajdowanie na swoich komputerach notatek dotyczących oprogramowania ransomware ze złośliwego oprogramowania MHCADD. MHCADD szyfruje pliki na twoim komputerze, a następnie prosi o zakup usługi odszyfrowywania od jej twórców. W tym poście przyjrzymy się, jak działa MHCADD i co możesz zrobić, aby się go pozbyć.

Czy MHCADD jest złośliwym oprogramowaniem?

Krótka odpowiedź na to brzmi: tak. MHCADD pochodzi z rodziny oprogramowania ransomware o nazwie Snatch. Jego celem jest zaszyfrowanie plików ofiary, dodanie własnego rozszerzenia do nazw plików i utworzenie żądania okupu. MHCADD dodaje rozszerzenie „.mhcadd” do twoich plików: więc jeśli masz plik o nazwie sth.jpg, stanie się on sth.jpg.mhcadd. Złośliwe oprogramowanie utworzy również plik tekstowy „HOW TO RESTORE YOUR FILES.TXT” we wszystkich folderach, w których znajdują się zaatakowane pliki, co jest w zasadzie żądaniem okupu.

Jeśli otworzysz plik „HOW TO RESTORE YOUR FILES.TXT”, dowiesz się, że tylko programiści MHCADD mogą pomóc Ci rozwiązać problem. Zostaniesz poproszony o wysłanie wiadomości e-mail na adres e-mail podany w pliku, aby uzyskać więcej informacji: cenę narzędzia deszyfrującego, sposób rozpoczęcia procesu itp. Niestety plik z okupem nie jest dokładnie błędny — w większości przypadków nie będziesz w stanie odszyfrować plików MHCADD za pomocą oprogramowania innych firm. Jednak wysłuchanie żądania okupu i zapłacenie ceny za odszyfrowanie od programistów MHCADD również nie jest rozwiązaniem. Zazwyczaj ci, którzy płacą za narzędzie (lub narzędzia) deszyfrujące, nie otrzymują go (lub ich) nawet po dokonaniu płatności.

Dlatego generalnie nie zaleca się ufania MHCADD ani płacenia okupu. Jak więc odzyskać pliki zaszyfrowane przez ransomware MHCADD? Zazwyczaj najpewniejszym sposobem odzyskania plików jest przywrócenie ich z kopii zapasowej. Jeszcze lepszym sposobem jest uniemożliwienie ransomware przed dostaniem się do twoich plików — lub przynajmniej usunięcie MHCADD, zanim będzie mógł zaszyfrować więcej plików na twoim komputerze.

Jak MHCADD dostał się na twój komputer?

W wielu przypadkach MHCADD i inne podobne jednostki złośliwego oprogramowania infekują komputery za pośrednictwem poczty e-mail. Mogą również wkraść się do systemu poprzez niewiarygodne źródła pobierania plików lub oprogramowania, aktualizacje oprogramowania innych firm, nieoficjalne narzędzia aktywacji oprogramowania i nie tylko.

W przypadku wiadomości e-mail złośliwe oprogramowanie jest często umieszczane w załączniku (popularne formaty obejmują dokumenty MS Office, pliki PDF, pliki JavaScript, pliki wykonywalne, takie jak pliki .exe, archiwa, takie jak ZIP, RAR itp.) lub złośliwy link do pobrania. E-maile często wyglądają na ważne, pilne i oficjalne. Po otwarciu załącznika lub kliknięciu złośliwego łącza pobierania złośliwe oprogramowanie zostanie zainstalowane na komputerze.

Jak wspomniano wcześniej, złośliwe oprogramowanie może również zainfekować system, jeśli korzystasz z niewiarygodnych źródeł pobierania, które rozpowszechniają złośliwe oprogramowanie, ukrywając złośliwe pliki jako legalne. Zwykle dzieje się tak na nieoficjalnych witrynach, stronach z bezpłatnym hostingiem plików, sieciach peer-to-peer i tak dalej. Korzystanie z aktualizacji oprogramowania innych firm również może być ryzykowne: złośliwe oprogramowanie może podszywać się pod aktualizacje i poprawki zainstalowanych programów. Nieoficjalne narzędzia aktywacyjne są dość podobne. Mają one pomóc Ci ominąć aktywację licencjonowanego oprogramowania (nielegalnie) — jednak zamiast tego instalują złośliwe oprogramowanie.

Jak chronić system Windows 10 przed MHCADD?

Najlepszym sposobem zapobiegania szyfrowaniu plików przez MHCADD jest upewnienie się, że złośliwe oprogramowanie nigdy nie dostanie się na komputer. Oznacza to, że najlepiej zachować pewne środki ostrożności:

- Pobieraj tylko potrzebne programy i pliki z oficjalnych, wiarygodnych stron internetowych.

- Nigdy nie otwieraj wiadomości e-mail z nieznanych podejrzanych adresów i trzymaj się z dala od załączników i linków do pobierania.

- Aktualizuj programy na swoim komputerze tylko za pomocą narzędzi dostarczonych przez oficjalnych programistów.

- Nie używaj nielegalnych narzędzi do aktualizacji lub aktywacji jakiegokolwiek oprogramowania.

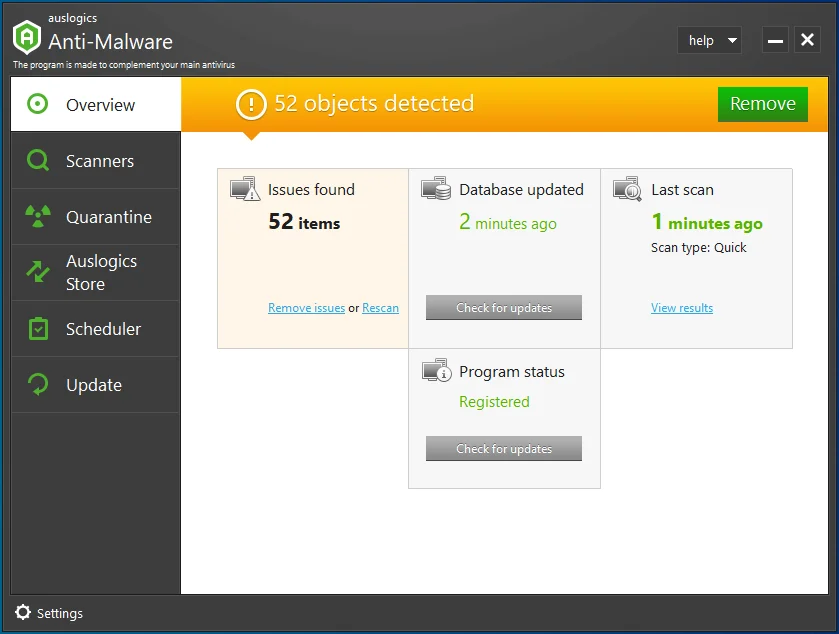

Dodatkowo zaleca się regularne skanowanie systemu w poszukiwaniu złośliwego oprogramowania. Upewnij się, że korzystasz z zaufanego oprogramowania antywirusowego, które jest aktualne i może wykrywać najnowsze złośliwe elementy. Możesz spróbować użyć programu o nazwie Auslogics Anti-Malware.

Po zainstalowaniu program będzie regularnie przeprowadzał automatyczne skanowanie całego systemu i lokalizował nawet najrzadsze złośliwe oprogramowanie. Jeśli jakiekolwiek zagrożenia zostaną rzeczywiście wykryte, zostaną one bezpiecznie usunięte z komputera, nie powodując żadnych uszkodzeń innych elementów systemu. Program jest łatwy w konfiguracji i wyposażony w prosty, przyjazny dla użytkownika interfejs. Ponadto program został zaprojektowany do działania razem z innym oprogramowaniem antywirusowym — więc nie powinieneś mieć problemów z uruchomieniem Auslogics Anti-Malware razem z innymi narzędziami antywirusowymi.

Chroń komputer przed zagrożeniami za pomocą programu Anti-Malware

Sprawdź swój komputer pod kątem złośliwego oprogramowania, które może przegapić Twój program antywirusowy, i bezpiecznie usuń zagrożenia za pomocą Auslogics Anti-Malware

Jak usunąć ransomware MHCADD?

W niefortunnym przypadku, gdy ransomware MHCADD już dostał się do twojego komputera, z pewnością będziesz chciał się go pozbyć. Ten proces składa się z kilku kroków i nie będzie łatwy — ale jest wykonalny.

Oto, co musisz zrobić:

Krok 1: Izoluj zainfekowane urządzenie

Krok 2: Zidentyfikuj infekcję ransomware

Krok 3: Wyszukaj narzędzia do deszyfrowania oprogramowania ransomware

Krok 4: Przywróć pliki za pomocą narzędzi do odzyskiwania danych

Krok 5: Utwórz kopie zapasowe danych

Zacznijmy od początku.

Krok 1: Odizoluj zainfekowane urządzenie

Niektóre rodzaje oprogramowania ransomware szyfrują pliki na zewnętrznych urządzeniach pamięci masowej, infekują je, a następnie rozprzestrzeniają się w całej sieci lokalnej. Dlatego tak ważne jest jak najszybsze odizolowanie zainfekowanego urządzenia.

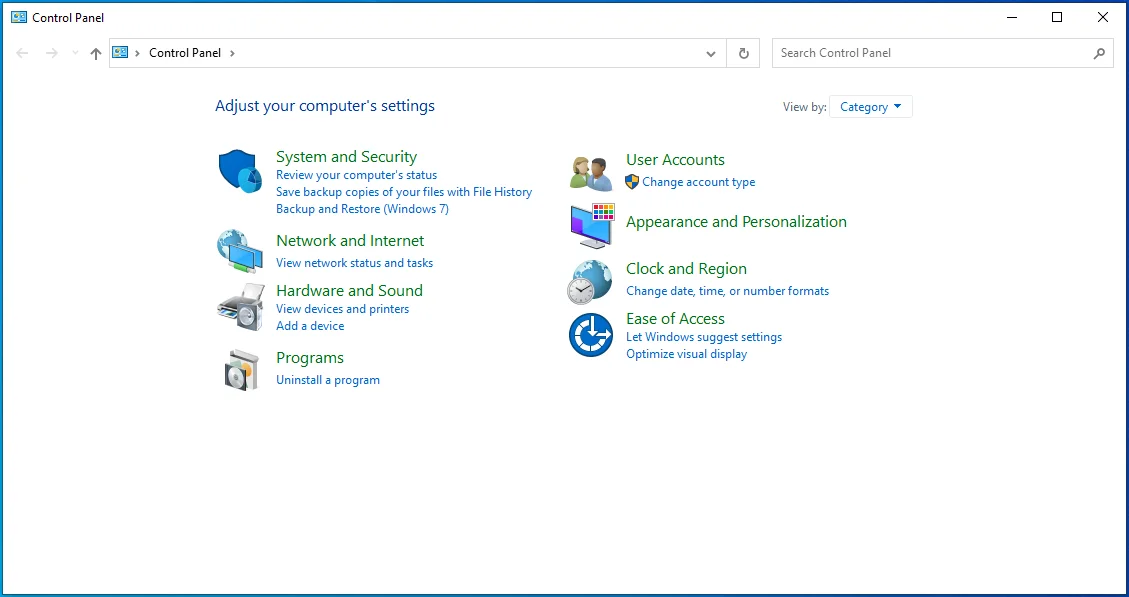

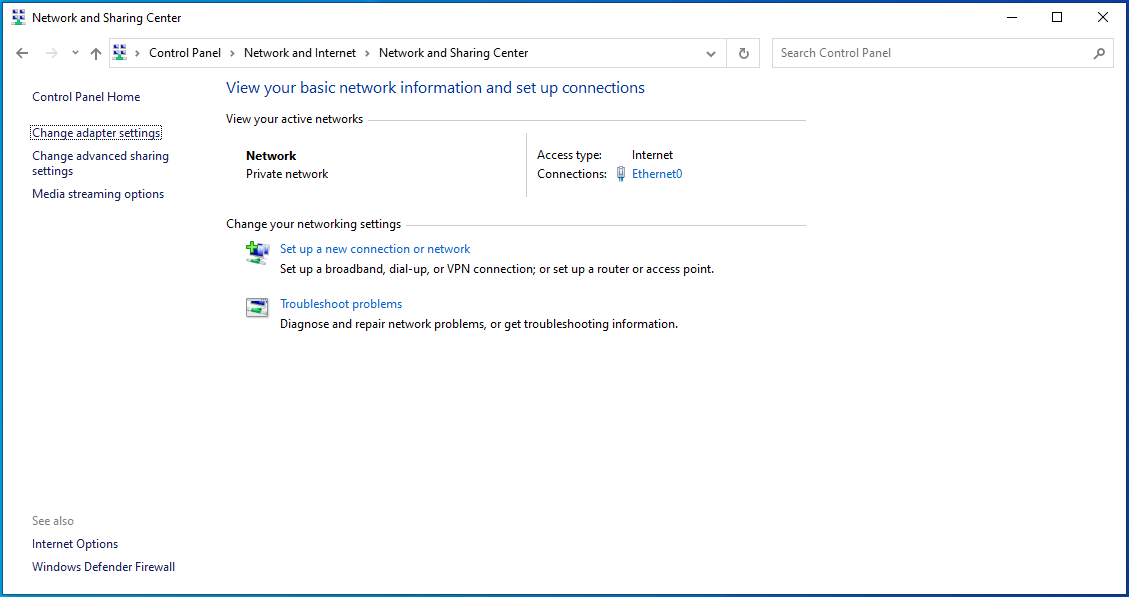

Jeśli komputer jest podłączony do Internetu za pomocą połączenia przewodowego, po prostu odłącz kabel Ethernet od płyty głównej. Jeśli komputer jest podłączony do sieci Wi-Fi, przejdź do ustawień komputera i odłącz komputer od sieci bezprzewodowej. Możesz to wszystko zrobić za pomocą Panelu sterowania:

- Przejdź do Panelu sterowania.

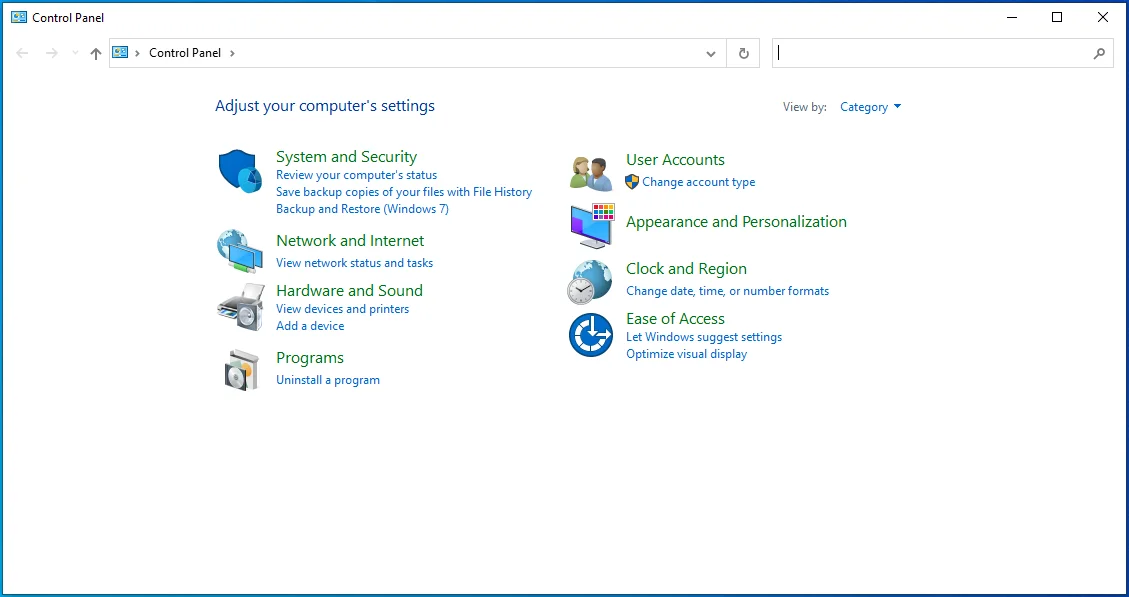

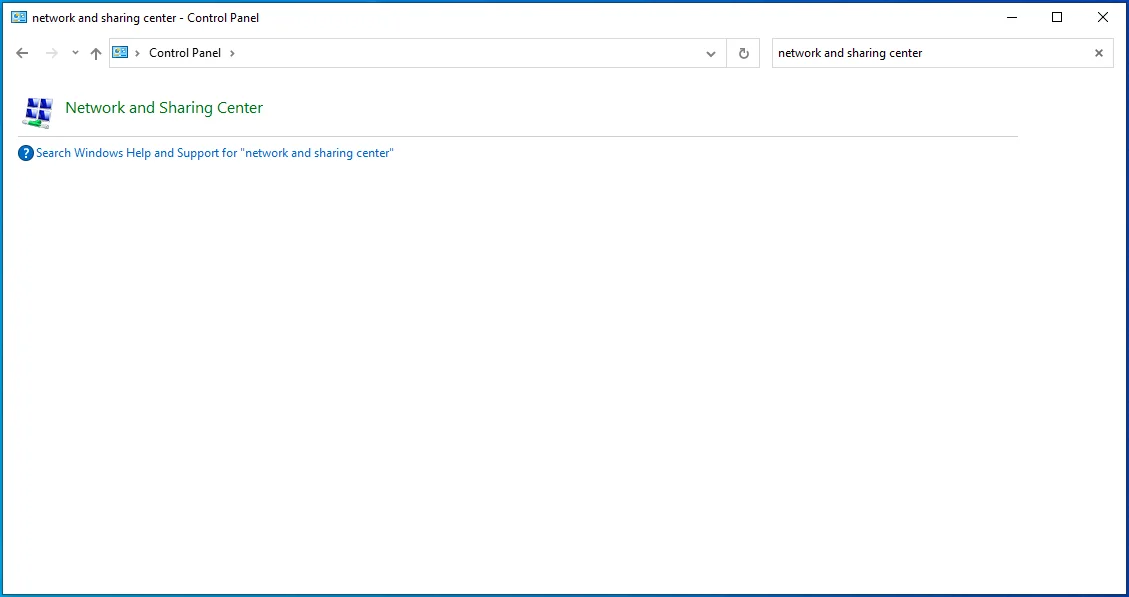

- Przejdź do paska wyszukiwania w prawym górnym rogu strony.

- Wpisz „centrum sieci i udostępniania”.

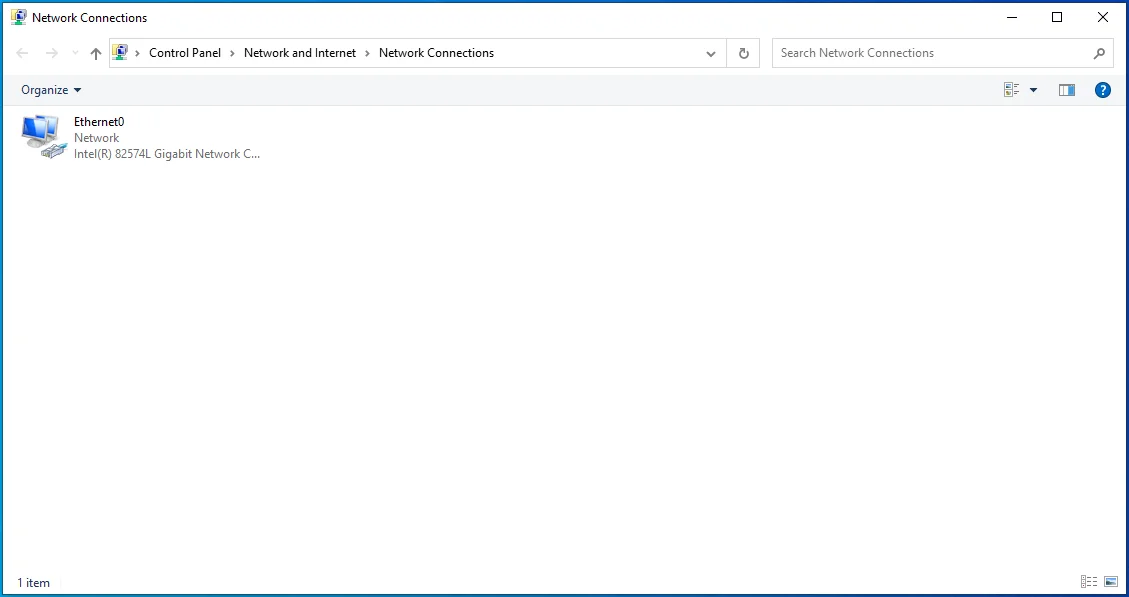

- W lewym górnym rogu wybierz „Zmień ustawienia adaptera”.

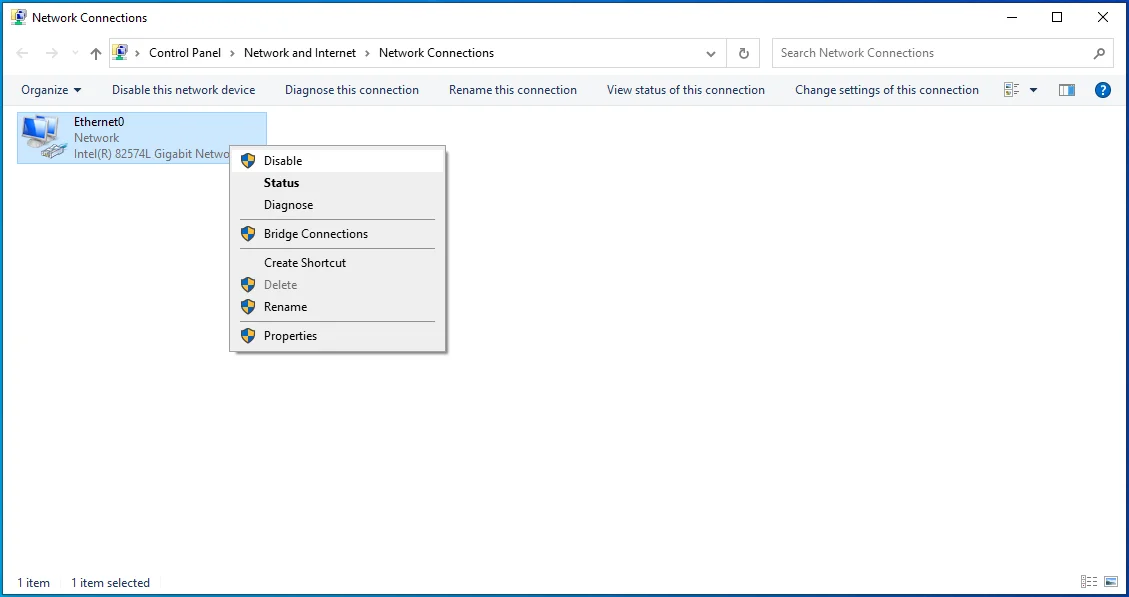

- Znajdź punkt połączenia.

- Kliknij go prawym przyciskiem myszy i wybierz Wyłącz.

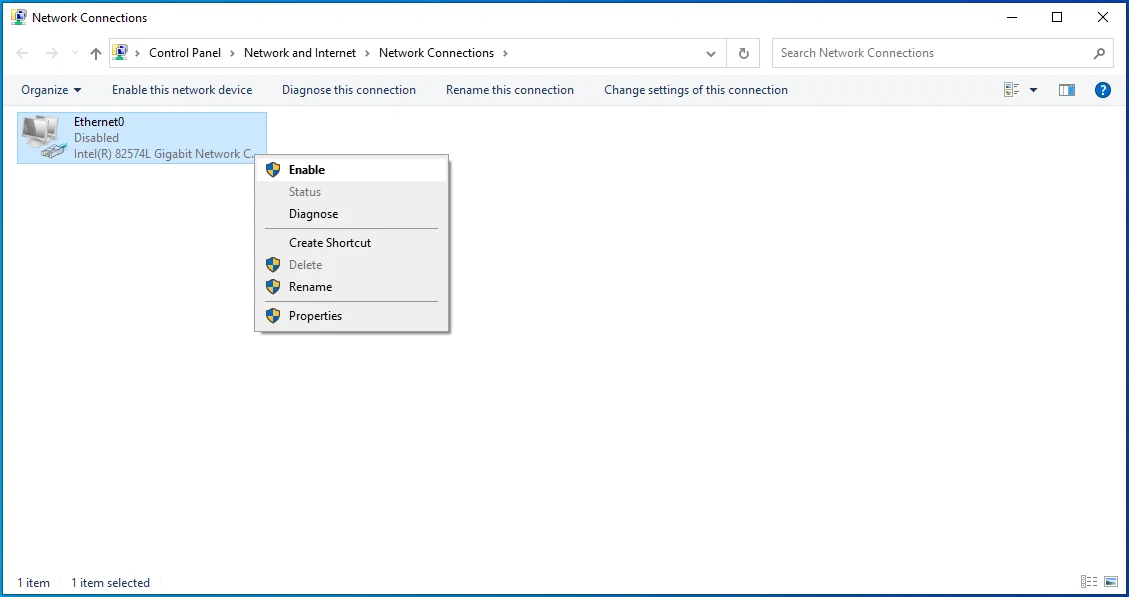

- Spowoduje to odłączenie komputera od Internetu. Gdy będziesz gotowy do powrotu do trybu online, po prostu powtórz powyższe kroki i wybierz Włącz.

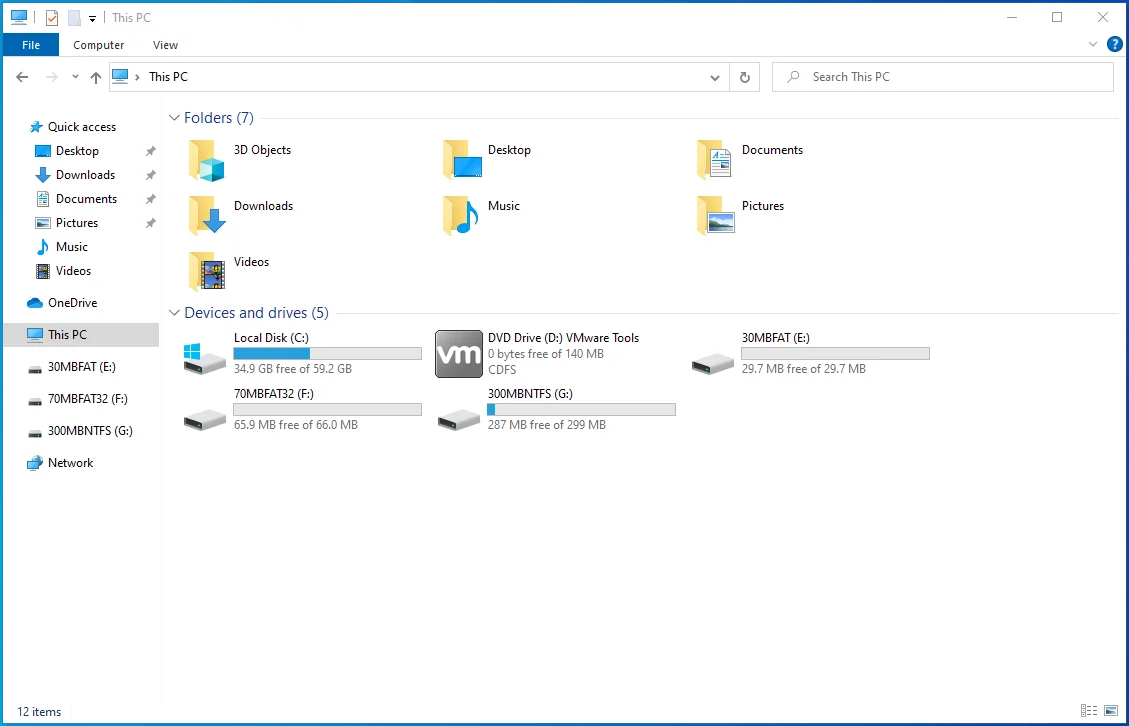

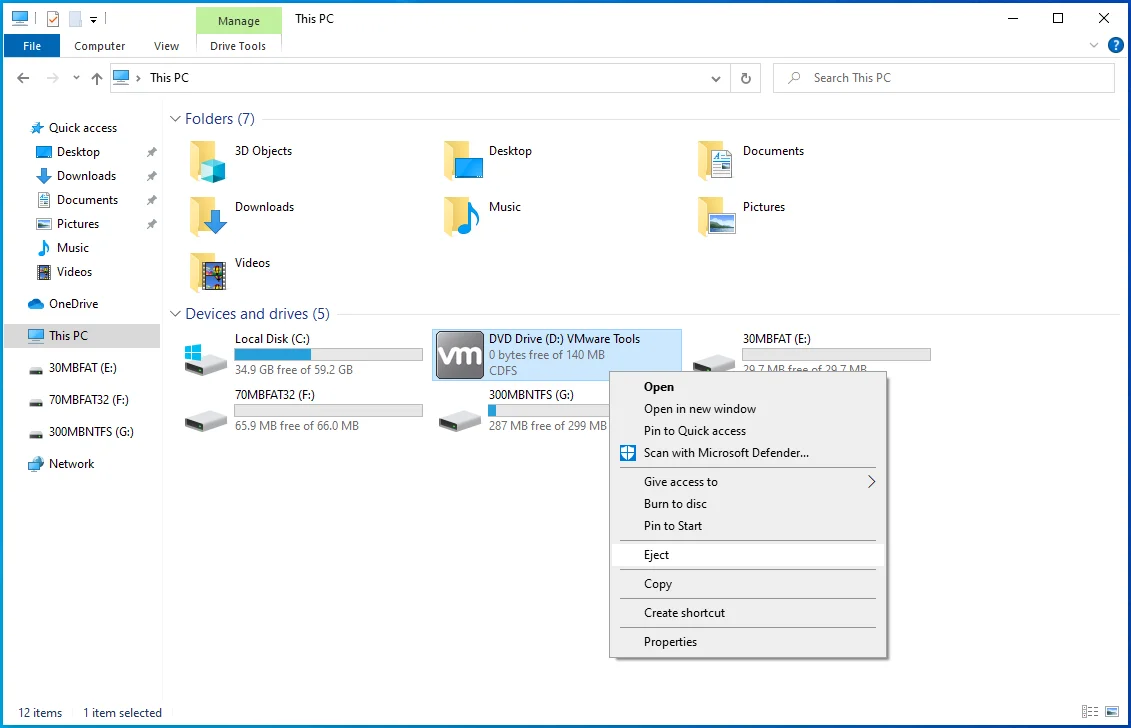

Następną rzeczą, którą musisz zrobić, to odłączyć wszystkie urządzenia pamięci masowej. Jak już wspomnieliśmy wcześniej, oprogramowanie ransomware może szyfrować dane i infiltrować wszystkie urządzenia pamięci masowej, które są aktualnie podłączone do Twojego komputera. Dlatego należy jak najszybciej odłączyć cały sprzęt zewnętrzny. Oto jak to zrobić:

- Przejdź do tego komputera.

- Kliknij prawym przyciskiem myszy każde podłączone urządzenie i wybierz Wysuń.

Następnie musisz wylogować się ze wszystkich kont pamięci w chmurze. Niektóre typy oprogramowania ransomware mogą przejąć kontrolę nad oprogramowaniem obsługującym Twoje dane przechowywane w chmurze. To sprawia, że pamięć masowa w chmurze jest również podatna na zaszyfrowanie przez oprogramowanie ransomware. Dlatego lepiej jest wylogować się ze wszystkich kont pamięci w chmurze w przeglądarkach i innym powiązanym oprogramowaniu. Możesz również rozważyć odinstalowanie oprogramowania do zarządzania chmurą (przynajmniej tymczasowo), dopóki infekcja nie zostanie prawidłowo obsłużona.

Krok 2: Zidentyfikuj infekcję ransomware

Zanim podejmiesz kroki w celu pozbycia się złośliwego oprogramowania infekującego komputer, najpierw musisz je zidentyfikować.

Większość infekcji ransomware zawiera plik zawierający notatkę o ransomware. Wiadomości te są zwykle dość proste i możesz zidentyfikować oprogramowanie ransomware, z którym masz do czynienia, po prostu patrząc na nazwę wiadomości ransomware.

Jednak w niektórych przypadkach nazwy te mogą być zbyt ogólne. Ponadto niektóre infekcje mogą używać tych samych nazw notatek ransomware. Jeśli nie możesz jednoznacznie zidentyfikować oprogramowania ransomware po nazwie jego żądania okupu, najlepiej nie ryzykować. Jeśli spróbujesz odszyfrować swoje dane za pomocą narzędzi przeznaczonych do różnych programów ransomware, możesz spowodować trwałe uszkodzenie plików.

Inną rzeczą, którą możesz zrobić, to sprawdzić rozszerzenie pliku. Infekcje ransomware są często nazywane rozszerzeniami, które dodają do plików. Zwykle to działa — chyba że dane oprogramowanie ransomware używa ogólnych rozszerzeń plików, takich jak „.encrypted”. W takim przypadku nie będzie można w ten sposób zidentyfikować typu złośliwego oprogramowania.

Jednym z najłatwiejszych sposobów sprawdzenia, z jakim typem złośliwego oprogramowania masz do czynienia, jest skorzystanie ze specjalistycznej witryny internetowej, która pomaga użytkownikom identyfikować zagrożenia złośliwym oprogramowaniem. Będziesz musiał przesłać otrzymaną wiadomość ransomware i jeden z zaszyfrowanych plików. Witryna przetworzy informacje, a jeśli oprogramowanie ransomware zostanie pomyślnie zidentyfikowane, otrzymasz szczegółowe informacje, takie jak jego nazwa, opcje odszyfrowywania i tak dalej.

Jeśli nie chcesz zajmować się witryną identyfikującą oprogramowanie ransomware, spróbuj przeprowadzić wyszukiwanie online za pomocą słów kluczowych, takich jak tytuł wiadomości z okupem, rozszerzenie pliku, podane adresy e-mail kontaktowe i tak dalej. Pomoże Ci to uzyskać więcej informacji na temat tego, z czym masz do czynienia.

Krok 3: Wyszukaj narzędzia do odszyfrowywania ransomware

Algorytmy szyfrowania używane przez dużą liczbę infekcji ransomware są dość wyrafinowane. W niektórych przypadkach tylko ich programiści będą mogli przywrócić zaszyfrowane pliki. Dzieje się tak, ponieważ odszyfrowanie wymaga określonego klucza, który jest tworzony podczas procesu szyfrowania. Jeśli nie masz odpowiedniego klucza, przywrócenie danych staje się po prostu niemożliwe.

Jednak nie wszystkie ransomware są sobie równe. Niektóre infekcje ransomware mogą być słabo rozwinięte i zawierać sporo luk: mogą używać identycznych kluczy szyfrowania/odszyfrowywania dla swoich ofiar, przechowywać klucze szyfrowania lokalnie i tak dalej. Dlatego zawsze powinieneś sprawdzać dostępne narzędzia deszyfrujące dla jakiegokolwiek oprogramowania ransomware, które infekuje Twój komputer.

Znalezienie odpowiedniego narzędzia do deszyfrowania może być trudne, ale nie jest niemożliwe. Dodatkowo możesz skorzystać z jednego z wielu narzędzi online, które pomogą Ci znaleźć odpowiednie oprogramowanie do deszyfrowania.

Krok 4: Przywróć swoje pliki za pomocą narzędzi do odzyskiwania danych

W niektórych przypadkach możesz odzyskać zaszyfrowane dane za pomocą narzędzia innej firmy. Możesz spróbować przeprowadzić wyszukiwanie online i sprawdzić, czy możesz znaleźć odpowiednie oprogramowanie do deszyfrowania.

Krok 5: Utwórz kopie zapasowe danych

Wreszcie, aby uniknąć utraty danych, ważne jest tworzenie kopii zapasowych ważnych plików. Oto, co możesz zrobić, aby lepiej chronić swoje dane.

Zaleca się przechowywanie danych na wielu partycjach i nie przechowywanie ważnych plików na tej samej partycji, która zawiera cały system operacyjny. Jeśli kiedykolwiek będziesz musiał zmierzyć się z sytuacją, w której musisz sformatować dysk, na którym jest zainstalowany system operacyjny, stracisz wszystkie dane na tym dysku. Dlatego zdecydowanie zaleca się tworzenie wielu partycji na swoim komputerze. W ten sposób możesz łatwo sformatować jedną partycję bez wpływu na pozostałe. Zarządzanie partycjami na komputerze nie jest szczególnie skomplikowane, a wszystkie powiązane informacje można znaleźć na stronie internetowej dokumentacji firmy Microsoft.

Ważne jest, aby wykonać kopię zapasową danych. Najbardziej niezawodnym sposobem zapewnienia bezpieczeństwa danych jest korzystanie z zewnętrznego urządzenia pamięci masowej i trzymanie go w stanie odłączonym. Po prostu skopiuj niezbędne dane na zewnętrzny dysk twardy (dysk flash, SSD, HDD itp.), odłącz go i przechowuj w bezpiecznym, suchym miejscu, z dala od bezpośredniego światła słonecznego i ekstremalnych temperatur.

Alternatywnie możesz skorzystać z usługi w chmurze lub serwera zdalnego — do tego potrzebujesz stabilnego połączenia internetowego. Niestety, przechowywanie w chmurze jest podatne na naruszenia bezpieczeństwa i możesz nie chcieć przechowywać bardzo poufnych informacji w chmurze.

I masz to. Mamy nadzieję, że powyższe informacje były pomocne w zarządzaniu lub zapobieganiu potencjalnemu atakowi MHCADD na Twój komputer. Które z przedstawionych powyżej rozwiązań uważasz za najbardziej przydatne? Podziel się w komentarzach poniżej.