Jak korzystać z generatora losowych haseł

Opublikowany: 2022-01-29Prawie każda odwiedzana witryna chce, abyś utworzył konto, niezależnie od tego, czy chodzi o transakcje finansowe o wysokim poziomie bezpieczeństwa, czy o głupie gry ze zwierzętami. Nie możesz uciec od używania tego samego hasła dla wszystkich z nich, ponieważ wtedy włamanie w jednej witrynie groziłoby wszystkim. Nie da się też łatwo zapamiętać innego hasła dla każdej witryny. Jedynym rozsądnym rozwiązaniem jest zainstalowanie menedżera haseł i używanie go zarówno do przechowywania, jak i ulepszania haseł. Za każdym razem, gdy zastępujesz zbyt proste hasło długim, silnym, losowym, poprawiasz ogólne bezpieczeństwo. Ale skąd bierzesz te długie, silne, losowe hasła?

Prawie każdy menedżer haseł zawiera komponent generatora haseł, więc nie musisz samodzielnie wymyślać tych losowych haseł. (Ale jeśli potrzebujesz rozwiązania typu „zrób to sam”, pokażemy Ci, jak zbudować własny generator losowych haseł). Jednak nie wszystkie generatory haseł są sobie równe. Kiedy wiesz, jak działają, możesz wybrać ten, który jest dla Ciebie najlepszy i inteligentnie korzystać z tego, który posiadasz.

Generatory haseł — losowe czy nie?

Kiedy rzucasz dwiema kostkami, otrzymujesz naprawdę losowy wynik. Nikt nie może przewidzieć, czy dostaniesz wężowe oczy, wagony, czy szczęśliwą siódemkę. Ale w świecie komputerów fizyczne randomizery, takie jak kości, nie są dostępne. Tak, istnieje kilka źródeł liczb losowych opartych na rozpadzie radioaktywnym, ale nie znajdziesz ich w przeciętnym menedżerze haseł po stronie klienta.

Menedżery haseł i inne programy komputerowe używają tak zwanego algorytmu pseudolosowego. Ten algorytm zaczyna się od liczby zwanej ziarnem. Algorytm przetwarza ziarno i uzyskuje nowy numer bez możliwości śledzenia połączenia ze starym, a nowy numer staje się następnym ziarnem. Pierwotne ziarno nigdy się nie pojawi, dopóki nie pojawi się co drugi numer. Jeśli ziarno było 32-bitową liczbą całkowitą, oznaczałoby to, że algorytm przeszedłby przez 4 294 967 295 innych liczb przed powtórzeniem.

Jest to dobre do codziennego użytku i dobre dla potrzeb większości ludzi związanych z generowaniem haseł. Jednak teoretycznie doświadczony haker może określić używany algorytm pseudolosowy. Biorąc pod uwagę te informacje i ziarno, haker mógłby odtworzyć sekwencję liczb losowych (choć byłoby to trudne).

Tego rodzaju ukierunkowane hakowanie jest niezwykle mało prawdopodobne, z wyjątkiem dedykowanego ataku na państwo narodowe lub szpiegostwa korporacyjnego. Jeśli jesteś obiektem takiego ataku, prawdopodobnie Twój pakiet zabezpieczeń nie może Cię ochronić. Na szczęście prawie na pewno nie jesteś celem tego rodzaju cyberszpiegostwa.

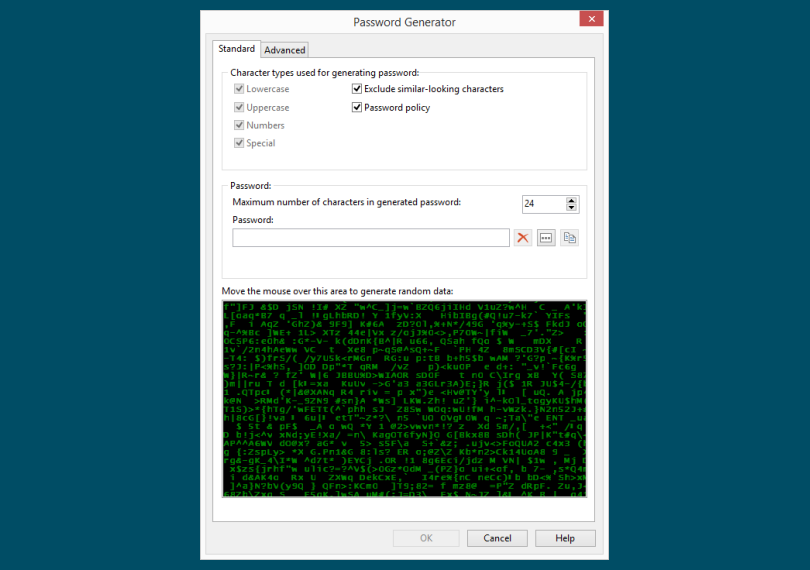

Mimo to kilku menedżerów haseł aktywnie pracuje nad wyeliminowaniem nawet zdalnej możliwości takiego ukierunkowanego ataku. Włączając własne ruchy myszy lub losowe znaki do algorytmu losowego, uzyskują naprawdę losowy wynik. Wśród tych, które oferują tę randomizację w świecie rzeczywistym, są AceBIT Password Depot, KeePass i Steganos Password Manager. Powyższy zrzut ekranu pokazuje randomizer w stylu matrycy Password Depot; tak, postacie spadają, gdy poruszasz myszą.

Czy naprawdę musisz dodać losowość w świecie rzeczywistym? Prawdopodobnie nie. Ale jeśli to cię uszczęśliwi, zrób to!

Menedżery haseł zmniejszają losowość

Oczywiście generatory haseł nie zwracają dosłownie liczb losowych. Zamiast tego zwracają ciąg znaków, używając liczb losowych do wyboru z dostępnych zestawów znaków. Zawsze należy włączyć korzystanie ze wszystkich dostępnych zestawów znaków, chyba że generujesz hasło do strony internetowej, która, powiedzmy, nie zezwala na znaki specjalne.

Pula dostępnych znaków obejmuje 26 wielkich liter, 26 małych liter i 10 cyfr. Zawiera również zbiór znaków specjalnych, które mogą się różnić w zależności od produktu. Dla uproszczenia załóżmy, że dostępnych jest 18 znaków specjalnych. To daje niezłą rundę z 80 postaciami do wyboru. W całkowicie losowym haśle istnieje 80 możliwości dla każdego znaku. Jeśli wybierzesz hasło ośmioznakowe, liczba możliwości wynosi 80 do ósmej potęgi, czyli 1 677 721 600 000 000 — więcej niż biliard. To trudne zadanie do ataku metodą brute-force, a zgadywanie metodą brute-force to naprawdę jedyny sposób na złamanie naprawdę losowego hasła.

Nasze najlepsze propozycje menedżerów haseł

Zobacz wszystkie (4 przedmioty)Oczywiście całkowicie losowy generator w końcu wygeneruje „aaaaaaaa” i „Covfefe!” i „12345678”, ponieważ są one tak samo prawdopodobne, jak każda inna sekwencja ośmiu znaków. Niektóre generatory haseł aktywnie filtrują swoje dane wyjściowe, aby uniknąć takich haseł. To dobrze, ale jeśli haker wie o tych filtrach, w rzeczywistości zmniejsza to liczbę możliwości i ułatwia pękanie metodą brute-force.

Oto skrajny przykład. Istnieje 40 960 000 możliwych czteroznakowych haseł, pochodzących ze zbioru 80 znaków. Ale niektóre generatory haseł wymuszają wybór co najmniej jednego z każdego typu postaci, a to drastycznie zmniejsza możliwości. Nadal istnieje 80 możliwości dla pierwszej postaci. Załóżmy, że jest to wielka litera; pula drugiego znaku wynosi 54 (80 minus 26 wielkich liter). Załóżmy dalej, że drugi znak to mała litera. Dla trzeciego znaku pozostają tylko cyfry i znaki specjalne, dla 28 wyborów. A jeśli trzeci znak to interpunkcja, ostatni musi być cyfrą, 10 wyborów. Nasze 40 milionów możliwości kurczy się do 1 209 600.

Używanie wszystkich zestawów znaków jest koniecznością dla wielu stron internetowych. Aby uniknąć zmniejszenia puli haseł przez to wymaganie, ustaw wysoką długość hasła. Gdy hasło jest wystarczająco długie, efekt wymuszenia wszystkich typów znaków staje się znikomy.

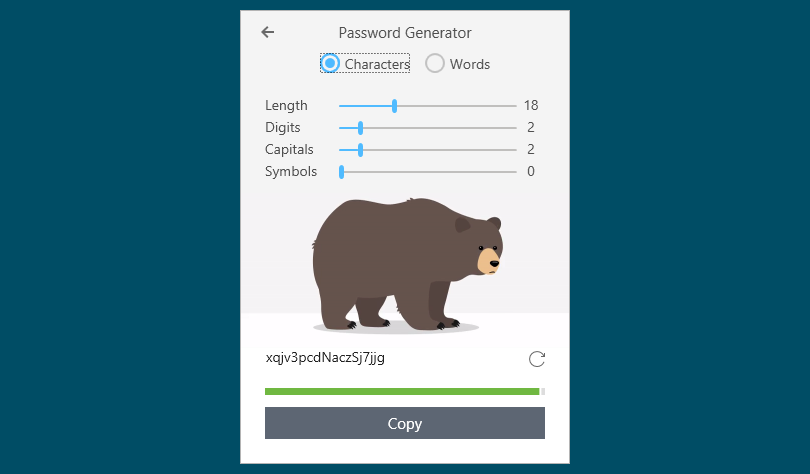

Inne ograniczenia stosowane przez menedżerów haseł niepotrzebnie zmniejszają pulę możliwych haseł. Na przykład RememBear Premium określa dokładną liczbę znaków z każdego zestawu czterech znaków, co drastycznie zmniejsza pulę. Domyślnie wymaga dwóch wielkich liter, dwóch cyfr, 14 małych liter i żadnych symboli, co daje łącznie 18 znaków. Powoduje to, że pula haseł jest setki milionów razy mniejsza, niż gdyby wymagała po prostu jednego lub więcej znaków każdego typu. Tutaj znowu możesz zniwelować ten problem, ustawiając dłuższą długość hasła.

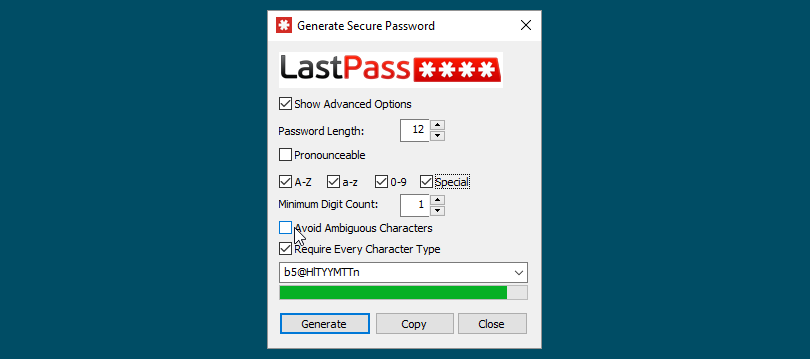

LastPass i kilka innych domyślnie unika dwuznacznych par znaków, takich jak cyfra 0 i litera O. Jeśli nie musisz pamiętać hasła, nie jest to konieczne; wyłącz tę opcję. Podobnie, nie wybieraj opcji generowania hasła do wymówienia, takiego jak „bogafewazepa”. Ta opcja jest ważna tylko wtedy, gdy jest to hasło, które musisz zapamiętać. Zastosowanie tej opcji nie tylko ogranicza cię do małych liter, ale odrzuca ogromną liczbę możliwości, które generator haseł uważa za niewymawialne.

Polecane przez naszych redaktorów

Generuj długie hasła

Jak widzieliśmy, generatory haseł niekoniecznie wybierają z puli wszystkich możliwych haseł pasujących do wybranej długości i zestawu znaków. W skrajnym przykładzie czteroznakowego hasła zawierającego wszystkie zestawy znaków około 97 procent możliwych czteroznakowych haseł nigdy się nie pojawia. Rozwiązanie jest proste; idź długo! Nie musisz pamiętać tych haseł, więc mogą być ogromne. Przynajmniej tak duży, jak akceptuje dana witryna; niektóre nakładają ograniczenia.

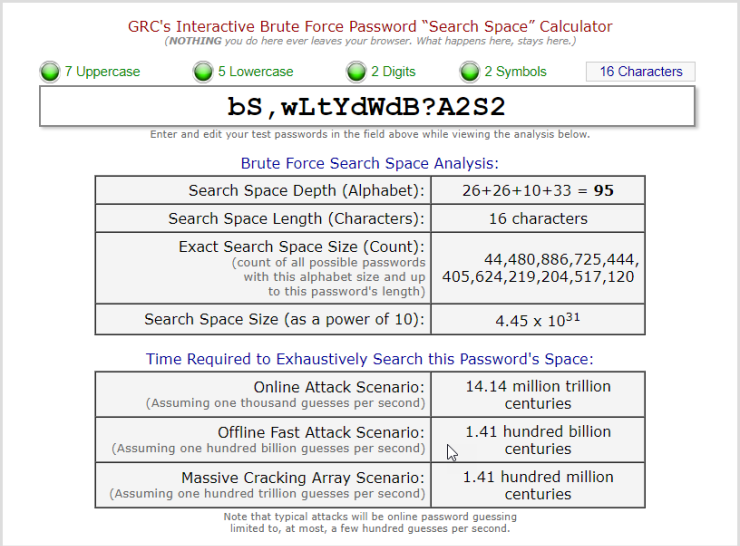

Im większa jest przestrzeń wyszukiwania (to, co nazywam pulą dostępnych haseł), tym dłużej trwałby atak brute force na twoje hasło. Możesz zagrać z kalkulatorem haystack Password (jak w przypadku igły w stogu siana) na stronie Gibson Research, aby poznać wartość długości.

Wystarczy wpisać hasło, aby zobaczyć, ile czasu zajmie złamanie. (Witryna obiecuje „NIC, co tutaj robisz, nigdy nie opuszcza Twojej przeglądarki. To, co się tutaj dzieje, pozostaje tutaj”. Ale ostrożność sugeruje unikanie używania rzeczywistych haseł). Złamanie czteroznakowego hasła, takiego jak 9kM$, zajęłoby niecały dzień, gdyby haker musiał wysłać zgadywanie online. Ale w scenariuszu offline, w którym haker może próbować zgadywać z dużą prędkością, czas pękania to ułamek sekundy.

W moim artykule na temat tworzenia mocnych, zapadających w pamięć haseł (na przykład hasła głównego menedżera haseł) proponuję technikę mnemoniczną, która przekształca wers z wiersza lub gry w losowo wyglądające hasło. Na przykład, wers z Romea i Julii, Akt 2, Scena 2, zamienił się w „bS,wLtYdWdB?A2S2”. To nie jest przypadkowe hasło, ale cracker o tym nie wie. Wrzucając go do kalkulatora Gibsona, dowiadujemy się, że nawet przy użyciu masywnej tablicy łamania zajęłoby to 1,41 milionów wieków, aby użyć tej siły.

Dokonaj świadomego wyboru menedżera haseł

Teraz już wiesz — najważniejszym czynnikiem w generowaniu silnych, losowych haseł jest ich długie. Niektóre generatory haseł odrzucają hasła, które nie zawierają wszystkich zestawów znaków, inne odrzucają te z osadzonymi słowami słownikowymi, niektóre odrzucają hasła zawierające niejednoznaczne znaki, takie jak małe l i cyfra 1. Wszystkie te ograniczenia ograniczają pulę możliwych haseł, ale gdy długość jest wystarczająco wysoki, to ograniczenie po prostu nie ma znaczenia.

Oczywiście teoretycznie (jeśli nie praktycznie) jest możliwe, że jakiś złoczyńca zhakuje schemat generowania haseł twojego ulubionego menedżera haseł, a tym samym uzyska możliwość przewidywania pseudolosowych haseł, które ci zaoferuje. Podstępny program do zarządzania hasłami może wysłać losowe hasła z powrotem do centrali firmy. To jest naprawdę niepokojący poziom paranoi w blaszanym kapeluszu. Ale jeśli naprawdę nie chcesz polegać na kimś innym w kwestii losowych haseł, możesz utworzyć własny generator losowych haseł w programie Excel.