SSLの背後にある安全な暗号化技術:あなたが知る必要があるすべて!

公開: 2021-04-03SSL暗号化技術について知っておくべきことすべて

インターネットの普及により、データ漏えいの件数も増加しています。 データ侵害は、企業に深刻な影響を与える可能性があります。 政府からの厳しい罰則、訴訟、および顧客の信頼の喪失が発生する可能性があります。 IBMのレポートによると、2020年のデータ侵害の平均コストは約386万米ドルです。

これに照らして、企業はこれを防ぐための適切なシステムを持っている必要があります。 暗号化は、ネットワークとWebサイトのセキュリティを確保する上で重要な要素です。 これは、企業がデータ侵害を阻止するのに役立ちます。 この記事では、さまざまなSSL暗号化技術と、それがデータ侵害を防ぐことでビジネスにどのように役立つかについて説明します。

SSLおよびSSL証明書の基本概念

暗号化を扱う際の企業の自動選択の1つは、SSL証明書のインストールです。 しかし、最初にSSLテクノロジーについてもっと理解しましょう。 Secure Socket Layerにより、WebサーバーとWebクライアントは安全に通信できます。 サードパーティが簡単に侵入できない接続を作成するのに役立ちます。

現在、SSL証明書はトランスポート層セキュリティ(TLS)テクノロジを使用しており、通信は暗号化されているため、目的の受信者だけが読み取ることができます。 証明書はまた、情報の受信者を認証し、詐欺師とやり取りしていないことを確認します。 ClickSSLなどの正規のSSLプロバイダーからSSL証明書を選択すると、信頼できるSSL証明書を提供するだけでなく、セキュリティとして大量のCA保証を提供するため、企業は堅牢なセキュリティプロセスを実現できます。

SSL証明書は、アドレスバーにある南京錠のサインの存在を確認することで、Webサイトの訪問者の心に信頼感をもたらします。 さらに、eコマースサイトは、SSL証明書のインストールを要求するPCI-DSS基準に準拠する必要があります。 また、犯罪者は偽の資格情報を使用して証明書を入手することが困難になるため、フィッシング攻撃を防ぐことができます。

タイプによる暗号化の基本

暗号化プロセスで使用されるアルゴリズムは、プロセスが完全であることを保証する暗号化キーも使用します。 暗号化には主に2つのタイプがあります。 対称および非対称暗号化。 彼らはデータを暗号化するために異なるアルゴリズムを使用しています。

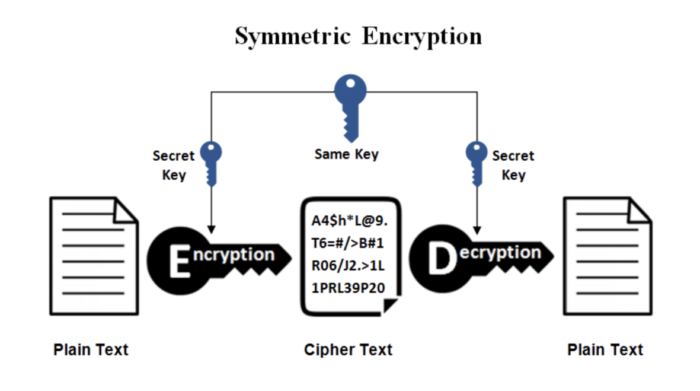

1:対称暗号化

この形式の暗号化では、同じキーを使用してデータの暗号化と復号化を行います。 これは、暗号化のより単純なプロセスです。 その重要な機能の1つはその単純さですが、復号化キーを持っていない人はデータを理解できません。 これは、パスコードまたは数値ジェネレーターを介して作成された文字列の場合があります。

これらは非対称暗号化よりも高速で、必要な計算能力が低く、インターネット速度を低下させません。 いくつかの対称暗号化技術がありますが、一般的なもののいくつかについて説明します。

2:DES暗号化アルゴリズム

この暗号化方式は56ビットの暗号化キーを使用し、TLSバージョン1.0および1.1で使用されていました。 このアルゴリズムは、64ビットのデータをそれぞれ32ビットの2つのブロックに分割して変換します。 その後、暗号化プロセスは個別に実行されます。

順列、拡張、置換、XORなどの16ラウンドのプロセスと、ラウンドキーがあります。 暗号化キーの長さが短く、ネットワークに対するブルートフォース攻撃が可能でした。 DESアルゴリズムは危険であり、いくつかのエンティティによって侵害されていました。 現在使用されていません。

3:3DES暗号化アルゴリズム

これは、正式にはトリプルデータ暗号化アルゴリズムとして知られており、通常は3DESとして知られています。 3DESはDESのアップグレードバージョンであり、データのブロックごとにDESアルゴリズムを3回使用します。 このアルゴリズムは、IPsec、TLS、OpenVPN、SSHなどのさまざまな暗号化プロトコルでも使用されています。

このアルゴリズムは、EMV決済システム、Firefox、MicrosoftOfficeなどのさまざまなアプリケーションで使用されていました。 Sweet32の脆弱性は重大なものであり、米国国立標準技術研究所(NIST)は、2023年以降にアルゴリズムの使用を中止するガイダンスを発表しました。

4:AES暗号化アルゴリズム

NISTは2001年に暗号化標準を承認しました。これは広く採用されており、DES技術よりも高速です。 このアルゴリズムの重要な機能のいくつかは、128ビットデータと128/192/256ビットキーの使用です。 一連のリンクされた操作があり、置換と順列に基づいています。

このプロセスでは、データがブロックに変換され、暗号化キーを使用してデータが暗号化されます。 いくつかのサブプロセスには、サブバイト、行のシフト、列の混合、およびラウンドキーの追加が含まれます。 暗号文の復号化には、これらのアクティビティが逆の順序で含まれます。 AESには、プロセッサセキュリティ、ワイヤレスセキュリティ、モバイルアプリの暗号化、VPN、Wi-Fiセキュリティなどのいくつかの用途があります。

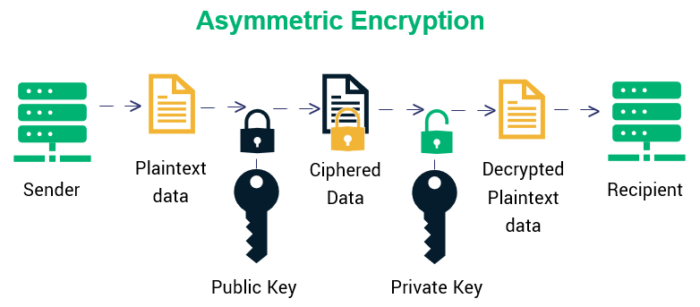

5:非対称暗号化

非対称暗号化方式では、2つの異なるが関連するキーを使用します。 公開鍵は暗号化に使用され、秘密鍵は復号化に使用されます。 秘密鍵は秘密にされ、指定された受信者だけがそれを使用してメッセージを復号化できます。

データは中間者攻撃から保護されており、エンティティが事前にキーを交換しなくても安全な接続を確立できます。 このアルゴリズムは、キーのペアを生成するキー生成プロトコルを使用します。 暗号化機能はデータの暗号化に役立ち、復号化機能はデータの意図された受信者によるデータの復号化を可能にします。

6:RSA暗号化アルゴリズム

RSAアルゴリズムは、最も広く使用されている非対称アルゴリズムの1つであり、素因数分解法を使用します。 この方法では、2つの大きな素数を使用し、それらをより重要な数に乗算します。 2つの元の数は、この膨大な数から決定する必要があります。 それをクラックすることは容易ではなく、研究はそうするのに何年もかかるかもしれないことを示しています。

RSAはスケーラビリティを提供し、さまざまなビット長で利用できます。 768ビット、1024ビット、2048ビット、4096ビットなど。PKIでの使用を容易にする単純なアプローチを使用します。 この暗号化方式は、SSLテクノロジーで広く使用されています。

7:ECC暗号化アルゴリズム

この暗号化方式には楕円曲線が含まれ、点のセットは数式(y 2 = x 3 + ax + b)を満たします。 これは複雑なアルゴリズムであり、元に戻すことはできません。つまり、元に戻して元のポイントに戻すことは困難です。 元のポイントがわかっていても、新しいポイントを見つけるのは困難になります。

より複雑であるため、この方法はより高い保護レベルを提供します。 キーが短いほど、アルゴリズムの実行速度が速くなり、必要な計算能力が低くなります。 SSL証明書で使用されている場合、Webサイトの読み込みが速くなります。 このメソッドは、デジタル署名を適用するため、および疑似乱数ジェネレーターで使用されます。

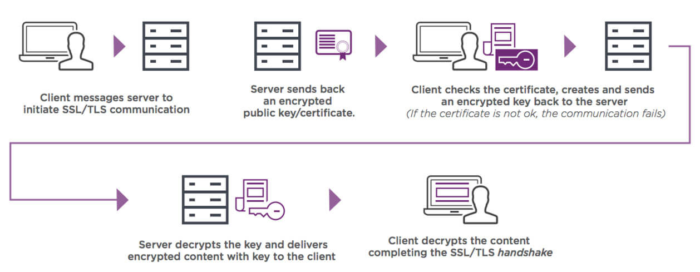

SSL証明書のしくみ

ブラウザがWebサイトに接続しようとすると、Webサイトに識別を要求します。 WebサーバーはSSL証明書のコピーを送信します。 証明書が信頼できるかどうかがチェックされます。 信頼できるCAからのものである場合、メッセージがサーバーに返送されます。 サーバーはデジタル署名された確認応答で元に戻り、暗号化されたデータをWebサーバーとブラウザー間で共有できます。

証明書にはさまざまな種類があり、要件に応じて選択できます。 ブログや小規模なWebサイトでは、単一ドメインのSSL証明書を選択できます。 複数のドメインと複数のサブドメインを一緒に保護したい場合は、マルチドメインSSL証明書スキャンヘルプの1つと単一のワイルドカードSSL証明書が、Webストアがサブドメインで占有されているすべての情報を暗号化するのに最適なソリューションです。メインドメインとそれに関連するサブドメインを介して送信されます。

結論

成功したデータ侵害の数の増加により、企業は内部プロセスを保護するようになりました。 最良の方法の1つは、SSL暗号化を使用して、サーバーとブラウザークライアント間の通信が安全であることを確認することです。 許可されていない第三者が情報にアクセスするのを防ぎます。