インターネットから完全に消える方法

公開: 2022-01-29インターネットは匿名性に基づいて構築されており、言論の自由が最高の場所への道を開いていると言う人もいるかもしれません。 しかし、私たちがオンラインで行うすべてのことを誰が詮索しているのかを何年も学んだ後、ウェブ上のプライバシーはほとんど与えられていません。

政府のスパイだけではありません。 また、Amazon、Google、Facebook、Microsoftなどの大企業がターゲットを絞った広告を配信するために収集したデータの量についても重要です。もちろん、すべての侵害やハッキングで個人データがどれだけすくい上げられるかについても同様です。

人々が追跡されずにオンラインになるのには常に正当な理由があります。 一つには、匿名性は、一部がどのように扱われたかを考えると、実際の内部告発者が汚職を明らかにする唯一の方法かもしれません。 しかし、あなたが何をしていても、匿名のままでいたいのは何も悪いことではありません。

あなた自身の個人のプライバシーをオンラインで管理することさえ可能ですか? 結局のところ、真に匿名のオンラインを維持する唯一の方法は...まったくオンラインにならないことです。 しかし、それは私たちのほとんどにとって現実的な選択肢ではありません。 オンラインの世界を探索する際に、スパイ、ターゲット広告、IDの盗難を最小限に抑えるためにできることの概要を以下に示します。

あなたのトラックをカバーする

バーナーのファンになる

匿名になりたい場合は、スマートフォンの使用を忘れてください。 有名なモバイルOSメーカーは、コントロールフリーク(Apple)と広告サーバー(Google)です。 電話を使用するときに匿名にするために、選択はプリペイド電話、別名バーナーです。

バーナーを使用している場合でも、通話記録が存在するため、GPSとタワーの位置を介して位置を三角測量することができます。 しかし、映画で見たように、あなたはいつでも電話を通りすがりのトラックに投げ入れて、野生のガチョウの追跡であなたを追跡しているかもしれない人を導くことができます。 バーナーの利点は、本名がデバイスに関連付けられていないことです。

しかし、すでに高価なスマートフォンを所有している場合、ハードウェアを追加購入するのは苦痛です。 ありがたいことに、AndroidまたはiOSで使用できる一時的な匿名の番号を取得するためのアプリがたくさんあります。 (これらのアプリの1つは、適切にはBurnerという名前です。)

そのファイアウォールを照らす

デスクトップまたはラップトップコンピュータはブロードバンドモデムに直接接続されていますか? それは非常に悪い考えです。 ハッカーは、システムに侵入できるかどうかを確認するために、常にIPアドレスを攻撃しています。

組み込みのファイアウォールでハッキングの試みを軽減できるルーターをホームネットワークに常に配置する必要があります。 ルーターは、ネットワークアドレス変換(NAT)を使用して、ホームネットワーク上のすべてのデバイスにIPアドレスを割り当てます。これらのデバイスは、そのネットワーク上でのみ表示されます。 直接攻撃は、その場で完全に阻止できる場合があります。 とにかく、インターネット接続とWi-Fiを共有するには、ルーターが必要です。 モデムに統合されたルーター(ISPから入手できる種類)でさえ、ルーターがまったくない場合よりも優れています。

PCにインストールされているファイアウォールソフトウェアを使用することもできます。 Windows 10には、ご想像のとおり、Windowsファイアウォールと呼ばれるかなりまともなソリューションが付属しています。 セキュリティスイートの一部としてファイアウォールを見つけることもできます。 しかし、PCMagのセキュリティ担当主任アナリストであるNeil J. Rubenkingが説明するように、Windowsに付属しているファイアウォールを使用する場合は、別のファイアウォールは実際には必要ありません。

OSに基づく本当の匿名性については、デスクトップでのWindowsまたはmacOSの使用をやめ、あらゆる形態の秘密保持を専門とするLinuxディストリビューションに移行してください。 あなたの最善の策はTails:The Amnesic Incognito LiveSystemです。

あなた自身のステルスを探る

あなたがウェブサイトにアクセスしたとき、あなたのコンピュータ(またはタブレットやスマートフォン)はあなたについて何を与えますか? 少なくとも、サイトはあなたのIPアドレスを知っています(そしてそれは必要です;そうでなければあなたは結果を得ることができません)。

ほとんどの場合、それはあなたのおおよその物理的な場所(ISPがそれらのIPアドレスを提供する場所をチェックすることによって; IPLocationで実際にそれを見る)とおそらくあなたのタイムゾーンとあなたが話す言語を知っています-すべて広告主にとって良い情報です。 ブラウザは、オペレーティングシステム、ブラウザの種類、およびブラウザプラグイン用に実行するソフトウェアのバージョンを提供することもできます。 インストールしたフォントについても報告します。 これらすべてが、システムに固有のフィンガープリントを提供します。 そして、 Law&Orderを見た人なら誰でも知っているように、あなたを追跡するのに必要なのは、固有の指紋だけである場合があります。

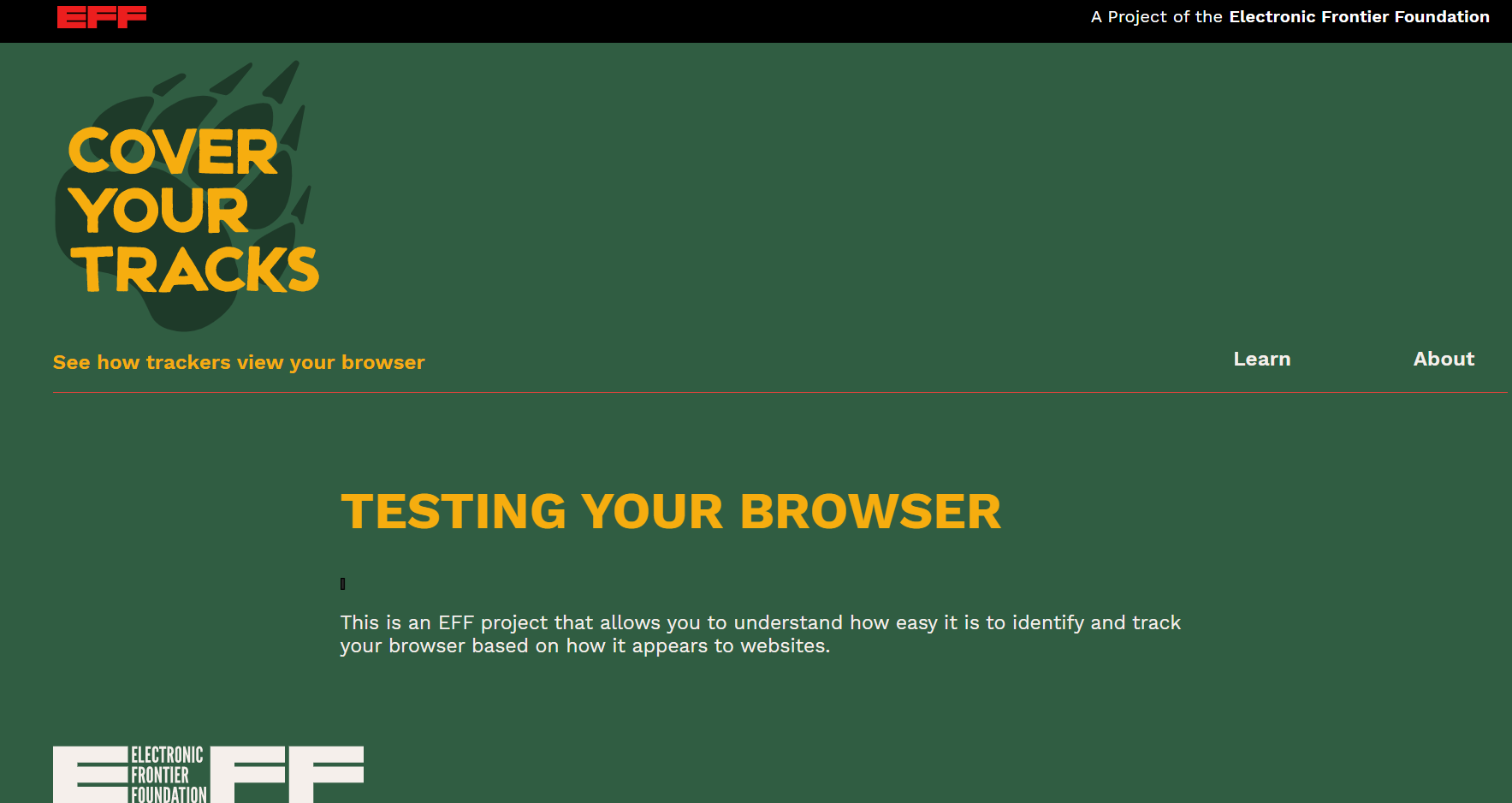

信じられない場合は、MyBrowserInfoまたはBrowserLeaks.comにアクセスして完全なレポートを入手してください。 次に、EFFのCover Your Tracksツールをチェックして、ブラウザとVPNがどの程度保護されているかを確認します。

Chrome、Firefox、Opera、Edgeのブラウザ拡張機能を使用して、プライバシーを強化できます。 EFFには、あなたを監視するサイトを監視するための独自のプライバシーバッジがあります。 Ghosteryブラウザ拡張機能は、ほぼすべてのブラウザであらゆる種類のトラッカーと広告をブロックします。 プライバシーのためのDuckDuckGo検索エンジンにも、PrivacyEssentialsと呼ばれる同様の拡張機能があります。

さらに、VPN(仮想プライベートネットワーク)を実行している場合でも(以下を参照)、リークしている可能性があります。 ステルスモードに戻る方法は次のとおりです。

より安全なサーフ

ブラウザに多くの個人情報が保存されていないことを確認してください。 設定メニューで、Webサイトやサービスへのアクセスに使用するパスワードをブラウザが保存する機能をオフにします。 使用するサービスごとに異なるパスワードを使用する必要があるため、これは面倒な場合があります。 より良い代替策は、すべてのデバイスで機能する専用のパスワードマネージャーを使用することです。

ブラウザには、画像、サーフィンの履歴、ダウンロードしたもの、および設定やパスワードなどの役立つ情報を記憶できるCookieファイルが保存されます。 ブラウザのキャッシュをクリアして、その情報をときどき消去してください。

主要なブラウザには匿名のサーフィンモードがあります。 Chromeはシークレットモードと呼ばれます( Ctrl + Shift + Nを押してアクセスします)。 Firefoxでは、プライベートブラウジングです。 Microsoft Edgeでは、プライベートブラウジングです。 匿名モードを使用すると、ブラウザがパスワード、Cookie、ダウンロード、および画像などのキャッシュされたコンテンツを保存できなくなります。

プライバシーのために使用するブラウザでは、JavaScriptを無効にする必要があります。 JavaScriptは、Webサーバーが、モニターのサイズなど、ブラウザー以外のあらゆる種類のものを識別するのに役立ちます。その情報は、システムとユーザーのフィンガープリントに使用されます。 NoScriptやScriptSafeなどの拡張機能を使用して、特定のサイト(一部のWebサイトではJavaScriptが必要)のJavaScriptをオフまたはオンにすることができます。

多くのブラウザはプライバシー重視として請求されます。 もちろん、彼らは有名人と同じレンダリングエンジン、特にGoogleのChromiumエンジンを使用しています。 違いは、ブラウザがGoogleと情報を共有しないことです。 例としては、Epic、Comodo Dragon、Comodo IceDragon(Firefoxベース)、そしてもちろんTor Browser(詳細は以下)があります。

セキュリティが強化された、より主流のブラウザをお探しの場合は、Operaを検討してください。無料のVPNが組み込まれています(VPNはブラウザのトラフィックのみを保護し、インターネットを使用するコンピュータ上の他のアプリは保護しないことに注意してください。 )。

あなたを売り、売り、売りたいGoogleやBing以外の検索エンジンを使用してください。 DuckDuckGoまたはSwisscowsにアクセスするか、これらのオプションを確認してください。

要約すると、ステルスモード、特別なブラウザ、およびプライベート検索エンジンを使用しても、完全に匿名になるわけではありません。 ただし、サイトがCookieなどの情報をコンピューターに書き込むことはできません。Cookieは、閲覧の習慣を把握するために使用できます。

プロキシとVPNとTor、Oh My

あなたがウェブを閲覧している間、部外者があなたに関する情報を収集しないようにする方法は、別の場所にいる他の誰かのように見えることです。 これには、プロキシサーバーまたは仮想プライベートネットワーク(VPN)接続、あるいはその両方が必要です。 適切な組み合わせを使用すると、匿名であるだけでなく、ネイティブであるかのように他の国のサイトをサーフィンすることもできます。

プロキシサーバー(クライアントとサーバー間のリレーとして機能するコンピューターシステムまたはルーター)は初心者向けではありませんが、FoxyProxyを使用して開始できます。 主要なブラウザで動作し、プロキシサービスとVPNツールを提供します。

VPNサービスはいたるところにあります。 これらには、コンピューターとサーバー間のトラフィックを保護し、IPアドレスと場所をマスクするという利点があります。 たとえば、職場のVPNを介して接続することにより、私が訪問するサイトは、自宅で仕事をしているにもかかわらず、本社にいると信じています。

VPNは、ロケーションがブロックされたコンテンツにアクセスする方法としても機能します。 たとえば、BBC iPlayerやNetflixを入手できない国にいる場合は、VPNがチケットになる可能性があります。 たとえば、Netflixは、可能な場合はこの戦術を取り締まっています。

Torに言及せずに、オンラインでの匿名性の議論は完全ではありません。 この名前は、かつて「オニオンルーター」の頭字語であったことに由来しています。これは、セキュリティの多くの層のメタファーです。

Torは、Webリクエストとページダウンロードをルーティングするためのトンネルの無料ネットワークです。 これはVPNと同じではありませんが、IDをマスクするためにさらに安全である可能性があります。 Torは、あなたが訪問しているサイトがあなたが誰であるかを理解することを不可能にするはずですが、そうですか?

2013年にエドワードスノーデンによってリークされた国家安全保障局のスパイ論争には、Torのユーザーを特定するための回避策であるとの考えが含まれていました。 しかし、それはそれほど単純ではありませんでした。 TheGuardianのセキュリティ専門家BruceSchneierが説明したように、NSAは実際にTorの「出口ノード」と呼ばれるものを監視しています。 NSAは、ユーザーが望んでいたサイト(Googleなど)を装って「中間者」攻撃を仕掛け、ブラウザの悪用可能な穴ではなく、悪用可能な穴を利用するデータをユーザーに送り返す可能性があります。 Torで。

そこでの教訓:ブラウザを最新の状態に保つか、前述の匿名化ブラウザの1つを使用してください。

どの会社が匿名化ブラウザも提供していると思いますか? Torには、Windows(フラッシュドライブから実行して持ち運ぶ)、macOS、またはLinux用のブラウザーバンドルがあります。 16の言語で利用できます。 Androidデバイス用のTorブラウザもあります。 iOSユーザーは、サードパーティのVPN + TORブラウザおよび広告ブロックアプリを試すことができます。

Torは完全に絶対確実というわけではありません。理論的には、十分なスキルを持った人が追跡できる可能性があります(送信した内容が読めない場合でも)。 潜在的なTorの弱点のリストは長いです。

検索エンジンが組み込まれた新しいブラウザは、Torのプライバシーの雷の一部を取り込もうとしています。これはBraveと呼ばれるオープンソースプロジェクトです。 無料ダウンロードとして、それは試してみる価値がありますが、ブレイブはすでにいくつかの問題を抱えており、ウェブサイトがお金を稼ぐ方法のゲームを変えるために暗号通貨に分岐しています。

100%匿名を維持できるソフトウェアがないという傾向を感じている場合は、注意を払っています。 しかし、これらの手順はすべてドアの鍵のようなものです。確かに、誰かがそれを蹴り込む可能性がありますが、なぜドアを開いたままにしておくのが簡単なのですか?

メールを匿名化する

サーフィンをしている間は完全にプライベートなままでいるのは素晴らしいことですが、スパムや監視を避けるために、電子メールを匿名にすることがさらに重要になる場合があります。 問題は、電子メールが単にセキュリティを念頭に置いて作成されていないことです。

もちろん、安全な電子メールサービスは存在します。 彼らは暗号化を使用してあなたが送信するものをスクランブルし、受信者があなたのメッセージを解読するためのパスワードを持っていることを要求します。 エドワード・スノーデンは、Lavabitと呼ばれるウェブメールサービスを使用しました。これは、政府がユーザーの秘密鍵を渡すことを主張するほど安全でした。 Lavabitは、その名誉のために、顧客を保護するためにすぐにシャットダウンしました。 その後、さらに多くのユーザーフォワードセキュリティ機能を備えて戻ってきました。 したがって、そのようなサービスは危険にさらされる可能性があることに注意してください。 ほとんどはあなたを守るために死ぬことはありません。

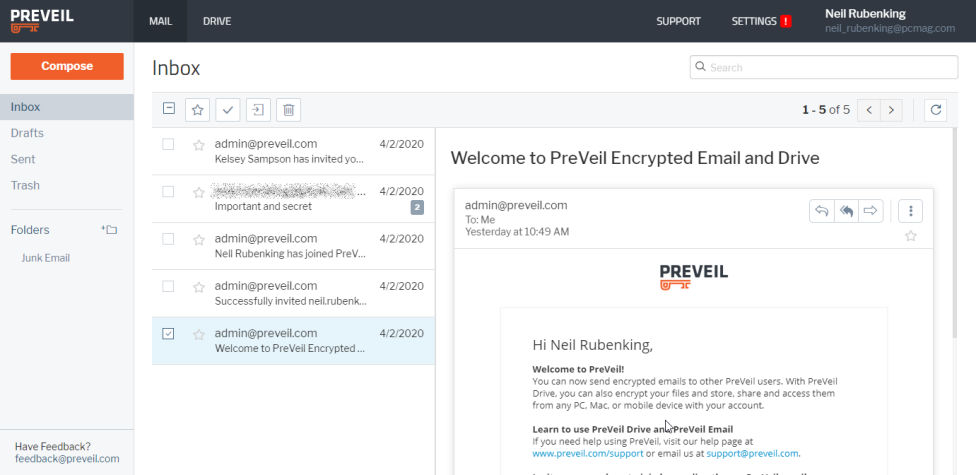

暗号化されたメッセージを処理するWebメールサービスが必要な場合、私たちが見た中で最高のものは、安全なクラウドストレージと兵器級の暗号化を提供する無料のPreVeilであり、使いやすいです。 その他のオプションについては、「最高の電子メール暗号化サービス」および「匿名の電子メールアカウントを作成する方法」を参照してください。

ブラウザにロックアイコンが表示され、SSL(Secure Sockets Layer)接続(URLにhttps://で示されている)でアクセスできるため、Gmailアカウントは安全だと思われるかもしれません。 ただし、SSLは、データがデバイスからサーバーに転送されるときにのみ暗号化されます。

編集者からの推薦

これは、Webベースのサービスでは常に問題になります。 一部のサービスでは、これらの種類のメールに暗号化を提供できます。Virtruは、Chromeで実行されているGmailに固有のサービスです。 Mailvelopeは、Gmail、Outlook.com、Yahoo Mailなどを保護する拡張機能(Chrome、Edge、Firefox用)です。 FlowCryptは別のものです。

おそらく賢明な動きは、Webベースのメールを避け、デスクトップクライアントソフトウェアに固執することです。 Outlook 2007以降には暗号化ツールが組み込まれており、MozillaのThunderbirdには、メッセージの暗号化/復号化を処理するための豊富なアドオン(PreVeilなどの電子メール暗号化サービスのまとめの多くを含む)があります。

あなたの食事療法からスパムを切り取りなさい

明らかな安全策を超えて(決してスパムメッセージ内のリンクをクリックしたり、スパムメールを開いたりしないでください)、スパムを打ち負かす最善の方法は、スパマーにあなたのメールアドレスを取得させないことです。 残念ながら、それはほとんど不可能ですが、軽減する方法があります。

1つ目は、エイリアスまたはダミーの電子メールを使用することです。これは、電子メールアドレスを必要とするすべてのサービスで機能します。 独自のドメイン名を所有している場合は、設定できる可能性があります。 たとえば、Google Workplaceでは、 [email protected] oursite.comなどのプライマリアドレスがありますが、オンラインサインアップのエイリアスとして[ emailprotected]を使用することもできます。 2番目のメッセージへのメッセージはメインアドレスに転送できます。 スパムが収集を開始したら、その2番目のアドレスを変更または強制終了します。 個人ごとに最大30のエイリアスを作成できます。

Gmailはもう少し簡単です。エイリアスを作成するには、ユーザー名に何かを追加します。 「[メール保護]」を「[メール保護]」に変換します。 Gmailは、プラス記号の後のすべてを無視します。 問題のエイリアスがスパムを蓄積したら、それをゴミ箱にフィルタリングします。 Gmailでそれを行う方法に関するビデオは次のとおりです。

Yahoo Mailは、同様の使い捨てアドレス( [設定]> [セキュリティ]の下)を提供します。ベース名があり、「[電子メール保護]」のように2番目のキーワードが追加されます。Outlook.comは、アカウントごとに最大10のエイリアスもサポートします。 アカウント設定でアカウントエイリアスを探します。 独自のドメイン名をお持ちの場合は、ウェブホストのコントロールパネルを確認してください。エイリアスを作成するためのツールが豊富に用意されている可能性があります。

一時的にエイリアスが必要な場合は、使い捨てアドレスが非常に便利です。 使い捨てのメールアドレスを提供する5つの製品、Abine Blur、Bulc Club、Burner Mail、ManyMe、SimpleLoginのレビューがあります。 Abine Blur Premiumを使用すると、実際の電子メールアドレス、電話番号、またはクレジットカードの詳細を明かさずにオンラインで買い物をすることができ、パスワードも管理されます。 このプログラムは、レビュー担当者から4.5(優れた)評価を受けており、無料バージョンもあります。

ソーシャル(ネットワーク)セキュリティ

ソーシャルメディアネットワークに関しては、セキュリティを気にする必要がありますか? もちろん、あなたはすべきです! これらは利他的な非営利団体ではありません。これらのプラットフォームは、多くのユーザーに多くの広告を見てもらうことで収益を上げています。 つまり、疑わしいエンティティがデータを利用できるようになることがあります。 また、すべての友達やフォロワー、およびそれらの拡張ネットワークにすべてのビジネスを知らせたくない場合もあります。 ソーシャルネットワークから(部分的または完全に)消える際のヒントをいくつか紹介します。

フェイスブック

まず、デスクトップで、右上の[アカウント]メニューに移動し、[設定とプライバシー]> [設定]> [プライバシー]を選択します。 このページのすべての選択肢にある[編集]リンクをクリックして、誰が何を見ることができるか、誰があなたと友達になることができるか、誰があなたを検索できるかをパーソナライズします。 必要に応じて細かく設定します。たとえば、古いボーイフレンドやガールフレンドがあなたの投稿を見ることができないようにします。

最後に、連絡先情報を確認します。[一般]の下の[一般アカウント設定]に移動し、すべてのエントリの横にある[編集]をクリックします。 入力したメールアドレスと電話番号を再確認してください。 匿名性を最大化するために、アクセスできるユーザーのリストを可能な限り最小化します。

Facebookを離れるには、アカウントを無効にするか削除することができます。 非アクティブ化すると、戻ってきた場合に備えてデータがサイトに残ります。 Facebookは、あなたが本当にそれを意味していなかった場合に備えて、あなたのアカウントを2週間非アクティブ化します。その後、アカウントはなくなります。 (それでも、一部のデジタル写真が残る場合があります。)デスクトップでアカウントに移動し、画面の右上にあるドロップダウンメニューをクリックして、[設定とプライバシー]> [設定]> [プライバシー]を選択します。 左側の[ Facebook情報]をクリックします。 下にスクロールすると、下部に非アクティブ化と削除が表示されます。

ツイッター

あなたのプロフィールにあなたのウェブサイトや実際の電子メールをリストしないでください。 パスワードが他のサイトのパスワードと異なることを確認してください。 それは全面的に良いアドバイスですが、人々がそれをフォローしていないことを私たちは知っているので、私たちはそれを何度も繰り返します。 いくつかのセキュリティ違反があったTwitterを使用する必要があります。

また、 [設定]> [プライバシーと安全性]でツイートを保護するオプションもあります。つまり、承認したフォロワーだけがツイートにアクセスできます。 保護されたツイートは検索またはリツイートできません。また、それらへの永続的なリンクを承認されていないフォロワーと共有することはできません。 (とはいえ、ソーシャルネットワーキングの使用、またはオンラインでの投稿を非公開だと思っている場合は、自分をだましていることになります。スクリーンショットを取得して世界と共有するには、「承認されたフォロワー」が1人だけ必要です。)

Twitterを完全に終了するには、[設定とプライバシー]メニューで[アカウント]をタップし、一番下までスクロールして[アカウントを無効にする]を選択します。 気が変わって再びアクティブになるまで30日かかります。 そうでなければ、あなたは去っています。

Gmail

Gmailをダンプしたいですか? まず、メールをダウンロードすることをお勧めします。 Gmailアカウントにログインした状態で、myaccount.google.comにアクセスし、[データとプライバシー]をクリックしてから、[データをダウンロード]をクリックすると、GoogleTakeoutに移動します。 指示に従ってGmailのメールをエクスポートします。 メールアーカイブを保護したら、myaccount.google.comに戻るか、Gmailの受信トレイの右上にあるアカウントのアバターをクリックして、[Googleアカウントの管理]を選択します。 [データとプライバシーの管理]で、[Googleアカウントの削除]をクリックします。

インスタグラム

アカウントを無効にすると、再度サインインするまでアカウントが非アクティブになりますが、アカウントを削除すると、プロフィール、写真、ビデオ、コメント、いいね、フォロワーが削除されます。 ただし、アプリを使用してアカウントを無効にしたり削除したりすることはできません。 どちらかを行うには、Instagram.comにサインインする必要があります。

無効にするには、アカウントのホームページで、自分の名前をクリックしてアカウントプロファイルを表示し、[プロファイルの編集]をクリックしてから、下部にある[アカウントを一時的に無効にする]リンクをクリックします。 削除するには、ホームページから[アカウントの削除]をクリックします。 ドロップダウンメニューをクリックし、回答を選択して、アカウントを削除する理由の質問に答えます。 パスワードを入力し、「アカウントを完全に削除する」をクリックします。

このサイトでは、プライバシーオプションを調整できます。プロファイル(写真)アイコンをクリックし、ドロップダウンメニューの[設定とプライバシー]をクリックして、[アカウント設定]、[表示]の順に選択してオプションを表示します。 アカウントを休止状態にすることもできます。これは、他のプラットフォームでの非アクティブ化と同様です。 または、アカウントを完全に削除することもできます。 ここでも、[設定]に移動し、[アカウント設定]で[アカウント管理]をクリックして、[アカウントを閉じる]をクリックします。 [続行]をクリックしてアカウントを閉鎖する理由を選択し、[次へ]をクリックします。 パスワードを入力すれば完了です。

チクタク

TikTokでは、サービスを利用するためにアカウントを作成する必要はありません。 アプリをダウンロードして、すぐに動画の発見を開始できます。 もう欲しくない? お使いの携帯電話からTikTokを削除するだけです。 ただし、アカウントをお持ちの場合は、アプリをアンインストールしても、作成および収集したコンテンツについては何も行われないため、スレートを完全に消去することをお勧めします。 TikTokアプリを開き、アプリの右下隅にあるプロファイルボタンをタップして、右上隅にある3行のハンバーガーメニューを選択します。 ページ下部の「アカウントの管理」、「アカウントの削除」の順にタップします。

サーフィン中に追跡されることが心配な場合は、上記のサービス、およびMicrosoft、Google、Amazon、Appleを使い終わったら、それらのサービスからサインアウトしてください。 そうしないと、これらのサービスまたはその関連会社によって実行される広告サーバーやCookieなどは、いつどこでオンラインになるかをほぼ常に把握していることになります。 サインアウトは苦痛です。なぜなら、ログインし直すのは苦痛だからです。それこそが、あなたが追跡している大企業が期待していることです。