LA TECNOLOGIA DI CRITTOGRAFIA SICURA DIETRO SSL: TUTTO QUELLO CHE DEVI SAPERE!

Pubblicato: 2021-04-03Tutto quello che devi sapere sulle tecniche di crittografia SSL

La penetrazione di Internet ha anche portato a un aumento del numero di incidenti di violazione dei dati. Le violazioni dei dati possono avere gravi ripercussioni per le aziende. Potrebbero esserci sanzioni severe da parte di governi, azioni legali e perdita di fiducia dei clienti. Un rapporto di IBM afferma che il costo medio di una violazione dei dati è di circa 3,86 milioni di dollari nel 2020.

Alla luce di ciò, diventa necessario che le aziende dispongano di sistemi adeguati per evitare che ciò accada. La crittografia è un elemento cruciale per garantire la sicurezza delle reti e del sito web. Aiuta le aziende a contrastare le violazioni dei dati. Questo articolo discuterà varie tecniche di crittografia SSL e come aiuta le aziende a prevenire le violazioni dei dati.

Il concetto di base dei certificati SSL e SSL

Una delle scelte automatiche per le aziende quando si tratta di crittografia è l'installazione di un certificato SSL. Ma prima cerchiamo di capire di più sulla tecnologia SSL. Il Secure Socket Layer consente ai server Web e ai client Web di comunicare in modo sicuro. Aiuta a creare connessioni che non possono essere facilmente violate da terze parti.

Attualmente, i certificati SSL utilizzano la tecnologia Transport Layer Security (TLS) e la comunicazione è crittografata in modo che sia leggibile solo dal destinatario desiderato. I certificati autenticano anche il destinatario delle informazioni e assicurano che non stai interagendo con un impostore. Le aziende possono disporre di un solido processo di sicurezza se scelgono un certificato SSL da provider SSL autentici come ClickSSL perché non solo forniscono certificati SSL affidabili, ma forniscono anche un'enorme quantità di garanzia CA come sicurezza.

I certificati SSL generano anche un senso di fiducia nelle menti dei visitatori del sito Web controllando la presenza del segno del lucchetto sulla barra degli indirizzi. Inoltre, i siti di e-commerce devono aderire alle norme PCI-DSS che richiedono l'installazione di un certificato SSL. Può anche prevenire gli attacchi di phishing poiché i criminali avranno difficoltà a procurarsi il certificato tramite credenziali false.

Nozioni di base sulla crittografia con i tipi

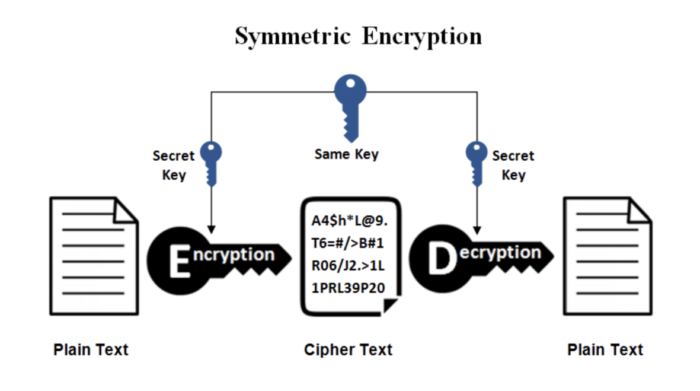

Gli algoritmi utilizzati nel processo di crittografia utilizzano anche chiavi crittografiche che garantiscono il completamento del processo. Esistono due tipi principali di crittografia, vale a dire. crittografia simmetrica e asimmetrica. Usano diversi algoritmi per crittografare i dati.

1 : Crittografia simmetrica

Questa forma di crittografia utilizza la stessa chiave per crittografare e decrittografare i dati. È più un semplice processo di crittografia. Una delle sue caratteristiche critiche è la sua semplicità, ma i dati non possono essere compresi da chi non possiede la chiave di decrittazione. Può essere un codice di accesso o una stringa di lettere creata tramite un generatore di numeri.

Sono più veloci della crittografia asimmetrica e richiedono una potenza di calcolo inferiore e non riducono la velocità di Internet. Esistono diverse tecniche di crittografia simmetrica, ma ne discuteremo alcune di quelle comuni.

2: Algoritmo di crittografia DES

Questo metodo di crittografia utilizzava una chiave di crittografia a 56 bit ed è stato utilizzato nelle versioni TLS 1.0 e 1.1. L'algoritmo converte 64 bit di dati dividendoli in due blocchi, ciascuno di 32 bit. Il processo di crittografia viene quindi eseguito individualmente.

Ci sono 16 cicli di processi come permutazione, espansione, sostituzione o XOR, insieme a una chiave rotonda. La lunghezza della chiave di crittografia era bassa e consentiva attacchi di forza bruta contro le sue reti. L'algoritmo DES era rischioso ed era stato violato da diverse entità. Attualmente non è in uso.

3: Algoritmo di crittografia 3DES

È ufficialmente noto come il triplo algoritmo di crittografia dei dati ed è generalmente noto come 3DES. 3DES è una versione aggiornata di DES e utilizza l'algoritmo DES tre volte per ogni blocco di dati. Questo algoritmo è stato utilizzato anche in vari protocolli crittografici come IPsec, TLS, OpenVPN e SSH.

L'algoritmo è stato utilizzato in varie applicazioni, tra cui il sistema di pagamento EMV, Firefox e Microsoft Office. La vulnerabilità di Sweet32 era critica e il National Institute of Standards and Technology (NIST) ha annunciato una guida che ha interrotto l'utilizzo dell'algoritmo dopo il 2023.

4 :Algoritmo di crittografia AES

Il NIST ha approvato lo standard di crittografia nel 2001. È ampiamente adottato ed è più veloce della tecnica DES. Alcune delle caratteristiche critiche di questo algoritmo sono l'uso di dati a 128 bit e chiavi a 128/192/256 bit. Ha una serie di operazioni collegate e si basa su sostituzione e permutazione.

In questo processo, i dati vengono trasformati in blocchi e quindi viene utilizzata una chiave di crittografia per crittografare i dati. Diversi sottoprocessi coinvolgono sottobyte, spostano righe, mescolano colonne e aggiungono chiavi rotonde. La decrittazione del testo cifrato coinvolge queste attività in ordine inverso. AES ha diversi usi, tra cui sicurezza del processore, sicurezza wireless, crittografia di app mobili, VPN, sicurezza Wi-Fi, ecc.

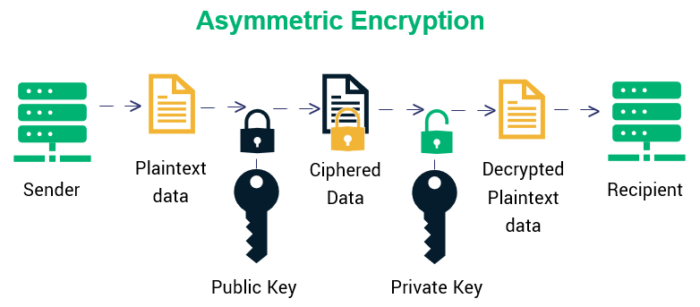

5 :Crittografia asimmetrica

Il metodo di crittografia asimmetrica utilizza due chiavi distinte ma correlate. La chiave pubblica viene utilizzata per la crittografia, mentre la chiave privata viene utilizzata per la decrittografia. La chiave privata viene mantenuta segreta, e solo il destinatario designato può utilizzarla per decrittografare il messaggio.

I tuoi dati sono protetti contro qualsiasi attacco man-in-the-middle e ti consentono di creare una connessione sicura senza che le entità debbano scambiare le chiavi in anticipo. L'algoritmo utilizza un protocollo di generazione di chiavi che genera una coppia di chiavi. Una funzione di crittografia aiuta a crittografare i dati e la funzione di decrittografia consente la decrittografia dei dati da parte del destinatario previsto dei dati.

6 :Algoritmo di crittografia RSA

L'algoritmo RSA è tra gli algoritmi asimmetrici più utilizzati e utilizza il metodo della fattorizzazione primaria. Il metodo utilizza due grandi numeri primi che vengono poi moltiplicati per un numero più significativo. I due numeri originali devono essere determinati da questo numero enorme. Incrinarlo non è facile e gli studi dimostrano che potrebbero volerci anni per farlo.

RSA fornisce scalabilità ed è disponibile in varie lunghezze di bit, vale a dire. 768-bit, 1024-bit, 2048-bit, 4096-bit, ecc. utilizza un approccio semplice che ne semplifica l'utilizzo in PKI. Questo metodo di crittografia è ampiamente utilizzato nella tecnologia SSL.

7: Algoritmo di crittografia ECC

Questo metodo di crittografia prevede una curva ellittica e l'insieme di punti soddisfa un'equazione matematica (y 2 = x 3 + ax + b). È un algoritmo complesso ed è irreversibile, il che significa che è difficile essere invertito e tornare al punto originale. Diventa difficile trovare un nuovo punto anche se il punto originale è noto.

Poiché è più complesso, questo metodo offre livelli di protezione maggiori. Le chiavi più corte consentono all'algoritmo di funzionare più velocemente e richiedono una potenza di calcolo inferiore. Se viene utilizzato nei certificati SSL, il sito Web si carica più velocemente. Questo metodo viene utilizzato per applicare firme digitali e in generatori pseudo-casuali.

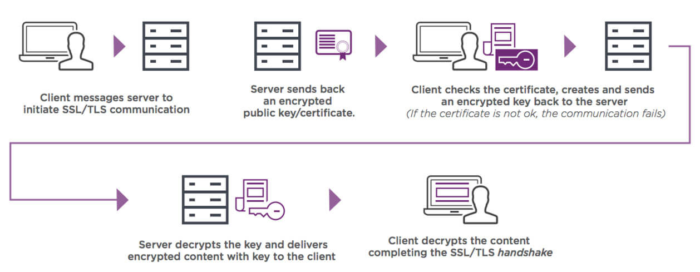

Come funzionano i certificati SSL

Quando un browser tenta di connettersi a un sito Web, richiede l'identificazione del sito Web. Il server web invia una copia del certificato SSL. Viene verificato se il certificato può essere considerato attendibile. Se proviene da un'autorità di certificazione attendibile, viene inviato un messaggio al server. Il server viene ripristinato con un riconoscimento firmato digitalmente e i dati crittografati possono essere condivisi tra il server Web e il browser.

Esistono vari tipi di certificati e puoi sceglierne uno in base alle tue esigenze. Blog e siti Web più piccoli possono scegliere un certificato SSL a dominio singolo. Se desideri proteggere più domini e più sottodomini insieme, uno dei certificati SSL multidominio può aiutarti e un singolo certificato SSL Wildcard è la soluzione perfetta quando il negozio web è occupato da sottodomini e desidera crittografare tutte le informazioni che sono trasmessa sul dominio principale e sui relativi sottodomini.

Conclusione

L'aumento del numero di violazioni dei dati riuscite ha portato le aziende a proteggere i propri processi interni. Uno dei modi migliori consiste nell'utilizzare la crittografia SSL per garantire che la comunicazione tra il server e i client del browser sia sicura. Ciò impedirà a terzi non autorizzati di accedere alle informazioni.