Come scomparire completamente da Internet

Pubblicato: 2022-01-29Qualcuno potrebbe dire che Internet è stato costruito sull'anonimato, aprendo la strada a un luogo in cui la libertà di parola regna sovrana. Ma dopo anni passati a scoprire chi sta curiosando in tutto ciò che facciamo online, la privacy sul web non è affatto scontata.

Non si tratta solo di spionaggio del governo; riguarda anche la quantità di dati che grandi aziende come Amazon, Google, Facebook e Microsoft hanno raccolto per pubblicare annunci mirati, per non parlare di quanti dei tuoi dati personali vengono raccolti in tutte le violazioni e gli hack.

Ci saranno sempre buone ragioni per cui le persone vanno online senza essere rintracciate. Per prima cosa, l'anonimato potrebbe essere l'unico modo per un vero informatore di rivelare la corruzione, considerando il modo in cui alcuni sono stati trattati. Ma non c'è niente di sbagliato nel voler rimanere anonimi, qualunque cosa tu stia facendo.

È anche possibile prendere il controllo della propria privacy personale online? In definitiva, l'unico modo per rimanere veramente anonimi online è... non andare affatto online. Questa non è una vera opzione per la maggior parte di noi, però. Ecco una carrellata di ciò che puoi fare per ridurre al minimo lo spionaggio, gli annunci mirati e il furto di identità mentre esplori il mondo online .

Copri le tue tracce

Diventa un fan del bruciatore

Se vuoi essere anonimo, dimentica di usare uno smartphone. I grandi produttori di sistemi operativi mobili sono maniaci del controllo (Apple) e ad server (Google). Per essere anonimi quando usi un telefono, la tua scelta è un telefono prepagato, noto anche come masterizzatore.

Anche con un masterizzatore, esistono registri delle chiamate, quindi la tua posizione può ancora essere triangolata tramite GPS e posizioni delle torri. Come hai visto nei film, però, puoi sempre lanciare il telefono su un camion di passaggio e guidare chiunque potrebbe seguirti in un inseguimento selvaggio. Il vantaggio di un masterizzatore è che il tuo vero nome non è associato al dispositivo.

Ma quando possiedi già uno smartphone costoso, acquistare più hardware è doloroso. Per fortuna, ci sono molte app per procurarti numeri temporanei e anonimi che puoi utilizzare con Android o iOS. (Una di queste app si chiama, giustamente, Burner.)

Accendi quel firewall

Il tuo computer desktop o laptop è collegato direttamente a un modem a banda larga? È una pessima idea. Gli hacker bombardano costantemente gli indirizzi IP per vedere se possono entrare in un sistema.

Dovresti sempre avere un router sulla tua rete domestica in grado di mitigare i tentativi di hack con il suo firewall integrato. Un router utilizza la traduzione degli indirizzi di rete (NAT) per assegnare un indirizzo IP a tutti i dispositivi della rete domestica: quelli sono quindi visibili solo su quella rete. Gli attacchi diretti a volte possono essere fermati immediatamente. Ti serve comunque il router, per condividere la connessione internet e il Wi-Fi. Anche un router integrato nel modem, del tipo che ottieni dal tuo ISP, è meglio di nessun router.

Puoi anche utilizzare il software firewall installato sul tuo PC. Windows 10 viene fornito con una soluzione abbastanza decente chiamata, hai indovinato, Windows Firewall. Puoi anche trovare firewall come parte delle suite di sicurezza. Ma come spiega Neil J. Rubenking, Lead Analyst for Security di PCMag, non hai davvero bisogno di un altro firewall se usi quello fornito con Windows.

Per un vero anonimato basato sul tuo sistema operativo, smetti di usare Windows o macOS sul desktop e passa a una distribuzione Linux specializzata in tutte le forme di tenerti segreto. La soluzione migliore è Tails: The Amnesic Incognito Live System.

Indaga la tua stessa furtività

Cosa comunica di te il tuo computer (o tablet o smartphone, se è per questo) quando visiti i siti web? Per lo meno, un sito conosce il tuo indirizzo IP (ed è necessario, altrimenti non otterresti risultati).

Nella maggior parte dei casi, conosce anche la tua posizione fisica approssimativa (controllando dove il tuo ISP fornisce quegli indirizzi IP; guardalo in azione su IPLocation) e probabilmente il tuo fuso orario e che lingua parli: tutte buone informazioni per gli inserzionisti. Il tuo browser può anche offrire il tuo sistema operativo, il tipo di browser e le versioni del software che esegui per i plug-in del browser. Riporta anche i caratteri che hai installato. Tutto ciò conferisce al tuo sistema un'impronta digitale unica. E come sa chiunque abbia visto Law & Order , un'impronta digitale unica a volte è tutto ciò che serve per rintracciarti.

Se non ci credi, visita MyBrowserInfo o BrowserLeaks.com per un rapporto completo. Quindi dai un'occhiata allo strumento Cover Your Tracks di EFF per vedere in che misura il tuo browser e la tua VPN ti stanno proteggendo.

Puoi utilizzare le estensioni del browser in Chrome, Firefox, Opera ed Edge per migliorare la tua privacy. L'EFF ha il proprio Privacy Badger per monitorare i siti che ti monitorano. L'estensione del browser Ghostery blocca tutti i tipi di tracker e pubblicità su quasi tutti i browser. Anche il motore di ricerca DuckDuckGo per la privacy ha un'estensione simile, chiamata Privacy Essentials.

Inoltre, anche se hai una VPN, una rete privata virtuale, in esecuzione, come dovresti (vedi sotto), potrebbe esserci una perdita. Ecco come tornare in modalità invisibile.

Naviga più sicuro

Assicurati che il tuo browser non memorizzi troppe informazioni personali. Nel menu delle impostazioni, disattiva la capacità del browser di memorizzare le password che utilizzi per accedere a siti Web e servizi. Può essere una seccatura, dal momento che dovresti avere una password diversa per ogni servizio che utilizzi. L'alternativa migliore è utilizzare un gestore di password dedicato che funzioni su tutti i tuoi dispositivi.

I browser memorizzano immagini, cronologia di navigazione e ciò che hai scaricato, nonché file cookie, che possono ricordare elementi utili come impostazioni e password. Cancella queste informazioni occasionalmente svuotando la cache del browser.

I principali browser hanno modalità di navigazione anonima. Chrome si chiama Incognito (premi Ctrl+Shift+N per accedere); in Firefox, è Navigazione privata; e in Microsoft Edge, è in Navigazione privata. L'utilizzo di una modalità anonima impedisce al browser di salvare password, cookie, download e contenuti memorizzati nella cache come immagini.

Qualsiasi browser che utilizzi per la privacy dovrebbe avere JavaScript disattivato. JavaScript può aiutare un server web a identificare tutti i tipi di cose oltre al tuo browser, come le dimensioni del tuo monitor, e queste informazioni servono a rilevare le impronte digitali del tuo sistema e di te. Puoi attivare e disattivare JavaScript per siti specifici (alcuni siti Web lo richiedono) utilizzando estensioni come NoScript e ScriptSafe.

Alcuni browser sono fatturati come incentrati sulla privacy. Ovviamente usano gli stessi motori di rendering dei grandi nomi, in particolare il motore Chromium di Google; la differenza è che i browser non condividono alcuna informazione con Google. Gli esempi includono Epic, Comodo Dragon, Comodo IceDragon (basato su Firefox) e ovviamente Tor Browser (più sotto).

Se stai cercando un browser più tradizionale con un po' di sicurezza in più, considera Opera: ha una VPN gratuita integrata (nota che la sua VPN protegge solo il traffico del tuo browser, non le altre app sul tuo computer che utilizzano Internet. )

Usa un motore di ricerca diverso da Google o Bing, che vuole venderti, venderti, venderti. Vai su DuckDuckGo o Swisscows o dai un'occhiata a queste opzioni.

Per riassumere, l'utilizzo di modalità stealth, browser speciali e motori di ricerca privati non ti renderà completamente anonimo. Ma impediscono ai siti di scrivere informazioni sul tuo computer, inclusi i cookie, che possono essere utilizzati per capire le tue abitudini di navigazione.

Proxy e VPN e Tor, Oh mio

Il modo per garantire che gli estranei non raccolgano informazioni su di te mentre navighi sul Web è quello di sembrare qualcun altro in una posizione diversa. Ciò richiede un server proxy o una connessione di rete privata virtuale (VPN) o, ancora meglio, entrambi. Con la giusta combinazione, puoi non solo essere anonimo ma anche navigare in siti di altri paesi come se fossi nativo.

Un server proxy, un sistema informatico o un router che funge da inoltro tra client e server, non è per i neofiti, ma FoxyProxy può aiutarti a iniziare. Funziona con i principali browser e offre servizi proxy e strumenti VPN.

I servizi VPN sono ovunque. Hanno il vantaggio di proteggere il traffico tra il tuo computer e i server e di mascherare il tuo indirizzo IP e la tua posizione. Ad esempio, collegandomi tramite la mia VPN di lavoro, i siti che visito credono di trovarmi nel quartier generale aziendale, anche se lavoro da casa.

Le VPN fungono anche da mezzo per ottenere l'accesso ai contenuti con posizione bloccata. Se ti trovi in un paese che non può ottenere BBC iPlayer o Netflix, ad esempio, una VPN potrebbe essere il tuo biglietto. Netflix, per esempio, sta reprimendo questa tattica quando può.

Nessuna discussione sull'anonimato online è completa senza menzionare Tor . Il nome deriva dall'essere un tempo l'acronimo di "the onion router", una metafora di molti livelli di sicurezza.

Tor è una rete gratuita di tunnel per l'instradamento di richieste web e download di pagine. Non è la stessa cosa di una VPN, ma potrebbe essere ancora più sicura per mascherare la tua identità. Tor dovrebbe rendere impossibile per un sito che stai visitando di capire chi sei, ma non è così?

La controversia sullo spionaggio della National Security Agency trapelata da Edward Snowden nel 2013 includeva quella che alcuni pensavano fosse una soluzione alternativa per identificare gli utenti di Tor. Ma non è stato così semplice. Come spiegato dall'esperto di sicurezza Bruce Schneier in The Guardian , la NSA monitora effettivamente quelli che vengono chiamati i "nodi di uscita" di Tor: l'agenzia potrebbe dire agli utenti che stavano usando Tor ma non chi erano gli utenti. L'NSA ha organizzato un attacco "man in the middle", fingendo di essere il sito desiderato dall'utente (Google, ad esempio) e potrebbe inviare i dati all'utente che trarrebbe vantaggio da buchi sfruttabili nel browser, non un buco a Tor.

La lezione lì: mantieni aggiornati i tuoi browser o usa uno dei browser anonimi precedentemente annotati.

Indovina quale azienda offre anche un browser anonimo? Tor ha un pacchetto browser per Windows (eseguilo da un'unità flash per portarlo con te), macOS o Linux; è disponibile in 16 lingue. C'è anche un Tor Browser per dispositivi Android; Gli utenti iOS possono provare l'app VPN + TOR Browser e Ad Block di terze parti.

Tor non è del tutto infallibile: la teoria è che potresti comunque essere rintracciato da qualcuno abbastanza esperto (anche se non può leggere ciò che invii). L'elenco dei potenziali punti deboli di Tor è lungo.

Un nuovo browser con un motore di ricerca integrato sta cercando di prendere un po' del tuono sulla privacy di Tor, un progetto open source chiamato Brave. Come download gratuito, vale la pena provare, ma Brave ha già avuto alcuni problemi e si sta ramificando nella criptovaluta per cambiare il gioco su come i siti Web guadagnano.

Se senti una tendenza in base alla quale nessun software può mantenerti anonimo al 100%, stai prestando attenzione. Ma questi passaggi sono tutti come una serratura su una porta: certo, qualcuno potrebbe sfondarla, ma perché renderlo facile lasciando la porta aperta?

Rendi anonima la tua email

Per quanto sia bello rimanere perfettamente privati mentre navighi, potrebbe essere ancora più essenziale che la tua email sia anonima, per evitare spam o sorveglianza. Il problema è che l'e-mail semplicemente non è stata creata pensando alla sicurezza.

Naturalmente esistono servizi di posta elettronica sicuri. Usano la crittografia per codificare ciò che invii e richiedono al destinatario di disporre di una password per decrittografare il tuo messaggio. Edward Snowden ha utilizzato un servizio di webmail noto come Lavabit, che era così sicuro che il governo ha insistito affinché consegnasse le chiavi private degli utenti. Lavabit, a suo merito, ha immediatamente chiuso per proteggere i propri clienti. Successivamente, è tornato con funzionalità di sicurezza ancora più avanzate per l'utente. Quindi tieni presente che un tale servizio può essere compromesso. La maggior parte non morirà per proteggerti.

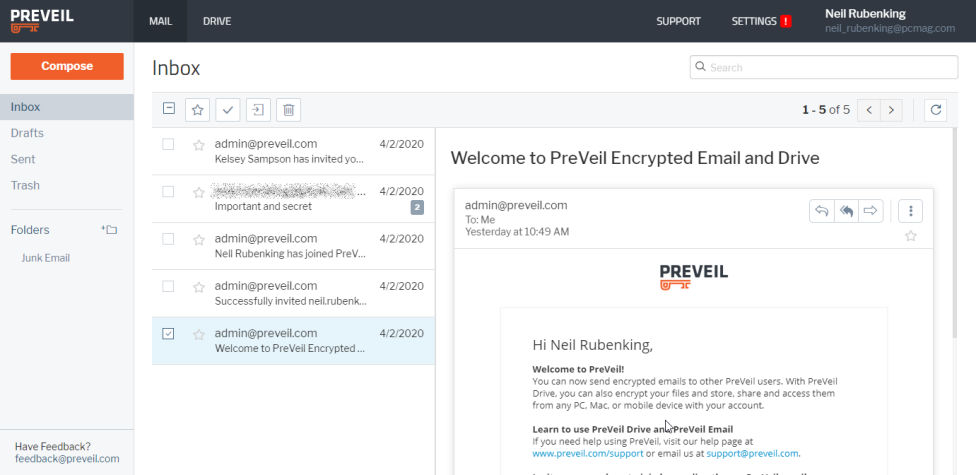

Se desideri un servizio di Webmail in grado di gestire i messaggi crittografati, il migliore che abbiamo visto è il PreVeil gratuito, che offre archiviazione cloud sicura e crittografia di livello militare ed è facile da usare. Per ulteriori opzioni, leggi I migliori servizi di crittografia e-mail e Come creare un account e-mail anonimo.

Potresti pensare che il tuo account Gmail sia sicuro, dal momento che vedi l'icona del lucchetto sul browser e accedi ad esso con una connessione SSL (Secure Sockets Layer) (indicata da https:// nell'URL). Ma SSL crittografa i dati solo mentre vengono trasferiti dal tuo dispositivo al server.

Consigliato dai nostri editori

Questo sarà sempre un problema con i servizi basati sul web. Alcuni servizi possono fornire la crittografia per questi tipi di email: Virtru è uno specifico di Gmail in esecuzione su Chrome. Mailvelope è un'estensione (per Chrome, Edge e Firefox) che proteggerà Gmail, Outlook.com, Yahoo Mail e altro ancora. FlowCrypt è un altro.

Forse la mossa intelligente è evitare la posta basata sul Web e attenersi al software client desktop. Outlook 2007 e versioni successive hanno strumenti di crittografia integrati e Thunderbird di Mozilla ha un'infinità di componenti aggiuntivi (inclusi molti dei nostri servizi di crittografia della posta elettronica, come PreVeil) per gestire la crittografia/decrittografia dei messaggi.

Elimina lo spam dalla tua dieta

Al di là delle ovvie salvaguardie - mai e poi mai fare clic su un collegamento in un messaggio di spam o persino aprire un'e-mail di spam - il modo migliore per sconfiggere lo spam è non lasciare che gli spammer ottengano il tuo indirizzo e-mail. È quasi impossibile, sfortunatamente, ma ci sono metodi per mitigare.

Il numero uno è utilizzare un alias o un'e-mail fittizia, che funziona con qualsiasi servizio che richiede un indirizzo e-mail. Potresti essere in grado di configurarne uno se possiedi il tuo nome di dominio. In Google Workplace, ad esempio, hai un indirizzo principale, come [email protected]oursite.com , ma potresti anche utilizzare [email protected] come alias per le iscrizioni online; i messaggi al secondo possono essere inoltrati all'indirizzo principale. Quando lo spam inizia a raccogliere, modificare o eliminare quel secondo indirizzo. Puoi creare fino a 30 alias per individuo.

Gmail è un po' più semplice: per creare un alias, aggiungi qualcosa al nome utente. Trasforma "[email protected]" in "[email protected]"; Gmail ignora tutto dopo il segno più. Una volta che l'alias in questione accumula spam, filtralo direttamente nel cestino. Ecco un video su come farlo in Gmail:

Yahoo Mail offre indirizzi usa e getta (in Impostazioni > Sicurezza ), che sono simili: c'è un nome di base, quindi una parola chiave secondaria aggiunta, come "[email protected]" Outlook.com supporta anche gli alias, fino a 10 per account. Cerca gli alias dell'account nelle impostazioni dell'account. Se hai il tuo nome di dominio, controlla il pannello di controllo del tuo host web: è probabile che disponga di strumenti per creare alias in abbondanza.

Se hai bisogno di un alias temporaneamente, un indirizzo usa e getta è molto utile. Abbiamo recensioni di cinque prodotti che offrono indirizzi e-mail usa e getta: Abine Blur, Bulc Club, Burner Mail, ManyMe e SimpleLogin. Tieni presente che Abine Blur Premium ti consente di acquistare online senza rivelare il tuo vero indirizzo e-mail, numero di telefono o dettagli della carta di credito e gestisce anche le tue password. Il programma ha ricevuto una valutazione di 4,5 (eccezionale) dal nostro recensore ed è disponibile anche in una versione gratuita.

Sicurezza sociale (di rete).

Dovresti preoccuparti della sicurezza quando si tratta di reti di social media? Certo che dovresti! Non sono organizzazioni senza scopo di lucro altruistiche: queste piattaforme fanno soldi avendo molti utenti che guardano molti annunci. Ciò significa che occasionalmente mettono i tuoi dati a disposizione di entità discutibili. Potresti anche non volere che tutti i tuoi amici e follower e le loro reti estese conoscano tutti i tuoi affari. Ecco alcuni consigli per scomparire (parzialmente o completamente) dai social network.

Innanzitutto, su un desktop, vai al menu Account in alto a destra e seleziona Impostazioni e privacy > Impostazioni > Privacy. Fai clic sul link "Modifica" su ogni scelta in questa pagina per personalizzare chi può vedere cosa, chi può farti amicizia, anche chi può cercarti. Diventa granulare quanto vuoi, assicurandoti, ad esempio, che i vecchi fidanzati o fidanzate non possano vedere i tuoi post.

Infine, controlla le tue informazioni di contatto: vai alle Impostazioni generali dell'account in Generali e di nuovo, fai clic su "Modifica" accanto a ogni voce. Ricontrolla gli indirizzi e-mail e i numeri di telefono inseriti. Riduci al minimo l'elenco di chi ha accesso il più possibile per massimizzare l'anonimato.

Per uscire da Facebook, puoi disattivare o eliminare il tuo account. La disattivazione lascia i tuoi dati sul sito nel caso tu decida di tornare. Facebook disattiva il tuo account per due settimane, nel caso in cui non lo intendessi davvero, e dopo questo non c'è più. (Anche in questo caso, alcune foto digitali potrebbero persistere.) Vai al tuo account sul desktop, fai clic sul menu a discesa in alto a destra dello schermo e seleziona Impostazioni e privacy > Impostazioni > Privacy . Fai clic su Le tue informazioni di Facebook a sinistra. Scorri verso il basso e vedrai Disattivazione ed eliminazione in basso.

Non elencare il tuo sito web o la vera e-mail nel tuo profilo. Assicurati che la tua password sia diversa da quella di qualsiasi altro sito. Questo è un buon consiglio su tutta la linea, ma sappiamo che le persone non lo seguono, quindi lo ripetiamo spesso. Dovresti davvero con Twitter, che ha avuto alcune violazioni della sicurezza.

Hai anche la possibilità, in Impostazioni > Privacy e sicurezza , di proteggere i tuoi tweet, il che significa che solo i follower che approvi possono accedervi. I tweet protetti non sono ricercabili o retweet e non puoi condividere link permanenti ad essi con follower non approvati. (Detto questo, ti stai prendendo in giro se pensi che usare i social network, o pubblicare qualsiasi cosa online, sia privato, basta un solo "seguace approvato" per catturare uno screenshot e condividerlo con il mondo.)

Per uscire completamente da Twitter, nel menu Impostazioni e Privacy, tocca Account, scorri fino in fondo e seleziona “Disattiva il tuo account”. Avrai 30 giorni di tempo per cambiare idea e riattivarti; altrimenti te ne vai.

Gmail

Vuoi scaricare Gmail? Innanzitutto, ti consigliamo di scaricare le tue email. Dopo aver eseguito l'accesso al tuo account Gmail, vai su myaccount.google.com, fai clic su Dati e privacy, quindi su Scarica i tuoi dati, che ti porta a Google Takeout. Segui le indicazioni per esportare le tue email di Gmail. Dopo aver protetto il tuo archivio email, torna su myaccount.google.com o fai clic sull'avatar del tuo account in alto a destra nella posta in arrivo di Gmail e seleziona Gestisci il tuo account Google. In Gestisci dati e privacy, fai clic su Elimina il tuo account Google.

La disattivazione del tuo account lo rende inattivo fino a quando non accedi di nuovo, mentre l'eliminazione del tuo account rimuove il tuo profilo, foto, video, commenti, Mi piace e follower. Tuttavia, non puoi utilizzare l'app per disabilitare o eliminare il tuo account; devi accedere a Instagram.com per farlo.

Per disabilitare, dalla home page del tuo account, fai clic sul tuo nome per visualizzare il profilo del tuo account, fai clic su Modifica profilo, quindi fai clic sul collegamento in basso: "Disattiva temporaneamente il mio account". Per eliminare, fai clic su Elimina il tuo account dalla home page. Fai clic sul menu a discesa e seleziona una risposta per rispondere alla domanda sul motivo per cui stai eliminando il tuo account. Digita la tua password, quindi fai clic su "Elimina definitivamente il mio account".

Il sito ti consente di regolare le tue opzioni sulla privacy: fai clic sull'icona del tuo profilo (foto), quindi fai clic su Impostazioni e privacy nel menu a discesa e seleziona Preferenze account, quindi Visibilità per vedere le opzioni. Puoi anche ibernare il tuo account, che è simile alla disattivazione su altre piattaforme. Oppure puoi eliminare completamente il tuo account. Di nuovo, vai su Impostazioni e, in Preferenze account, fai clic su Gestione account e Chiudi account. Fai clic su Continua e seleziona un motivo per chiudere il tuo account, quindi premi Avanti. Inserisci la tua password e il gioco è fatto.

Tic toc

TikTok non richiede la creazione di un account per usufruire del servizio; puoi scaricare l'app e iniziare subito a scoprire i video. Non lo vuoi più? Elimina TikTok dal tuo telefono. Se hai un account, tuttavia, la disinstallazione dell'app non avrà alcun effetto sui contenuti che hai già creato e raccolto, quindi è meglio cancellare la lavagna. Apri l'app TikTok, quindi tocca il pulsante del profilo nell'angolo in basso a destra dell'app e seleziona il menu dell'hamburger a tre righe nell'angolo in alto a destra. Tocca "Gestisci account" e poi "Elimina account" nella parte inferiore della pagina.

Se sei preoccupato di essere rintracciato mentre navighi, esci dai servizi di cui sopra, così come da Microsoft, Google, Amazon e Apple, quando hai finito di usarli. Altrimenti, gli ad server, i cookie e così via gestiti da tali servizi o dai loro affiliati sapranno praticamente sempre dove e quando vai online. La disconnessione è una seccatura, perché riconnettersi è una seccatura, ed è esattamente ciò su cui le grandi aziende stanno monitorando.