Cara Menemukan dan Menghindari Skimmer dan Shimmer Kartu Kredit

Diterbitkan: 2022-01-29Saya ingat dengan jelas saat saya menyadari betapa tidak amannya kartu kredit dan debit. Saya melihat seseorang mengambil pembaca strip magnetik USB dan mencolokkannya ke komputer, yang mengenalinya sebagai keyboard. Mereka membuka pengolah kata dan menggesek kartu. Serangkaian angka dengan patuh muncul di file teks. Itu dia: Informasi kartu telah dicuri.

Teknologi yang sama telah matang dan miniatur. "Skimmer" kecil dapat dilampirkan ke ATM dan terminal pembayaran untuk mengambil data Anda dari strip magnetik kartu (disebut "magstripe"). Bahkan "shimmer" yang lebih kecil digeser ke pembaca kartu untuk menyerang chip pada kartu yang lebih baru. Sekarang ada juga versi digital yang disebut e-skimming mencuri data dari situs pembayaran. Untungnya, ada banyak cara untuk melindungi diri Anda dari serangan ini.

Apa Itu Skimmer?

Skimmer adalah pembaca kartu kecil dan berbahaya yang tersembunyi di dalam pembaca kartu sah yang mengumpulkan data dari setiap orang yang menggesek kartu mereka. Setelah membiarkan perangkat keras menyesap data untuk beberapa waktu, pencuri akan mampir ke mesin yang disusupi untuk mengambil file yang berisi semua data yang dicuri. Dengan informasi itu, dia bisa membuat kartu kloning atau hanya melakukan penipuan. Mungkin bagian yang paling menakutkan adalah bahwa skimmer sering kali tidak mencegah ATM atau pembaca kartu kredit berfungsi dengan baik, sehingga lebih sulit untuk dideteksi.

Masuk ke dalam ATM itu sulit, jadi skimmer ATM terkadang muat di atas pembaca kartu yang ada. Sebagian besar waktu, penyerang juga menempatkan kamera tersembunyi di suatu tempat di sekitarnya untuk merekam nomor identifikasi pribadi, atau PIN, yang digunakan untuk mengakses akun. Kamera mungkin berada di pembaca kartu, dipasang di bagian atas ATM, atau bahkan di langit-langit. Beberapa penjahat melangkah lebih jauh dengan memasang bantalan PIN palsu di atas keyboard yang sebenarnya untuk menangkap PIN secara langsung, mengabaikan kebutuhan akan kamera.

Gambar ini adalah skimmer kehidupan nyata yang digunakan di ATM. Anda melihat bit kuning yang aneh dan besar itu? Itu skimmernya. Yang ini mudah dikenali karena memiliki warna dan bahan yang berbeda dari mesin lainnya, tetapi ada tanda-tanda lainnya. Di bawah slot tempat Anda memasukkan kartu, ada panah yang muncul pada wadah plastik mesin. Anda dapat melihat bagaimana panah abu-abu sangat dekat dengan rumah pembaca kuning, hampir tumpang tindih. Itu pertanda skimmer dipasang di atas pembaca yang ada, karena pembaca kartu yang sebenarnya akan memiliki beberapa ruang antara slot kartu dan panah.

Produsen ATM tidak mengambil penipuan semacam ini berbaring. ATM yang lebih baru membanggakan pertahanan yang kuat terhadap gangguan, kadang-kadang termasuk sistem radar yang dimaksudkan untuk mendeteksi objek yang dimasukkan atau dilampirkan ke ATM. Namun, seorang peneliti di konferensi keamanan Black Hat dapat menggunakan perangkat radar onboard ATM untuk menangkap PIN sebagai bagian dari penipuan yang rumit.

Apakah Skimmer Masih Menjadi Ancaman?

Saat meneliti pembaruan untuk artikel ini, kami menghubungi Kaspersky Labs, dan perwakilan perusahaan memberi tahu kami sesuatu yang mengejutkan: serangan skimming sedang menurun. "Skimming dulu dan masih merupakan hal yang langka," kata juru bicara Kaspersky.

Perwakilan Kaspersky mengutip statistik UE dari Asosiasi Eropa untuk Transaksi Aman (EAST) sebagai indikasi tren yang lebih besar. EAST melaporkan rekor terendah dalam serangan skimmer, turun dari 1.496 insiden pada April 2020 menjadi 321 insiden pada Oktober di tahun yang sama. Efek COVID-19 mungkin ada hubungannya dengan penurunan itu, tetapi tetap saja dramatis.

Itu tidak berarti skimming telah hilang, tentu saja. Baru-baru ini pada Januari 2021, penipuan skimming besar digali di New Jersey. Ini melibatkan serangan terhadap lebih dari 1.000 nasabah bank, dengan penjahat berusaha untuk mendapatkan lebih dari $ 1,5 juta.

Dari Skimmer ke Shimmer

Ketika bank-bank AS akhirnya berhasil menyusul seluruh dunia dan mulai mengeluarkan kartu chip, itu adalah keuntungan keamanan utama bagi konsumen. Kartu chip ini, atau kartu EMV, menawarkan keamanan yang lebih kuat daripada magstripes sederhana yang menyakitkan dari kartu pembayaran lama. Tetapi pencuri belajar dengan cepat, dan mereka memiliki waktu bertahun-tahun untuk menyempurnakan serangan di Eropa dan Kanada yang menargetkan kartu chip.

Alih-alih skimmer, yang berada di atas pembaca magstripe, shimmer ada di dalam pembaca kartu. Ini adalah perangkat yang sangat, sangat tipis dan tidak dapat dilihat dari luar. Saat Anda memasukkan kartu Anda, shimmer membaca data dari chip pada kartu Anda, sama seperti skimmer membaca data pada magstripe kartu Anda.

Namun, ada beberapa perbedaan utama. Pertama, keamanan terintegrasi yang disertakan dengan EMV berarti penyerang hanya bisa mendapatkan informasi yang sama seperti yang mereka dapatkan dari skimmer. Di blognya, peneliti keamanan Brian Krebs menjelaskan bahwa "Meskipun data yang biasanya disimpan pada strip magnetik kartu direplikasi di dalam chip pada kartu yang mendukung chip, chip tersebut berisi komponen keamanan tambahan yang tidak ditemukan pada strip magnetik." Ini berarti bahwa pencuri tidak dapat menduplikasi chip EMV, tetapi mereka dapat menggunakan data dari chip untuk mengkloning magstripe atau menggunakan informasinya untuk penipuan lainnya.

Perwakilan Kaspersky yang kami ajak bicara sangat yakin akan kartu chipnya. "EMV masih belum rusak," kata Kaspersky kepada PCMag. "Satu-satunya peretasan EMV yang berhasil adalah dalam kondisi lab."

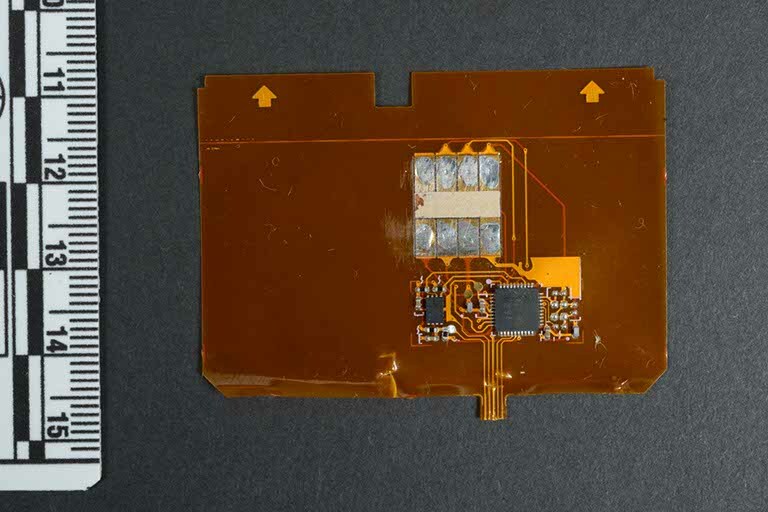

Masalah sebenarnya adalah shimmer tersembunyi di dalam mesin korban. Kilau yang digambarkan di bawah ini ditemukan di Kanada dan dilaporkan ke RCMP (tautan Arsip Internet). Ini sedikit lebih dari sirkuit terpadu yang dicetak pada lembaran plastik tipis.

Periksa Kerusakan

Memeriksa gangguan pada perangkat point-of-sale bisa jadi sulit. Sebagian besar dari kita tidak mengantri di toko kelontong cukup lama untuk memberi pembaca informasi yang baik. Ini juga lebih sulit bagi pencuri untuk menyerang mesin ini, karena mereka tidak dibiarkan tanpa pengawasan. ATM, di sisi lain, sering dibiarkan tanpa pengawasan di ruang depan atau bahkan di luar ruangan, menjadikannya target yang lebih mudah.

Sementara sebagian besar artikel ini membahas ATM, perlu diingat bahwa pompa bensin, stasiun pembayaran untuk angkutan umum, dan mesin tanpa pengawasan lainnya juga siap untuk diserang. Saran kami juga berlaku dalam situasi ini.

Saat Anda mendekati ATM, periksa beberapa tanda yang jelas dari kerusakan di bagian atas ATM, di dekat speaker, sisi layar, pembaca kartu itu sendiri, dan keyboard. Jika ada sesuatu yang terlihat berbeda, seperti warna atau bahan yang berbeda, grafik yang tidak selaras dengan benar, atau hal lain yang tidak sesuai, jangan gunakan ATM tersebut.

Jika Anda berada di bank, ada baiknya untuk segera melihat ATM di sebelah Anda dan membandingkannya. Jika ada perbedaan yang jelas, jangan gunakan salah satu—sebagai gantinya, laporkan gangguan yang mencurigakan ke bank Anda. Misalnya, jika satu ATM memiliki entri kartu yang berkedip untuk menunjukkan di mana Anda harus memasukkan kartu ATM dan ATM lainnya memiliki slot polos, Anda tahu ada sesuatu yang salah. Kebanyakan skimmer terpaku di atas pembaca yang ada dan akan mengaburkan indikator yang berkedip.

Jika keyboard terasa tidak pas—mungkin terlalu tebal atau tidak tepat di tengah—maka mungkin ada lapisan penyadap PIN. Jangan gunakan itu. Cari tanda-tanda gangguan lain seperti lubang yang mungkin menyembunyikan kamera, atau gelembung lem dari operasi mesin yang tergesa-gesa.

Bahkan jika Anda tidak dapat melihat perbedaan visual apa pun, dorong semuanya. ATM dibangun dengan kokoh dan umumnya tidak memiliki bagian yang longgar. Pembaca kartu kredit memiliki lebih banyak variasi, tetapi tetap saja: Tarik bagian yang menonjol seperti pembaca kartu. Lihat apakah keyboard terpasang dengan aman dan hanya satu bagian. Jika ada yang bergerak saat Anda mendorongnya, berhati-hatilah.

Pikirkan Transaksi Anda

Setiap kali Anda memasukkan PIN kartu debit, anggap ada seseorang yang mencari. Mungkin lewat bahu Anda atau melalui kamera tersembunyi. Sekalipun ATM atau mesin pembayaran tampak baik-baik saja, tutupi tangan Anda saat memasukkan PIN. Mendapatkan PIN sangat penting. Tanpa itu, penjahat terbatas dalam apa yang dapat mereka lakukan dengan data yang dicuri.

Penjahat sering memasang skimmer di ATM yang tidak terletak di lokasi yang terlalu sibuk karena mereka tidak ingin terlihat memasang perangkat keras berbahaya atau mengumpulkan data yang diambil (walaupun selalu ada pengecualian). ATM dalam ruangan umumnya lebih aman digunakan daripada di luar ruangan, karena penyerang dapat mengakses mesin luar ruangan tanpa terlihat. Berhenti dan perhatikan keamanan ATM sebelum Anda menggunakannya.

Sebisa mungkin, jangan gunakan magstripe kartu Anda untuk melakukan transaksi. Sebagian besar terminal pembayaran sekarang menggunakan magstripe sebagai pengganti dan akan meminta Anda memasukkan chip alih-alih menggesek kartu Anda. Jika terminal kartu kredit menerima transaksi NFC, pertimbangkan untuk menggunakan Apple Pay, Samsung Pay, atau Android Pay.

Layanan pembayaran nirsentuh ini memberi token pada informasi kartu kredit Anda, sehingga data Anda yang sebenarnya tidak pernah terekspos. Jika penjahat entah bagaimana mencegat transaksi, dia hanya akan mendapatkan nomor kartu kredit virtual yang tidak berguna. Beberapa perangkat Samsung dapat meniru transaksi magstripe melalui telepon. Teknologi ini disebut MST, tetapi sekarang telah dihentikan.

Salah satu skenario yang sering mengharuskan penggunaan magstripe Anda adalah membayar bahan bakar di pompa bensin. Ini sangat rentan terhadap serangan, karena banyak yang belum mendukung transaksi EMV atau NFC, dan karena penyerang dapat memperoleh akses ke pompa tanpa diketahui. Jauh lebih aman untuk masuk ke dalam dan membayar kasir. Jika tidak ada kasir yang bertugas, gunakan tip yang sama untuk menggunakan ATM dan selidiki pembaca kartu sebelum Anda menggunakannya.

Direkomendasikan oleh Editor Kami

Dari Skimmer ke Shimmer hingga E-Skimmer

Tidak mengherankan, ada padanan digital yang disebut e-skimming. Peretasan British Airways 2018 tampaknya sangat bergantung pada taktik semacam itu.

Seperti yang dijelaskan oleh Bogdan Botezatu, Direktur Riset dan Pelaporan Ancaman di Bitdefender, e-skimming adalah saat penyerang memasukkan kode berbahaya ke situs web pembayaran yang mengambil informasi kartu Anda.

"E-skimmer ini ditambahkan baik dengan mengkompromikan kredensial akun administrator toko online, server hosting web toko, atau dengan secara langsung membahayakan [vendor platform pembayaran] sehingga mereka akan mendistribusikan salinan perangkat lunak mereka yang tercemar," jelas Botezatu. Ini mirip dengan halaman phishing, kecuali bahwa halaman tersebut asli—kode pada halaman tersebut baru saja diubah.

"Serangan e-skimming semakin mahir menghindari deteksi," kata Botezatu. "Semakin banyak waktu penyerang mempertahankan pijakan ini, semakin banyak kartu kredit yang dapat mereka kumpulkan."

Memerangi jenis serangan ini pada akhirnya tergantung pada perusahaan yang menjalankan toko-toko ini. Ada beberapa hal yang dapat dilakukan konsumen untuk melindungi diri mereka sendiri. Botezatu menyarankan agar konsumen menggunakan perangkat lunak suite keamanan di komputer mereka, yang katanya dapat mendeteksi kode berbahaya dan mencegah Anda memasukkan informasi Anda.

Atau, Anda dapat menghindari memasukkan informasi kartu kredit Anda bersama-sama dengan kartu kredit virtual. Ini adalah nomor kartu kredit palsu yang ditautkan ke akun kartu kredit asli Anda. Jika salah satu disusupi, Anda tidak perlu mendapatkan kartu kredit baru, cukup buat nomor virtual baru. Beberapa bank, seperti Citi, menawarkan ini sebagai fitur, jadi tanyakan kepada Anda apakah tersedia. Jika Anda tidak bisa mendapatkan kartu virtual dari bank, Abine Blur menawarkan kartu kredit bertopeng kepada pelanggan, yang bekerja dengan cara yang sama. Apple Pay dan Google Pay juga diterima di beberapa situs web.

Pilihan lainnya adalah mendaftar di peringatan kartu. Beberapa bank akan mengirimkan peringatan push ke telepon Anda setiap kali kartu debit Anda digunakan. Ini berguna, karena Anda dapat segera mengidentifikasi pembelian palsu. Jika bank Anda menyediakan opsi serupa, coba nyalakan. Aplikasi keuangan pribadi seperti Mint.com dapat membantu meringankan tugas memilah semua transaksi Anda.

Tetap Sadar

Bahkan jika Anda melakukan segalanya dengan benar dan memeriksa setiap inci dari setiap mesin pembayaran yang Anda temui (sangat mengecewakan orang-orang di belakang Anda dalam antrean), Anda dapat menjadi target penipuan. Tapi hati-hati: Selama Anda melaporkan pencurian ke penerbit kartu Anda (untuk kartu kredit) atau bank (di mana Anda memiliki rekening Anda) sesegera mungkin, Anda tidak akan bertanggung jawab. Uang Anda akan dikembalikan. Pelanggan bisnis, di sisi lain, tidak memiliki perlindungan hukum yang sama dan mungkin lebih sulit mendapatkan uang mereka kembali.

Juga, cobalah untuk menggunakan kartu kredit jika itu masuk akal bagi Anda. Transaksi debit adalah transfer tunai langsung dan terkadang bisa memakan waktu lebih lama untuk memperbaikinya. Transaksi kartu kredit dapat dihentikan dan dibatalkan kapan saja. Melakukan hal itu memberi tekanan pada pedagang untuk mengamankan ATM dan terminal titik penjualan mereka dengan lebih baik. Namun, penggunaan kredit yang berlebihan memiliki perangkapnya sendiri, jadi berhati-hatilah.

Terakhir, perhatikan ponsel Anda. Bank dan perusahaan kartu kredit umumnya memiliki kebijakan pendeteksian penipuan yang sangat aktif dan akan segera menghubungi Anda, biasanya melalui telepon atau SMS, jika mereka menemukan sesuatu yang mencurigakan. Merespons dengan cepat dapat berarti menghentikan serangan sebelum menyerang Anda, jadi jagalah ponsel Anda.

Ingat saja: Jika ada yang tidak beres dengan ATM atau pembaca kartu kredit, jangan gunakan itu. Kapan pun Anda bisa, gunakan chip alih-alih strip pada kartu Anda. Rekening bank Anda akan berterima kasih.

Fahmida Y. Rashid berkontribusi pada cerita ini