Jangan Pasang! Cara Mencegah Serangan USB

Diterbitkan: 2022-01-29Di era serangan siber berbasis email, mudah untuk melupakan bahwa peretas juga dapat menyusup ke dalam sistem besar dan kecil dengan komponen fisik, terutama perangkat USB.

Menurut sebuah laporan oleh Honeywell Forge, 79% dari serangan cyber USB mampu mengganggu teknologi operasional, seperti fungsi sehari-hari pabrik industri. Lima puluh satu persen dari mereka dapat memberikan penyerang akses jarak jauh. Tapi bukan hanya industri besar yang harus waspada terhadap ancaman ini; individu harus waspada terhadap mereka juga. Di sini kami akan menjelaskan apa itu serangan USB, dan bagaimana Anda dapat menghindari menjadi korbannya.

Apa itu Serangan USB?

Serangan USB cukup banyak melakukan apa yang tertulis di kaleng: ia menggunakan perangkat yang terhubung USB, seperti thumb drive atau hard drive, untuk memasukkan perangkat lunak berbahaya ke komputer atau perangkat lain yang terhubung ke USB, seperti smartphone. Perangkat USB yang buruk juga dapat digunakan untuk merusak atau menghancurkan komputer dengan mengirimkan muatan listrik.

Salah satu aspek yang paling mengkhawatirkan dari serangan USB adalah kemampuannya untuk memberikan kendali jarak jauh kepada peretas dari suatu sistem. Serangan Stuxnet ditemukan pada 2010, misalnya, yang terkenal menginfeksi situs pengembangan nuklir Iran. Jenis pelanggaran yang sama dapat digunakan untuk menyusup ke fasilitas yang terhubung ke jaringan listrik, produksi minyak, dan jaringan Internet of Things lainnya.

Ada lusinan cara penyerang siber dapat menggunakan drive USB untuk menginstal exploit di komputer Anda. Dua yang paling umum adalah melalui perangkat thumb drive dan port pengisian USB publik, sebuah praktik yang dikenal sebagai jacking jus.

Serangan perangkat USB terbagi dalam tiga kategori utama, tergantung pada apa yang mereka lakukan setelah terhubung ke perangkat Anda. Perangkat dengan mikrokontroler internal yang diprogram ulang akan terlihat seperti thumb drive biasa, tetapi setelah dicolokkan, mereka akan menjalankan fungsi lain, misalnya bertindak seperti keyboard dan mengetik penekanan tombol tertentu. Contohnya termasuk serangan Rubber Ducky.

Perangkat USB dengan firmware internal yang diprogram ulang diubah sehingga firmware mereka secara otomatis menjalankan fungsi tertentu setelah terhubung, seperti menginstal malware atau mencuri data. Salah satu contohnya adalah serangan iSeeYou, yang memprogram ulang kelas webcam Apple tertentu sehingga penyerang dapat merekam video tanpa sepengetahuan seseorang.

Serangan USB juga dapat mengeksploitasi kelemahan yang ada dalam cara komputer dan perangkat USB berinteraksi. Contoh umum dari serangan ini adalah serangan Device Firmware Upgrade (DFU), yang menggunakan perangkat USB untuk memprogram ulang firmware yang sah menjadi sesuatu yang lebih berbahaya.

Bahkan ada serangan seperti USB killer, di mana perangkat USB yang terhubung menyimpan daya dari kabel listrik USB komputer hingga mencapai tingkat tertentu, kemudian secara agresif mengeluarkannya dan menggoreng komputer yang terhubung.

Cara Menghindari Serangan USB

Meskipun serangan ini terdengar menakutkan, ada beberapa cara untuk mencegahnya.

Jangan Pasang Drive Tidak Dikenal

Banyak ancaman USB datang ke rekayasa sosial, atau trik dan taktik psikologis untuk membuat orang menghubungkan perangkat yang buruk. Ini ada di hampir semua jenis serangan siber dan penipuan, dan penting untuk tidak tertipu.

Jika Anda melihat drive USB yang tidak Anda kenal terjatuh di suatu tempat—seperti tempat parkir— jangan sambungkan ke komputer Anda . Aktor jahat mengandalkan keingintahuan manusia untuk membantu mereka membuat perangkat Anda terinfeksi. Mereka akan menjatuhkannya di tempat umum, seperti di rumah sakit, dan menunggu seseorang untuk memasangnya. Ini disebut serangan jatuh.

Taktik umum lainnya adalah mengirimkan drive USB ke orang-orang melalui pos dan membuatnya terlihat seperti penawaran promo dari toko teknologi kotak besar seperti Best Buy. Intinya: waspadalah terhadap drive USB apa pun yang Anda temukan atau terima secara gratis tanpa diminta, baik itu dari perusahaan yang Anda kenal atau tidak kenal.

Keseimbangan Kehidupan-Kerja

Jika Anda menggunakan drive USB untuk bekerja, pisahkan dari hal-hal pribadi untuk menghindari pemindahan perangkat lunak berbahaya dari komputer di rumah ke jaringan profesional Anda. Anda juga dapat secara teratur memindai perangkat USB Anda dengan program antivirus dan/atau anti-malware, sementara perangkat lunak enkripsi dapat mencegah penyerang mengakses data Anda jika terjadi pelanggaran. Jika Anda merasa telah memasang perangkat yang disusupi ke komputer Anda, segera putuskan sambungan dari internet dan mulai ulang komputer Anda.

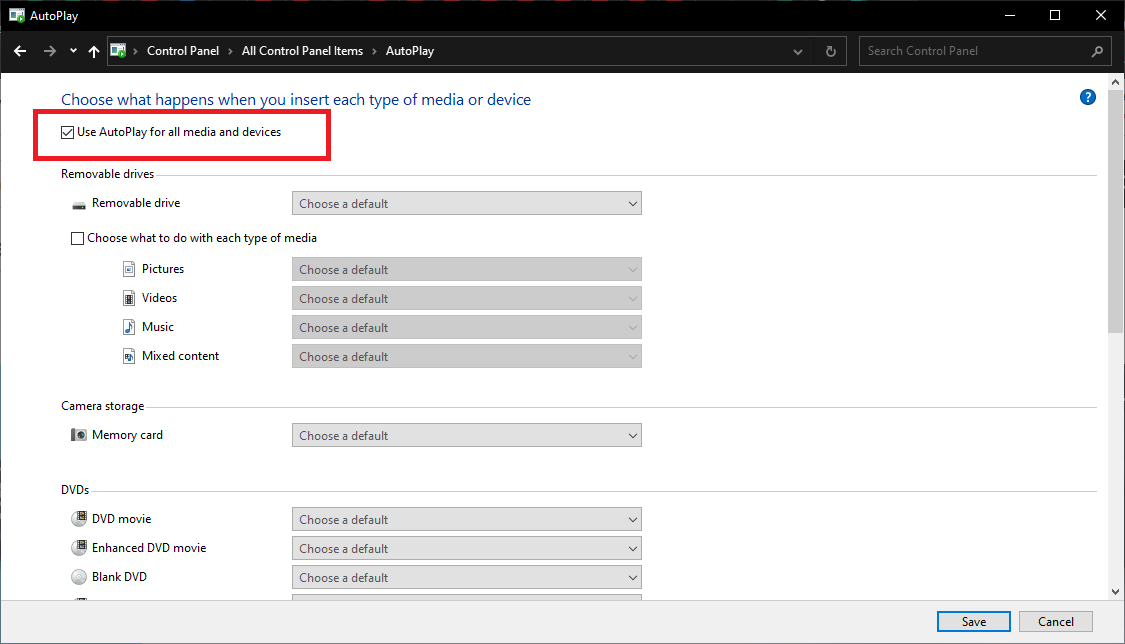

Nonaktifkan Autorun

Menonaktifkan fitur autorun pada perangkat Anda akan membantu menjaga kode berbahaya agar tidak dieksekusi secara otomatis saat Anda mencolokkan drive. Di Windows, buka Control Panel dan temukan pengaturan AutoPlay . Hapus centang Gunakan AutoPlay untuk semua media dan perangkat untuk mencegah perangkat yang tidak dikenal diluncurkan tanpa memberi tahu Anda atau meminta izin.

Keluar dari Jaringan

Jika Anda benar-benar perlu mencari tahu apa yang ada di flash drive yang tidak dikenal, Anda dapat mencoba menggunakan komputer yang “berlubang”, artinya komputer tidak terhubung ke internet atau jaringan lain.

Komputer dengan celah udara tidak berarti keamanan yang kedap udara. Fasilitas pengembangan nuklir Iran yang dikompromikan dalam serangan Stuxnet menggunakan jaringan air-gapped, dan dikompromikan dengan USB yang buruk. Setelah drive terhubung, perangkat lunak berbahaya dilepaskan. Jadi, jika Anda menguji drive yang mencurigakan di komputer dengan celah udara, itu adalah satu-satunya hal yang harus Anda gunakan untuk komputer itu, dan drive USB yang dicurigai tidak boleh terhubung ke komputer lain di jaringan Anda.

Pergi Virtual

Jika Anda lebih paham teknologi, coba unduh perangkat lunak virtualisasi, seperti VirtualBox gratis dari Oracle. Ini memungkinkan Anda membuat lingkungan virtual di komputer Anda yang menjalankan instance simulasi komputer Anda di dalam komputer Anda. Anda dapat mencolokkan drive dan membukanya di lingkungan virtual tanpa memengaruhi file atau jaringan Anda. Windows Sandbox juga merupakan opsi bawaan untuk pengguna Windows.

Jangan Abaikan Pembaruan

Tetap perbarui sistem Anda, terutama jika Anda menjalankan Windows. Banyak penyerang memanfaatkan fakta bahwa orang sering menunda memperbarui sistem mereka, bahkan jika mereka menyertakan tambalan untuk bug serius.

Tetap Waspada

Tidak ada metode keamanan siber yang sangat mudah, dan itu termasuk langkah-langkah yang diambil untuk mencegah serangan USB. Namun, metode yang dijelaskan di sini jauh lebih baik daripada mencolokkan drive USB aneh yang Anda temukan dan berharap yang terbaik.

Ingatlah untuk tidak pernah mempercayai drive asing, pindai drive yang Anda gunakan secara teratur, dan manfaatkan opsi keamanan seperti kata sandi, kunci PIN, dan enkripsi data. Mudah-mudahan, kesadaran akan taktik yang digunakan penyerang siber ditambah dengan keamanan perangkat keras dan perangkat lunak yang solid akan membantu Anda tetap bebas dari infeksi digital yang buruk.