Votre logiciel de sécurité fonctionne-t-il même ? Voici comment vérifier

Publié: 2022-01-29Depuis combien de temps avez-vous installé votre antivirus ou votre suite de sécurité ? Combien de fois l'avez-vous regardé depuis ? Les produits de sécurité sont conçus pour les utilisateurs qui envisagent de les configurer et de les oublier, mais pour de meilleurs résultats, vous devez les vérifier de temps en temps.

Voici une douzaine d'étapes simples que vous pouvez suivre pour vous assurer de tirer le meilleur parti de vos systèmes de sécurité.

1. Gardez votre antivirus à jour

Au début des virus informatiques, les programmes antivirus analysaient simplement les fichiers à la recherche de modèles de signature de menaces connues. De nos jours, la plupart des codeurs de logiciels malveillants rendent leur code polymorphe, non détectable par une simple correspondance de modèles. Et les utilitaires antivirus modernes utilisent des systèmes de détection basés sur le comportement, afin qu'ils puissent arrêter les logiciels malveillants qu'ils n'ont jamais vus auparavant. Cela dit, les signatures de logiciels malveillants simples et les modèles de détection comportementale nécessitent des mises à jour fréquentes, pour suivre l'évolution des logiciels malveillants. Votre antivirus est-il à jour ? Ouvrez-le et regardez. Voyez-vous un message sur la nécessité de mettre à jour les bases de données ? Même si vous ne le faites pas, cherchez la commande qui exécute une vérification à la demande des mises à jour. Ça ne pouvait pas faire de mal !

Vérifiez également si une mise à jour est disponible pour le programme lui-même. En fait, vérifiez tous vos produits de sécurité pour les mises à jour disponibles. Généralement, vous trouverez une option pour vérifier les mises à jour dans le menu Fichier ou Aide, ou dans le menu qui apparaît lorsque vous cliquez avec le bouton droit sur l'icône du produit dans la zone de notification. Il est possible qu'en procédant ainsi, vous découvriez que l'abonnement a expiré, renouvelez-le immédiatement !

Lorsque vous renouvelez, envisagez de vous inscrire aux renouvellements automatiques. Vous recevrez un e-mail de notification avant le renouvellement, vous pouvez donc toujours changer d'avis. Le renouvellement automatique vous offre une promesse de protection contre les virus de la part de certaines entreprises, parmi lesquelles Norton, McAfee et ZoneAlarm. Lorsque vous êtes en renouvellement automatique, la société promet de rechercher et de supprimer tout logiciel malveillant qui dépasse la protection antivirus de base.

2. Utilisez le meilleur logiciel de sécurité

Examinez chacun de vos produits de sécurité et réfléchissez à la manière dont vous en êtes venu à le choisir. Avez-vous vu une publicité à la télévision ? Un ami l'a-t-il suggéré ? Est-il venu avec l'ordinateur en tant qu'essai et vous vous êtes inscrit à la fin de l'essai ?

Pour vous assurer que vous avez le meilleur, visitez PCMag et lisez notre critique du produit. En plus de l'antivirus, nous avons des avis sur les suites de sécurité, les gestionnaires de mots de passe, le contrôle parental, les logiciels, les VPN et bien plus encore. Si nous avons trouvé des défauts dans la protection du produit, ou si nous ne lui avons tout simplement pas attribué la meilleure note, consultez nos produits Choix des éditeurs pour la catégorie. Vous voudrez peut-être passer à quelque chose de mieux.

3. Sanity-Check votre antivirus

Si vous voulez vérifier si votre application de reconnaissance d'image peut distinguer les pommes des oranges, vous pouvez simplement mettre une pomme (ou une orange) devant et voir si elle obtient le bon résultat. Les choses ne sont pas aussi simples si vous voulez savoir si votre antivirus peut distinguer les bons logiciels des logiciels malveillants. La plupart d'entre nous ne gardent pas (et ne devraient pas) garder des logiciels malveillants à portée de main pour ce type de vérification.

C'est là qu'intervient le fichier de test EICAR. EICAR, créé en 1991, était l'abréviation de European Institute for Computer Antivirus Research ; plus récemment, le groupe a abandonné l'acronyme en faveur de tout simplement EICAR. Le fichier de test est un programme minuscule que les fournisseurs d'antivirus du monde entier ont accepté de détecter, même s'il n'est pas malveillant. Visitez simplement le site Web EICAR et essayez de télécharger le fichier. Votre antivirus devrait empêcher le téléchargement et identifiera probablement la « menace » en tant que fichier de test EICAR.

4. Obtenez de l'aide de l'AMTSO

L'Anti-Malware Testing Standards Organization (AMTSO) est un groupe international dont l'objectif est d'améliorer les tests de cybersécurité. À un niveau élevé, cela signifie créer des normes et encourager les discussions entre les entreprises qui créent des outils antivirus et les entreprises qui testent ces outils. Cependant, l'AMTSO maintient également une banque de tests de fonctionnalités que n'importe qui peut utiliser pour s'assurer que sa propre protection fonctionne.

À partir de la page Vérification des fonctionnalités de sécurité, vous pouvez lancer plusieurs tests différents. Certains d'entre eux exercent la manière dont différents composants détectent le fichier EICAR, par exemple, par téléchargement manuel, par téléchargement au volant ou sous forme compressée. Et AMTSO a créé un fichier standard (inoffensif) pour remplacer ces applications potentiellement indésirables moins virulentes mais ennuyeuses. Vous pouvez vérifier si votre antivirus analyse les fichiers compressés de dix types différents.

N'oubliez pas que tous les fichiers impliqués dans ces tests sont inoffensifs. C'est juste que de nombreuses sociétés de sécurité ont accepté de réagir comme si elles étaient nuisibles, créant ainsi un moyen sûr d'exécuter des tests comme ceux-ci. Lorsque votre antivirus réussit l'un de ces tests, cela montre qu'il fonctionne. S'il ne passe pas, eh bien, il est possible que l'éditeur n'ait pas choisi de participer.

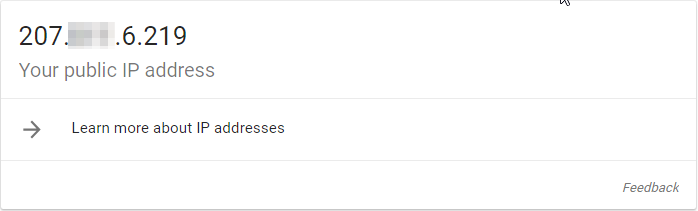

5. Vérifiez votre VPN

Chaque fois que vous visitez un site Web, votre navigateur envoie votre adresse IP avec une demande d'informations. C'est une nécessité, car le site a besoin d'une adresse pour renvoyer les données demandées. Votre adresse IP vous localise également physiquement, mais sans grande précision. Vous pouvez le vérifier dès maintenant en visitant whatismyipaddress.com, whatismyip.com ou l'un des dizaines de sites de ce type. Faites-le maintenant, sans VPN actif. Vous constaterez probablement qu'il obtient la bonne ville, mais pas beaucoup plus de détails.

Lorsque vous exécutez vos communications via un réseau privé virtuel ou VPN, le site Web ne voit jamais votre adresse IP. Au lieu de cela, il voit l'adresse IP du serveur VPN. Alors, connectez votre VPN à un serveur éloigné et relancez ce test de géolocalisation. Cela montre-t-il que vous êtes, disons, à Paris maintenant ? Alors ça marche !

Chaque fois que votre navigateur demande un nom de domaine comme pcmag.com, il doit envoyer une requête DNS (Domain Name System) pour la traduire en une adresse IP que les machines et les applications peuvent utiliser. Si votre VPN n'est pas configuré correctement, il peut laisser ces données de requête DNS exposées, ce qui signifie qu'un espion ou un pirate informatique pourrait au moins voir les sites que vous visitez. Sur dnsleaktest.com, vous pouvez exécuter un test simple ou avancé pour confirmer que votre VPN ne divulgue pas de données DNS.

6. Vérifiez la sécurité de votre routeur

Chaque routeur est configuré avec un nom d'utilisateur et un mot de passe par défaut, des informations d'identification nécessaires chaque fois que vous souhaitez modifier des paramètres importants. Les routeurs plus anciens, en particulier, peuvent avoir des valeurs simples comme "admin" pour le nom d'utilisateur et le mot de passe, et vous pouvez être sûr que toutes ces valeurs par défaut sont connues des pirates.

Vous pouvez également constater que le nom d'utilisateur et le mot de passe par défaut apparaissent sur un autocollant au bas ou sur le côté de votre routeur. C'est plus sûr que d'utiliser des informations d'identification par défaut stupides, mais quiconque entre dans votre tanière ou votre bureau peut prendre une photo de ces informations d'identification. Vous pourriez même donner ces informations d'identification lors de vos visioconférences, si votre routeur est visible en arrière-plan.

Si vous ne savez pas si votre routeur utilise les informations d'identification par défaut, consultez le support technique de votre fournisseur d'accès Internet. Une fois que vous avez la possibilité de vous connecter, modifiez le mot de passe du routeur et enregistrez-le dans votre gestionnaire de mots de passe. Lorsque vous êtes connecté au routeur, vérifiez le type de cryptage utilisé par votre connexion Wi-Fi. WEP et WPA sont des méthodes de cryptage anciennes et non sécurisées ; pas bon! Vous voulez WPA2 avec AES. Il y a de fortes chances que vous puissiez simplement choisir la nouvelle méthode de cryptage dans une liste déroulante. Un avertissement ; certains appareils plus anciens tels que Nintendo DS et Sony PSP ne sont pas compatibles avec WPA2.

7. Vérifiez vos appareils mobiles

Apple a rendu iOS assez hermétique, mais les appareils Android ne sont pas aussi sécurisés. Il existe des millions de programmes malveillants spécifiquement destinés à faire des ravages sur les appareils Android. Si vous n'avez pas de programme de sécurité sur votre Android, vous prenez un risque.

L'outil de sécurité Android typique offre à la fois une protection contre les logiciels malveillants et des fonctionnalités antivol. C'est important, car vous êtes tout aussi susceptible de perdre votre Android ou de vous le faire voler que de rencontrer des logiciels malveillants graves dans la nature.

Il est possible que vous disposiez déjà d'une protection Android dans le cadre de votre suite de sécurité pour ordinateur. De nombreuses suites modernes couvrent plusieurs plates-formes. Découvrez notre tour d'horizon des suites qui offrent la meilleure protection Android.

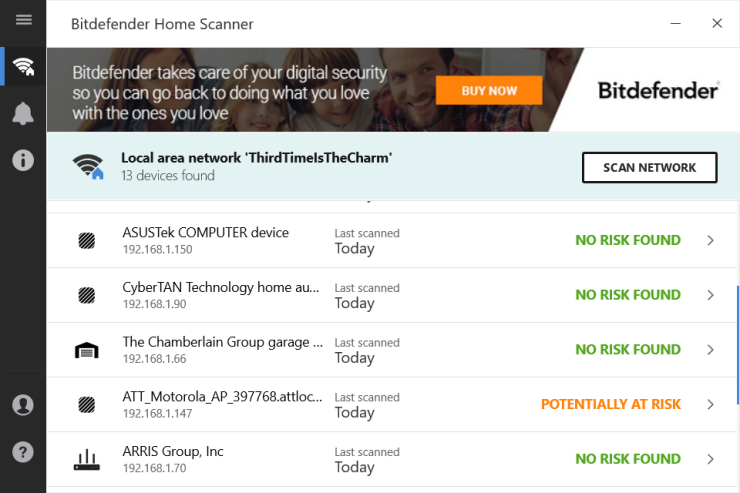

8. Analysez l'Internet des objets

Vos ordinateurs et appareils mobiles ne sont pas les seuls éléments à communiquer sur votre réseau domestique. Il y a de fortes chances que vous ayez de nombreux autres appareils sur ce réseau, des choses comme des consoles de jeux, des sonnettes vidéo, des moniteurs pour bébé, etc. Le problème est que vous ne pouvez pas installer de logiciel de sécurité sur la plupart de ces appareils, vous ne pouvez donc pas être sûr qu'ils sont sécurisés.

Ou pouvez-vous? Il existe une catégorie croissante de scanners de sécurité à domicile gratuits, des programmes comme Avira Home Guard, qui font deux choses utiles. Tout d'abord, ils vous permettent de savoir exactement quels appareils se trouvent sur votre réseau. Vous pourriez être surpris de la longueur de la liste. Deuxièmement, ils vérifient les problèmes de sécurité avec ces appareils.

Bitdefender Home Scanner va au-delà du simple signalement des ports non sécurisés et d'autres vulnérabilités possibles. Il affiche une notification lorsqu'un nouvel appareil rejoint le réseau et propose de l'analyser. C'est aussi un avertissement pour vous que quelqu'un, ou quelque chose, vient de rejoindre le réseau. Si c'est inattendu, un peu de détective s'impose.

Recommandé par nos rédacteurs

9. Analysez vos mots de passe

Vous utilisez un gestionnaire de mots de passe, n'est-ce pas ? C'est bon! Mais que gère-t-il au juste ? Obtenir tous vos mots de passe dans le système n'est que la première étape. La deuxième étape consiste à remplacer les mots de passe faibles ou en double par des mots de passe forts.

La plupart des gestionnaires de mots de passe incluent un rapport sur la force du mot de passe. Les meilleurs vous donnent une liste que vous pouvez trier par force. Si votre rapport affiche de nombreux mots de passe faibles et en double, commencez à les corriger. Faites les cinq pires, ou autant que vous ayez le temps. Réparez-en d'autres demain. Continuez jusqu'à ce que le gestionnaire de mots de passe vous donne une étoile d'or.

Bien sûr, tous ces efforts sont vains à moins que vous n'ayez protégé ces mots de passe derrière un mot de passe principal fort. Les mots de passe enregistrés par le gestionnaire de mots de passe peuvent être totalement aléatoires, comme GYDH31A^u6h1!udK, mais le maître est celui dont vous devrez vous souvenir. Consultez nos conseils sur la création d'un mot de passe maître super fort que personne d'autre ne devinerait.

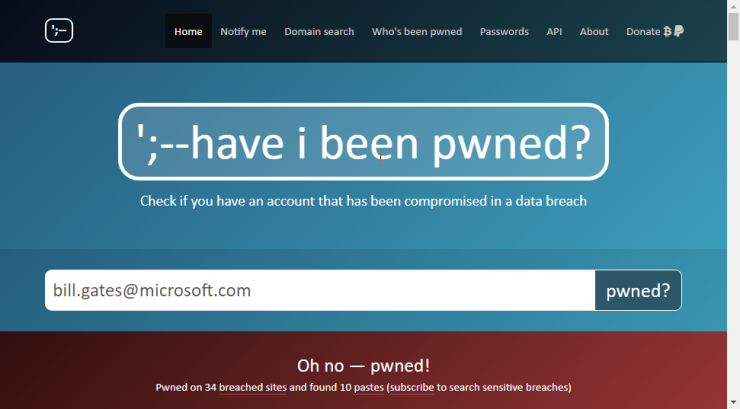

10. Voyez si vous avez été pwned

Des violations de données se produisent chaque semaine et des informations personnelles sont constamment divulguées sur le Dark Web. Le vôtre peut être exposé, mais comment le sauriez-vous ?

Heureusement, le site Web pratique Have I Been Pwned peut vous aider. Entrez simplement votre e-mail pour savoir si ces informations sont apparues dans une violation connue ou dans un vidage de données sur un site comme Pastebin. Si vous obtenez le "Oh non—pwned!" message, modifiez immédiatement les mots de passe concernés. De nombreux gestionnaires de mots de passe remarquent le processus de changement de mot de passe et mettent automatiquement à jour leurs données.

Votre adresse e-mail n'est pas un grand secret, à moins que vous n'utilisiez un système spécial pour la masquer derrière des adresses e-mail jetables. L'envoi d'une adresse e-mail à Have I Been Pwned n'est pas un grand risque de sécurité. Le site maintient également une liste de plus d'un demi-milliard de mots de passe qui ont été piratés, afin que vous puissiez vérifier si vos mots de passe ont été exposés. Malgré les explications détaillées du propriétaire du site sur la façon dont cela se fait sans risquer votre vie privée, je suis réticent. Si vous voulez vraiment vérifier les mots de passe Pwned, votre pari le plus sûr est de télécharger la base de données et de faire une recherche locale.

11. Passez en revue votre sécurité sur les réseaux sociaux

Il va sans dire que vos comptes de médias sociaux (à l'exception de Twitter) doivent être définis comme privés, afin que seuls vos amis puissent voir vos publications. Mais avez-vous vérifié que les vôtres sont configurés pour une meilleure sécurité ? Connectez-vous, accédez aux paramètres et examinez tout ce qui concerne la sécurité ou la confidentialité. Sur Facebook, par exemple, vous souhaitez que seuls vos amis voient vos publications et que seuls les amis d'amis soient autorisés à envoyer de nouvelles demandes d'amis. Et vous ne voulez pas que les moteurs de recherche renvoient à votre profil.

Facebook vous permet également de consulter tous les appareils connectés à votre compte. Passez en revue la liste, et si l'un d'entre eux semble louche, déconnectez-vous à distance.

Vous ne vous en rendez peut-être pas compte, mais même si vos propres paramètres sont serrés, vos amis et vos applications peuvent divulguer vos données. Sur Facebook, vous pouvez fermer cette fuite en désactivant l'API de partage. Cela signifie que vous ne pouvez pas jouer à Farmville ou à d'autres jeux Facebook passionnants, mais le sacrifice en vaut la peine. Vous pouvez également télécharger et afficher les données enregistrées par Facebook et Google.

12. Vérifiez votre crédit

Comment vous sentiriez-vous si vous ouvriez votre facture de carte de crédit et que vous trouviez une charge pour un système d'exercice sophistiqué que vous n'avez pas commandé, envoyé à un endroit inconnu ? Ouais, ce serait mauvais. Mais vous pouvez prendre une longueur d'avance en vérifiant de manière proactive votre crédit.

Nous aimons Credit Karma, un site Web gratuit et une application mobile qui surveillent vos cotes de crédit. Oui, vous pouvez obtenir vos rapports de crédit de chacune des trois grandes agences une fois par an sans frais, mais Credit Karma travaille directement avec TransUnion et Equifax pour vérifier vos scores aussi souvent qu'une fois par semaine. Il automatise également l'obtention régulière des rapports annuels complets. Si vous voyez un nouveau compte que vous n'avez pas ouvert, ou un changement précipité dans votre score, vous pouvez arranger les choses avant que le voleur ne commence à être buff sur votre centime.