TECNOLOGÍA DE CIFRADO SEGURO DETRÁS DE SSL: ¡TODO LO QUE NECESITA SABER!

Publicado: 2021-04-03Todo lo que debe saber sobre las técnicas de cifrado SSL

La penetración de Internet también ha llevado a un aumento en el número de incidentes de violaciones de datos. Las violaciones de datos pueden tener graves repercusiones para las empresas. Podría haber sanciones severas por parte de los gobiernos, juicios y pérdida de la confianza del cliente. Un informe de IBM afirma que el costo promedio de una violación de datos ronda los US$ 3,86 millones en 2020.

A la luz de esto, se hace necesario que las empresas cuenten con sistemas adecuados para evitar que esto suceda. El cifrado es un elemento crucial para garantizar la seguridad de las redes y el sitio web. Ayuda a las empresas a frustrar las violaciones de datos. Este artículo discutirá varias técnicas de encriptación SSL y cómo ayuda a las empresas a prevenir violaciones de datos.

El Concepto Básico de SSL y Certificados SSL

Una de las opciones automáticas para las empresas cuando se trata de encriptación es instalar un certificado SSL. Pero primero comprendamos más sobre la tecnología SSL. La capa de conexión segura permite que los servidores web y los clientes web se comuniquen de forma segura. Ayuda a crear conexiones que un tercero no puede romper fácilmente.

Actualmente, los certificados SSL utilizan la tecnología Transport Layer Security (TLS), y la comunicación está encriptada para que solo pueda leerla el destinatario deseado. Los certificados también autentican al destinatario de la información y aseguran que no esté interactuando con un impostor. Las empresas pueden tener un proceso de seguridad sólido si eligen un certificado SSL de proveedores SSL genuinos como ClickSSL porque no solo brindan certificados SSL confiables, sino que también le brindan una gran cantidad de garantía de CA como seguridad.

Los certificados SSL también generan una sensación de confianza en la mente de los visitantes del sitio web al verificar la presencia del letrero del candado en la barra de direcciones. Además, los sitios de comercio electrónico deben cumplir con las normas PCI-DSS que requieren que instale un certificado SSL. También puede prevenir ataques de phishing, ya que a los delincuentes les resultará difícil obtener el certificado a través de credenciales falsas.

Fundamentos del cifrado con tipos

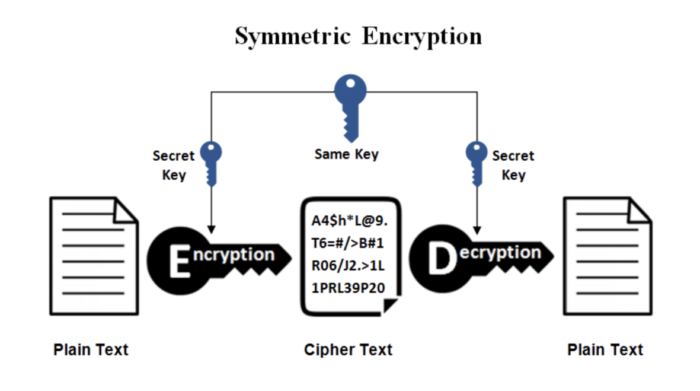

Los algoritmos utilizados en el proceso de cifrado también utilizan claves criptográficas que aseguran que el proceso se completa. Hay dos tipos principales de cifrado, a saber. Cifrado simétrico y asimétrico. Utilizan diferentes algoritmos para cifrar los datos.

1: Cifrado simétrico

Esta forma de cifrado utiliza la misma clave para cifrar y descifrar datos. Es más un proceso sencillo de encriptación. Una de sus características críticas es su simplicidad, pero los datos no pueden ser entendidos por nadie que no posea la clave de descifrado. Puede ser un código de acceso o una cadena de letras creada a través de un generador de números.

Son más rápidos que el cifrado asimétrico y requieren menos poder de cómputo, y no reducen la velocidad de Internet. Existen varias técnicas de encriptación simétrica, pero discutiremos algunas de las más comunes.

2 :Algoritmo de cifrado DES

Este método de cifrado utilizó una clave de cifrado de 56 bits y se utilizó en las versiones 1.0 y 1.1 de TLS. El algoritmo convierte 64 bits de datos dividiéndolos en dos bloques, cada uno de 32 bits. A continuación, el proceso de cifrado se realiza de forma individual.

Hay 16 rondas de procesos como permutación, expansión, sustitución o XOR, junto con una clave de ronda. La longitud de la clave de cifrado era baja, lo que permitía ataques de fuerza bruta contra sus redes. El algoritmo DES era arriesgado y había sido violado por varias entidades. Actualmente no está en uso.

3 :Algoritmo de cifrado 3DES

Se conoce oficialmente como el algoritmo de cifrado de datos triple y generalmente se conoce como 3DES. 3DES es una versión mejorada de DES y utiliza el algoritmo DES tres veces para cada bloque de datos. Este algoritmo también encontró uso en varios protocolos criptográficos como IPsec, TLS, OpenVPN y SSH.

El algoritmo se usó en varias aplicaciones, incluido el sistema de pago EMV, Firefox y Microsoft Office. La vulnerabilidad Sweet32 fue crítica, y el Instituto Nacional de Estándares y Tecnología (NIST) anunció una guía que descontinuó el uso del algoritmo después de 2023.

4: Algoritmo de cifrado AES

El NIST aprobó el estándar de encriptación en 2001. Se adopta ampliamente y es más rápido que la técnica DES. Algunas de las características críticas de este algoritmo son el uso de datos de 128 bits y claves de 128/192/256 bits. Tiene una serie de operaciones encadenadas y se basa en sustitución y permutación.

En este proceso, los datos se transforman en bloques y luego se utiliza una clave de cifrado para cifrar los datos. Varios subprocesos involucran subbytes, cambiar filas, mezclar columnas y agregar claves redondas. El descifrado del texto cifrado implica estas actividades en orden inverso. AES tiene varios usos, incluida la seguridad del procesador, la seguridad inalámbrica, el cifrado de aplicaciones móviles, las VPN, la seguridad de wifi, etc.

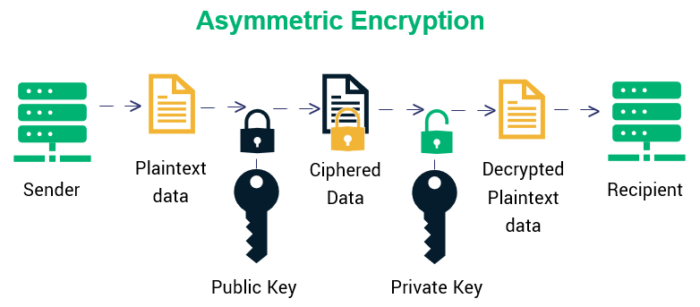

5: Cifrado asimétrico

El método de cifrado asimétrico utiliza dos claves distintas pero relacionadas. La clave pública se utiliza para el cifrado, mientras que la clave privada se utiliza para el descifrado. La clave privada se mantiene en secreto y solo el destinatario designado puede usarla para descifrar el mensaje.

Sus datos están protegidos contra cualquier ataque de intermediario y le permite crear una conexión segura sin que las entidades necesiten intercambiar claves de antemano. El algoritmo utiliza un protocolo de generación de claves que genera un par de claves. Una función de cifrado ayuda a cifrar los datos, y la función de descifrado permite que el destinatario de los datos los descifre.

6 :Algoritmo de cifrado RSA

El algoritmo RSA se encuentra entre los algoritmos asimétricos más utilizados y utiliza el método de factorización prima. El método utiliza dos grandes números primos que luego se multiplican por un número más significativo. Los dos números originales deben determinarse a partir de este gran número. Descifrarlo no es fácil, y los estudios muestran que podría llevar años hacerlo.

RSA proporciona escalabilidad y está disponible en varias longitudes de bit, a saber. 768 bits, 1024 bits, 2048 bits, 4096 bits, etc. utiliza un enfoque simple que facilita su uso en PKI. Este método de encriptación es ampliamente utilizado en la tecnología SSL.

7:Algoritmo de cifrado ECC

Este método de cifrado implica una curva elíptica y el conjunto de puntos satisface una ecuación matemática (y 2 = x 3 + ax + b). Es un algoritmo complejo y es irreversible, lo que significa que es difícil revertirlo y volver al punto original. Se vuelve un desafío encontrar un nuevo punto incluso si se conoce el punto original.

Al ser más complejo, este método ofrece mayores niveles de protección. Las claves más cortas permiten que el algoritmo se ejecute más rápido y requieren menos poder de cómputo. Si se usa en certificados SSL, el sitio web carga más rápido. Este método se utiliza para aplicar firmas digitales y en generadores pseudoaleatorios.

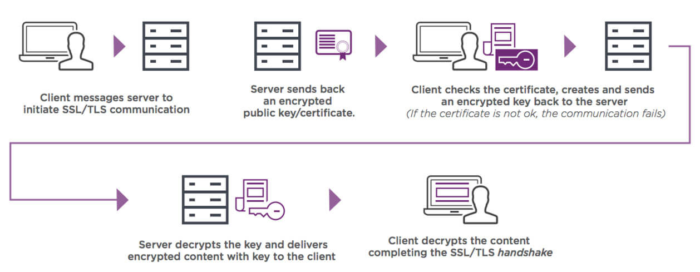

Cómo funcionan los certificados SSL

Cuando un navegador intenta conectarse a un sitio web, solicita la identificación del sitio web. El servidor web envía una copia del certificado SSL. Se comprueba si se puede confiar en el certificado. Si es de una CA de confianza, se envía un mensaje al servidor. El servidor revierte con un reconocimiento firmado digitalmente y los datos cifrados se pueden compartir entre el servidor web y el navegador.

Hay varios tipos de certificados, y puede elegir uno según sus requisitos. Los blogs y los sitios web más pequeños pueden elegir un certificado SSL de un solo dominio. Si desea asegurar varios dominios y múltiples subdominios juntos, uno de los certificados SSL MultiDominio puede ayudar y un solo certificado SSL comodín es la solución perfecta cuando la tienda web está ocupada con subdominios y desea cifrar toda la información que está transmitido sobre el dominio principal y sus subdominios relacionados.

Conclusión

El aumento en el número de violaciones de datos exitosas ha llevado a las empresas a proteger sus procesos internos. Una de las mejores formas es usar el cifrado SSL para garantizar que la comunicación entre el servidor y los clientes del navegador sea segura. Evitará que cualquier tercero no autorizado acceda a la información.