Cómo infectarse con malware

Publicado: 2022-01-29En los primeros días de las computadoras personales, cada usuario necesitaba una buena dosis de experiencia técnica. ¿El sistema no arranca? Abra la caja y vuelva a colocar todas las tarjetas de expansión, tal vez, o pula los terminales con un borrador de lápiz. Pida ayuda durante el turno de preguntas en la reunión del Grupo de Usuarios de PC. Intente ajustar algunas configuraciones en el archivo CONFIG.SYS. ¡Cosas divertidas! Pero esa época ya pasó. Los dispositivos informáticos modernos simplemente funcionan, la mayor parte del tiempo, lo que puede ser muy aburrido. He aquí una idea para darle vida a su vida: ¿por qué no infectar su computadora con malware?

¿Qué pasaría si enciende su computadora y muestra una advertencia de que el FBI lo está investigando? ¿O abrió su navegador solo para enfrentarse a una tormenta de anuncios divertidos y coloridos? Quién sabe, ¡tal vez su computadora podría estar entre el ejército de zombis alistado por un pastor de bots para acabar con un sitio web importante! ¿No sería genial?

En verdad, si desea abrirse a la experiencia completa del malware, tendrá que trabajar un poco. Los sistemas operativos y las computadoras modernas son demasiado protectores, y casi todas las computadoras nuevas vienen con un paquete de seguridad preinstalado. Aquí hay algunos consejos para facilitarle la entrada a este apasionante mundo.

Elija el dispositivo correcto

¿Te encanta tu Mac? ¿Tu iPad Pro? Bueno, por ahora, tendrás que dejarlos de lado. No hay duda de que existe el malware para macOS, pero podría volverse viejo y gris esperando que llegue un ataque. En cuanto a iOS, ¡olvídalo! Todo lo que hace que macOS sea un problema cuando intenta obtener malware se duplica para iOS.

Lo que necesita es una buena PC antigua, con Microsoft Windows. Cuanto más antigua sea la versión de Windows, mejor; las ediciones más recientes tienen algunas características de seguridad incorporadas molestas. Si puede encontrar una caja que ejecute el anticuado Windows 95, ¡eso es oro! Microsoft finalizó el soporte para este preciado sistema operativo antiguo en 2001, y los piratas informáticos han tenido años para explotarlo.

Si no puede encontrar un dispositivo con Windows, elija Android. ¡Eso es lo que hacen los creadores de malware! Muchos dispositivos Android se atascan en una versión anterior de Android porque el proveedor no admite actualizaciones, incluidas las actualizaciones de seguridad. Piruleta, ¿alguien? La fragmentación de Android significa que hay muchos teléfonos vulnerables por ahí.

Evadir la protección contra malware

Si está intentando la experiencia de infección de malware, obviamente no desea instalar la protección contra malware. ¡Eso anularía todo el propósito! Pero espera, no te limites a borrar tu antivirus; no es tan fácil como eso.

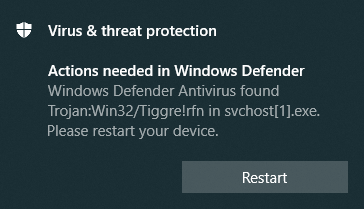

Mira, Microsoft realmente quiere que tengas algún tipo de protección antivirus. Si Windows 10 detecta que no tiene ningún otro antivirus en ejecución, activa automáticamente el Centro de seguridad de Microsoft Windows Defender. En el pasado, eso no hubiera sido un problema, porque Windows Defender era muy tonto. Pero desafortunadamente, la última versión muestra mejores resultados en las pruebas.

Puede pensar que puede desactivar Windows Defender profundizando en la configuración de seguridad y desactivando la protección en tiempo real. Sin embargo, Defender sigue ejecutando análisis programados, por lo que no es una solución real. Sí, si eres un mago de la PC, puedes editar el Registro para poner una estaca en el corazón de Windows Defender. ¿Eres un mago? No lo creo.

Lo mejor que puede hacer es consultar nuestras revisiones de software antivirus y elegir uno con una puntuación baja. También puede intentar mantener activo el programa antivirus, pero deshabilitar los análisis programados y la protección en tiempo real. Mejor aún, use una versión anterior de Windows, una sin todo el relleno de seguridad.

Dile al navegador que se calle

Los navegadores modernos creen que lo saben todo. Descarga esto, pero no descargues aquello. Este sitio web está bien, pero no puedes ir a ese. ¡Deshazte de la tiranía del navegador! Tú eres el que está a cargo, después de todo.

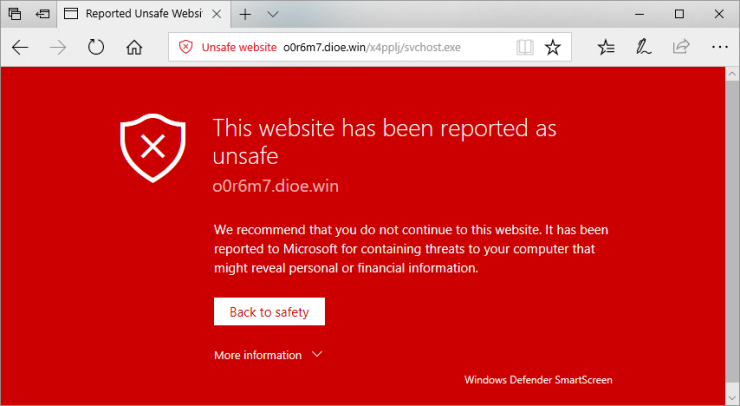

Naturalmente, la forma de escapar de la opresión difiere entre navegadores. En Chrome, haga clic en Configuración en el menú, haga clic en Avanzado y desactive todo en Privacidad y seguridad. Si le gusta Edge, elija la configuración en el menú, haga clic en Ver configuración avanzada, desplácese hasta la parte inferior y apague Windows Defender SmartScreen.

Los usuarios de Firefox deben hacer clic en Opciones, seleccionar la pestaña Privacidad y seguridad y desmarcar la casilla titulada Bloquear contenido peligroso y engañoso. En Internet Explorer de la vieja escuela, presione Alt + T para abrir el menú Herramientas, seleccione Filtro SmartScreen de Windows Defender y desactive esa función.

¡Eso es! Eres libre de navegar por toda la web, no solo en los lugares que permite tu navegador aguafiestas. Consulte los enlaces dudosos, los blogs subidos de tono, los sitios que ofrecen utilidades gratuitas, cualquier lugar que pueda imaginar.

En PCMag, infectamos computadoras con malware deliberadamente para probar productos de seguridad y tenemos nuestros propios métodos para recopilar muestras de malware. Si está impaciente por comenzar la fiesta del malware, hay muchos recursos disponibles para el público, entre ellos el sitio Contagio Malware Dump y el foro de discusión de malware KernelMode.info.

¡Haz clic en Todos los enlaces!

Bien, ha eliminado los obstáculos para adquirir una infección de malware. ¿Ahora que? ¿Dónde está el malware?

Primera parada: su cuenta de correo electrónico. Omita esos correos electrónicos familiares de su jefe y su tía Esther. Busque mensajes extraños de personas desconocidas. Si no los encuentra, revise la carpeta de correo no deseado. Cuando encuentre una oferta para conocer a una novia rusa, o reciba millones de su primo nigeriano perdido hace mucho tiempo, haga clic en el enlace para ver lo que quieren mostrarle.

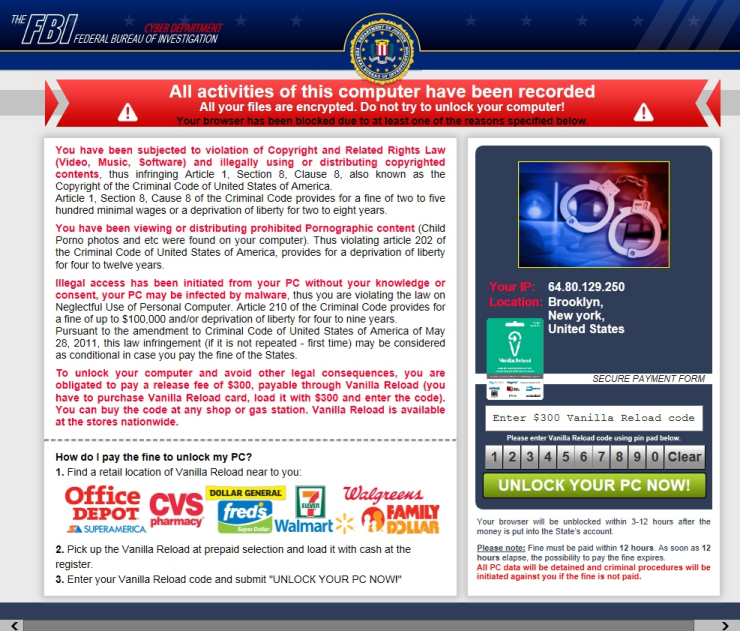

Si la página web indica que necesita instalar un nuevo códec de video o controlador o lo que sea, ¡adelante! Puede ser una actualización aburrida, pero podría ser un malware genial. Si no ves nada interesante, no te rindas. Algunos programas maliciosos funcionan entre bastidores. Pero si tiene suerte, es posible que vea una pantalla entretenida como la que se muestra a continuación. No te preocupes; el FBI no está realmente tras de ti. Este malware es solo un farol.

No se detenga con los enlaces en sus mensajes de correo electrónico. Si ve un anuncio extraño mientras navega por la web, ¡échele un vistazo! Puede ser solo un nuevo producto poco convencional, pero también puede ser un hacker que busca PC para infectar con malware.

Obtenga almacenamiento gratuito con malware gratuito

No pagas por memorias USB, ¿verdad? Quiero decir, la gente los está regalando por todas partes. Vaya a un seminario, obtenga el texto en una memoria USB. Sus hijos pueden traer la tarea de la escuela en una memoria USB. Si puede acceder a la sala de prensa de Black Hat oa otra conferencia de seguridad, encontrará una gran cantidad de comunicados de prensa en memorias USB. Los aburridos expertos en seguridad no los aceptan, así que eso te deja mucho más a ti.

Has escuchado la expresión: "Mira un centavo, recógelo, todo el día tendrás buena suerte". ¡Bien, seguramente es aún mejor suerte encontrar una memoria USB en la acera o en el estacionamiento!

La mayoría del malware USB es lo suficientemente cortés como para iniciarse automáticamente cuando conecta la unidad. Si no se inicia nada, explore lo que hay en el disco, vea qué tipo de programas interesantes están esperando para que los active.

Si está utilizando una computadora más antigua, podría disfrutar de algunos fuegos artificiales gratuitos. Originalmente demostrado en Black Hat, ahora comercializado como una herramienta de prueba, el USB Killer usa la propia energía USB de su computadora para cargar sus capacitores, luego descarga la PC con 200 voltios. Si el hardware no tiene el búfer adecuado, los resultados pueden ser emocionantes.

No se decepcione si la memoria USB no parece contener nada interesante. Podría estar apoderándose en secreto de su PC sin ninguna evidencia visible. Y, si nada más, ¡obtuviste una memoria USB gratis!

La alegría del ransomware

El malware que finge que el FBI te busca es genial. La plétora de anuncios intermitentes del adware puede ser tan entretenido como un caleidoscopio. Y seguramente su corazón late con un escalofrío de alarma y emoción cuando descubre que un troyano bancario ha vaciado su cuenta. Pero no hay nada que se compare con un ataque de ransomware en toda regla, especialmente cuando ha deshabilitado cualquier aburrida protección de ransomware que podría estar saturando su PC.

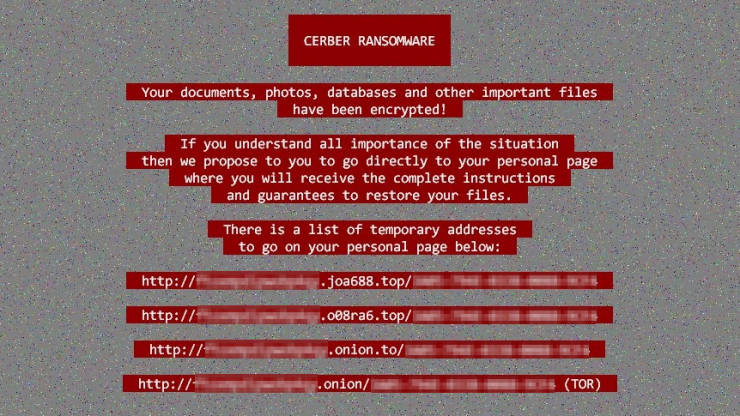

El ransomware básico de cifrado de archivos puede ser entretenido. Una vez que ha cifrado sus documentos, normalmente muestra una nota de rescate colorida de varias maneras diferentes. Algunos tipos cambian todo su escritorio a una nota de rescate. Otros muestran la nota en su navegador o en el Bloc de notas. Usted puede decidir si pasa por el proceso de pago del rescate de capa y espada o disfruta de comenzar de nuevo, sin el equipaje de esos documentos antiguos.

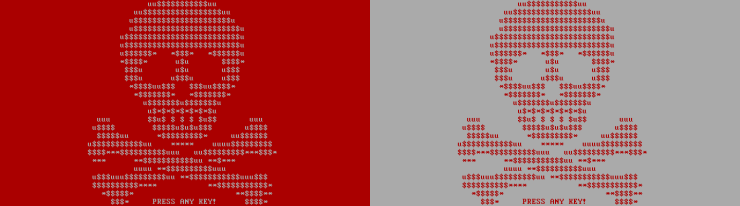

Los encriptadores de archivos están bien, pero para una verdadera emoción, desea un encriptador de disco completo como el infame ransomware Petya. Ver a Petya en acción es una experiencia apasionante, como ver una película de espías.

En primer lugar, informa de un bloqueo del sistema y se ve exactamente como si fuera real. Esperas, en suspenso, mientras (supuestamente) crea el informe del fallo. Luego reinicia el sistema. Al reiniciar, verá una pantalla de texto sin formato que advierte que CHKDSK está reparando el sistema de archivos y que, si apaga la PC, podría destruir todos sus datos.

Pero, ¡sorpresa! Eso no es CHKDSK, es Petya. Y no está arreglando su sistema de archivos, está encriptando todo el disco. Cuando haya terminado, una imagen de calavera roja/blanca parpadeante ofrece una pista colorida de que tiene un problema real.

Cuando tocas una tecla, la calavera cambia a una nota de rescate llamativa (pero sin destellos). Por desgracia, este puede ser el final de sus experimentos con malware, a menos que elija pagar el rescate y esperar lo mejor. ¡Pero ciertamente saliste con una explosión!

Tomando el camino seguro y aburrido

¿Qué es eso que dices? ¿Te gusta cuando usar tu computadora es aburrido? ¿No quiere experimentar la emoción que surge cuando invita al malware a su vida? Bueno, te lo estás perdiendo. Pero aún puede obtener algún uso de este artículo. Simplemente siga todos los pasos y sugerencias, pero haga lo contrario: mientras lo hace, es posible que desee comenzar a usar una VPN, normal.