¿Está funcionando su software de seguridad? Aquí está cómo verificar

Publicado: 2022-01-29¿Hace cuánto instaló su antivirus o paquete de seguridad? ¿Cuántas veces lo has mirado desde entonces? Los productos de seguridad están diseñados para usuarios que planean configurarlos y olvidarse de ellos, pero para obtener los mejores resultados, debe revisarlos de vez en cuando.

Aquí hay una docena de pasos simples que puede seguir para asegurarse de aprovechar al máximo sus sistemas de seguridad.

1. Mantenga su antivirus actualizado

En los primeros días de los virus informáticos, los programas antivirus simplemente analizaban los archivos en busca de patrones de firmas de amenazas conocidas. En estos días, la mayoría de los codificadores de malware hacen que su código sea polimórfico, no detectable mediante una simple coincidencia de patrones. Y las utilidades antivirus modernas utilizan sistemas de detección basados en el comportamiento, por lo que pueden detener el malware que nunca antes habían visto. Dicho esto, las firmas de malware simples y los patrones de detección de comportamiento necesitan actualizaciones frecuentes para mantenerse al día con el malware en evolución. ¿Tu antivirus está actualizado? Ábrelo y echa un vistazo. ¿Ve un mensaje sobre la necesidad de actualizar las bases de datos? Incluso si no lo hace, hurgue para encontrar el comando que ejecuta una verificación bajo demanda de actualizaciones. ¡No podría doler!

Compruebe también si hay una actualización disponible para el programa en sí. De hecho, verifique todos sus productos de seguridad para ver si hay actualizaciones disponibles. Por lo general, encontrará una opción para buscar actualizaciones en el menú Archivo o Ayuda, o en el menú que aparece cuando hace clic con el botón derecho en el icono del producto en el área de notificación. Es posible que al hacer esto descubra que la suscripción expiró, ¡renuévela de inmediato!

Cuando renueves, considera registrarte para renovaciones automáticas. Recibirá una notificación por correo electrónico antes de que se produzca la renovación, por lo que aún puede cambiar de opinión. La renovación automática le ofrece una promesa de protección antivirus de algunas empresas, entre ellas Norton, McAfee y ZoneAlarm. Cuando está en renovación automática, la compañía promete rastrear y eliminar cualquier malware que supere la protección antivirus básica.

2. Utilice el mejor software de seguridad

Mire cada uno de sus productos de seguridad y considere cómo llegó a elegirlo. ¿Viste un anuncio en la televisión? ¿Lo sugirió un amigo? ¿Acababa de venir con la computadora como una versión de prueba y te registraste cuando finalizó la prueba?

Para asegurarse de tener lo mejor, visite PCMag y lea nuestra revisión del producto. Además de antivirus, tenemos revisiones de suites de seguridad, administradores de contraseñas, control parental, software, VPN y mucho más. Si encontramos fallas en la protección del producto, o simplemente no le otorgamos una calificación alta, consulte nuestros productos Editors' Choice para la categoría. Es posible que desee subir de nivel a algo mejor.

3. Cordura: compruebe su antivirus

Si desea verificar si su aplicación de reconocimiento de imágenes puede distinguir manzanas de naranjas, simplemente puede colocar una manzana (o una naranja) delante y ver si obtiene el resultado correcto. Las cosas no son tan fáciles si desea saber si su antivirus puede distinguir un buen software de un malware. La mayoría de nosotros no tenemos (y no deberíamos) tener malware a mano para ese tipo de control de cordura.

Ahí es donde entra en juego el archivo de prueba EICAR. EICAR, formado en 1991, solía significar Instituto Europeo para la Investigación de Antivirus Informáticos; más recientemente, el grupo abandonó el acrónimo en favor de simplemente EICAR. El archivo de prueba es un programa minúsculo que los proveedores de antivirus de todo el mundo acordaron detectar, aunque no es malicioso. Simplemente visite el sitio web de EICAR e intente descargar el archivo. Su antivirus debería evitar la descarga y probablemente identificará la "amenaza" como el archivo de prueba EICAR.

4. Obtenga ayuda de la AMTSO

La Organización de Estándares de Pruebas Anti-Malware (AMTSO) es un grupo internacional cuyo objetivo es mejorar las pruebas de ciberseguridad. A un alto nivel, eso significa crear estándares y fomentar debates entre las empresas que crean herramientas antivirus y las empresas que prueban esas herramientas. Sin embargo, AMTSO también mantiene un banco de pruebas de características que cualquiera puede usar para asegurarse de que su propia protección esté funcionando.

Desde la página Verificación de características de seguridad, puede iniciar varias pruebas diferentes. Algunos de ellos ejercen la forma en que diferentes componentes detectan el archivo EICAR, por ejemplo, mediante descarga manual, mediante descarga automática o en forma comprimida. Y AMTSO ha creado un archivo estándar (inofensivo) para reemplazar esas aplicaciones potencialmente no deseadas menos virulentas pero molestas. Puede verificar si su antivirus escanea dentro de archivos comprimidos de diez tipos diferentes.

Recuerde, todos los archivos involucrados en estas pruebas son inofensivos. Es solo que muchas compañías de seguridad acordaron reaccionar como si fueran dañinas, creando una forma segura de ejecutar pruebas como estas. Cuando su antivirus pasa una de estas pruebas, eso demuestra que está funcionando. Si no pasa, bueno, es posible que el editor no haya elegido participar.

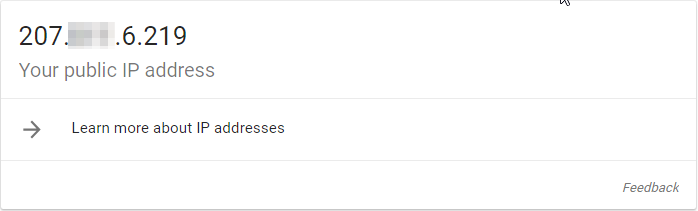

5. Verifique su VPN

Cada vez que visita un sitio web, su navegador envía su dirección IP con una solicitud de información. Eso es una necesidad, porque el sitio necesita una dirección para enviar los datos solicitados. Su dirección IP también lo ubica físicamente, aunque sin gran precisión. Puede verificar esto ahora mismo visitando whatismyipaddress.com, whatismyip.com o cualquiera de las docenas de dichos sitios. Hágalo ahora, sin una VPN activa. Probablemente encontrará que obtiene la ciudad correcta, pero no mucho más detalle.

Cuando ejecuta sus comunicaciones a través de una red privada virtual o VPN, el sitio web nunca ve su dirección IP. Más bien, ve la dirección IP del servidor VPN. Entonces, conecte su VPN a un servidor lejano y vuelva a ejecutar esa prueba de geolocalización. ¿Muestra que estás en, digamos, París ahora? ¡Entonces está funcionando!

Cada vez que su navegador solicita un nombre de dominio como pcmag.com, debe enviar una solicitud de DNS (Sistema de nombres de dominio) para traducirlo en una dirección IP que las máquinas y las aplicaciones puedan usar. Si su VPN no está configurada correctamente, puede dejar expuestos los datos de esta solicitud de DNS, lo que significa que un espía o pirata informático podría al menos ver qué sitios está visitando. En dnsleaktest.com puede ejecutar una prueba simple o avanzada para confirmar que su VPN no está filtrando datos de DNS.

6. Revise la seguridad de su enrutador

Cada enrutador viene configurado con un nombre de usuario y una contraseña predeterminados, credenciales que son necesarias cada vez que desea cambiar configuraciones importantes. Los enrutadores más antiguos en particular pueden venir con valores simples como "admin" tanto para el nombre de usuario como para la contraseña, y puede estar seguro de que los piratas informáticos conocen todos esos valores predeterminados.

También puede encontrar que el nombre de usuario y la contraseña predeterminados aparecen en una etiqueta en la parte inferior o lateral de su enrutador. Eso es más seguro que usar credenciales predeterminadas tontas, pero cualquiera que ingrese a su estudio u oficina podría tomar una foto de esas credenciales. Incluso podría estar regalando esas credenciales en sus reuniones de video, si su enrutador está visible en segundo plano.

Si no sabe si su enrutador está utilizando las credenciales predeterminadas, consulte con el soporte técnico de su proveedor de Internet. Una vez que pueda iniciar sesión, cambie la contraseña del enrutador y regístrela en su administrador de contraseñas. Mientras está conectado al enrutador, verifique qué tipo de encriptación está usando su conexión Wi-Fi. WEP y WPA son métodos de cifrado antiguos e inseguros; ¡no es bueno! Quieres WPA2 con AES. Es muy probable que simplemente pueda elegir el nuevo método de encriptación de una lista desplegable. Una advertencia; algunos dispositivos más antiguos, como Nintendo DS y Sony PSP, no son compatibles con WPA2.

7. Revisa tus dispositivos móviles

Apple ha hecho que iOS sea bastante hermético, pero los dispositivos Android no son tan seguros. Hay millones de programas maliciosos destinados específicamente a causar estragos en los dispositivos Android. Si no tienes un programa de seguridad en tu Android, te estás arriesgando.

La típica herramienta de seguridad de Android ofrece protección contra malware y funciones antirrobo. Eso es importante, porque es tan probable que pierda su Android o que se lo roben como que encuentre malware grave en la naturaleza.

Es posible que ya tenga disponible la protección de Android como parte de su paquete de seguridad de escritorio. Muchas suites modernas cubren múltiples plataformas. Consulte nuestro resumen de las suites que ofrecen la mejor protección de Android.

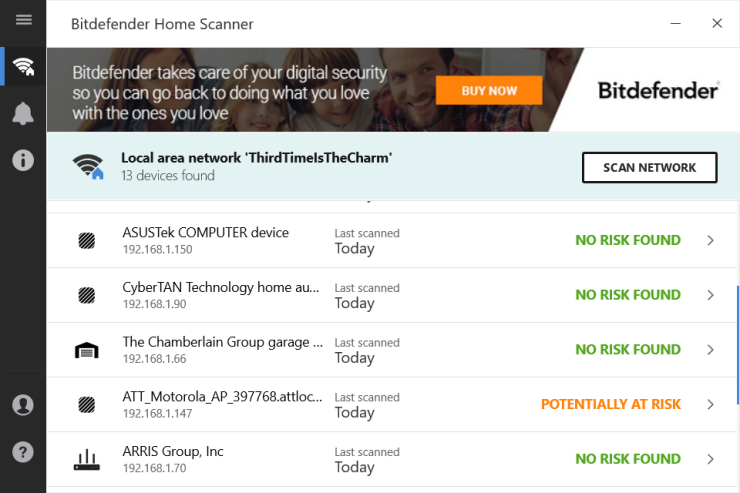

8. Escanea el Internet de las Cosas

Sus computadoras y dispositivos móviles no son las únicas cosas que se comunican a través de su red doméstica. Es muy probable que tenga muchos otros dispositivos en esa red, como consolas de juegos, timbres de video, monitores de bebés y demás. El problema es que no puede instalar software de seguridad en la mayoría de estos dispositivos, por lo que no puede estar seguro de que sean seguros.

¿O puedes? Hay una categoría creciente de escáneres de seguridad para el hogar gratuitos, programas como Avira Home Guard, que hacen dos cosas útiles. Primero, le permiten saber exactamente qué dispositivos hay en su red. Puede que te sorprenda la longitud de la lista. En segundo lugar, comprueban si hay problemas de seguridad con esos dispositivos.

Bitdefender Home Scanner va un paso más allá de simplemente informar sobre puertos no seguros y otras posibles vulnerabilidades. Aparece una notificación cuando un nuevo dispositivo se une a la red y ofrece escanearlo. También es un aviso para usted de que alguien, o algo, acaba de unirse a la red. Si eso es inesperado, un poco de investigación está en orden.

Recomendado por Nuestros Editores

9. Analiza tus contraseñas

Estás usando un administrador de contraseñas, ¿verdad? ¡Eso es bueno! Pero, ¿qué es lo que está gestionando? Obtener todas sus contraseñas en el sistema es solo el primer paso. El segundo paso es reemplazar las contraseñas débiles o duplicadas por contraseñas seguras.

La mayoría de los administradores de contraseñas incluyen un informe sobre la seguridad de la contraseña. Los mejores te dan una lista que puedes ordenar por fuerza. Si su informe muestra numerosas contraseñas débiles y duplicadas, comience a corregirlas. Haz los peores cinco, o para los que tengas tiempo. Arregle un poco más mañana. Sigue así hasta que el administrador de contraseñas te dé una estrella dorada.

Por supuesto, todo este esfuerzo se desperdicia a menos que haya protegido esas contraseñas detrás de una contraseña maestra segura. Las contraseñas guardadas por el administrador de contraseñas pueden ser totalmente aleatorias, como GYDH31A^u6h1!udK, pero la maestra es una que tendrá que recordar usted mismo. Consulte nuestros consejos sobre cómo crear una contraseña maestra superfuerte que nadie más adivinaría.

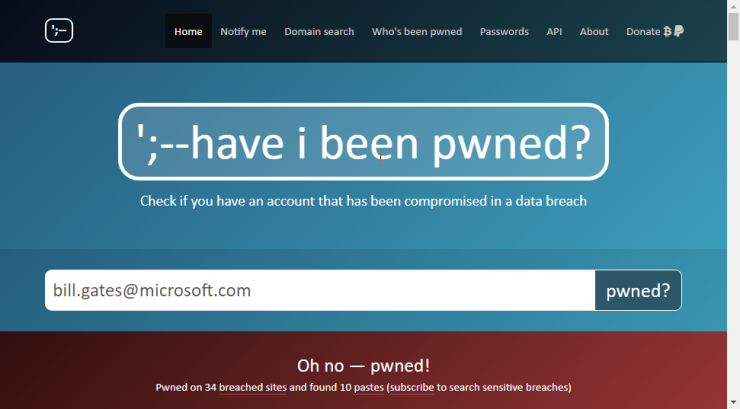

10. Vea si ha sido engañado

Las violaciones de datos ocurren todas las semanas y la información personal se filtra en la Dark Web todo el tiempo. El tuyo puede estar expuesto, pero ¿cómo lo sabes?

Afortunadamente, el práctico sitio web Have I Been Pwned puede ayudar. Simplemente ingrese su correo electrónico para averiguar si esa información apareció en una infracción conocida o en un volcado de datos en un sitio como Pastebin. Si obtiene el "¡Oh, no, pwned!" mensaje, cambie las contraseñas afectadas inmediatamente. Muchos administradores de contraseñas notan el proceso de cambio de contraseña y actualizan automáticamente sus datos.

Su dirección de correo electrónico no es un gran secreto, a menos que utilice un sistema especial para enmascararla detrás de direcciones de correo electrónico desechables. Enviar una dirección de correo electrónico a Have I Been Pwned no representa un gran riesgo para la seguridad. El sitio también mantiene una lista de más de quinientos millones de contraseñas que han sido violadas, para que pueda verificar si sus contraseñas han sido expuestas. A pesar de la explicación detallada del propietario del sitio sobre cómo se hace esto sin poner en riesgo su privacidad, soy reacio. Si realmente desea verificar las contraseñas de Pwned, su opción más segura es descargar la base de datos y realizar una búsqueda local.

11. Revisa tu seguridad en las redes sociales

No hace falta decir que sus cuentas de redes sociales (excepto Twitter) deben configurarse como privadas, para que solo sus amigos puedan ver sus publicaciones. Pero, ¿ha verificado para asegurarse de que los suyos estén configurados para la mejor seguridad? Inicie sesión, vaya a la configuración y revise todo lo relacionado con la seguridad o la privacidad. En Facebook, por ejemplo, desea que solo los amigos vean sus publicaciones, y solo los amigos de los amigos pueden enviar nuevas solicitudes de amistad. Y no desea que los motores de búsqueda se vinculen a su perfil.

Facebook también te permite revisar todos los dispositivos que están conectados a tu cuenta. Revise la lista y, si alguno de ellos parece sospechoso, cierre la sesión de forma remota.

Puede que no te des cuenta, pero incluso si tu propia configuración es estricta, tus amigos y aplicaciones pueden filtrar tus datos. En Facebook, puede cerrar esa fuga desactivando la API para compartir. Si lo hace, significa que no puede jugar a Farmville u otros emocionantes juegos de Facebook, pero el sacrificio vale la pena. También puede descargar y ver los datos guardados por Facebook y Google.

12. Verifique su crédito

¿Cómo se sentiría si abriera la factura de su tarjeta de crédito y encontrara un cargo por un sofisticado sistema de ejercicios que no ordenó, enviado a un lugar desconocido? Sí, eso sería malo. Pero puede adelantarse al juego revisando su crédito de manera proactiva.

Nos gusta Credit Karma, un sitio web y una aplicación móvil gratuitos que controlan sus puntajes de crédito. Sí, puede obtener sus informes crediticios de cada una de las tres grandes agencias una vez al año sin cargo, pero Credit Karma trabaja directamente con TransUnion y Equifax para verificar sus puntajes una vez por semana. También automatiza la obtención periódica de informes anuales completos. Si ve una nueva cuenta que no abrió, o un cambio precipitado en su puntaje, puede arreglar las cosas antes de que el ladrón comience a mejorar su moneda de diez centavos.