Wie wird man MHCADD-Ransomware auf einem Windows 10-PC los?

Veröffentlicht: 2021-05-17Einige Windows-Benutzer haben sich kürzlich darüber beschwert, dass sie Ransomware-Notizen von der MHCADD-Malware auf ihren PCs gefunden haben. MHCADD verschlüsselt Dateien auf Ihrem Computer und fordert Sie dann auf, den Entschlüsselungsdienst von seinen Entwicklern zu kaufen. In diesem Beitrag werden wir untersuchen, wie MHCADD funktioniert und was Sie tun können, um es loszuwerden.

Ist MHCADD Malware?

Die kurze Antwort darauf ist ja. MHCADD stammt aus einer Ransomware-Familie namens Snatch. Sein Zweck ist es, die Dateien des Opfers zu verschlüsseln, den Dateinamen eine eigene Erweiterung hinzuzufügen und eine Lösegeldforderung zu erstellen. MHCADD fügt Ihren Dateien die Erweiterung „.mhcadd“ hinzu: Wenn Sie also eine Datei mit dem Namen sth.jpg haben, wird sie zu sth.jpg.mhcadd. Die Malware erstellt außerdem die Textdatei „HOW TO RESTORE YOUR FILES.TXT“ in allen Ordnern, in denen sich die betroffenen Dateien befinden, was im Grunde eine Lösegeldforderung ist.

Wenn Sie die Datei „HOW TO RESTORE YOUR FILES.TXT“ öffnen, werden Sie feststellen, dass nur die MHCADD-Entwickler Ihnen bei der Lösung des Problems helfen können. Sie werden gebeten, eine E-Mail an eine in der Datei aufgeführte E-Mail-Adresse zu senden, um weitere Details zu erhalten: den Preis eines Entschlüsselungstools, wie der Vorgang eingeleitet wird usw. Leider ist die Lösegelddatei nicht ganz falsch – in den meisten Fällen Sie können MHCADD-Dateien nicht mit Software von Drittanbietern entschlüsseln. Es ist jedoch auch keine Lösung, sich die Lösegeldforderung anzuhören und den Preis für die Entschlüsselung von den MHCADD-Entwicklern zu zahlen. Normalerweise erhalten diejenigen, die für ein Entschlüsselungstool (oder Tools) bezahlen, es (oder sie) nicht, selbst nachdem sie die Zahlung geleistet haben.

Aus diesem Grund wird generell davon abgeraten, MHCADD zu vertrauen oder das Lösegeld zu zahlen. Wie kann man also Dateien wiederherstellen, die von der MHCADD-Ransomware verschlüsselt wurden? In der Regel besteht die sicherste Methode zur Wiederherstellung Ihrer Dateien darin, sie aus einem Backup wiederherzustellen. Eine noch bessere Möglichkeit besteht darin, zu verhindern, dass die Ransomware überhaupt an Ihre Dateien gelangt – oder zumindest MHCADD zu entfernen, bevor es weitere Dateien auf Ihrem PC verschlüsseln kann.

Wie ist MHCADD auf Ihren PC gekommen?

In vielen Fällen infizieren MHCADD und andere ähnliche Malware-Entitäten PCs per E-Mail. Sie können sich auch über unzuverlässige Datei- oder Software-Downloadquellen, Software-Updates von Drittanbietern, inoffizielle Software-Aktivierungstools und mehr in Ihr System einschleichen.

Wenn es um E-Mails geht, wird Malware oft in einem Anhang (beliebte Formate sind MS Office-Dokumente, PDFs, JavaScript-Dateien, ausführbare Dateien wie .exe-Dateien, Archive wie ZIP, RAR usw.) oder einem böswilligen Download-Link abgelegt. Die E-Mails sehen oft wichtig, dringend und offiziell aus. Sobald Sie den Anhang öffnen oder auf den schädlichen Download-Link klicken, wird die Malware auf Ihrem PC installiert.

Wie bereits erwähnt, kann Malware Ihr System auch infizieren, wenn Sie unzuverlässige Downloadquellen verwenden, die Malware verbreiten, indem sie bösartige Dateien als legitim tarnen. Dies geschieht normalerweise auf inoffiziellen Websites, kostenlosen Datei-Hosting-Seiten, Peer-to-Peer-Netzwerken und so weiter. Die Verwendung von Software-Updatern von Drittanbietern kann ebenfalls riskant sein: Malware kann sich als Updates und Fixes für die von Ihnen installierten Programme tarnen. Inoffizielle Aktivierungstools sind ziemlich ähnlich. Sie sollen Ihnen helfen, die Aktivierung lizenzierter Software (illegal) zu umgehen – aber anstatt das zu tun, installieren sie Malware.

So schützen Sie Windows 10 vor MHCADD

Der beste Weg, um zu verhindern, dass Ihre Dateien von MHCADD verschlüsselt werden, besteht darin, sicherzustellen, dass die Malware niemals auf Ihren PC gelangt. Das bedeutet, dass es am besten ist, bestimmte Vorsichtsmaßnahmen zu treffen:

- Laden Sie nur die benötigten Programme und Dateien von offiziellen, zuverlässigen Websites herunter.

- Öffnen Sie niemals E-Mails von unbekannten verdächtigen Adressen und halten Sie sich von Anhängen und Download-Links fern.

- Aktualisieren Sie die Programme auf Ihrem PC nur mit den von offiziellen Entwicklern bereitgestellten Tools.

- Verwenden Sie keine illegalen Tools, um Software zu aktualisieren oder zu aktivieren.

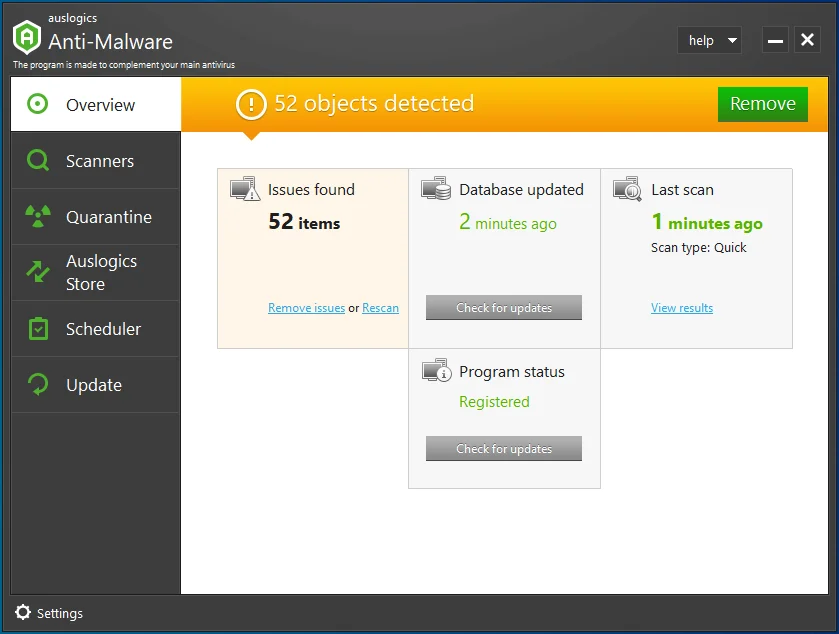

Darüber hinaus wird empfohlen, Ihr System regelmäßig auf Malware zu scannen. Stellen Sie sicher, dass Sie Antivirensoftware verwenden, der Sie vertrauen und die auf dem neuesten Stand ist und die neuesten schädlichen Elemente auf dem Markt erkennen kann. Sie können versuchen, ein Programm namens Auslogics Anti-Malware zu verwenden.

Nach der Installation führt das Programm regelmäßige automatische Scans Ihres gesamten Systems durch und findet selbst die seltenste Malware. Wenn tatsächlich Bedrohungen erkannt werden, werden diese sicher von Ihrem PC entfernt, ohne die anderen Elemente Ihres Systems zu beschädigen. Das Programm ist einfach einzurichten und verfügt über eine einfache, benutzerfreundliche Oberfläche. Außerdem ist das Programm so konzipiert, dass es zusammen mit anderer Anti-Malware-Software ausgeführt werden kann – Sie sollten also keine Probleme haben, Auslogics Anti-Malware zusammen mit Ihren anderen Antiviren-Tools auszuführen.

Schützen Sie Ihren PC mit Anti-Malware vor Bedrohungen

Überprüfen Sie Ihren PC auf Malware, die Ihr Antivirus möglicherweise übersieht, und entfernen Sie Bedrohungen sicher mit Auslogics Anti-Malware

So entfernen Sie die MHCADD-Ransomware

In dem unglücklichen Fall, dass die MHCADD-Ransomware bereits in Ihren PC eingedrungen ist, möchten Sie sie sicherlich loswerden. Dieser Prozess besteht aus mehreren Schritten, und es wird nicht einfach sein – aber es ist machbar.

Folgendes müssen Sie tun:

Schritt 1: Isolieren Sie das infizierte Gerät

Schritt 2: Identifizieren Sie die Ransomware-Infektion

Schritt 3: Suchen Sie nach Ransomware-Entschlüsselungstools

Schritt 4: Stellen Sie Ihre Dateien mit Datenwiederherstellungstools wieder her

Schritt 5: Erstellen Sie Datensicherungen

Beginnen wir am Anfang.

Schritt 1: Isolieren Sie das infizierte Gerät

Einige Arten von Ransomware verschlüsseln Dateien auf externen Speichergeräten, infizieren sie und verbreiten sich dann über das gesamte lokale Netzwerk. Aus diesem Grund ist es wichtig, das infizierte Gerät so schnell wie möglich zu isolieren.

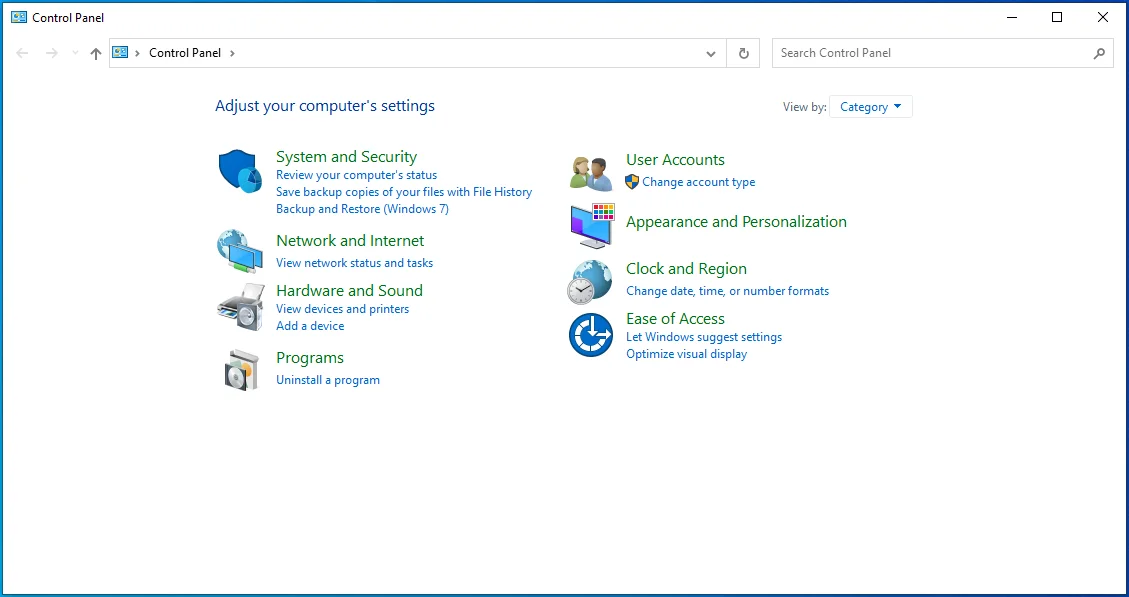

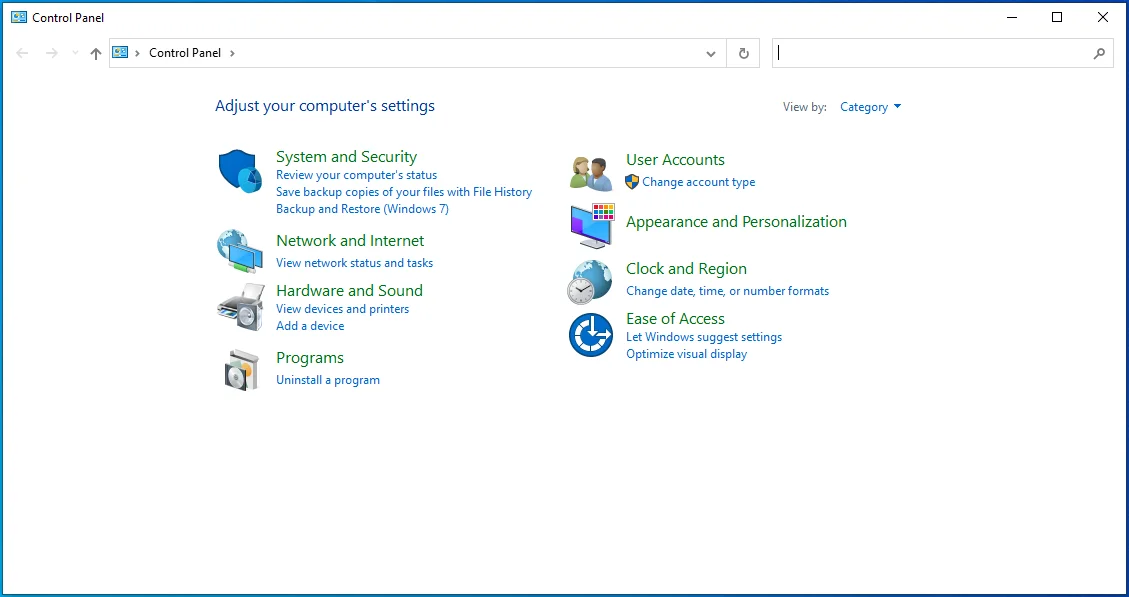

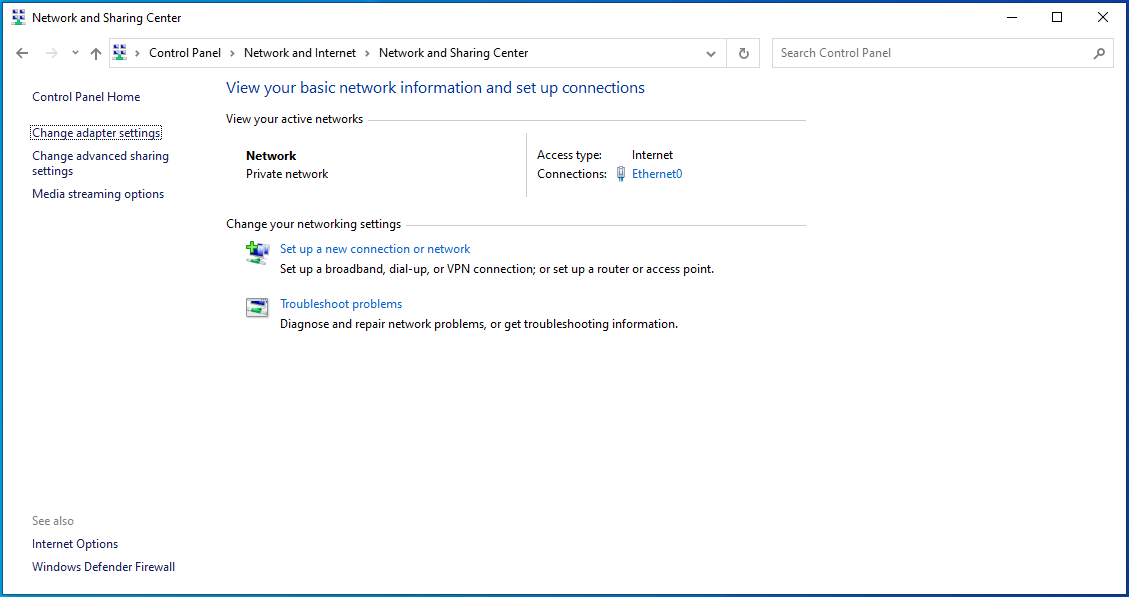

Wenn Ihr Computer über eine Kabelverbindung mit dem Internet verbunden ist, ziehen Sie einfach das Ethernet-Kabel von der Hauptplatine ab. Wenn Ihr Computer mit Wi-Fi verbunden ist, gehen Sie zu Ihren PC-Einstellungen und trennen Sie Ihren Computer von einem drahtlosen Netzwerk. All dies können Sie über die Systemsteuerung tun:

- Gehen Sie zur Systemsteuerung.

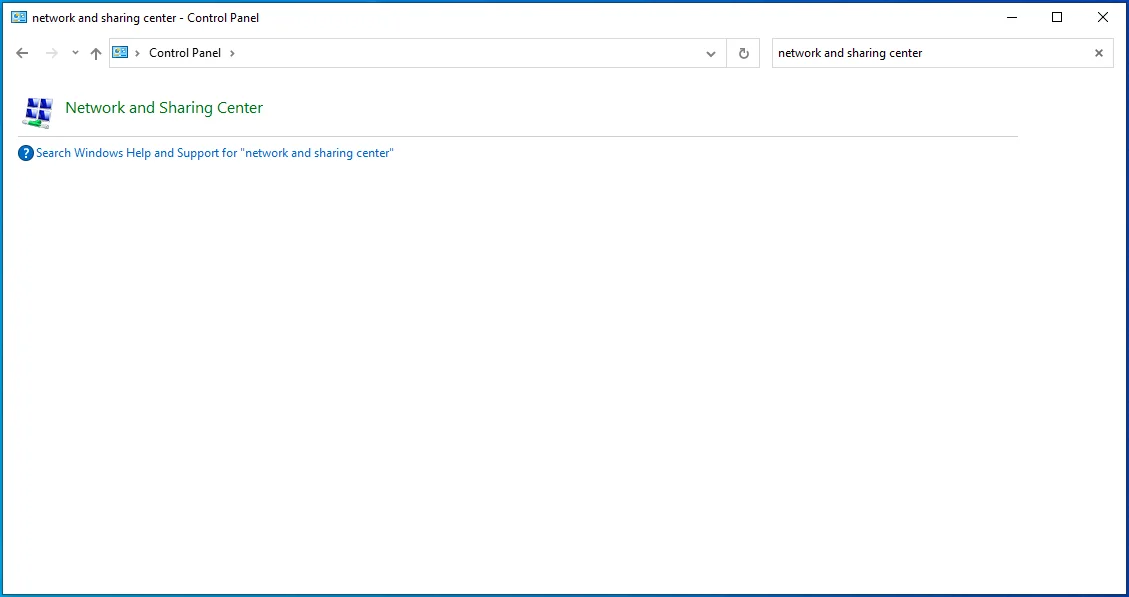

- Gehen Sie zur Suchleiste in der oberen rechten Ecke der Seite.

- Geben Sie „Netzwerk- und Freigabecenter“ ein.

- Wählen Sie oben links „Adaptereinstellungen ändern“.

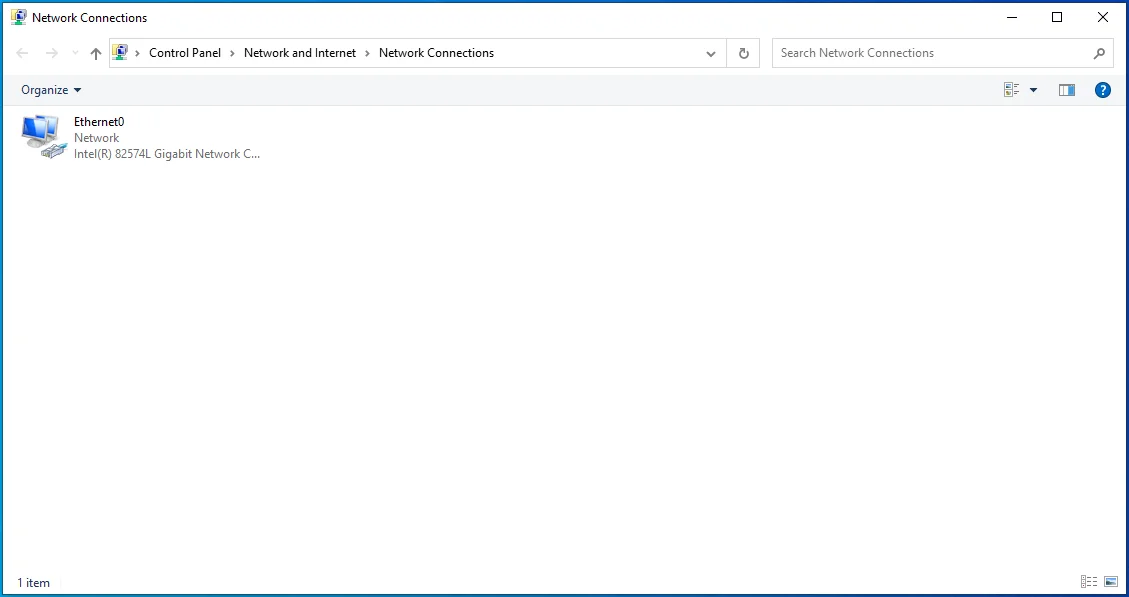

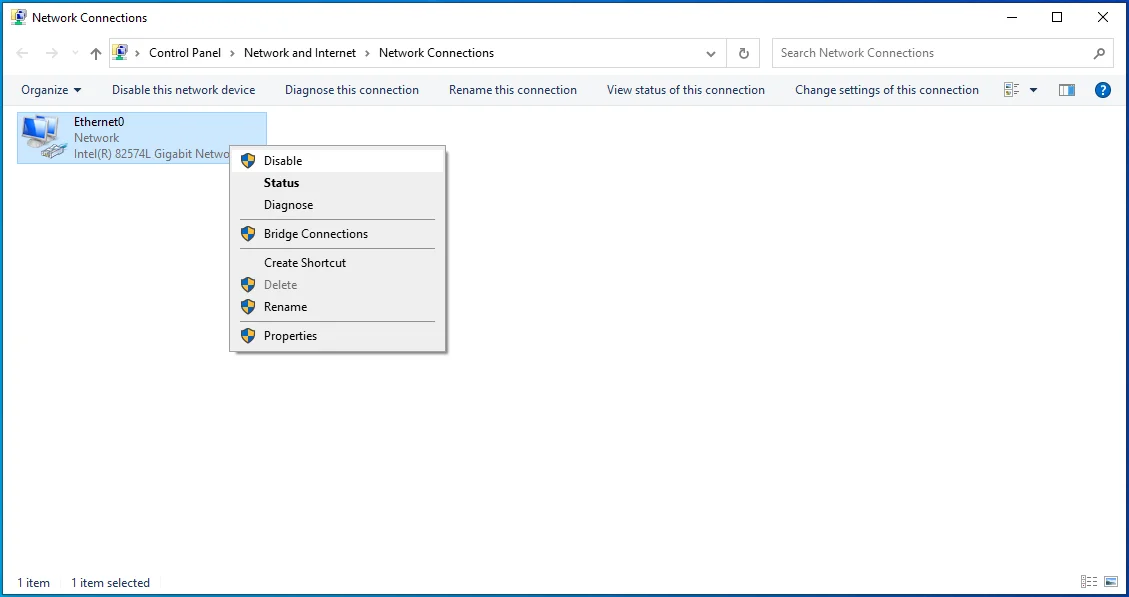

- Suchen Sie Ihren Verbindungspunkt.

- Klicken Sie mit der rechten Maustaste darauf und wählen Sie Deaktivieren.

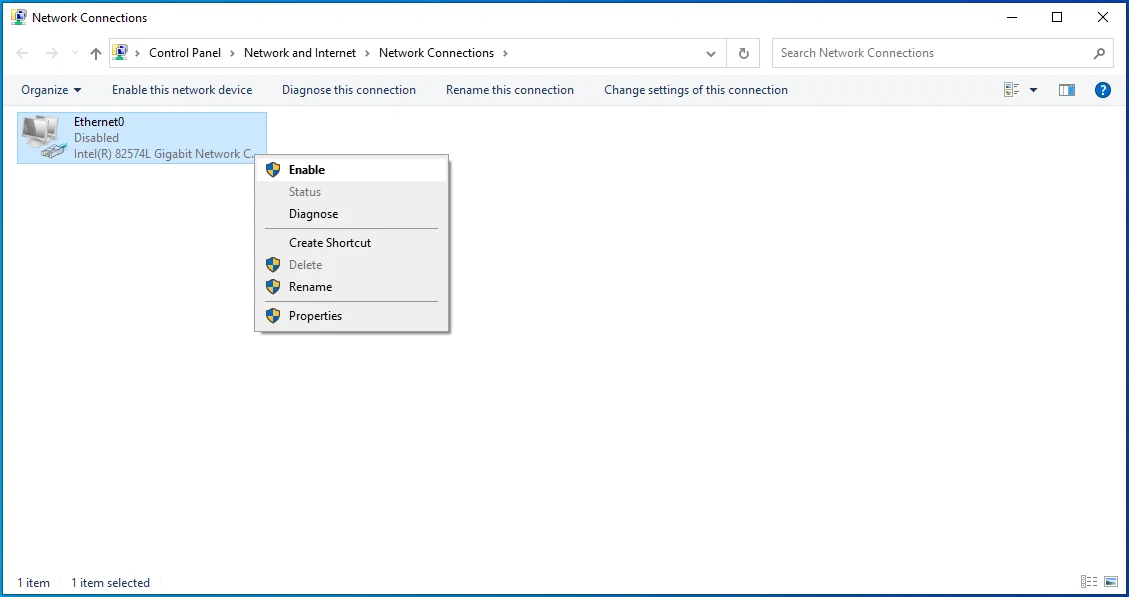

- Dadurch wird Ihr PC vom Internet getrennt. Wenn Sie bereit sind, wieder online zu gehen, wiederholen Sie einfach die obigen Schritte und wählen Sie Aktivieren.

Als nächstes müssen Sie alle Speichergeräte ausstecken. Wie bereits erwähnt, kann Ransomware Daten verschlüsseln und alle Speichergeräte infiltrieren, die derzeit mit Ihrem PC verbunden sind. Aus diesem Grund sollten Sie alle externe Hardware so schnell wie möglich trennen. So geht's:

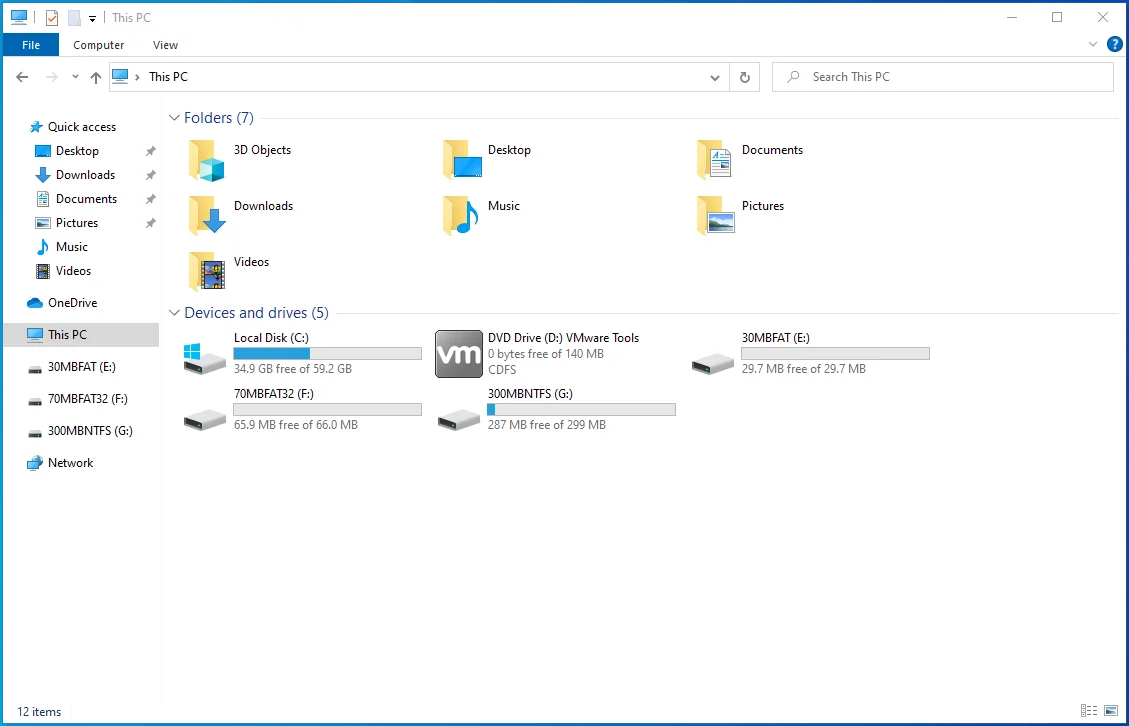

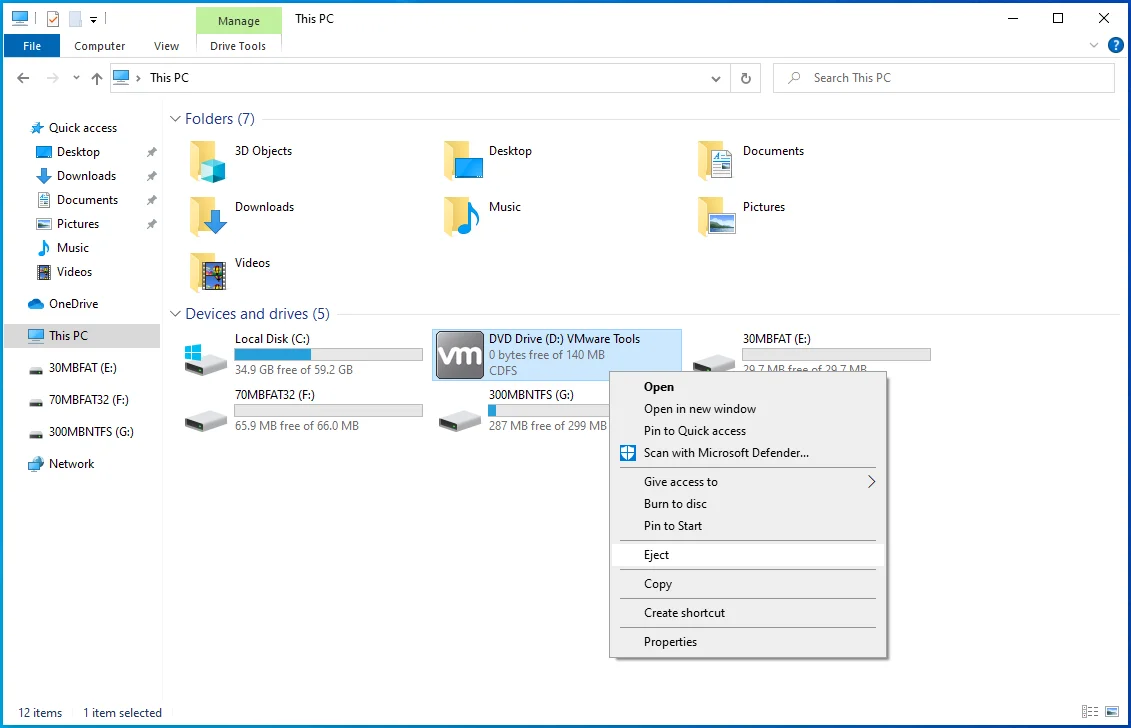

- Gehen Sie zu Dieser PC.

- Klicken Sie mit der rechten Maustaste auf jedes verbundene Gerät und wählen Sie Auswerfen.

Als Nächstes müssen Sie sich von allen Ihren Cloud-Speicherkonten abmelden. Bestimmte Arten von Ransomware sind in der Lage, die Software zu entführen, die Ihre in der Cloud gespeicherten Daten verarbeitet. Dadurch wird Ihr Cloud-Speicher auch anfällig für die Verschlüsselung durch Ransomware. Aus diesem Grund ist es besser, sich in Browsern und anderer verwandter Software von allen Ihren Cloud-Speicherkonten abzumelden. Sie können auch in Betracht ziehen, Ihre Cloud-Verwaltungssoftware (zumindest vorübergehend) zu deinstallieren, bis die Infektion ordnungsgemäß behandelt wurde.

Schritt 2: Identifizieren Sie die Ransomware-Infektion

Bevor Sie Schritte unternehmen können, um die Malware loszuwerden, die Ihren PC infiziert, müssen Sie sie zuerst identifizieren.

Die meisten Ransomware-Infektionen werden mit einer Datei geliefert, die einen Ransomware-Hinweis enthält. Diese Nachrichten sind in der Regel recht unkompliziert, und Sie können möglicherweise erkennen, mit welcher Ransomware Sie es zu tun haben, indem Sie einfach auf den Namen der Ransomware-Nachricht schauen.

In einigen Fällen können diese Namen jedoch zu allgemein sein. Außerdem können einige Infektionen dieselben Ransomware-Notiznamen verwenden. Wenn Sie die Ransomware anhand des Namens ihrer Lösegeldforderung nicht eindeutig identifizieren können, ist es am besten, sie nicht zu riskieren. Wenn Sie versuchen, Ihre Daten mit Tools zu entschlüsseln, die für verschiedene Ransomware gedacht sind, können Sie Ihren Dateien dauerhaften Schaden zufügen.

Eine andere Sache, die Sie tun können, ist die Dateierweiterung zu überprüfen. Ransomware-Infektionen werden häufig nach den Erweiterungen benannt, die sie Dateien hinzufügen. Dies funktioniert normalerweise – es sei denn, die betreffende Ransomware verwendet generische Dateierweiterungen wie „.encrypted“. In diesem Fall können Sie die Art der Malware auf diese Weise nicht identifizieren.

Eine der einfachsten Möglichkeiten, um herauszufinden, mit welcher Art von Malware Sie es zu tun haben, ist die Verwendung einer spezialisierten Website, die Benutzern hilft, Malware-Bedrohungen zu identifizieren. Sie müssen die erhaltene Ransomware-Nachricht und eine der verschlüsselten Dateien hochladen. Die Website verarbeitet die Informationen, und wenn die Ransomware erfolgreich identifiziert wurde, erhalten Sie Details wie ihren Namen, Entschlüsselungsoptionen usw.

Wenn Sie sich nicht mit einer Ransomware-identifizierenden Website befassen möchten, versuchen Sie, eine Online-Suche mit Schlüsselwörtern wie dem Titel der Lösegeldnachricht, der Dateierweiterung, den bereitgestellten Kontakt-E-Mails usw. durchzuführen. Dies kann Ihnen helfen, mehr Informationen darüber zu erhalten, womit Sie es zu tun haben.

Schritt 3: Suchen Sie nach Ransomware-Entschlüsselungstools

Verschlüsselungsalgorithmen, die von einer großen Anzahl von Ransomware-Infektionen verwendet werden, sind ziemlich ausgeklügelt. In einigen Fällen können nur ihre Entwickler die verschlüsselten Dateien wiederherstellen. Dies liegt daran, dass für die Entschlüsselung ein bestimmter Schlüssel erforderlich ist, der während des Verschlüsselungsprozesses erstellt wird. Wenn Sie nicht über den richtigen Schlüssel verfügen, wird die Wiederherstellung der Daten einfach unmöglich.

Allerdings ist nicht jede Ransomware gleich. Einige Ransomware-Infektionen sind möglicherweise schlecht entwickelt und enthalten einige Schlupflöcher: Sie können identische Verschlüsselungs-/Entschlüsselungsschlüssel für ihre Opfer verwenden, Verschlüsselungsschlüssel lokal speichern und so weiter. Aus diesem Grund sollten Sie immer nach verfügbaren Entschlüsselungstools für Ransomware suchen, die Ihren PC infiziert.

Es kann schwierig sein, das richtige Entschlüsselungstool zu finden, aber es ist nicht unmöglich. Außerdem können Sie eines der vielen Online-Tools verwenden, mit denen Sie die richtige Entschlüsselungssoftware finden können.

Schritt 4: Stellen Sie Ihre Dateien mit Datenwiederherstellungstools wieder her

In bestimmten Fällen können Sie die verschlüsselten Daten möglicherweise mit einem Drittanbieter-Tool wiederherstellen. Sie können versuchen, online eine Suche durchzuführen und zu sehen, ob Sie eine geeignete Entschlüsselungssoftware finden.

Schritt 5: Erstellen Sie Datensicherungen

Um den Verlust Ihrer Daten zu vermeiden, ist es schließlich wichtig, Sicherungskopien für wichtige Dateien zu erstellen. So können Sie Ihre Daten besser schützen.

Es wird empfohlen, dass Sie Ihre Daten in mehreren Partitionen speichern und wichtige Dateien nicht in derselben Partition speichern, die Ihr gesamtes Betriebssystem enthält. Wenn Sie jemals in eine Situation geraten, in der Sie die Festplatte formatieren müssen, auf der Ihr Betriebssystem installiert ist, verlieren Sie am Ende alle Daten auf dieser Festplatte. Aus diesem Grund wird dringend empfohlen, mehrere Partitionen auf Ihrem PC zu erstellen. Auf diese Weise können Sie ganz einfach eine einzelne Partition formatieren, ohne die anderen zu beeinträchtigen. Die Verwaltung von Partitionen auf Ihrem PC ist nicht besonders kompliziert, und Sie finden alle zugehörigen Informationen auf der Dokumentations-Webseite von Microsoft.

Es ist wichtig, Ihre Daten zu sichern. Die zuverlässigste Art, Ihre Daten zu schützen, besteht darin, ein externes Speichergerät zu verwenden und es nicht anzuschließen. Kopieren Sie einfach wichtige Daten auf eine externe Festplatte (Flash-Laufwerk, SSD, HDD usw.), trennen Sie sie und bewahren Sie sie an einem sicheren, trockenen Ort auf, fern von direkter Sonneneinstrahlung und extremen Temperaturen.

Alternativ können Sie einen Cloud-Dienst oder einen Remote-Server nutzen – hierfür benötigen Sie eine stabile Internetverbindung. Leider ist Cloud-Speicher anfällig für Sicherheitsverletzungen, und Sie möchten möglicherweise keine hochsensiblen Informationen in der Cloud speichern.

Und da haben Sie es. Wir hoffen, dass die obigen Informationen bei der Verwaltung oder Verhinderung eines potenziellen MHCADD-Angriffs auf Ihren PC hilfreich waren. Welche der oben vorgestellten Lösungen fanden Sie am nützlichsten? Bitte teilen Sie in den Kommentaren unten.