12 einfache Dinge, die Sie tun können, um online sicherer zu sein

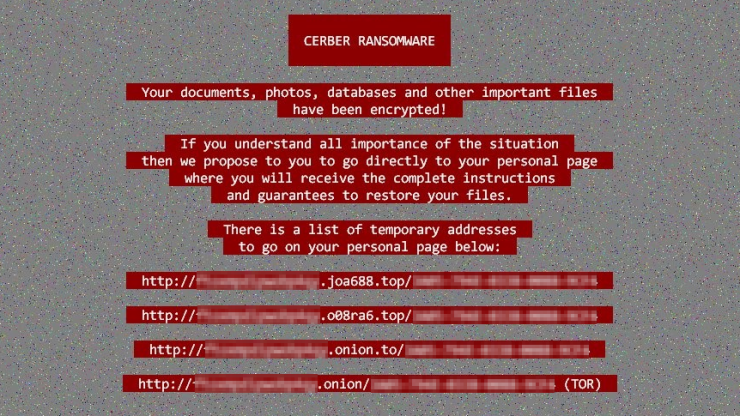

Veröffentlicht: 2022-01-29Sind Sie besorgt, dass der IRS die von Ihnen bei der Online-Steuererklärung übermittelten personenbezogenen Daten preisgeben könnte oder dass das DMV alle Ihre personenbezogenen Daten preisgeben könnte? Das ist nicht paranoid; es ist vernünftig. Verstöße auf hoher Ebene können und werden passieren, und Sie können nichts tun, um sie zu verhindern. Aber andere Angriffe auf Ihre Sicherheit und Privatsphäre treffen Sie näher. Wenn Sie sich eines Tages hinsetzen, um an Ihrem Roman zu arbeiten, finden Sie möglicherweise alle vorhandenen Kapitel durch Ransomware verschlüsselt vor. Sie könnten sich auch in Ihr Online-Banking-System einloggen und einen dicken, fetten Nullsaldo sehen, weil ein Datendiebstahl-Trojaner Ihre Zugangsdaten erbeutet hat. Positiv ist, dass Sie sich gegen diese lokalen Probleme selbst verteidigen können.

Ihre Geräte, Online-Identität und Aktivitäten sicherer zu machen, erfordert wirklich nicht viel Aufwand. Tatsächlich laufen einige unserer Tipps, was Sie tun können, um online sicherer zu sein, auf wenig mehr als gesunden Menschenverstand hinaus. Diese Tipps für mehr Sicherheit in Ihrem Online-Leben tragen dazu bei, dass Sie sicherer bleiben.

1. Installieren Sie ein Antivirenprogramm und halten Sie es auf dem neuesten Stand

Wir nennen diese Art von Software Antivirus, aber die Abwehr tatsächlicher Computerviren ist nur ein kleiner Teil dessen, was sie tun. Ransomware verschlüsselt Ihre Dateien und verlangt eine Zahlung, um sie wiederherzustellen. Trojaner-Programme scheinen gültige Programme zu sein, aber hinter den Kulissen stehlen sie Ihre privaten Informationen. Bots verwandeln Ihren Computer in einen Soldaten in einer Zombiearmee, der bereit ist, einen Denial-of-Service-Angriff durchzuführen oder Spam auszuspucken oder was auch immer der Bot-Herder befiehlt. Ein wirksames Antivirenprogramm schützt vor dieser und vielen anderen Arten von Malware.

Theoretisch können Sie Ihren Virenschutz einstellen und vergessen, ihn im Hintergrund summen lassen, Updates herunterladen und so weiter. In der Praxis sollte man hin und wieder mal vorbeischauen. Die meisten Antivirenprogramme zeigen ein grünes Banner oder Symbol an, wenn alles in Ordnung ist. Wenn Sie das Dienstprogramm öffnen und gelb oder rot sehen, befolgen Sie die Anweisungen, um die Dinge wieder in Gang zu bringen.

Sie denken vielleicht, warten Sie, ist Antivirus nicht in Windows integriert? Das Microsoft Windows Defender Security Center ist nicht nur in das Betriebssystem integriert, es übernimmt automatisch den Schutz, wenn es kein anderes Antivirenprogramm erkennt, und tritt ebenso automatisch beiseite, wenn Sie einen Drittanbieterschutz installieren. Die Sache ist, dass dieses integrierte Antivirenprogramm einfach nicht mit den besten Lösungen von Drittanbietern vergleichbar ist. Selbst die besten kostenlosen sind viel besser als Windows Defender. Verlassen Sie sich nicht darauf; das kannst du besser.

Unabhängig davon, ob Sie sich für ein einfaches Antivirenprogramm oder eine vollständige Sicherheitssuite entschieden haben, müssen Sie es jedes Jahr erneuern. Am besten melden Sie sich für die automatische Verlängerung an. Bei einigen Sicherheitsprodukten ermöglicht dies eine Malware-freie Garantie. Sie können sich später jederzeit abmelden, wenn Sie den Drang verspüren, zu einem anderen Produkt zu wechseln.

Eine Sache noch. Wenn Ihre Antiviren- oder Sicherheitssuite keinen Ransomware-Schutz bietet, sollten Sie eine separate Schutzebene hinzufügen. Viele Ransomware-spezifische Dienstprogramme sind völlig kostenlos, daher gibt es keinen Grund, nicht einige davon auszuprobieren und dasjenige auszuwählen, das am besten zu Ihnen passt.

ia

2. Untersuchen Sie die von Ihnen installierten Sicherheitstools

Viele ausgezeichnete Apps und Einstellungen helfen, Ihre Geräte und Ihre Identität zu schützen, aber sie sind nur wertvoll, wenn Sie wissen, wie man sie richtig verwendet. Um die maximale Schutzleistung dieser Tools zu erhalten, müssen Sie ihre Funktionen und Einstellungen verstehen. Zum Beispiel enthält Ihr Smartphone mit ziemlicher Sicherheit eine Option, um es zu finden, wenn es verloren geht, und Sie haben es vielleicht sogar eingeschaltet. Aber haben Sie es aktiv ausprobiert, damit Sie wissen, wie Sie es bei Bedarf verwenden können?

Die meisten Antiviren-Tools sind in der Lage, potenziell unerwünschte Anwendungen (PUAs) abzuwehren, lästige Apps, die nicht gerade Malware sind, aber nichts Nützliches tun. Aber nicht alle aktivieren standardmäßig die PUA-Erkennung. Überprüfen Sie die Erkennungseinstellungen und stellen Sie sicher, dass Ihre so konfiguriert sind, dass diese Belästigungen blockiert werden. Ebenso kann Ihre Sicherheitssuite Komponenten enthalten, die nicht aktiv sind, bis Sie sie aktivieren. Wenn Sie ein neues Sicherheitsprodukt installieren, blättern Sie alle Seiten des Hauptfensters durch und werfen Sie zumindest einen Blick auf die Einstellungen.

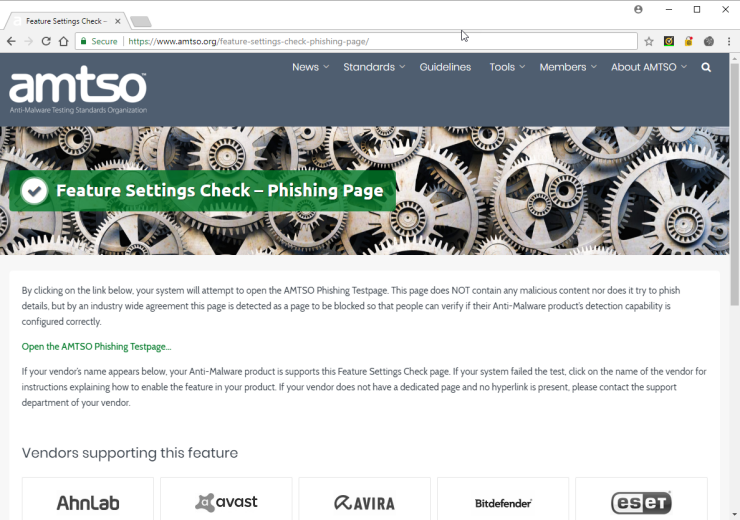

Um ganz sicherzugehen, dass Ihr Antivirus richtig konfiguriert ist und funktioniert, können Sie die Seite zur Überprüfung der Sicherheitsfunktionen auf der Website der AMTSO (Anti-Malware Testing Standards Organization) aufrufen. Wenn Ihr Antivirenprogramm nicht besteht, wenden Sie sich an den technischen Support und finden Sie heraus, warum.

3. Verwenden Sie für jede Anmeldung eindeutige Passwörter

Eine der einfachsten Möglichkeiten, wie Hacker Informationen stehlen, besteht darin, eine Reihe von Benutzernamen- und Passwortkombinationen von einer Quelle zu erhalten und dieselben Kombinationen an anderer Stelle auszuprobieren. Angenommen, Hacker haben Ihren Benutzernamen und Ihr Passwort erhalten, indem sie einen E-Mail-Anbieter gehackt haben. Sie könnten versuchen, sich mit derselben Kombination aus Benutzername und Passwort bei Banking-Websites oder großen Online-Shops anzumelden. Der beste Weg, um zu verhindern, dass eine Datenschutzverletzung einen Dominoeffekt auslöst, ist die Verwendung eines starken, eindeutigen Passworts für jedes einzelne Online-Konto, das Sie haben.

Das Erstellen eines eindeutigen und starken Passworts für jedes Konto ist keine Aufgabe für einen Menschen. Deshalb verwenden Sie einen Passwort-Manager. Mehrere sehr gute Passwort-Manager sind kostenlos, und es dauert nicht lange, einen zu verwenden. Kostenpflichtige Passwort-Manager bieten jedoch in der Regel mehr Funktionen.

Wenn Sie einen Passwort-Manager verwenden, müssen Sie sich nur das Master-Passwort merken, das den Passwort-Manager selbst sperrt. Nach dem Entsperren meldet Sie der Passwort-Manager automatisch bei Ihren Online-Konten an. Das trägt nicht nur zu Ihrer Sicherheit bei, sondern steigert auch Ihre Effizienz und Produktivität. Sie verbringen keine Zeit mehr damit, Ihre Logins einzugeben oder sich mit der zeitraubenden Frustration des Zurücksetzens eines vergessenen Passworts herumzuschlagen.

4. Holen Sie sich ein VPN und verwenden Sie es

Jedes Mal, wenn Sie sich über ein Wi-Fi-Netzwerk mit dem Internet verbinden, das Ihnen nicht gehört, sollten Sie ein virtuelles privates Netzwerk oder VPN verwenden. Angenommen, Sie gehen in ein Café und stellen eine Verbindung zu einem kostenlosen Wi-Fi-Netzwerk her. Sie wissen nichts über die Sicherheit dieser Verbindung. Es ist möglich, dass jemand anderes in diesem Netzwerk ohne Ihr Wissen damit beginnt, die von Ihrem Laptop oder Mobilgerät gesendeten Dateien und Daten zu durchsuchen oder zu stehlen. Der Hotspot-Besitzer könnte ein Gauner sein, der Geheimnisse aus allen Wi-Fi-Verbindungen erschnüffelt. Ein VPN verschlüsselt Ihren Internetverkehr und leitet ihn über einen Server des VPN-Unternehmens weiter. Das bedeutet, dass niemand, nicht einmal der Besitzer des kostenlosen Wi-Fi-Netzwerks, Ihre Daten ausspionieren kann.

Die Verwendung eines VPN verbirgt auch Ihre IP-Adresse. Werbetreibende und Tracker, die Sie über diese IP-Adresse identifizieren oder geolokalisieren möchten, sehen stattdessen die Adresse des VPN-Unternehmens. Das Spoofing Ihres Standorts mit einem VPN-Server in einem anderen Land kann auch dazu dienen, Inhalte freizuschalten, die in Ihrer eigenen Region nicht verfügbar sind. Im Ernst: Journalisten und Aktivisten in repressiven Ländern nutzen seit langem die VPN-Technologie, um sicher zu kommunizieren.

Das Fazit ist, dass Sie wirklich ein VPN benötigen, wenn Sie sich über Wi-Fi verbinden – egal ob auf einem Laptop, Telefon oder Tablet. Wenn Sie noch nie zuvor eines verwendet haben oder die Technologie etwas über Ihre Internetkenntnisse hinaus klingt, machen Sie sich keine Sorgen, wir haben uns mit unserer Funktion zum Einrichten und Verwenden eines VPN befasst.

5. Verwenden Sie die Zwei-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung kann mühsam sein, aber sie macht Ihre Konten absolut sicherer. Zwei-Faktor-Authentifizierung bedeutet, dass Sie eine weitere Authentifizierungsebene durchlaufen müssen, nicht nur einen Benutzernamen und ein Passwort, um auf Ihre Konten zuzugreifen. Wenn die Daten oder persönlichen Informationen in einem Konto sensibel oder wertvoll sind und das Konto eine Zwei-Faktor-Authentifizierung bietet, sollten Sie sie aktivieren. Gmail, Evernote und Dropbox sind einige Beispiele für Online-Dienste, die eine Zwei-Faktor-Authentifizierung anbieten.

Die Zwei-Faktor-Authentifizierung verifiziert Ihre Identität mit mindestens zwei verschiedenen Formen der Authentifizierung: etwas, das Sie sind, etwas, das Sie haben, oder etwas, das Sie wissen. Etwas, das Sie wissen, ist natürlich das Passwort. Etwas, das Sie sind, könnte eine Authentifizierung mit einem Fingerabdruck oder eine Gesichtserkennung bedeuten. Etwas, das Sie haben, könnte Ihr Mobiltelefon sein. Möglicherweise werden Sie aufgefordert, einen per Textnachricht gesendeten Code einzugeben oder in einer mobilen App auf eine Bestätigungsschaltfläche zu tippen. Etwas, das Sie haben, könnte auch ein physischer Sicherheitsschlüssel sein; Google und Microsoft haben einen Vorstoß in Richtung dieser Art der Authentifizierung angekündigt.

Wenn Sie nur ein Passwort zur Authentifizierung verwenden, wird jeder, der dieses Passwort erfährt, Eigentümer Ihres Kontos. Bei aktivierter Zwei-Faktor-Authentifizierung ist das Passwort allein nutzlos. Die meisten Passwort-Manager unterstützen Zwei-Faktor-Passwort, obwohl einige es nur benötigen, wenn sie eine Verbindung von einem neuen Gerät erkennen. Die Aktivierung der Zwei-Faktor-Authentifizierung für Ihren Passwort-Manager ist ein Muss.

Unser Feature darüber, wer eine Zwei-Faktor-Authentifizierung hat und wie man sie einrichtet, kann Ihnen beim Einstieg helfen.

6. Verwenden Sie Passcodes, auch wenn sie optional sind

Wenden Sie, wo immer verfügbar, eine Passcode-Sperre an, auch wenn sie optional ist. Denken Sie an all die persönlichen Daten und Verbindungen auf Ihrem Smartphone. Ein Passcode-Schloss ist undenkbar.

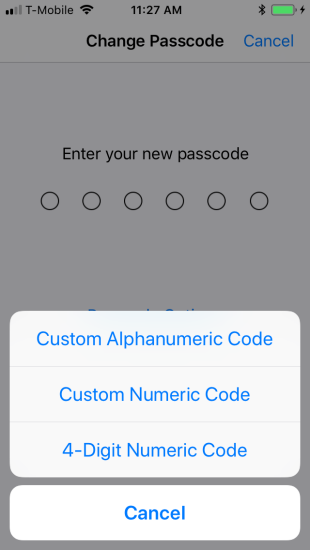

Viele Smartphones bieten standardmäßig eine vierstellige PIN an. Geben Sie sich nicht damit zufrieden. Verwenden Sie biometrische Authentifizierung, wenn verfügbar, und legen Sie einen starken Passcode fest, keine dumme vierstellige PIN. Denken Sie daran, dass Sie sich auch dann mit dem Passcode authentifizieren können, wenn Sie Touch ID oder etwas Ähnliches verwenden, also muss er stark sein.

Moderne iOS-Geräte bieten eine sechsstellige Option; ignoriere es. Gehen Sie zu Einstellungen > Touch ID & Passcode und wählen Sie Passcode ändern (oder Passcode hinzufügen, wenn Sie keinen haben). Geben Sie bei Bedarf Ihren alten Passcode ein. Wählen Sie auf dem Bildschirm zur Eingabe des neuen Codes Benutzerdefinierter alphanumerischer Code. Geben Sie ein sicheres Passwort ein und speichern Sie es als sichere Notiz in Ihrem Passwort-Manager.

Verschiedene Android-Geräte bieten unterschiedliche Wege zum Festlegen eines starken Passcodes. Suchen Sie die Einstellungen für die Bildschirmsperre auf Ihrem Gerät, geben Sie Ihre alte PIN ein und wählen Sie Passwort (falls verfügbar). Fügen Sie wie beim iOS-Gerät ein starkes Passwort hinzu und notieren Sie es als sichere Notiz.

7. Bezahlen Sie mit Ihrem Smartphone

Das System der Kreditkartennutzung ist veraltet und überhaupt nicht sehr sicher. Das ist nicht deine Schuld, aber du kannst etwas dagegen tun. Anstatt die alte Kreditkarte zu zücken, verwenden Sie Apple Pay oder ein Android-Äquivalent, wo immer Sie können. Es gibt unzählige Möglichkeiten, wenn es um Apps geht. Tatsächlich haben wir eine ganze Sammlung mobiler Zahlungs-Apps.

Das Einrichten Ihres Smartphones als Zahlungsgerät ist in der Regel ein einfacher Vorgang. Es beginnt normalerweise damit, ein Foto der Kreditkarte zu machen, die Sie verwenden, um Ihre App-basierten Zahlungen zu sichern. Und das Setup endet ziemlich genau dort; du bist bereit.

Point-of-Sale-Terminals, die Smartphone-basiertes Bezahlen unterstützen, weisen in der Regel mit einem Symbol darauf hin, von einem Bild einer Hand, die ein Smartphone hält, bis hin zu einer stilisierten Darstellung einer Funkwelle. Legen Sie einfach Ihr Gerät auf das Terminal, authentifizieren Sie sich mit einem Fingerabdruck und Sie haben bezahlt.

Was ist besser, als die Kreditkarte selbst zu verwenden? Die App generiert einen einmaligen Authentifizierungscode, der nur für die aktuelle Transaktion gültig ist. Selbst wenn jemand diesen Code klaut, würde ihm das nichts nützen. Und das Bezahlen mit einer Smartphone-App eliminiert die Möglichkeit des Datendiebstahls durch einen Kreditkarten-Skimmer.

Bei einigen Smartphone-Zahlungs-Apps können Sie online mit einem ähnlichen einmaligen Code bezahlen. Wenn dies bei Ihnen nicht der Fall ist, wenden Sie sich an Ihren Kreditkartenanbieter. In der Regel erhalten Sie eine temporäre Nummer, die Sie anstelle Ihrer echten Kreditkarte verwenden können, und die Gebühren werden Ihrem regulären Konto gutgeschrieben. Die temporäre Kartennummer funktioniert nach Ablauf nicht mehr. Wenn Ihr Kreditkartenunternehmen oder Ihre Bank Sie das nächste Mal anruft, um Ihnen Upgrades zu verkaufen, fragen Sie nach einmalig verwendbaren Kartennummern.

Sie können den Schutz von Einmal-Kreditkartennummern auch mit Apps von Drittanbietern erhalten. Abine Blur Premium kann beispielsweise Kreditkartennummern, E-Mail-Adressen und Telefonnummern maskieren. Sie kaufen und kommunizieren wie immer, aber der Händler erhält nicht Ihre eigentlichen Informationen.

8. Verwenden Sie verschiedene E-Mail-Adressen für verschiedene Arten von Konten

Personen, die in Sachen Sicherheit sowohl gut organisiert als auch methodisch vorgehen, verwenden oft unterschiedliche E-Mail-Adressen für unterschiedliche Zwecke, um die ihnen zugeordneten Online-Identitäten getrennt zu halten. Wenn eine Phishing-E-Mail, die vorgibt, von Ihrer Bank zu stammen, auf dem Konto ankommt, das Sie nur für soziale Medien verwenden, wissen Sie, dass es sich um eine Fälschung handelt.

Von unseren Redakteuren empfohlen

Erwägen Sie, eine E-Mail-Adresse für die Registrierung von Apps zu verwalten, die Sie ausprobieren möchten, deren Sicherheit jedoch fragwürdig ist oder die Sie mit Werbenachrichten zuspammen könnten. Nachdem Sie einen Dienst oder eine App überprüft haben, melden Sie sich mit einem Ihrer permanenten E-Mail-Konten an. Wenn das dedizierte Konto Spam erhält, schließen Sie es und erstellen Sie ein neues. Dies ist eine Do-it-yourself-Version der maskierten E-Mails, die Sie von Abine Blur und anderen Einweg-E-Mail-Kontodiensten erhalten.

Viele Websites setzen Ihre E-Mail-Adresse mit Ihrem Benutzernamen gleich, aber auf einigen können Sie Ihren eigenen Benutzernamen auswählen. Erwägen Sie, jedes Mal einen anderen Benutzernamen zu verwenden – hey, Ihr Passwort-Manager merkt sich das! Jetzt muss jeder, der versucht, in Ihr Konto einzudringen, sowohl den Benutzernamen als auch das Passwort erraten.

9. Löschen Sie Ihren Cache

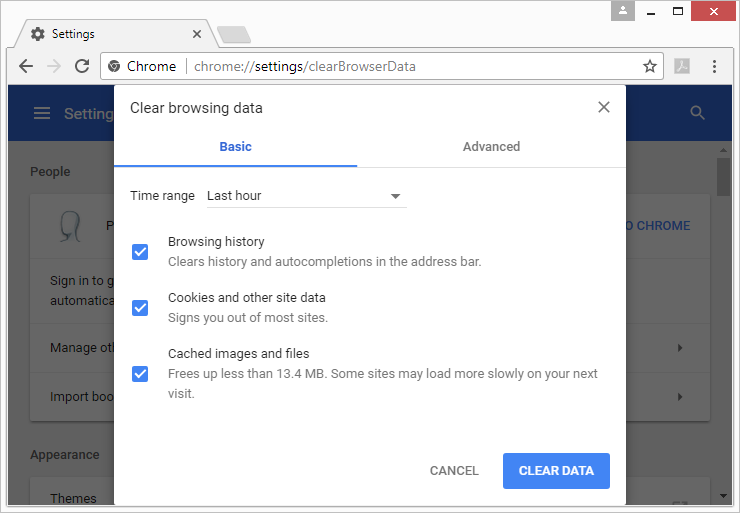

Unterschätzen Sie niemals, wie viel der Cache Ihres Browsers über Sie weiß. Gespeicherte Cookies, gespeicherte Suchanfragen und der Webverlauf können auf Privatadressen, Familieninformationen und andere persönliche Daten verweisen.

Um diese Informationen, die möglicherweise in Ihrem Webprotokoll lauern, besser zu schützen, sollten Sie regelmäßig Browser-Cookies und Ihren Browserverlauf löschen. Es ist einfach. Drücken Sie in Chrome, Edge, Firefox, Internet Explorer oder Opera einfach Strg+Umschalt+Entf, um ein Dialogfeld aufzurufen, in dem Sie auswählen können, welche Elemente von Browserdaten Sie löschen möchten.

Das Löschen von Cookies kann bei einigen Websites zu Problemen führen – Sie können alle von Ihnen angewendeten Personalisierungen verlieren. Bei den meisten Browsern können Sie bevorzugte Websites auflisten, deren Cookies nicht geworfen werden sollen.

Für eine vollständige Anleitung zu den ersten Schritten können Sie unsere Funktion zum Leeren Ihres Caches in jedem Browser lesen.

10. Deaktivieren Sie die Funktion „Passwort speichern“ in Browsern

Apropos, was Ihr Browser möglicherweise über Sie weiß, die meisten Browser enthalten eine integrierte Passwortverwaltungslösung. Wir von PCMag empfehlen sie jedoch nicht. Wir sind der Meinung, dass es am besten ist, den Passwortschutz den Experten zu überlassen, die Passwort-Manager erstellen.

Denk darüber nach. Wenn Sie einen Passwort-Manager eines Drittanbieters installieren, bietet dieser normalerweise an, Ihr Passwort aus dem Speicher des Browsers zu importieren. Wenn der Passwort-Manager das kann, können Sie sicher sein, dass einige bösartige Software dasselbe kann. Darüber hinaus können Sie Ihre Passwörter in einem einzigen, zentralen Passwort-Manager auf allen Browsern und Geräten verwenden.

11. Fallen Sie nicht auf Click-Bait- oder Phishing-Betrug herein

Ein Teil der Sicherung Ihres Online-Lebens besteht darin, klug zu sein, was Sie anklicken. Clickbait bezieht sich nicht nur auf Videos mit Katzenzusammenstellungen und einprägsame Schlagzeilen. Es kann auch Links in E-Mails, Messaging-Apps und auf Facebook umfassen. Phishing-Links tarnen sich als sichere Websites und hoffen, Sie dazu zu bringen, ihnen Ihre Zugangsdaten zu geben. Drive-by-Downloadseiten können dazu führen, dass Malware automatisch heruntergeladen und Ihr Gerät infiziert wird.

Klicken Sie nicht auf Links in E-Mails oder Textnachrichten, es sei denn, sie stammen aus einer Quelle, der Sie vertrauen. Seien Sie auch dann vorsichtig; Ihre vertrauenswürdige Quelle wurde möglicherweise kompromittiert oder die Nachricht ist möglicherweise gefälscht. Dasselbe gilt für Links auf Social-Media-Seiten, sogar in Beiträgen, die scheinbar von Ihren Freunden stammen. Wenn ein Beitrag nicht dem Stil Ihres Social-Media-Buddys zu entsprechen scheint, könnte es sich um einen Hack handeln.

Weitere Informationen finden Sie in unserer Geschichte zur Vermeidung von Phishing-Betrug.

12. Schützen Sie Ihre Privatsphäre in sozialen Medien

Es gibt ein weit verbreitetes Sprichwort: Wenn Sie für eine Dienstleistung nicht bezahlen, sind Sie kein Kunde; Du bist das Produkt. Social-Media-Sites machen es Ihnen leicht, Ihre Gedanken und Bilder mit Freunden zu teilen, aber es ist leicht, zu viel zu teilen.

Sie können Ihre Facebook-Daten herunterladen, um zu sehen, was der Social-Media-Riese über Sie weiß. Es kann ein ziemlicher Augenöffner sein, besonders wenn Sie die Art von Person sind, die routinemäßig auf Quiz klickt, die Zugriff auf Ihr Social-Media-Konto erfordern. Wirklich, Sie müssen nicht wissen, welche Disney-Prinzessin oder Hunderasse Sie sind.

Sie können die Datenmenge, die an Facebook gesendet wird, drastisch reduzieren, indem Sie die Sharing-Plattform vollständig deaktivieren. Sobald Sie dies tun, können Ihre Freunde Ihre persönlichen Daten nicht mehr preisgeben. Sie können keine Daten an Apps verlieren, da Sie keine Apps verwenden können. Und Sie können Ihre Facebook-Anmeldeinformationen nicht verwenden, um sich bei anderen Websites anzumelden (was immer eine schlechte Idee war).

Natürlich brauchen auch andere Social-Media-Sites Aufmerksamkeit. Google weiß wahrscheinlich mehr über Sie als Facebook, also ergreifen Sie auch Maßnahmen, um Ihre Google-Privatsphäre zu verwalten. Stellen Sie sicher, dass Sie jede Social-Media-Site so konfiguriert haben, dass Ihre Posts nicht öffentlich sind (na ja, alle außer Twitter). Denken Sie zweimal darüber nach, bevor Sie zu viel in einem Beitrag preisgeben, da Ihre Freunde ihn möglicherweise mit anderen teilen. Mit Sorgfalt können Sie Ihre Privatsphäre wahren, ohne die Unterhaltung und Verbindungen von Social Media zu verlieren.