كيف تختفي تمامًا من الإنترنت

نشرت: 2022-01-29قد يقول البعض أن الإنترنت بُني على أساس إخفاء الهوية ، مما يمهد الطريق لمكان تسود فيه حرية التعبير. ولكن بعد سنوات من التعرف على من يتطفل على كل ما نقوم به عبر الإنترنت ، فإن الخصوصية على الويب ليست أمرًا مفروغًا منه.

الأمر لا يتعلق فقط بالتجسس الحكومي ؛ يتعلق الأمر أيضًا بكمية البيانات التي جمعتها الشركات الكبيرة مثل Amazon و Google و Facebook و Microsoft لتقديم إعلانات مستهدفة - ناهيك عن مقدار البيانات الشخصية التي يتم جمعها في جميع عمليات الاختراق والقرصنة.

ستكون هناك دائمًا أسباب وجيهة للأشخاص للاتصال بالإنترنت دون أن يتم تعقبهم. أولاً ، قد يكون عدم الكشف عن هويته هو الطريقة الوحيدة للمبلغ الحقيقي للكشف عن الفساد ، مع الأخذ في الاعتبار كيفية معاملة البعض. ولكن لا حرج في الرغبة في عدم الكشف عن هويتك ، بغض النظر عما تفعله.

هل من الممكن حتى السيطرة على خصوصيتك الشخصية عبر الإنترنت؟ في النهاية ، الطريقة الوحيدة للبقاء مجهول الهوية حقًا على الإنترنت هي ... عدم الاتصال بالإنترنت على الإطلاق. هذا ليس خيارًا حقيقيًا لمعظمنا. في ما يلي ملخص لما يمكنك القيام به لتقليل التجسس والإعلانات المستهدفة وسرقة الهوية أثناء استكشافك لعالم الإنترنت.

تغطية المسارات الخاصة بك

كن من محبي الموقد

إذا كنت تريد أن تكون مجهول الهوية ، فعليك أن تنسى استخدام الهاتف الذكي. صانعو أنظمة تشغيل الهواتف المحمولة ذات الأسماء الكبيرة هم مهووسون بالتحكم (Apple) وخوادم الإعلانات (Google). لكي تكون مجهول الهوية عند استخدامك للهاتف ، فإن اختيارك هو هاتف مدفوع مقدمًا ، ويعرف أيضًا باسم الموقد.

حتى مع وجود الموقد ، توجد سجلات المكالمات ، لذلك لا يزال من الممكن تحديد موقعك عبر نظام تحديد المواقع العالمي (GPS) ومواقع الأبراج. كما رأيت في الأفلام ، يمكنك دائمًا إلقاء الهاتف في شاحنة عابرة وقيادة أي شخص قد يتعقبك في مطاردة جامحة. الجانب الإيجابي للناسخ هو أن اسمك الحقيقي غير مرتبط بالجهاز.

ولكن عندما تمتلك بالفعل هاتفًا ذكيًا باهظ الثمن ، فإن شراء المزيد من الأجهزة أمر مؤلم. لحسن الحظ ، هناك الكثير من التطبيقات التي توفر لك أرقامًا مؤقتة ومجهولة الهوية يمكنك استخدامها مع Android أو iOS. (تم تسمية أحد هذه التطبيقات ، على نحو ملائم ، Burner.)

ضوء ذلك جدار الحماية

هل سطح المكتب أو الكمبيوتر المحمول متصل مباشرة بمودم واسع النطاق؟ هذه فكرة سيئة للغاية. يقوم المتسللون باستمرار بقصف عناوين IP لمعرفة ما إذا كان بإمكانهم الوصول إلى النظام.

يجب أن يكون لديك دائمًا جهاز توجيه على شبكتك المنزلية يمكنه التخفيف من محاولات الاختراق باستخدام جدار الحماية المدمج. يستخدم جهاز التوجيه ترجمة عنوان الشبكة (NAT) لتعيين عنوان IP لكل جهاز على شبكتك المنزلية: تكون تلك العناوين مرئية بعد ذلك على تلك الشبكة فقط. يمكن أحيانًا إيقاف الهجمات المباشرة هناك. أنت بحاجة إلى جهاز التوجيه على أي حال ، لمشاركة اتصال الإنترنت وشبكة Wi-Fi. حتى جهاز التوجيه الذي يأتي مدمجًا في المودم - من النوع الذي تحصل عليه من مزود خدمة الإنترنت - أفضل من عدم وجود جهاز توجيه على الإطلاق.

يمكنك أيضًا استخدام برنامج جدار الحماية المثبت على جهاز الكمبيوتر الخاص بك. يأتي Windows 10 مزودًا بحل لائق جدًا يسمى - لقد خمنت - جدار حماية Windows. يمكنك أيضًا العثور على جدران الحماية كجزء من مجموعات الأمان. ولكن كما يوضح المحلل الرئيسي للأمان في PCMag ، Neil J. Rubenking ، فأنت لا تحتاج حقًا إلى جدار حماية آخر إذا كنت تستخدم الجدار الذي يأتي مع Windows.

لإخفاء الهوية الحقيقية استنادًا إلى نظام التشغيل الخاص بك ، توقف عن استخدام Windows أو macOS على سطح المكتب وانتقل إلى توزيعة Linux المتخصصة في جميع أشكال إبقائك سراً. أفضل رهان هو Tails: The Amnesic Incognito Live System.

استقصاء الشبح الخاص بك

ما الذي يقدمه جهاز الكمبيوتر (أو الجهاز اللوحي أو الهاتف الذكي) عنك عند زيارة مواقع الويب؟ على الأقل ، يعرف الموقع عنوان IP الخاص بك (وهذا ضروري ، وإلا فلن تحصل على نتائج).

في معظم الحالات ، يعرف أيضًا موقعك الفعلي التقريبي (عن طريق التحقق من مكان توفير مزود خدمة الإنترنت لعناوين IP هذه ؛ شاهدها أثناء العمل في IPLocation) وربما منطقتك الزمنية واللغة التي تتحدثها - كلها معلومات جيدة للمعلنين. يمكن لمتصفحك أيضًا عرض نظام التشغيل ونوع المتصفح وإصدارات البرامج التي تقوم بتشغيلها للمكونات الإضافية للمتصفح. حتى أنه يقدم تقارير عن الخطوط التي قمت بتثبيتها. كل هذا يمنح نظامك بصمة فريدة. وكما يعلم أي شخص شاهد Law & Order ، فإن بصمة الإصبع الفريدة هي في بعض الأحيان كل ما يتطلبه الأمر لتتبعك.

إذا كنت لا تصدق ذلك ، قم بزيارة MyBrowserInfo أو BrowserLeaks.com للحصول على تقرير كامل. ثم تحقق من أداة Cover Your Tracks الخاصة بـ EFF لمعرفة مدى حمايتك من متصفحك و VPN.

يمكنك استخدام ملحقات المتصفح في Chrome و Firefox و Opera و Edge لتعزيز خصوصيتك. تمتلك EFF أداة Privacy Badger الخاصة بها لمراقبة المواقع التي تراقبك. يحظر امتداد متصفح Ghostery جميع أنواع أجهزة التتبع والإعلان على جميع المتصفحات تقريبًا. يحتوي محرك بحث DuckDuckGo للخصوصية أيضًا على امتداد مشابه ، يسمى أساسيات الخصوصية.

علاوة على ذلك ، حتى إذا كان لديك VPN - شبكة افتراضية خاصة - تعمل ، كما ينبغي (انظر أدناه) ، فقد يكون هناك تسريب. إليك كيفية إعادة نفسك إلى وضع التخفي.

تصفح أكثر أمانًا

تأكد من أن متصفحك لا يخزن الكثير من المعلومات الشخصية. في قائمة الإعدادات ، قم بإيقاف تشغيل قدرة المتصفح على تخزين كلمات المرور التي تستخدمها للوصول إلى مواقع الويب والخدمات. قد يكون هذا أمرًا مؤلمًا ، حيث يجب أن يكون لديك كلمة مرور مختلفة لكل خدمة تستخدمها. البديل الأفضل هو استخدام مدير كلمات مرور مخصص يعمل عبر جميع أجهزتك.

تقوم المتصفحات بتخزين الصور ومحفوظات التصفح وما قمت بتنزيله ، بالإضافة إلى ملفات تعريف الارتباط التي يمكنها تذكر أشياء مفيدة مثل الإعدادات وكلمات المرور. امسح هذه المعلومات من حين لآخر عن طريق مسح ذاكرة التخزين المؤقت للمتصفح.

المتصفحات الرئيسية لديها أوضاع تصفح مجهولة. يُطلق على Chrome اسم وضع التصفح المتخفي (اضغط على Ctrl + Shift + N للوصول) ؛ في Firefox ، إنه تصفح خاص ؛ وفي Microsoft Edge ، يكون في التصفح الخاص. استخدام وضع مجهول يمنع المتصفح من حفظ كلمات المرور وملفات تعريف الارتباط والتنزيلات والمحتوى المخزن مؤقتًا مثل الصور.

يجب إلغاء تنشيط JavaScript في أي متصفح تستخدمه للخصوصية. يمكن أن تساعد JavaScript خادم الويب في تحديد جميع أنواع الأشياء خارج المستعرض الخاص بك ، مثل حجم الشاشة - وتذهب هذه المعلومات نحو بصمات نظامك وأنت. يمكنك إيقاف تشغيل JavaScript وتشغيله لمواقع محددة (تتطلب بعض مواقع الويب ذلك) باستخدام ملحقات مثل NoScript و ScriptSafe.

يتم وصف عدد من المتصفحات بأنها تركز على الخصوصية. بالطبع ، يستخدمون نفس محركات العرض مثل الأسماء الكبيرة ، وخاصة محرك Google Chromium ؛ الفرق هو أن المتصفحات لا تشارك أي معلومات مع Google. تتضمن الأمثلة Epic و Comodo Dragon و Comodo IceDragon (استنادًا إلى Firefox) وبالطبع متصفح Tor (المزيد أدناه).

إذا كنت تبحث عن متصفح أكثر شيوعًا مع بعض الأمان الإضافي ، ففكر في Opera - فهو يحتوي على VPN مجاني مدمج فيه. (لاحظ أن VPN الخاص به يحمي فقط حركة مرور متصفحك ، وليس التطبيقات الأخرى على جهاز الكمبيوتر الخاص بك التي تستخدم الإنترنت. )

استخدم محرك بحث آخر غير Google أو Bing ، والذي يريد بيعك أو بيعك أو بيعك. اذهب إلى DuckDuckGo أو Swisscows ، أو تحقق من هذه الخيارات.

للتلخيص ، فإن استخدام أوضاع التخفي والمتصفحات الخاصة ومحركات البحث الخاصة لن يجعلك مجهول الهوية تمامًا. لكنها تمنع المواقع من كتابة المعلومات إلى جهاز الكمبيوتر الخاص بك ، بما في ذلك ملفات تعريف الارتباط ، والتي يمكن استخدامها لمعرفة عادات التصفح لديك.

الوكلاء وشبكات VPN و Tor ، Oh My

تتمثل الطريقة التي تضمن عدم قيام الغرباء بجمع معلومات عنك أثناء تصفح الويب في الظهور كأنك شخص آخر في موقع مختلف. يتطلب ذلك خادمًا وكيلاً أو اتصالاً بشبكة افتراضية خاصة (VPN) - أو حتى أفضل ، كلاهما. باستخدام المجموعة الصحيحة ، لا يمكنك أن تكون مجهول الهوية فحسب ، بل يمكنك أيضًا تصفح المواقع في بلدان أخرى كما لو كنت مواطنًا.

الخادم الوكيل - نظام كمبيوتر أو جهاز توجيه يعمل كمرحل بين العميل والخادم - ليس للمبتدئين ، ولكن يمكن لـ FoxyProxy البدء. إنه يعمل مع المتصفحات الرئيسية ويقدم خدمات الوكيل وأدوات VPN.

خدمات VPN في كل مكان. لديهم ميزة تأمين حركة المرور بين جهاز الكمبيوتر الخاص بك والخوادم وإخفاء عنوان IP الخاص بك والموقع. على سبيل المثال ، من خلال الاتصال عبر VPN الخاص بعملي ، تعتقد المواقع التي أزورها أنني في المقر الرئيسي للشركة ، على الرغم من أنني أعمل من المنزل.

تتضاعف شبكات VPN أيضًا كطريقة للوصول إلى المحتوى المحظور الموقع. إذا كنت في بلد لا يمكنه الحصول على BBC iPlayer أو Netflix ، على سبيل المثال ، فقد تكون VPN هي تذكرتك. نيتفليكس ، على سبيل المثال ، تتخذ إجراءات صارمة ضد هذا التكتيك عندما تستطيع.

لا تكتمل مناقشة إخفاء الهوية عبر الإنترنت دون ذكر Tor . يأتي الاسم من كونه اختصارًا لـ "موجه البصل" - وهو استعارة للعديد من طبقات الأمان.

Tor عبارة عن شبكة أنفاق مجانية لتوجيه طلبات الويب وتنزيلات الصفحات. إنها ليست مثل VPN ولكنها قد تكون أكثر أمانًا لإخفاء هويتك. من المفترض أن يجعل تور من المستحيل على الموقع الذي تزوره اكتشاف هويتك - لكن هل هذا صحيح؟

تضمن الجدل حول التجسس لوكالة الأمن القومي الذي سربه إدوارد سنودن في عام 2013 ما اعتقد البعض أنه حل بديل لتحديد مستخدمي Tor. لكن الأمر لم يكن بهذه البساطة. كما أوضح الخبير الأمني بروس شناير في صحيفة الغارديان ، فإن وكالة الأمن القومي تراقب في الواقع ما يسمى بـ "عقد الخروج" من Tor - يمكن للوكالة أن تخبر المستخدمين كانوا يستخدمون Tor ولكن ليس من هم المستخدمين. أعدت وكالة الأمن القومي هجومًا "رجل في المنتصف" ، متظاهرًا بأنه الموقع الذي يريده المستخدم (Google ، على سبيل المثال) ، ويمكنه إرسال البيانات مرة أخرى إلى المستخدم الذي قد يستفيد من الثغرات التي يمكن استغلالها في المتصفح - وليس ثغرة في تور.

الدرس هناك: حافظ على المستعرضات الخاصة بك محدثة ، أو استخدم أحد المتصفحات المجهولة للهوية المذكورة سابقًا.

خمن الشركة التي تقدم أيضًا متصفحًا لإخفاء الهوية؟ يحتوي Tor على حزمة مستعرض لنظام Windows (قم بتشغيله من محرك أقراص فلاش ليأخذ معك) أو macOS أو Linux ؛ إنه متوفر بـ 16 لغة. يوجد أيضًا متصفح Tor لأجهزة Android ؛ يمكن لمستخدمي iOS تجربة تطبيق VPN + TOR Browser و Ad Block التابعين لجهة خارجية.

Tor ليس مضمونًا تمامًا - النظرية أنه لا يزال من الممكن أن يتتبعك شخص ماهر بما يكفي (حتى لو لم يتمكن من قراءة ما ترسله). قائمة نقاط ضعف Tor المحتملة طويلة.

يحاول متصفح جديد به محرك بحث مدمج أن يأخذ بعضًا من خصوصية Tor - مشروع مفتوح المصدر يسمى Brave. كتنزيل مجاني ، الأمر يستحق المحاولة ، لكن Brave واجه بالفعل بعض المشكلات وهو يتفرع إلى العملة المشفرة لتغيير اللعبة حول كيفية جني المواقع الإلكترونية للأموال.

إذا كنت تشعر بوجود اتجاه مفاده أنه لا يوجد برنامج يمكنه إبقائك مجهول الهوية بنسبة 100٪ ، فأنت منتبه. لكن كل هذه الخطوات تشبه قفل الباب: بالتأكيد ، يمكن لأي شخص أن يركلها بالداخل - ولكن لماذا تجعل الأمر سهلاً من خلال ترك الباب مفتوحًا؟

إخفاء هوية بريدك الإلكتروني

بقدر ما هو لطيف أن تظل خاصًا تمامًا أثناء تصفح الإنترنت ، فقد يكون من الضروري أكثر أن يكون بريدك الإلكتروني مجهول الهوية ، لتجنب البريد العشوائي أو المراقبة. تكمن المشكلة في أن البريد الإلكتروني ببساطة لم يتم إنشاؤه مع وضع الأمان في الاعتبار.

خدمات البريد الإلكتروني الآمنة موجودة بالطبع. يستخدمون التشفير لخلط ما ترسله ويطلبون من المستلم أن يكون لديه كلمة مرور لفك تشفير رسالتك. استخدم إدوارد سنودن خدمة بريد الويب المعروفة باسم Lavabit ، والتي كانت آمنة للغاية وأصرت الحكومة على تسليمها للمفاتيح الخاصة للمستخدمين. تم إغلاق شركة Lavabit على الفور لحماية عملائها. في وقت لاحق ، عاد مع المزيد من ميزات الأمان الموجهة للمستخدم. لذا كن على علم بأن مثل هذه الخدمة يمكن أن تتعرض للخطر. لن يموت معظمهم لحمايتك.

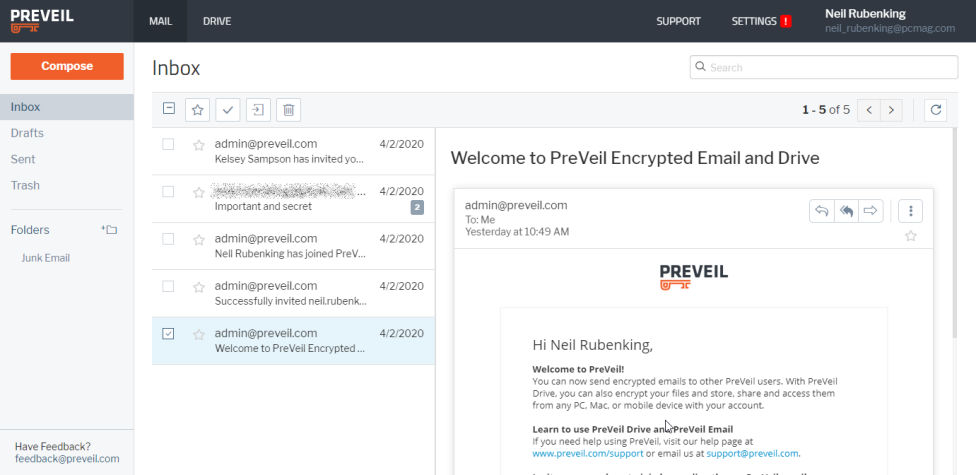

إذا كنت تريد خدمة بريد الويب التي ستتعامل مع الرسائل المشفرة ، فإن أفضل ما رأيناه هو PreVeil المجاني ، والذي يوفر تخزينًا سحابيًا آمنًا بالإضافة إلى تشفير على مستوى الأسلحة ، وهو سهل الاستخدام. لمزيد من الخيارات ، اقرأ أفضل خدمات تشفير البريد الإلكتروني وكيفية إنشاء حساب بريد إلكتروني مجهول.

قد تعتقد أن حساب Gmail الخاص بك آمن ، نظرًا لأنك ترى رمز القفل هذا في المتصفح والوصول إليه من خلال اتصال طبقة مآخذ توصيل آمنة (SSL) (يشار إليه بـ https: // في عنوان URL). لكن SSL يقوم فقط بتشفير البيانات أثناء نقلها من جهازك إلى الخادم.

تم ترشيحها بواسطة المحررين لدينا

سيكون هذا دائمًا مشكلة في الخدمات المستندة إلى الويب. يمكن أن توفر بعض الخدمات تشفيرًا لهذه الأنواع من البريد الإلكتروني: Virtru هي خدمة خاصة بـ Gmail يعمل على Chrome. Mailvelope هو امتداد (لمتصفح Chrome و Edge و Firefox) سيؤمن Gmail و Outlook.com و Yahoo Mail والمزيد. FlowCrypt هو شيء آخر.

ربما تكون الخطوة الذكية هي تجنب البريد المستند إلى الويب والالتزام ببرنامج عميل سطح المكتب. يحتوي Outlook 2007 والإصدارات الأحدث على أدوات تشفير مضمنة ، ويحتوي Mozilla's Thunderbird على وظائف إضافية وفيرة (بما في ذلك العديد من خدمات تشفير البريد الإلكتروني ، مثل PreVeil) للتعامل مع تشفير / فك تشفير الرسائل.

تخلص من البريد العشوائي في نظامك الغذائي

بخلاف الضمانات الواضحة - لا تنقر أبدًا على رابط في رسالة بريد عشوائي أو حتى تفتح بريدًا عشوائيًا - فإن أفضل طريقة للتغلب على البريد العشوائي هي عدم السماح لمرسلي البريد العشوائي بالحصول على عنوان بريدك الإلكتروني. يكاد يكون هذا مستحيلًا ، للأسف ، ولكن هناك طرق لتخفيفه.

رقم واحد هو استخدام اسم مستعار أو بريد إلكتروني وهمي ، والذي يعمل مع أي خدمة تتطلب عنوان بريد إلكتروني. قد تتمكن من إعداد واحد إذا كنت تمتلك اسم المجال الخاص بك. في Google Workplace ، على سبيل المثال ، لديك عنوان أساسي ، مثل [email protected] oursite.com ، ولكن يمكنك أيضًا استخدام [email protected] كاسم مستعار لعمليات التسجيل عبر الإنترنت ؛ يمكن إعادة توجيه الرسائل إلى الثاني إلى العنوان الرئيسي. عندما يبدأ البريد العشوائي في جمع أو تغيير أو إنهاء العنوان الثاني. يمكنك إنشاء ما يصل إلى 30 اسمًا مستعارًا لكل فرد.

يعد Gmail أكثر وضوحًا: لإنشاء اسم مستعار ، قم بإلحاق شيء باسم المستخدم. تحويل "[البريد الإلكتروني المحمي]" إلى "[البريد الإلكتروني المحمي]" ؛ يتجاهل Gmail كل شيء بعد علامة الجمع. بمجرد أن يقوم الاسم المستعار المعني بتجميع الرسائل غير المرغوب فيها ، قم بتصفيتها في سلة المهملات مباشرةً. إليك مقطع فيديو حول كيفية القيام بذلك في Gmail:

يقدم Yahoo Mail عناوين يمكن التخلص منها (ضمن الإعدادات> الأمان ) ، وهي متشابهة - هناك اسم أساسي ، ثم كلمة رئيسية ثانوية ملحقة ، مثل "[email protected]" يدعم Outlook.com أيضًا الأسماء المستعارة ، حتى 10 لكل حساب. ابحث عن الأسماء المستعارة للحساب ضمن إعدادات الحساب. إذا كان لديك اسم المجال الخاص بك ، فتحقق من لوحة التحكم في مضيف الويب - فمن المحتمل أن يكون لديك أدوات لإنشاء أسماء مستعارة وافرة.

إذا كنت بحاجة إلى اسم مستعار مؤقتًا ، فسيكون العنوان الذي يمكن التخلص منه مفيدًا جدًا. لدينا مراجعات لخمسة منتجات تقدم عناوين بريد إلكتروني يمكن التخلص منها: Abine Blur و Bulc Club و Burner Mail و ManyMe و SimpleLogin. لاحظ أن Abine Blur Premium يتيح لك التسوق عبر الإنترنت دون الكشف عن عنوان بريدك الإلكتروني الحقيقي أو رقم هاتفك أو تفاصيل بطاقة الائتمان الخاصة بك ، كما أنه يدير كلمات المرور الخاصة بك. حصل البرنامج على تصنيف 4.5 (ممتاز) من مراجعنا ويأتي أيضًا في إصدار مجاني.

الأمان الاجتماعي (الشبكة)

هل يجب أن تهتم بالأمن عندما يتعلق الأمر بشبكات التواصل الاجتماعي؟ بالطبع يجب عليك! إنها ليست منظمات غير ربحية تعمل على الإيثار - تجني هذه المنصات الأموال من خلال وجود الكثير من المستخدمين الذين يشاهدون الكثير من الإعلانات. هذا يعني أنهم أحيانًا يجعلون بياناتك متاحة للكيانات المشكوك فيها. قد لا تريد أيضًا أن يعرف جميع أصدقائك ومتابعيك وشبكاتهم الممتدة جميع أعمالك. فيما يلي بعض النصائح حول الاختفاء (جزئيًا أو كليًا) من الشبكات الاجتماعية.

موقع التواصل الاجتماعي الفيسبوك

أولاً ، على سطح المكتب ، انتقل إلى قائمة الحساب في الجزء العلوي الأيمن وحدد الإعدادات والخصوصية> الإعدادات> الخصوصية. انقر فوق الارتباط "تحرير" في كل خيار في هذه الصفحة لتخصيص من يمكنه رؤية ماذا ، ومن يمكنه أن يصادقك ، وحتى من يمكنه البحث عنك. كن محببًا كما تريد - ضمان ، على سبيل المثال ، أن الأصدقاء القدامى أو الصديقات لا يمكنهم رؤية مشاركاتك.

أخيرًا ، افحص معلومات الاتصال الخاصة بك: انتقل إلى إعدادات الحساب العامة ضمن "عام" ، ثم انقر مرة أخرى على "تحرير" بجوار كل إدخال. تحقق جيدًا من عناوين البريد الإلكتروني وأرقام الهواتف التي تم إدخالها. تصغير قائمة الأشخاص الذين يمكنهم الوصول إلى الحد الأدنى قدر الإمكان لزيادة إخفاء الهوية إلى أقصى حد.

لمغادرة Facebook ، يمكنك إما إلغاء تنشيط حسابك أو حذفه. إلغاء التنشيط يترك بياناتك على الموقع في حال قررت العودة. يقوم Facebook بإلغاء تنشيط حسابك لمدة أسبوعين ، فقط في حالة عدم قصدك لذلك - وبعد ذلك ، يختفي. (حتى ذلك الحين ، قد تظل بعض الصور الرقمية باقية.) انتقل إلى حسابك على سطح المكتب ، وانقر على القائمة المنسدلة أعلى يمين الشاشة ، وحدد الإعدادات والخصوصية> الإعدادات> الخصوصية . انقر فوق معلومات Facebook الخاصة بك على اليسار. قم بالتمرير لأسفل ، وسترى إلغاء التنشيط والحذف في الأسفل.

تويتر

لا تدرج موقع الويب الخاص بك أو البريد الإلكتروني الحقيقي في ملف التعريف الخاص بك. تأكد من أن كلمة المرور الخاصة بك مختلفة عن تلك الخاصة بأي موقع آخر. هذه نصيحة جيدة في جميع المجالات ، لكننا نعلم أن الناس لا يتبعونها ، لذلك نكررها كثيرًا. يجب عليك حقًا استخدام Twitter ، الذي تعرض لبعض الخروقات الأمنية.

لديك أيضًا الخيار ، ضمن الإعدادات> الخصوصية والأمان ، لحماية تغريداتك ، مما يعني أن المتابعين الذين توافق عليهم فقط يمكنهم الوصول إليها. التغريدات المحمية ليست قابلة للبحث أو إعادة التغريد ، ولا يمكنك مشاركة الروابط الدائمة معها مع المتابعين غير المعتمدين. (ومع ذلك ، فأنت تخدع نفسك إذا كنت تعتقد أن استخدام الشبكات الاجتماعية - أو نشر أي شيء عبر الإنترنت - هو أمر خاص - لا يتطلب الأمر سوى "متابع واحد معتمد" لالتقاط لقطة شاشة ومشاركتها مع العالم.)

لمغادرة Twitter تمامًا ، في قائمة الإعدادات والخصوصية ، انقر فوق الحساب ، وانتقل إلى أسفل وحدد "إلغاء تنشيط حسابك". سيكون أمامك 30 يومًا لتغيير رأيك وإعادة التنشيط ؛ وإلا ، فقد ذهبت.

بريد جوجل

تريد تفريغ Gmail؟ أولاً ، نوصيك بتنزيل رسائل البريد الإلكتروني الخاصة بك. أثناء تسجيل الدخول إلى حساب Gmail الخاص بك ، انتقل إلى myaccount.google.com ، وانقر فوق البيانات والخصوصية ، ثم قم بتنزيل بياناتك ، والتي تنقلك إلى Google Takeout. اتبع التوجيهات لتصدير رسائل البريد الإلكتروني الخاصة بك في Gmail. بمجرد تأمين أرشيف بريدك الإلكتروني ، ارجع إلى myaccount.google.com أو انقر فوق الصورة الرمزية لحسابك في الجزء العلوي الأيسر من صندوق الوارد في Gmail وحدد إدارة حساب Google الخاص بك. ضمن إدارة البيانات والخصوصية ، انقر فوق حذف حساب Google الخاص بك.

انستغرام

يؤدي تعطيل حسابك إلى جعله غير نشط حتى تقوم بتسجيل الدخول مرة أخرى ، بينما يؤدي حذف حسابك إلى إزالة ملف التعريف الخاص بك ، والصور ، ومقاطع الفيديو ، والتعليقات ، والإعجابات ، والمتابعين. لا يمكنك استخدام التطبيق لتعطيل أو حذف حسابك ، بالرغم من ذلك ؛ يجب عليك تسجيل الدخول إلى Instagram.com للقيام بأي منهما.

للتعطيل ، من الصفحة الرئيسية لحسابك ، انقر على اسمك لعرض ملف تعريف حسابك ، وانقر على تعديل الملف الشخصي ، ثم انقر على الرابط في الأسفل: "تعطيل حسابي مؤقتًا". للحذف ، انقر فوق حذف حسابك من الصفحة الرئيسية. انقر فوق القائمة المنسدلة وحدد إجابة للإجابة على السؤال عن سبب حذف حسابك. اكتب كلمة المرور الخاصة بك ، ثم انقر فوق "حذف حسابي نهائيًا".

ينكدين

يتيح لك الموقع ضبط خيارات الخصوصية الخاصة بك: انقر على أيقونة ملفك الشخصي (الصورة) ، ثم انقر على الإعدادات والخصوصية في القائمة المنسدلة وحدد تفضيلات الحساب ، ثم الرؤية لرؤية الخيارات. يمكنك أيضًا إسبات حسابك ، وهو مشابه لإلغاء التنشيط على الأنظمة الأساسية الأخرى. أو يمكنك حذف حسابك بالكامل. مرة أخرى ، انتقل إلى الإعدادات ، وضمن تفضيلات الحساب ، انقر فوق إدارة الحساب ، وإغلاق الحساب. انقر فوق "متابعة" وحدد سببًا لإغلاق حسابك ، ثم اضغط على "التالي". أدخل كلمة المرور الخاصة بك ، وقد انتهيت.

تيك توك

لا يتطلب منك TikTok إنشاء حساب للاستفادة من الخدمة ؛ يمكنك تنزيل التطبيق والبدء فورًا في اكتشاف مقاطع الفيديو. لا تريدها بعد الآن؟ ما عليك سوى حذف TikTok من هاتفك. ومع ذلك ، إذا كان لديك حساب ، فلن يؤدي إلغاء تثبيت التطبيق إلى إجراء أي شيء بخصوص المحتوى الذي قمت بإنشائه وجمعه بالفعل ، لذلك من الأفضل مسح القائمة تمامًا. افتح تطبيق TikTok ، ثم انقر فوق زر ملف التعريف في الزاوية اليمنى السفلية من التطبيق ، وحدد قائمة الهامبرغر المكونة من ثلاثة أسطر في الزاوية العلوية اليمنى. اضغط على "إدارة الحساب" ثم "حذف الحساب" في أسفل الصفحة.

إذا كنت قلقًا بشأن تعقبك أثناء تصفحك ، فقم بتسجيل الخروج من الخدمات المذكورة أعلاه ، بالإضافة إلى Microsoft و Google و Amazon و Apple ، عند الانتهاء من استخدامها. خلاف ذلك ، فإن خوادم الإعلانات وملفات تعريف الارتباط وما إلى ذلك التي تديرها تلك الخدمات أو الشركات التابعة لها ستعرف إلى حد كبير أين ومتى تتصل بالإنترنت في جميع الأوقات. يعد تسجيل الخروج أمرًا مؤلمًا ، لأن تسجيل الدخول مرة أخرى يمثل ألمًا - وهذا بالضبط ما تعول عليه الشركات الكبرى التي تتعقبها.