12 شيئًا بسيطًا يمكنك القيام به لتكون أكثر أمانًا عبر الإنترنت

نشرت: 2022-01-29هل أنت قلق من أن مصلحة الضرائب قد تكشف البيانات الشخصية التي قدمتها عند تقديم الضرائب عبر الإنترنت ، أو أن DMV قد ينسكب جميع معلوماتك الشخصية؟ هذا ليس بجنون العظمة. إنه منطقي. يمكن أن تحدث الانتهاكات عالية المستوى ، ولا يوجد ما يمكنك فعله لمنعها. لكن الهجمات الأخرى على أمنك وخصوصيتك اصطدمت بالقرب من المنزل. عندما تجلس للعمل على روايتك يومًا ما ، قد تجد جميع الفصول الموجودة مشفرة بواسطة برامج الفدية الضارة. يمكنك أيضًا تسجيل الدخول إلى نظامك المصرفي عبر الإنترنت وترى رصيدًا كبيرًا خاليًا من الدهون ، لأن حصان طروادة الذي يسرق البيانات استولى على بيانات اعتمادك. على الجانب المشرق ، يمكنك الدفاع عن نفسك ضد هذه المشاكل المحلية.

إن جعل أجهزتك وهويتك على الإنترنت وأنشطتك أكثر أمانًا لا يتطلب الكثير من الجهد. في الواقع ، تتلخص العديد من نصائحنا حول ما يمكنك القيام به لتكون أكثر أمانًا عبر الإنترنت إلى ما هو أكثر بقليل من الفطرة السليمة. ستساعدك هذه النصائح لتكون أكثر أمانًا في حياتك على الإنترنت في الحفاظ على أمانك.

1. قم بتثبيت مضاد فيروسات وابقه محدثًا

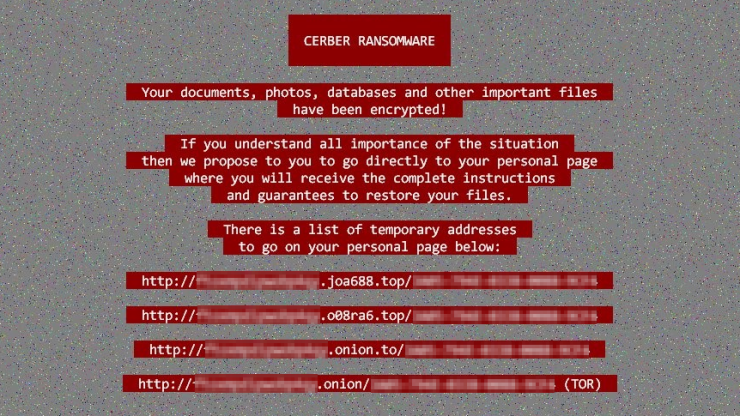

نسمي هذا النوع من البرامج المضادة للفيروسات ، لكن صد فيروسات الكمبيوتر الفعلية هو مجرد جزء صغير مما يفعلونه. تقوم برامج الفدية بتشفير ملفاتك وتطالب بالدفع لاستعادتها. تبدو برامج أحصنة طروادة وكأنها برامج صالحة ، لكنها وراء الكواليس تسرق معلوماتك الخاصة. تقوم الروبوتات بتحويل جهاز الكمبيوتر الخاص بك إلى جندي في جيش الزومبي ، ويكون جاهزًا للانخراط في هجوم رفض الخدمة ، أو إرسال بريد عشوائي ، أو أيًا كان أوامر راعي الروبوتات. يحمي مضاد الفيروسات الفعال من هذه الأنواع وأنواع أخرى كثيرة من البرامج الضارة.

من الناحية النظرية ، يمكنك تعيين الحماية من الفيروسات الخاصة بك ونسيانها ، والسماح لها بالعمل في الخلفية ، وتنزيل التحديثات ، وما إلى ذلك. في الممارسة العملية ، يجب أن تفحصها بين الحين والآخر. تعرض معظم أدوات مكافحة الفيروسات لافتة أو أيقونة خضراء عندما يكون كل شيء على ما يرام. إذا فتحت الأداة ورأيت اللون الأصفر أو الأحمر ، فاتبع الإرشادات لإعادة الأمور إلى مسارها الصحيح.

قد تفكر ، انتظر ، أليس برنامج مكافحة الفيروسات مدمجًا في Windows؟ لا يقتصر الأمر على وضع Microsoft Windows Defender Security Center في نظام التشغيل ، بل يتولى الحماية تلقائيًا عندما يكتشف عدم وجود برنامج مكافحة فيروسات آخر ، ويتم تنحيته تلقائيًا عند تثبيت حماية من جهة خارجية. الشيء هو أن برنامج مكافحة الفيروسات المدمج هذا لا يقارن بأفضل حلول الجهات الخارجية. حتى أفضل البرامج المجانية أفضل من Windows Defender. لا تعتمد عليه يمكنك القيام به على نحو أفضل.

سواء اخترت برنامج مكافحة فيروسات بسيطًا أو مجموعة أمان كاملة ، فستحتاج إلى تجديده كل عام. أفضل رهان لك هو التسجيل في التجديد التلقائي. مع بعض منتجات الأمان ، يتيح القيام بذلك ضمانًا خالٍ من البرامج الضارة. يمكنك دائمًا إلغاء الاشتراك لاحقًا ، إذا شعرت بالحاجة إلى التبديل إلى منتج مختلف.

شيء اخر. إذا لم يكن لديك برنامج مكافحة الفيروسات أو مجموعة الأمان لديك حماية من برامج الفدية ، ففكر في إضافة طبقة منفصلة من الحماية. العديد من الأدوات المساعدة الخاصة ببرامج الفدية مجانية تمامًا ، لذلك لا يوجد سبب لعدم تجربة عدد قليل منها واختيار الأداة التي تناسبك بشكل أفضل.

I ل

2. اكتشف أدوات الأمان التي تقوم بتثبيتها

تساعد العديد من التطبيقات والإعدادات الممتازة في حماية أجهزتك وهويتك ، لكنها ذات قيمة فقط إذا كنت تعرف كيفية استخدامها بشكل صحيح. للحصول على أقصى قوة حماية من هذه الأدوات ، يجب أن تفهم ميزاتها وإعداداتها. على سبيل المثال ، من شبه المؤكد أن هاتفك الذكي يتضمن خيارًا للعثور عليه في حالة فقده ، وربما قمت بتشغيله. لكن هل جربته بنشاط ، لذا ستعرف كيفية استخدامه إذا لزم الأمر؟

تمتلك معظم أدوات مكافحة الفيروسات القدرة على صد التطبيقات غير المرغوب فيها (PUAs) ، والتطبيقات المزعجة التي ليست برامج ضارة تمامًا ولكنها لا تفعل أي شيء مفيد. لكن ليس كل منهم يقوم بتمكين اكتشاف PUA افتراضيًا. تحقق من إعدادات الكشف وتأكد من تكوين إعداداتك لمنع هذه المضايقات. وبالمثل ، قد تحتوي مجموعة الأمان الخاصة بك على مكونات غير نشطة حتى تقوم بتشغيلها. عند تثبيت منتج أمان جديد ، اقلب جميع صفحات النافذة الرئيسية ، وألقِ نظرة على الإعدادات على الأقل.

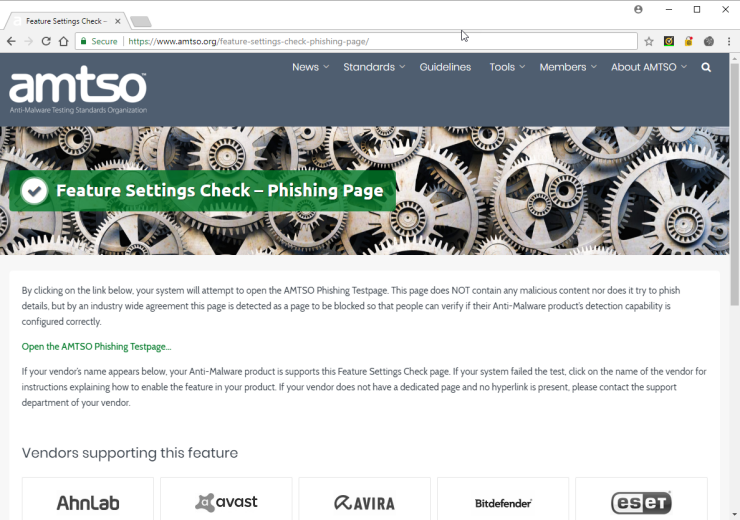

للتأكد تمامًا من تكوين برنامج مكافحة الفيروسات الخاص بك ويعمل بشكل صحيح ، يمكنك الرجوع إلى صفحة التحقق من ميزات الأمان على موقع الويب الخاص بـ AMTSO (منظمة معايير اختبار البرامج الضارة). إذا لم ينجح برنامج مكافحة الفيروسات الخاص بك ، فقد حان الوقت للاتصال بالدعم الفني ومعرفة السبب.

3. استخدم كلمات مرور فريدة لكل تسجيل دخول

تتمثل إحدى أسهل الطرق التي يسرق بها المتسللون المعلومات في الحصول على مجموعة من مجموعات اسم المستخدم وكلمة المرور من مصدر واحد وتجربة هذه المجموعات نفسها في مكان آخر. على سبيل المثال ، لنفترض أن المتسللين حصلوا على اسم المستخدم وكلمة المرور الخاصين بك عن طريق اختراق مزود البريد الإلكتروني. قد يحاولون تسجيل الدخول إلى المواقع المصرفية أو المتاجر الكبرى عبر الإنترنت باستخدام نفس تركيبة اسم المستخدم وكلمة المرور. أفضل طريقة لمنع اختراق واحد للبيانات من أن يكون له تأثير الدومينو هي استخدام كلمة مرور قوية وفريدة لكل حساب على الإنترنت لديك.

إن إنشاء كلمة مرور فريدة وقوية لكل حساب ليس مهمة بشرية. لهذا السبب تستخدم مدير كلمات المرور. يتوفر العديد من برامج إدارة كلمات المرور الجيدة جدًا مجانًا ، ولا يستغرق الأمر وقتًا طويلاً لبدء استخدام أحدها. ومع ذلك ، فإن مديري كلمات المرور المدفوعة يقدمون بشكل عام المزيد من الميزات.

عند استخدام مدير كلمات المرور ، فإن كلمة المرور الوحيدة التي تحتاج إلى تذكرها هي كلمة المرور الرئيسية التي تقوم بتأمين مدير كلمات المرور نفسه. عند إلغاء القفل ، يقوم مدير كلمات المرور بتسجيل دخولك إلى حساباتك عبر الإنترنت تلقائيًا. لا يساعدك ذلك في الحفاظ على أمانك فحسب ، بل يزيد أيضًا من كفاءتك وإنتاجيتك. لم تعد تقضي الوقت في كتابة معلومات تسجيل الدخول الخاصة بك أو التعامل مع الإحباط الذي يستغرق وقتًا طويلاً لإعادة تعيين كلمة المرور المنسية.

4. احصل على VPN واستخدمها

في أي وقت تتصل فيه بالإنترنت باستخدام شبكة Wi-Fi لا تملكها ، يجب عليك استخدام شبكة افتراضية خاصة أو VPN. لنفترض أنك ذهبت إلى مقهى واتصلت بشبكة Wi-Fi مجانية. أنت لا تعرف أي شيء عن أمان هذا الاتصال. من الممكن أن يبدأ شخص آخر على تلك الشبكة ، دون علمك ، بالبحث في الملفات والبيانات المرسلة من الكمبيوتر المحمول أو الجهاز المحمول أو سرقتها. قد يكون مالك نقطة الاتصال محتالاً ، ويكتشف الأسرار من جميع اتصالات Wi-Fi. تقوم VPN بتشفير حركة المرور الخاصة بك على الإنترنت ، وتوجيهها عبر خادم مملوك لشركة VPN. هذا يعني أنه لا أحد ، ولا حتى مالك شبكة Wi-Fi المجانية ، يمكنه التطفل على بياناتك.

يؤدي استخدام VPN أيضًا إلى إخفاء عنوان IP الخاص بك. المعلنون والمتتبعون الذين يتطلعون إلى تحديد هويتك أو تحديد موقعك الجغرافي عبر عنوان IP هذا سيرون بدلاً من ذلك عنوان شركة VPN. يمكن أن يؤدي انتحال موقعك باستخدام خادم VPN في بلد آخر إلى إلغاء قفل المحتوى غير المتاح في منطقتك. في ملاحظة أكثر جدية ، استخدم الصحفيون والنشطاء في البلدان القمعية منذ فترة طويلة تقنية VPN للتواصل بشكل آمن.

المحصلة هي أنك إذا قمت بالاتصال عبر Wi-Fi - سواء كان ذلك على جهاز كمبيوتر محمول أو هاتف أو جهاز لوحي - فأنت تحتاج حقًا إلى VPN. إذا لم تكن قد استخدمت واحدة من قبل ، أو كانت التكنولوجيا تبدو أبعد قليلاً من معرفتك بالإنترنت ، فلا داعي للقلق ، فقد قمنا بتغطية ميزتنا حول كيفية إعداد واستخدام VPN.

5. استخدم المصادقة الثنائية

يمكن أن تكون المصادقة ذات العاملين مزعجة ، لكنها تجعل حساباتك أكثر أمانًا. تعني المصادقة ذات العاملين أنك بحاجة إلى تمرير طبقة أخرى من المصادقة ، وليس مجرد اسم مستخدم وكلمة مرور ، للدخول إلى حساباتك. إذا كانت البيانات أو المعلومات الشخصية في الحساب حساسة أو ذات قيمة ، وكان الحساب يوفر مصادقة ثنائية ، فيجب عليك تمكينها. يعد Gmail و Evernote و Dropbox بعض الأمثلة على الخدمات عبر الإنترنت التي تقدم مصادقة ثنائية.

تتحقق المصادقة ذات العاملين من هويتك باستخدام شكلين مختلفين على الأقل من المصادقة: شيء ما أنت عليه ، أو شيء لديك ، أو شيء تعرفه. شيء تعرفه هو كلمة المرور ، بطبيعة الحال. شيء ما قد يعني المصادقة باستخدام بصمة الإصبع أو التعرف على الوجه. شيء لديك يمكن أن يكون هاتفك المحمول. قد يُطلب منك إدخال رمز تم إرساله عبر رسالة نصية ، أو النقر فوق زر التأكيد في تطبيق الهاتف المحمول. يمكن أن يكون الشيء الذي تمتلكه أيضًا مفتاح أمان ماديًا ؛ أعلنت Google و Microsoft عن دفع نحو هذا النوع من المصادقة.

إذا كنت تستخدم كلمة مرور للمصادقة فقط ، فإن أي شخص يعرف كلمة المرور هذه يمتلك حسابك. مع تمكين المصادقة الثنائية ، تصبح كلمة المرور وحدها عديمة الفائدة. يدعم معظم مديري كلمات المرور عاملين ، على الرغم من أن البعض يطلب ذلك فقط عند اكتشاف اتصال من جهاز جديد. يعد تمكين المصادقة الثنائية لمدير كلمات المرور أمرًا ضروريًا.

يمكن أن تساعدك ميزتنا المتعلقة بمن لديه المصادقة ذات العاملين وكيفية إعدادها على البدء.

6. استخدم رموز المرور حتى عندما تكون اختيارية

قم بتطبيق قفل رمز المرور حيثما كان ذلك متاحًا ، حتى لو كان اختياريًا. فكر في جميع البيانات الشخصية والاتصالات الموجودة على هاتفك الذكي. الذهاب بدون قفل رمز المرور أمر لا يمكن تصوره.

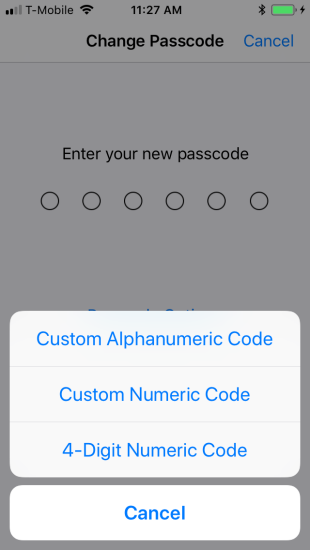

تقدم العديد من الهواتف الذكية رمز PIN المكون من أربعة أرقام افتراضيًا. لا ترضى بذلك. استخدم المصادقة البيومترية عند توفرها ، وقم بتعيين رمز مرور قوي ، وليس رمز PIN غبيًا مكونًا من أربعة أرقام. تذكر أنه حتى عند استخدام Touch ID أو ما يعادله ، لا يزال بإمكانك المصادقة باستخدام رمز المرور ، لذلك يجب أن يكون قويًا.

تقدم أجهزة iOS الحديثة خيارًا مكونًا من ستة أرقام ؛ تجاهله. انتقل إلى الإعدادات> معرف اللمس ورمز المرور وحدد تغيير رمز المرور (أو إضافة رمز المرور إذا لم يكن لديك واحد). أدخل رمز المرور القديم الخاص بك ، إذا لزم الأمر. على الشاشة لإدخال الرمز الجديد ، اختر رمز أبجدي رقمي مخصص. أدخل كلمة مرور قوية ، ثم سجلها كملاحظة آمنة في مدير كلمات المرور الخاص بك.

تقدم أجهزة Android المختلفة مسارات مختلفة لتعيين رمز مرور قوي. ابحث عن إعدادات قفل الشاشة بجهازك ، وأدخل رمز PIN القديم ، واختر كلمة المرور (إن وجدت). كما هو الحال مع جهاز iOS ، أضف كلمة مرور قوية وقم بتسجيلها كملاحظة آمنة.

7. ادفع باستخدام هاتفك الذكي

نظام استخدام بطاقات الائتمان قديم وغير آمن على الإطلاق. هذا ليس خطأك ، ولكن هناك شيء يمكنك القيام به حيال ذلك. بدلاً من استخدام بطاقة الائتمان القديمة ، استخدم Apple Pay أو ما يعادله من Android في كل مكان يمكنك. هناك الكثير من الخيارات عندما يتعلق الأمر بالتطبيقات. في الواقع ، لدينا تقرير كامل عن تطبيقات الدفع عبر الهاتف المحمول.

عادةً ما يكون إعداد هاتفك الذكي كجهاز دفع عملية بسيطة. يبدأ عادةً بالتقاط صورة لبطاقة الائتمان التي ستستخدمها لإجراء نسخ احتياطي لمدفوعاتك المستندة إلى التطبيق. وينتهي الإعداد إلى حد كبير هناك ؛ انت جاهز.

عادةً ما تشير محطات نقاط البيع التي تدعم الدفع عبر الهاتف الذكي إلى حقيقة وجود رمز ، بدءًا من صورة يد تمسك بهاتف ذكي إلى تمثيل مبسط لموجة راديو. ما عليك سوى وضع جهازك على الجهاز ، والمصادقة باستخدام بصمة الإبهام ، وقد دفعت.

كيف يكون ذلك أفضل من استخدام بطاقة الائتمان نفسها؟ يُنشئ التطبيق رمز مصادقة يستخدم مرة واحدة ، وهو صالح للمعاملة الحالية فقط. حتى لو قام شخص ما بملء هذا الرمز ، فلن يفيدهم أي شيء. والدفع باستخدام تطبيق الهاتف الذكي يلغي إمكانية سرقة البيانات بواسطة مقشدة بطاقة الائتمان.

تتيح لك بعض تطبيقات الدفع عبر الهاتف الذكي الدفع عبر الإنترنت باستخدام رمز مشابه يستخدم لمرة واحدة. إذا لم يكن لديك ، فتحقق من مزود بطاقة الائتمان الخاصة بك. عادةً ، تحصل على رقم مؤقت لاستخدامه بدلاً من بطاقة الائتمان الحقيقية ، وتذهب الرسوم إلى حسابك العادي. لن يعمل رقم البطاقة المؤقتة مرة أخرى بعد انتهاء صلاحيتها. في المرة التالية التي تتصل فيها بك شركة بطاقة الائتمان أو البنك الخاص بك لمحاولة بيع ترقياتك ، اسأل عن أرقام البطاقات التي تُستخدم لمرة واحدة.

يمكنك أيضًا الحصول على حماية أرقام بطاقات الائتمان ذات الاستخدام الواحد باستخدام تطبيقات الجهات الخارجية. Abine Blur Premium ، على سبيل المثال ، يمكنه إخفاء أرقام بطاقات الائتمان وعناوين البريد الإلكتروني وأرقام الهواتف. أنت تتسوق وتتواصل كما هو الحال دائمًا ، لكن التاجر لا يتلقى معلوماتك الفعلية.

8. استخدم عناوين بريد إلكتروني مختلفة لأنواع مختلفة من الحسابات

غالبًا ما يستخدم الأشخاص الذين يتمتعون بدرجة عالية من التنظيم والمنهجية فيما يتعلق بأمنهم عناوين بريد إلكتروني مختلفة لأغراض مختلفة ، للحفاظ على الهويات عبر الإنترنت المرتبطة بهم منفصلة. إذا وصلت رسالة بريد إلكتروني تصيدية تدعي أنها من البنك الذي تتعامل معه إلى الحساب الذي تستخدمه فقط لوسائل التواصل الاجتماعي ، فأنت تعلم أنه مزيف.

تم ترشيحها بواسطة المحررين لدينا

ضع في اعتبارك الاحتفاظ بعنوان بريد إلكتروني واحد مخصصًا للتسجيل في التطبيقات التي تريد تجربتها ، ولكن قد يكون لها أمان مشكوك فيه ، أو التي قد ترسل لك رسائل ترويجية بشكل عشوائي. بعد فحص خدمة أو تطبيق ، قم بالتسجيل باستخدام أحد حسابات البريد الإلكتروني الدائمة الخاصة بك. إذا بدأ الحساب المخصص في تلقي البريد العشوائي ، فأغلقه وأنشئ حسابًا جديدًا. هذه نسخة من رسائل البريد الإلكتروني المقنعة التي تحصل عليها من Abine Blur وخدمات حساب البريد الإلكتروني الأخرى التي يمكن التخلص منها بنفسك.

العديد من المواقع تساوي عنوان بريدك الإلكتروني مع اسم المستخدم الخاص بك ، لكن بعضها يسمح لك بتحديد اسم المستخدم الخاص بك. ضع في اعتبارك استخدام اسم مستخدم مختلف في كل مرة - مهلاً ، يتذكره مدير كلمات المرور! الآن يجب على أي شخص يحاول الدخول إلى حسابك تخمين اسم المستخدم وكلمة المرور.

9. امسح ذاكرة التخزين المؤقت

لا تقلل أبدًا من مقدار ما تعرفه ذاكرة التخزين المؤقت للمتصفح عنك. يمكن أن تشير ملفات تعريف الارتباط المحفوظة وعمليات البحث المحفوظة وسجل الويب إلى عنوان المنزل ومعلومات العائلة والبيانات الشخصية الأخرى.

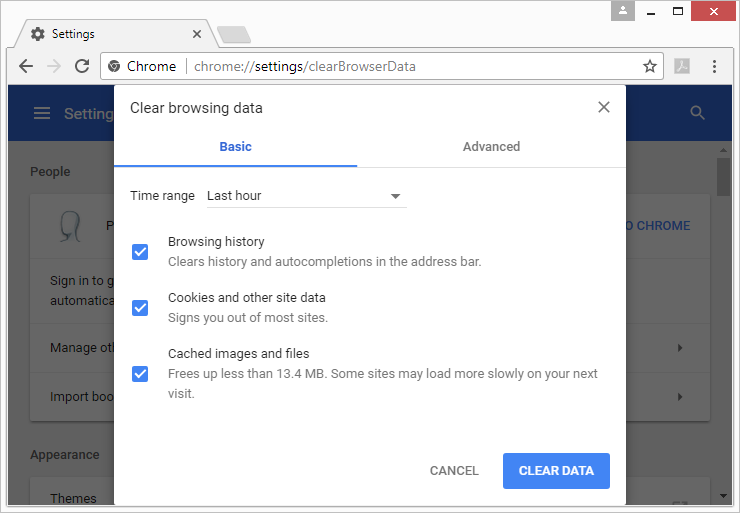

لحماية هذه المعلومات التي قد تكون كامنة في سجل الويب الخاص بك بشكل أفضل ، تأكد من حذف ملفات تعريف الارتباط الخاصة بالمتصفح ومسح محفوظات المستعرض بشكل منتظم. من السهل. في Chrome أو Edge أو Firefox أو Internet Explorer أو Opera ، ما عليك سوى الضغط على Ctrl + Shift + Del لإظهار مربع حوار يتيح لك اختيار عناصر بيانات المتصفح التي تريد مسحها.

قد يتسبب حذف ملفات تعريف الارتباط في مشاكل لبعض مواقع الويب - فقد تفقد أي تخصيص قمت بتطبيقه. تتيح لك معظم المتصفحات سرد مواقع الويب المفضلة التي لا ينبغي رمي ملفات تعريف الارتباط الخاصة بها.

للحصول على دليل كامل للبدء ، يمكنك قراءة ميزتنا حول كيفية مسح ذاكرة التخزين المؤقت في أي متصفح.

10. قم بإيقاف تشغيل ميزة "حفظ كلمة المرور" في المتصفحات

بالحديث عما قد يعرفه متصفحك عنك ، تتضمن معظم المتصفحات حلاً مدمجًا لإدارة كلمات المرور. نحن في PCMag لا نوصي بهم ، مع ذلك. نشعر أنه من الأفضل ترك حماية كلمة المرور للخبراء الذين يصنعون مديري كلمات المرور.

التفكير في هذا. عندما تقوم بتثبيت مدير كلمات مرور تابع لجهة خارجية ، فإنه يعرض عادةً استيراد كلمة المرور الخاصة بك من تخزين المتصفح. إذا كان بإمكان مدير كلمات المرور القيام بذلك ، فيمكنك التأكد من أن بعض البرامج الضارة يمكنها أن تفعل الشيء نفسه. بالإضافة إلى ذلك ، يتيح لك الاحتفاظ بكلمات المرور الخاصة بك في مدير كلمات مرور مركزي واحد استخدامها عبر جميع المتصفحات والأجهزة.

11. لا تقع فريسة للنقر فوق الطعم أو رسائل التصيد الاحتيالي

جزء من تأمين حياتك على الإنترنت هو أن تكون ذكيًا بشأن ما تنقر عليه. انقر فوق الطعم لا يشير فقط إلى مقاطع فيديو تجميع القطط والعناوين الجذابة. يمكن أن يشتمل أيضًا على روابط في البريد الإلكتروني وتطبيقات المراسلة وعلى Facebook. تتنكر روابط التصيد الاحتيالي كمواقع ويب آمنة ، على أمل خداعك لمنحهم بيانات الاعتماد الخاصة بك. يمكن أن تتسبب صفحات التنزيل من Drive by في تنزيل البرامج الضارة وإصابة جهازك تلقائيًا.

لا تنقر فوق الروابط في رسائل البريد الإلكتروني أو الرسائل النصية ، إلا إذا كانت تأتي من مصدر تثق به. حتى مع ذلك ، كن حذرا. ربما تم اختراق مصدرك الموثوق به ، أو قد تكون الرسالة مزيفة. الأمر نفسه ينطبق على الروابط الموجودة على مواقع التواصل الاجتماعي ، حتى في المنشورات التي يبدو أنها من أصدقائك. إذا كان المنشور يبدو مختلفًا عن أسلوب صديقك على وسائل التواصل الاجتماعي ، فقد يكون اختراقًا.

لمزيد من المعلومات ، اقرأ قصتنا حول كيفية تجنب عمليات التصيد الاحتيالي.

12. حماية خصوصيتك على وسائل التواصل الاجتماعي

هناك مقولة شائعة: إذا كنت لا تدفع مقابل خدمة ، فأنت لست عميلاً ؛ أنت المنتج. تسهل لك مواقع التواصل الاجتماعي مشاركة أفكارك وصورك مع الأصدقاء ، ولكن من السهل مشاركة الكثير.

يمكنك تنزيل بيانات Facebook الخاصة بك لترى فقط ما يعرفه عملاق الوسائط الاجتماعية عنك. قد يكون هذا أمرًا مثيرًا للاهتمام ، خاصة إذا كنت من النوع الذي ينقر بشكل روتيني على الاختبارات التي تتطلب الوصول إلى حساب الوسائط الاجتماعية الخاص بك. حقًا ، لست بحاجة إلى معرفة أي أميرة ديزني أو سلالة الكلاب أنت.

يمكنك تقليل كمية البيانات التي تنتقل إلى Facebook بشكل كبير عن طريق تعطيل نظام المشاركة بالكامل. بمجرد القيام بذلك ، لن يتمكن أصدقاؤك من تسريب بياناتك الشخصية. لا يمكنك أن تفقد البيانات من التطبيقات ، لأنه لا يمكنك استخدام التطبيقات. ولا يمكنك استخدام بيانات اعتماد Facebook لتسجيل الدخول إلى مواقع الويب الأخرى (والتي كانت دائمًا فكرة سيئة).

بالطبع ، تحتاج مواقع التواصل الاجتماعي الأخرى إلى الاهتمام أيضًا. ربما يعرف Google المزيد عنك أكثر من Facebook ، لذا اتخذ خطوات لإدارة خصوصيتك على Google أيضًا. تأكد من تكوين كل موقع من مواقع الوسائط الاجتماعية بحيث لا تكون منشوراتك عامة (حسنًا ، جميعها باستثناء Twitter). فكر مليًا قبل الكشف عن الكثير في منشور ما ، حيث قد يشاركه أصدقاؤك مع الآخرين. بعناية يمكنك الحفاظ على خصوصيتك دون فقدان وسائل الترفيه والاتصالات على وسائل التواصل الاجتماعي.